| Di seguito riportiamo i tentativi di phishing più comuni che si possono incontrare e che sono stati rilevati nei mesi di dicembre 2015, gennaio e febbraio 2016 dal Centro Ricerche AntiMalware di TG Soft e tentano di indurre qualche malcapitato per disattenzione a fornire i codici della carta di credito... |

INDICE

|

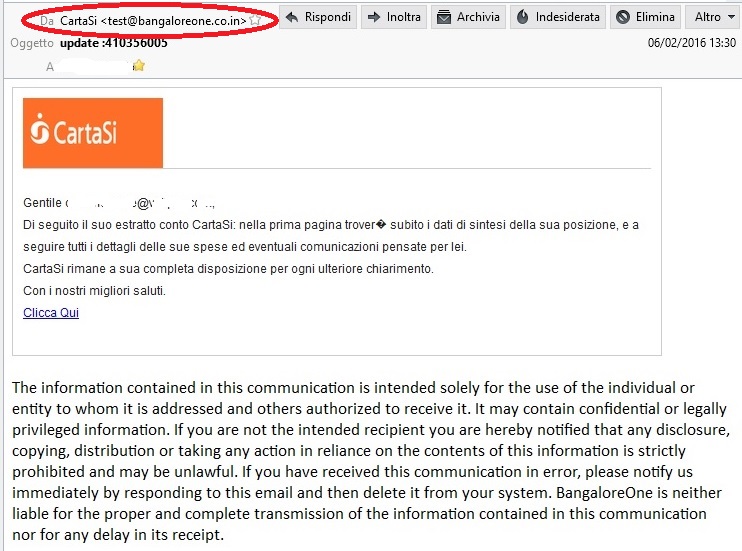

6 febbraio 2016 ==> Phishing CartaSi

|

|

Questo tentativo di phishing arriva attraverso un'email che arriva da un indirizzo farlocco (fake) con alias CartaSi ma che è facilmente riconoscibile dall'immagine qui a fianco evidenziato in rosso (<test(at)bangaloreone.in>) che nulla ha a che vedere con CartaSi, ha come obiettivo, con la scusa di segnalare che è disponibile l'estratto conto CartaSi di indurre ad effettuare l'accesso dal link farlocco (fake) inserito nella mail stessa:

Clicca Qui |

il link "nascosto" nella scritta Clicca Qui è così strutturato: http:// gsbkerala [

dot] com/csi/csi3/?=www.cartasi.it/decembre + [

indirizzo e-mail del destinatario]

come si può notare il sito a cui porta il link sotto la scritta

Clicca Qui nulla ha che vedere con sito ufficiale di

CartaSi.

Il messaggio è scritto in modo semplice e in un più che discreto italiano quindi potrebbe indurre, visto che questa tipologia di phishing è in circolazione già da molti mesi, più di qualcuno a cliccare sul link che porta alla pagina del falso FORM di accesso al conto CartaSi.

Inserendo i dati di accesso su questo FORM per effettuare la verifica/conferma degli stessi verranno inviati su un Server remoto e utilizzati dai cyber-criminali per usi di loro maggior interesse e profitto o ceduti ad altri anche attraverso il Deep Web.

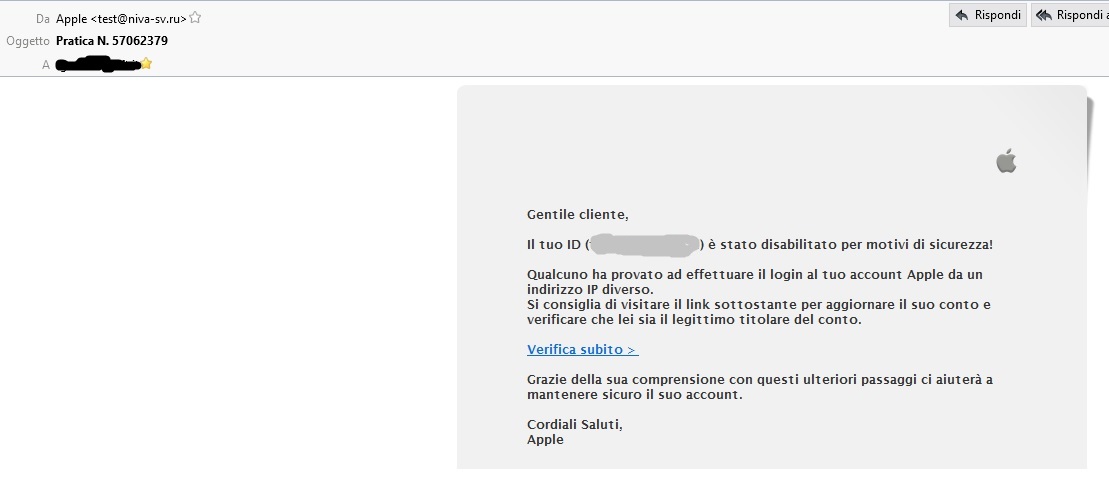

31 gennaio 2016 ==> Phishing APPLE Store

|

|

Questo tentativo di phishing arriva attraverso un'email che si spaccia per APPLE, ha come obiettivo, con la scusa di segnalare che "qualcuno ha provato ad effettuare il login al tuo Account da un Indirizzo IP divierso."

"Si consiglia di visitare il link sottostante per aggiornare il suo conto e verificare che lei sia il legittimo titolare del conto."

Verifica subito >

|

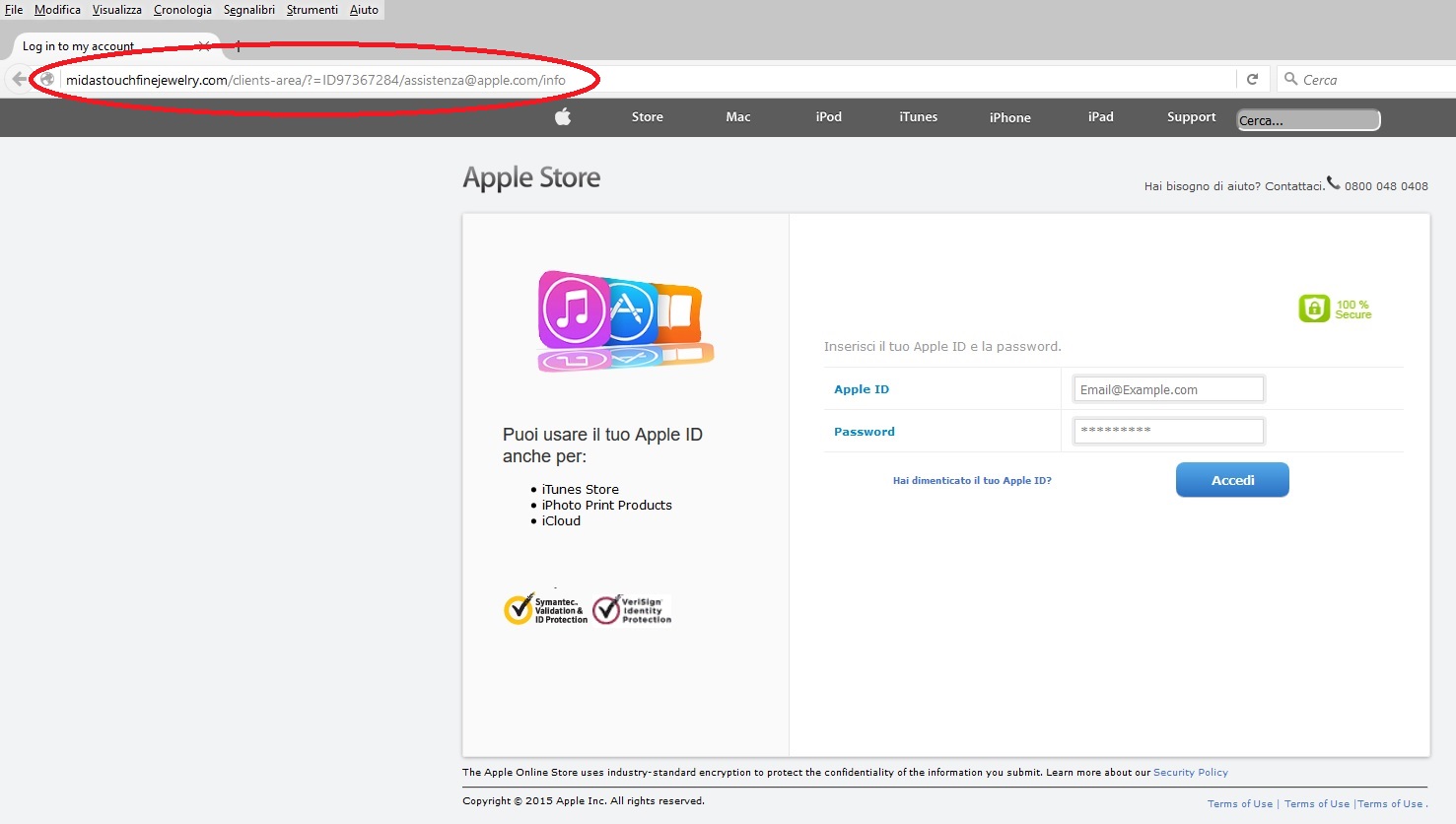

Il messaggio è scritto in modo semplice e in un più che discreto italiano quindi potrebbe indurre, visto che questa tipologia di phishing è in circolazione già da molti mesi, più di qualcuno a cliccare sul link che porta alla pagina del falso FORM di accesso ad APPLE Store come si può vedere nell'immagine sottostante.

|

Come si può notare dall'immagine quì a fianco la pagina di accesso ad APPLE Store non risiede nel sito ufficiale di APPLE, si noti l'indirizzo web evidenziato nell'ellisse in rosso, ma su un sito creato ad arte per rubare le credenziali di accesso al malcapitato.

Inserendo i dati di accesso su questo FORM per effettuare la verifica/conferma degli stessi verranno inviati su un Server remoto e utilizzati dai cyber-criminali per usi di loro maggior interesse e profitto o ceduti ad altri anche attraverso il Deep Web.

|

|

25 gennaio 2016 ==> Phishing INTESA SANPAOLO

|

|

Questo tentativo di phishing arriva attraverso un'email che si spaccia per INTESA SANPAOLO, ha come obiettivo, con la scusa di "permetterci di effettuare i tuoi pagamenti in assoluta sicurezza, devi eseguire un aggiornamento obbligatorio che ti mette al riparo da qualsiasi tentativo di attacchi informatici..." invitando ad aggiornare i propri dati personale pena, se l'aggiornamento non dovesse venire eseguito entro 48 ore dalla ricezione della mail la sospensione della carta di credito e del conto online Intesa per tutelarne la sicurezza.

|

Il link dove il mancapitato viene invitato a collegarsi per confermare i dati della sua Carta di Credito sembrerebbe essere quello di INTESA SANPAOLO:

https://www . intesasanpaolo . com/script/ServiceLogin/ib/login

Così come appare al ricevente il link al sito sembrerebbe essere ragionevolmente attendibile:

- il sito è https

- il dominio www.intesasanpaolo.com

Ma quello che si vede non è il vero link alla pagina a cui si accede che si nasconde "sotto" la stringa visibile che sembrerebbe essere attendibile.

In altre parole il collegamento effettivo ci porterà ad una pagina web su un dominio diverso da quella ufficiale di

INTESA SANPAOLO e i dati della Carta di Credito per effettuare la verifica/conferma degli stessi verranno inviati su un Server remoto e utilizzati dai cyber-criminali per usi facilmente immaginabili quali acquisti on-line o ceduti ad altri anche attraverso il Deep Web.

Torna ad inizio pagina

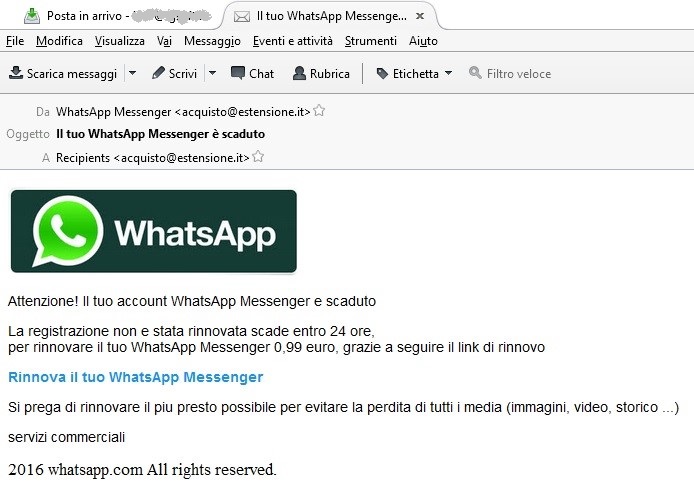

17 gennaio 2016 ==> Phishing WhatsApp

|

|

Questo tentativo di phishing arriva attraverso un'email che si spaccia per WhatsApp, ha come obiettivo, con la scusa di costringere il malcapitato possessore di un account di questo servizio di messaggeria istantanea, pena la scadenza del servizio entro 24 ore, al suo rinnovo attraverso il pagamento della cifra simbolica di 0.99 euro indicando il link per effettuare il rinnovo:

Rinnova il tuo WhatsApp Messenger

Il messaggio segnala anche che, rinnovando il servizio il prima possibile si evita la perdita di tutti i media (immagini, video, storico...). |

Tutto ciò per indurci ad inserire nel Form Web per il pagamento i dati della nostra Carta di Credito. Cosa da

NON fare ASSOLUTAMENTE anche perchè sembrerebbe che

WhatsApp sia diventato gratuito.

Il messaggio è scritto in un italiano ragionevolmente credibile.

Naturalmente inserendo nel Form i dati della propria carta di Credito per effettuare il pagamento vengono inviati su un Server remoto e utilizzati dai cyber-criminali per usi facilmente immaginabili quali acquisti on-line o ceduti ad altri anche attraverso il Deep Web.

Riteniamo che non sia superfluo precisare che WhatsApp non ha alcuna responsabilità sulla diffusione di queste e-mail.

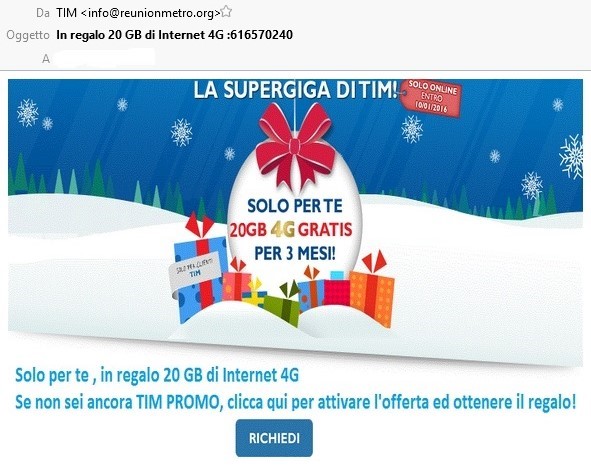

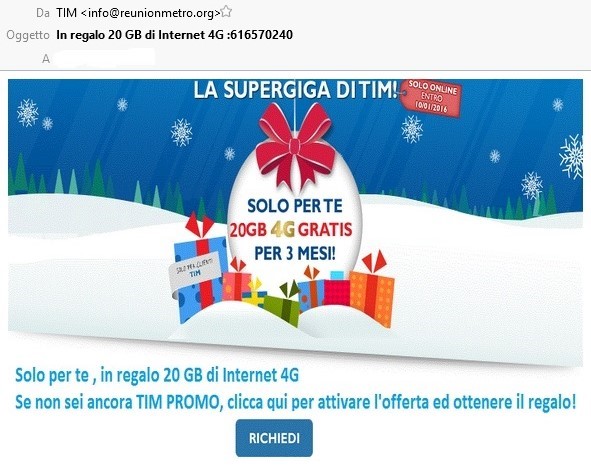

16 dicembre 2015 ==> Phishing SUPERGIGA di TIM

|

Clicca per ingrandire l'immagine della e-mail che si spaccia per TIM |

Il Phishing riguardante l'e-mail che si spaccia per TIM, premesso che TIM non ha alcuna responsabilità sulla diffusione di queste e-mail, ha come obiettivo, con la scusa di offrire un regalo inatteso e quantomai allettante di ben 20 Gb di Internet veloce (4G), ma solo attivanto TIM PROMO...

L'e-mail è impaginata in modo ragionevolmente credibile, l'offerta appare a prima vista un po' esagerata, ma essendo sotto Natale più di qualche malcapitato cliente TIM potrebbe confonderla e cadere nell'errore di inserire i suoi numeri di Carta di Credito con tutte le possibili conseguenze facilmente immaginabili. |

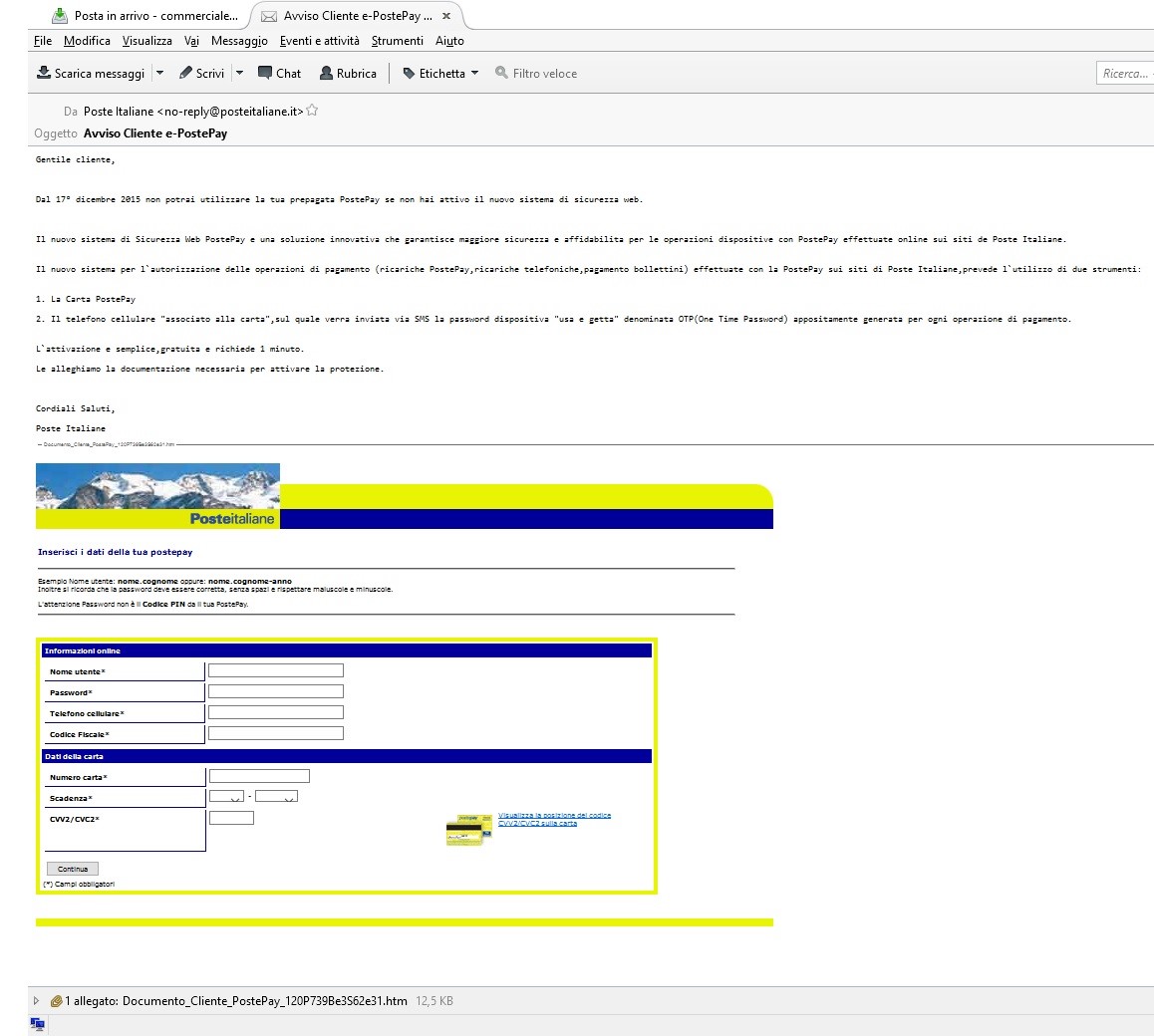

14 dicembre 2015 ==> Phishing POSTE PAY

|

|

Questo tentativo di phishing arriva attraverso un'email che si spaccia per POSTE PAY, ha come obiettivo, con la scusa di costringere il malcapitato possessore della carta di credito pre-pagata Poste Pay all'attivazione di un servizio di sicurezza WEB entro una certa data, pena la disattivazione dell'utilizzo della Poste Pay stessa, di spingerlo ad inserire, tra gli altri, anche i dati per i pagamenti OnLine della sua carta all'interno di un Form WEB.

Il messaggio è scritto in modo ragionevolmente credibili Naturalmente il Form, come si può notare ingrandendo l'immagine qui a fianco richiede, tra gli altri, anche i dati per l'utilizzo della Poste Pay che vengono inviati su un Server remoto e utilizzati dai cyber-criminali per usi facilmente immaginabili quali acquisti on-line o ceduti ad altri anche attraverso il Deep Web.

Riteniamo che non sia superfluo precisare che POSTE non ha alcuna responsabilità sulla diffusione di queste e-mail. |

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

Segnaliamo che tutti i virus/malware realmente circolanti vengono identificati e, in moltissimi casi, anche rimossi da Vir.IT eXplorer Lite -FREE Edition- che TG Soft rende liberamente utilizzabile sia in ambito privato sia in ambito aziendale.

Vir.IT eXplorer Lite è interoperabile con altri AntiVirus, AntiSpyware, AntiMalware o Internet Security sia gratuiti, o considerati tali, sia commerciali già presenti sul computer, senza doverli disinstallare, permettendo quindi quel controllo incrociato che oggigiorno non è più un vezzo, ma una necessità. Vai alla pagina di download. |

|

C.R.A.M. Centro Ricerche Anti-Malware by TG Soft