| Il C.R.A.M. (Centro Ricerche Anti-Malware) di TG Soft ha pubblicato le statistiche dei virus/malware realmente circolanti nel mese di aprile 2016. Scopriamo quali sono le famiglie e varianti di Malware che hanno infettato i PC degli utenti.

|

INDICE

|

Analisi dei virus/malware che attaccano i file

Click per ingrandire |

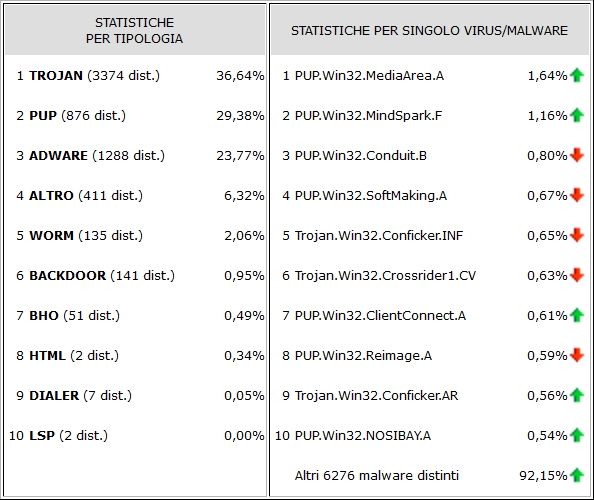

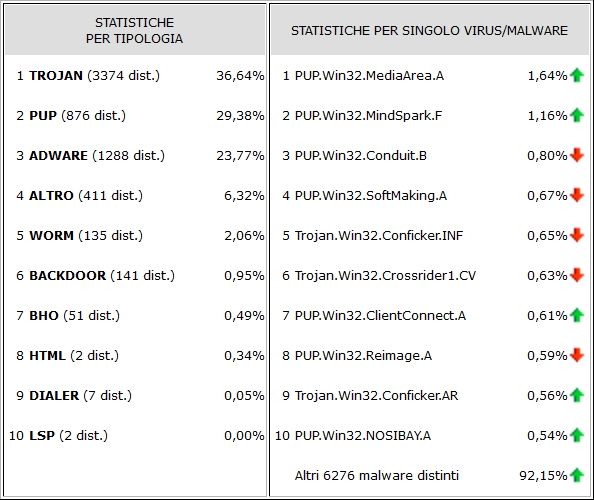

Analizzando la statistica riportata sulla sinistra è possibile osservare come la famiglia dei Trojan continua a distinguersi e rimanere nella prima posizione essendo la famiglia dei malware più diffusa.

Non mancano, come ormai da diversi mesi, PUP e ADWARE comprendenti programmi pubblicitari e software ingannevoli che promettono prestazioni migliori se utilizzati.

Da notare il rientro nella Top10 di 2 varianti del temibile Conficker:

- Trojan.Win32.Conficker.INF;

- Trojan.Win32.Conficker.AR.

|

Ransomware anche se non in Top10 sempre e comunque molto temibili

Seppur non avendo una diffusione da permettergli di entrare nei TOP10, in questo mese si è verificata la diffusione di

Petya Ransomware che può considerarsi un Crypto-Malware di 2° generazione che attacca l'MBR (Master Boot Record) e crittografa, richiedendone naturalmente il riscatto, l'MFT (Master File Table) del disco fisso rendendo inacessibili non solo i file di dati ma l'intero contenuto del disco stesso.

Nei primi giorni di aprile il C.R.A.M. di TG Soft ha rilevato la diffusione, anche in Italia, di un nuovo Crypto-Malware chiamato

HydraCrypt che crittografa i file di dati che vengono rinominati in .CRYPT e ne richiede, natualmente, il riscatto.

Trojan.Win32.HydraCrypt, diversamente dalla maggior parte dei CryptoMalware più noti fino ad oggi (es. CryptoLocker, ma non solo) viene scaricato ed eseguito nel PC tramite un malware appartenente alla famiglia

Trojan.Win32.Sathurbot.

Quasi contemporaneamente all'attacco HydraCrypt si verificava un'ulteriore diffusione massiva di nuove varianti di

CryptoLocker attraverso il recapito di

FALSE email di SDA e, a seguire, un ulteriore tentativo di truffa attraverso il sollecito via e-mail di un sollecito di pagamento di una

FALSA fattura relativa al pagamento del canone RAI.

A chiudere la seconda decade di aprile il C.R.A.M. di TG Soft ha analizzato un nuovo cryptomalware che si spaccia per FBI, crittografando i file senza modificarne le estensioni ne la data di ultima modifica, denominato

CryptoFBI. Analogamente ad Hydra, CryptoFBI si diffonde tramite un malware appartenente alla famiglia

Trojan.Win32.Sathurbot pericoloso poichè eseguendo attività di

downloader, può scaricare altri malware permettendone la loro esecuzione in modalità stealth (invisibile/nascosto).

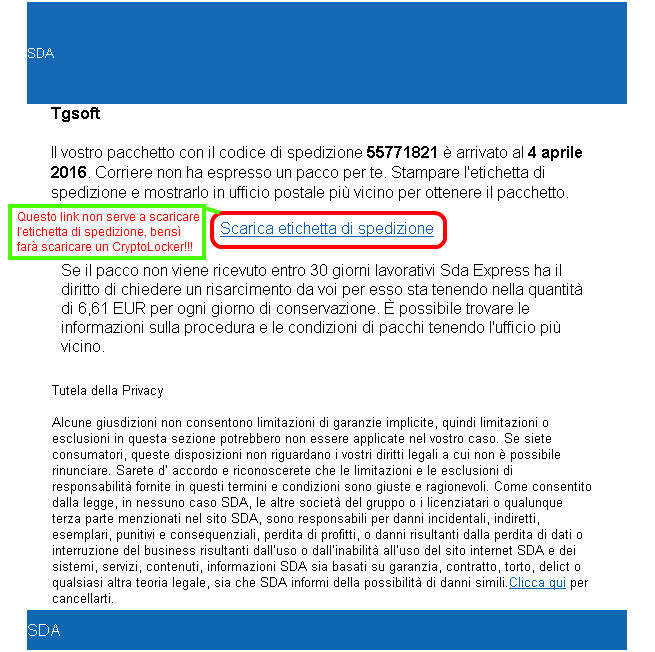

Un esempio di email truffa mediante la quale vengono diffuse nuove varianti di CryptoLocker si può osservare nell'immagine a destra.

Come è possibile notare il metodo è molto semplice: le false e-mail di SDA con le quali CryptoLocker viene distribuito hanno l'obiettivo di indurre il malcapitato a cliccare sul link o sui pulsanti presenti per consultare l'etichetta di un fantomatico pacco in giacenza, con la minaccia di una multa nel caso in cui questo pacco non sia reclamato in tempo. |

|

Analisi dei virus / malware che si diffondono via email

Fra i virus/malware realmente circolanti che si diffondono via email in questo mese il C.R.A.M. di TG Soft ha rilevato numerosi episodi di email truffa (Spam o Phishing) contenenti finti allegati (come fatture, ddt ecc...). Andiamo ad analizzare le segnalazioni arrivate

Al primo posto della Top10 troviamo le macro word con la variante W97M\Downloader.P

A seguire troviamo i Trojan.JS.Dropper nelle varianti di CW e CL, javascript malevoli utilizzati per il download di altri malware e specialmente Cryptomalware.

Osserviamo che questo mese, rispetto alle statistiche di Marzo 2016, troviamo due sole varianti di finte fatture e/o documenti, intercettate da Vir.IT eXplorer come Trojan.Win32.Dropper con varianti UW e VE. |

|

Da segnalare inoltre la presenza della variante

Phishing.PostePay.AK, riconducibile ad email di phishing e la variante

Trojan.DOC.Dropper.AG che arriva solitamente con allegati malevoli in e-mail.

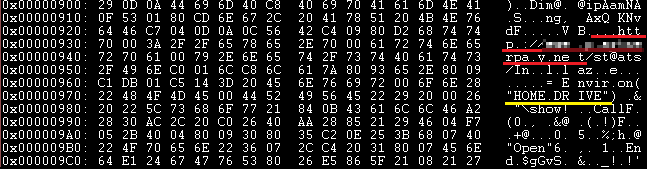

Analizzando il codice della Macro contenuta nel Trojan.DOC.Dropper.AG si nota come la macro, collegandosi al sito sottolineato in rosso, scarica il file eseguibile e lo va ad installare direttamente nella path "c:\", utilizzando la variabile di sistema %HOMEDRIVE%.

Telemetria

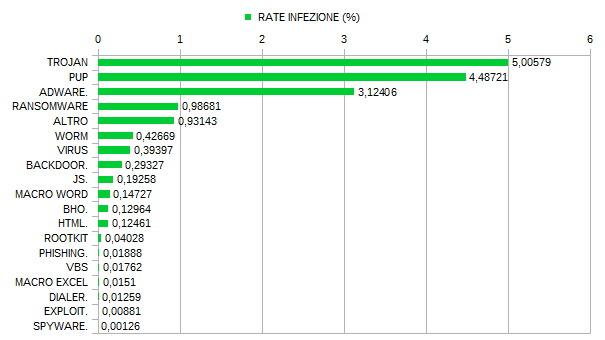

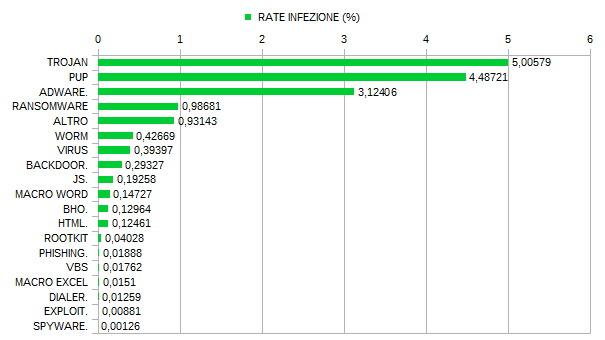

Anche questo mese TG Soft rende disponibili i dati relativi alla prevalenza dei malware. Per prevalenza si intende l'impatto che i malware hanno in un determinato periodo ed il valore si chiama "rate di infezione".

Il rate di infezione viene calcolato dividendo il numero di computer infetti per il numero di computer dove è installato Vir.IT. eXplorer.

Click per ingrandire |

Come si può osservare nel grafico a destra, le categoria di malware che hanno maggiormente colpito i computer nel mese di Aprile sono i Trojan ed a seguire PUP, Adware e Ransomware.

Per Ransomware vengono considerati tutti i malware che chiedono un riscatto, come, per esempio, i Cryptomalware (Cryptolocker, Teslacrypt, CTBLocker, etc.) e il famoso FakeGDF (virus della polizia di stato, guardia di finanza etc.) |

Nel mese di aprile la categoria dei Ransomware ha infettato circa l'1% dei computer dove era stato installato Vir.IT eXplorer, dato comunque sottostimato perché la maggior parte dei cryptomalware elimina le tracce del proprio file eseguibile/portatore da cui si è scatenato l'attacco.

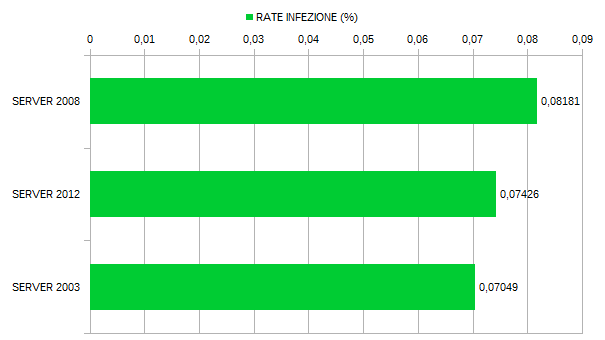

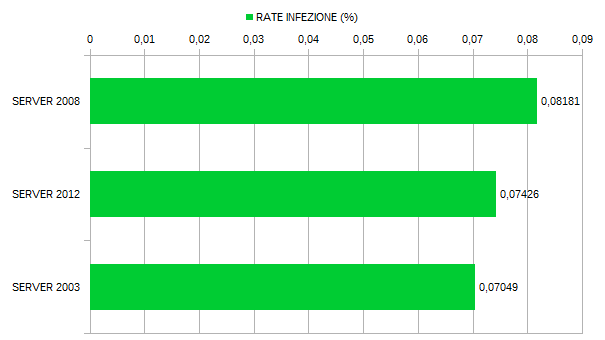

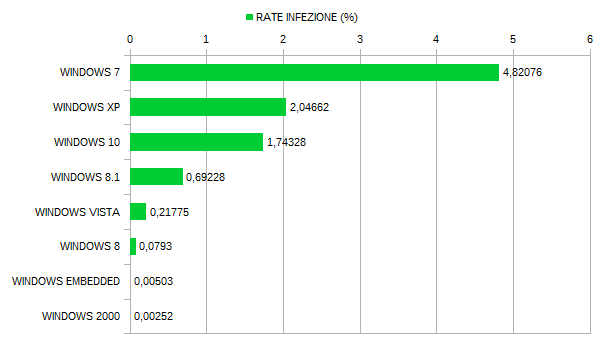

Andiamo ora ad analizzare le infezioni del mese di aprile in base ai sistemi operativi suddivisi tra sistemi Server e Client.

Nelle immagini sottostanti i dati raccolti sono stati raggruppati secondo i sistemi operativi Windows Server e Client in macro categorie senza suddividere per tipo di architettura o per le varianti che la stessa versione può avere (es: Server 2008 R2, Server 2008 R2 Foundation, etc.).

Click per ingrandire |

Nel mese di aprile il sistema Windows Server più colpito da malware è stato Server 2008, seguito da Server 2012 e poco dietro troviamo Server 2003.

Evidentemente nei server non inclusi nella tabella non si sono registrate segnalazioni significative di infezioni. |

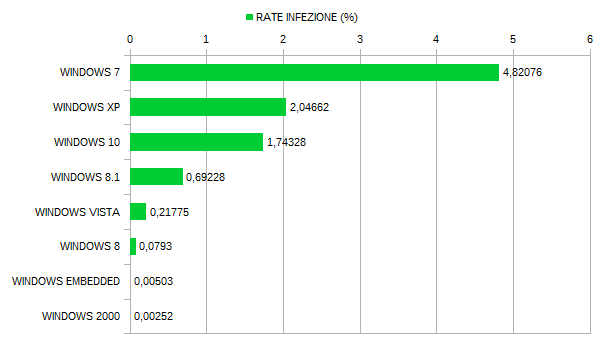

| Per quanto riguarda le postazioni Client, Windows 7 si attesta in prima posizione come sistema con più pc infetti. A seguire Windows XP, il nuovo Windows 10 ed in quarta posizione Windows 8.1. |

Click per ingrandire |

Integra la difesa del tuo PC / SERVER per rilevare attacchi dai virus/malware realmente circolanti

Segnaliamo che tutti i virus/malware realmente circolanti vengono identificati e, in moltissimi casi, anche rimossi da Vir.IT eXplorer Lite -FREE Edition- grazie ai suoi due grandi punti di forza:

- TG Soft rende Vir.IT eXplorer Lite liberamente utilizzabile sia in ambito privato che in ambito aziendale;

- Vir.IT eXplorer Lite è stato specificatamente progettato per essere utilizzato ad integrazione con qualsiasi altro AV o Internet Security già presenti sul computer, senza doverli disinstallare o disabilitare moduli, permettendo quindi quel controllo incrociato che oggigiorno non è più un vezzo, ma una necessità poichè la sicurezza non è mai abbastanza.

Vai alla pagina di download. |

|

Centro Ricerche AntiMalware di TG Soft