Il Centro Ricerche Anti-Malware di TG Soft ha riscontrato un invio massivo di false email dell'Agenzia delle entrate.

Questa mail porta in allegato un archivio ZIP che contiene al suo interno un file Javascript infetto, appartenenente alla categoria dei JS.Dropper, che andrà a scaricare ed eseguire malware. |

INDICE

|

La falsa email

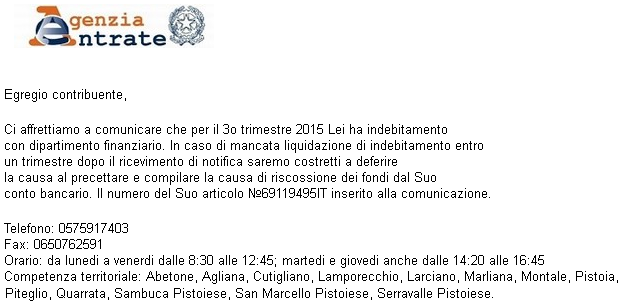

Graficamente, a prima vista, la mail sembrerebbe essere ragionevolmente ordinata. La presenza del logo di Agenzia delle entrate è sufficiente per renderla credibile e far cadere nel tranello gli utenti meno attenti.

Le parti testuali, anche da una lettura superficiale, hanno parecchie incertezze grammaticali, troppe se si considera che questo messaggio dovrebbe emulare una comunicazione ufficiale.

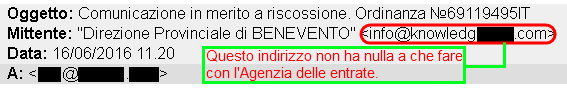

Analizziamo l'intestazione dell'email.

- Oggetto: Comunicazione in merito a riscossione. Ordinanza N°<numero casuale>

- Mittente: Direzione Provinciale di BENEVENTO* <info@knowledg****.com>

* la provincia può variare

Il testo della mail è il seguente.

Il file scaricato

La mail porta con sé un archivio ZIP, che dovrebbe contenere i documenti dell'ordinanza stessa.

All'interno di questo archivio si trova un file con doppia estensione .DOC.JS.

- Nome file: #U + <caratteri casuali>.DOC.JS, es. #U2116IT69129495.doc.js

- Dimensione: 12.909 byte

- MD5: 468FC930D428973D49358208680910F6

Chi NON avesse avuto l'accortezza di aver attivato la visualizzazione completa delle estensioni, potrà più facilmente essere indotto ad aprire il file allegato nella convinzione che si tratti di un innoquo file Word (.DOC) quando, in realtà, si tratta di un file Javascript (.JS).

Il file Javascript è infetto da JS.Dropper.AO.

Se eseguito, esso scarica all'interno della cartella temporanea dell'utente %TEMP% un file eseguibile con nome casuale e estensione .SCR (Trojan.Win32.Dropper.XA).

- Nome file: <8 numeri casuali>.SCR, es. 52947867.scr

- Dimensione: 290.816 byte

- MD5: 6D8CEEEF953089530344EBF2D5AA2708

Il Trojan.Win32.Dropper.XA viene messo in esecuzione automatica modificando la seguente chiave di registro:

- Percorso chiave: HKLM\Software\Microsoft\Windows\Current Version\Policies\Explorer\Run

- Nome valore: 8 numeri casuali, es. 72681468

- Dati valore: %TEMP%\52947867.scr

Il Trojan.Win32.Dropper.XA a sua volta scarica il malware Trojan.Win32.Banker.AYD (in grado di carpire le cradenzilai di accesso di home banking e della posta elettronica) all'interno di una sottocartella di %APPDATA%, e modifica il registro in modo da mettere anche questo file in esecuzione automatica.

- Nome file: <8 lettere casuali>.exe, es. ADSMGPUI.EXE

- Dimensione: 602.624 byte

- MD5: C3AFEC2628A8DBEE9DBB6E0953EE98F0

- Percorso chiave modificata: HKCU\Software\Microsoft\Windows\Current Version\Run

- Nome valore: 8 lettere casuali, es. dsaeifeo

- Dati valore: %APPDATA%\deagedst\adsmgpui.exe

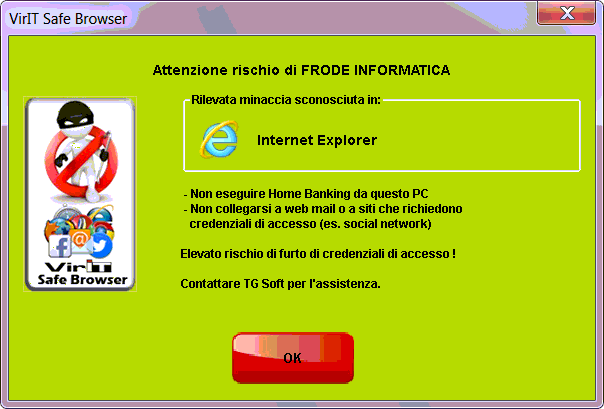

Lo scudo residente VirIT Security Monitor segnala la presenza del Trojan.Win32.Banker.AYD attraverso la componente Safe Browser, mostrando un avviso ogni qual volta l'utente apra un browser web.

Questo avviso avverte del rischio del furto delle credenziali dei siti ai quali si effettua l'accesso, in particolare quelli di home banking. |

|

Considerazioni

Come regola generale non bisogna mai dimenticarsi che dietro ogni link o ogni allegato di tutte le mail può celarsi un malware.

Buona norma sarebbe evitare di cliccare su link o su allegati di e-mail che giungano da sconosciuti ma anche da persone che sembrano conosciute ma dalle quali non attendavamo ne allegati ne altro.

Segnaliamo che tutti i virus/malware realmente circolanti vengono identificati e, in moltissimi casi, anche rimossi da Vir.IT eXplorer Lite -FREE Edition- grazie ai suoi due grandi punti di forza:

- TG Soft rende Vir.IT eXplorer Lite liberamente utilizzabile sia in ambito privato che in ambito aziendale;

- Vir.IT eXplorer Lite è stato specificatamente progettato per essere utilizzato ad integrazione con qualsiasi altro AV o Internet Security già presenti sul computer, senza doverli disinstallare o disabilitare moduli, permettendo quindi quel controllo incrociato che oggigiorno non è più un vezzo, ma una necessità poichè la sicurezza non è mai abbastanza.

Vai alla pagina di download. |

|

TG Soft

Centro Ricerche Anti-Malware

|