Come si manifesta PClock

Il ransomware analizzato dal

C.R.A.M. di

TG Soft ha il nome

SYSRAS.EXE

Nome file: SYSRAS.EXE

Dimensione file: 220726 byte

MD5: 881F86BF4BB4B9F0E993B2853A0A27CF

PClock al momento della sua esecuzione cerca di collegarsi al sito "

hxxp://www.supermercadoramirez.es" (sito riscontrato compromesso), il collegamento al sito permette al Ransomware di scambiarsi varie informazioni necessarie per avviare la cifratura dei file presenti nel PC.

Nel frattempo il crypto-malware si copia all'interno della cartella "

%APPDATA%\Roaming\Microsoft\Crypto\SYSRAS.EXE " al termine della cifratura dei file presenti nel PC, comparirà la seguente schermata:

Sempre nella medesima cartella "

%APPDATA%\Roaming\Microsoft\Crypto" verranno creati altri due file che sono un'immagine "

wp.jpg" e un file di testo "

en_files.txt ".

L'immagine di seguito verrà impostata come sfondo del desktop nel PC, è possibile notare anche qui che

PClock si spaccia ancora per

CryptoLocker. Altresì risulta evidente che il nome del processo che ha cifrato i file è "sysras.exe" e che nel caso venisse rimosso dall'antivirus sarà necessario ripristinarlo dal momento che senza di esso non sarà possibile recuperare i file anche se venisse eseguito il pagamento.

Nel file di testo "

en_files.txt " invece si può visualizzare la lista di tutti i file che

PClock ha cifrato, questo sarà il modo più veloce per poter visionare la lista dei file cifrati, dal momento che i documenti cifrati non cambieranno ne di nome e ne di estensione e quindi una ricerca mirata sarà molto più ostica e probabilmente meno precisa.

Il riscatto richiesto da PClock

Il cripto-malware genera sul desktop dell'utente ed in radice del Disco C: una serie di file con il nome: "

Your files are locked !.txt" contenente le indicazioni per il pagamento del riscatto

.

The single copy of the private key, which will allow to decrypt the files,

located on a secret server on the Internet; the server will destroy the key after 120 hours.

After that nobody and never will be able to restore files.

To obtain the private key for this computer, you need pay 0.65 Bitcoin (~464 USD)

---------------------------------------------------------------------------------------------------

Your Bitcoin address:

1Jc4zRJLtqCohiREXuNv1UtSk1miJz3hhR

You must send 0.65 Bitcoin to the specified address and report it to e-mail customer support.

In the letter must specify your Bitcoin address to which the payment was made.

---------------------------------------------------------------------------------------------------

The most convenient tool for buying Bitcoins in our opinion is the site:

https://localbitcoins.com/

There you can buy Bitcoins in your country in any way you like, including electronic payment systems,

credit and debit cards, money orders, and others.

Instructions for purchasing Bitcoins on account localbitcoins.com read here:

https://localbitcoins.com/guides/how-to-buy-bitcoins

Video tutorial detailing on buying Bitcoins using the site localbitcoins.com here:

http://www.youtube.com/watch?v=hroPcR-0zSI

How to withdraw Bitcoins from account localbitcoins.com to our bitcoin wallet:

https://localbitcoins.com/faq#howto_buy

Also you can use to buy Bitcoins these sites:

https://www.bitstamp.net/ - Big BTC exchanger

https://www.coinbase.com/ - Other big BTC exchanger

https://www.moneypakforbitcoins.us/ - Buy BTC via Green Dot MoneyPak

https://btcdirect.eu/ - Best for Europe

https://coincafe.com/ - Recommended for fast, many payment methods

https://bittylicious.com/ - Good service for Europe and World

https://www.247exchange.com/ - Other exchanger |

PClock al termine della sua procedura di cifratura dei dati visualizzerà una finestra indicando le varie tipologie di file cifrati "foto, video, documenti, ecc." come visibile dall'immagine. Viene infatti indicato che per poter recuperare i file cifrati è necessario pagare una cifra di circa 464 USD (Dollari) e che se si hanno delle difficoltà è anche possibile contattare i cybercriminali tramite mail. Sulla parte sinistra della schermata è visibile di nuovo la scritta CryptoLocker ma molto più importante il contatore che indica quanto tempo rimane per poter recuperare i dati, altrimenti la private key (Chiave privata) verrà distrutta e non sarà più possibile recuparli.

Premendo il pulsante "Show files" ci visualizzata la lista dei file che sono stati cifrati, la lista aperta tramite notepad fa riferimento al file " %APPDATA%\Roaming\Microsoft\Crypto\en_files.txt " che avevamo indicato in precendenza.

Premendo invece il pulsante " Pay with Bitcoint " potremmo visualizzare qual è il Bitcoin address cioè l'Indirizzo Bitcoin necessario che ci servirà per effettuare il pagamento del riscatto. Il ransomware PClock si collega ripetutamente al sito "hxxp://blockchain.info/q/getreceivedbyaddress/1Jc4zRJLtqCohiREXuNv1UtSk1miJz3hhR?confirmations=0" per verificare l'avvenuto pagamento del riscatto.

Quando il crypto-malware avrà avuto conferma del successo della transazione verrà avviata la procedura di decifratura dei file, che ci permetterà di poter tornare a visualizzare i nostri file precedentemente cifrati.

Possiamo infatti capire che per recuperare i dati dopo la cifratura è necessario che il Ransomware sia ancora presente nel PC della vittima perchè senza di esso non sarà possibile recuperare i file cifrati.

Come proteggersi

Vir.IT eXplorer PRO e' già in grado di identificare e bloccare nelle prime fasi dell'attacco del Crypto-Malware

PClock.

Come già segnalato, le tecnologie AntiRansomware protezione Crypto-Malware di

Vir.IT eXplorer PRO se correttamente installato, configurato, aggiornato ed utilizzato, sono in grado di mitigare anche questa nuova tipologia di attacco Crypto-Malware riuscendo a salvaguardare dalla cifratura, mediamente, non meno del

99,63% dei file di dati di PC e SERVER, permettendo il recupero dei file crittografati nella fase iniziale dell'attacco fino al

100% grazie a Vir.IT BackUp.

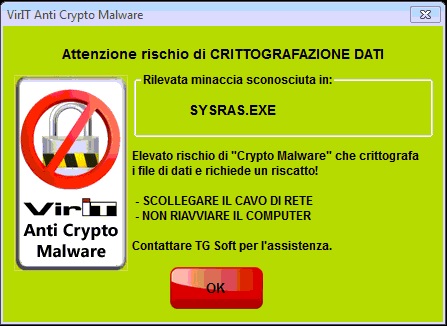

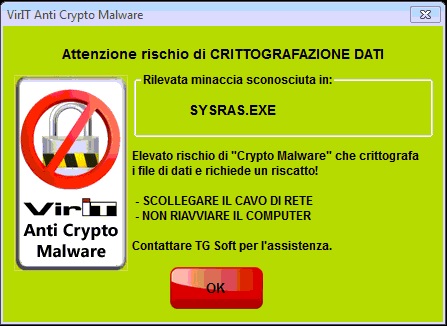

Come comportarsi per mitigare i danni derivanti da PClock

Quando compare la videata di Alert qui a fianco significa che la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer Pro sta agendo e quindi, evitando di farsi prendere dal "panico" NON chiudere la finestra ed eseguire le operazioni che vengono indicate:

- Procedere ad EFFETTUARE l'AGGIORNAMENTO delle firme dell'AntiVirus.

- SCOLLEGARE IL CAVO DI RETE: in questo modo si isolerà fisicamente quel PC / SERVER dagli altri computer eventualmente collegati con questo in rete Lan mantenendo confinato l'attacco solamente a quel computer.

- ESEGUIRE una SCANSIONE con Vir.IT eXplorer Pro su tutto il disco per rilevare la presenza della variante di TeslaCrypt.

- NON RIAVVIARE IL COMPUTER: è bene precisare che lo spegnimento e il successivo riavvio del PC / SERVER, in questa particolare situazione, ha come risultato quello di far progressivamente aumentare il numero di file che il CryptoMalware riuscirà a crittografare eludendo la protezione di Vir.IT eXplorer Pro quindi vi invitiamo a MANTENERE il PC / SERVER ACCESO e contattare, il prima possibile, il nostro supporto tecnico scivendo una mail segnalando la situazione in atto all'indirizzo assistenza@viritpro.com e successivamente contattare i numeri del supporto tecnico 049.631748 e 049.632750 disponibili, gratuitamente, nelle giornate lavorativi dal lunedì al venerdì 9:00-12:30 e 14:30-18:00.

|

Clicca per ingrandire l'immagine

99,63%*

Aspettativa percentuale media di file salvati dalla crittografazione grazie alla protezione Anti-CryptoMalware di Vir.IT eXplorer Pro ==> Consulta l'informativa

|

Considerazioni finali:

Nel caso si sia scatenata la crittografazione vi invitiamo a mentenere la calma poichè potreste trovarvi in una di queste situazioni:

- siete clienti di Vir.IT eXplorer Pro che se correttamente installato, configurato, aggiornato, utilizzato e seguendo le indicazioni della videata di Alert della tecnologia Anti-CrytpoMalware vi permetterà di salvare dalla crittografazione dei vostri preziosi file di dati, mediamente, NON meno del 99,63% del vostro lavoro;

- NON avete installato un software AntiVirus in grado di segnalare e bloccare la crittografazione dei file, nel caso specifico di attacco PClock, procedere a:

- SCOLLEGARE il CAVO di RETE LAN;

- SPEGNERE il PC / SERVER di modo da limitare il numero di file cifrati.

- Contattare il proprio supporto tecnico sistemistico segnalando la situazione di particolare criticità in atto eventualmente facendo riferimento alla presente informativa.

Se vi troviate nel caso 1, dove grazie a

Vir.IT eXplorer Pro e alle tecnologie Anti-CryptoMalware integrate avrete la ragionevole speranza di salvare dalla crittografazione fino al 100% dei file di dati del Vs. prezioso lavoro, vi invitiamo e a contattare, il prima possibile, il supporto tecnico di

TG Soft.

Nel caso 2, non avendo

Vir.IT eXplorer Pro, non possiamo che invitarvi a mantenere la calma e a contattare il vostro supporto sistemistico di riferimento e a valutare, per prevenire queste tipologie di attacchi, l'utilizzo di Vir.IT eXplorer PRO AntiVirus-AntiSpyware-AntiMalware con tecnologie AntiRansomware protezione Crypto-Malware integrate.

C.R.A.M.

Centro Ricerche Anti-Malware di TG Soft