|

Dal 17 maggio è stato riscontrato un massivo invio di spam da indirizzi di posta elettronica di Libero.it.

Questo fenomemo si è notevolmente intesificato nelle ultime ore da parte degli utenti che utilizzano la posta elettronica di Libero.it.

Numerose sono state le segnalazioni degli utenti di Libero.it, che si sono accorti che dal loro indirizzo vengono inviati messaggi di spam a tutti i loro contatti presenti nella rubrica. |

Le mail inviate sono di questo tipo:

Oggetto:

<indirizzo mail>@libero.it

Corpo del messaggio:

http://<sito web>/<nome casuale>/<nome casuale>

Esempi di link:

http://shrikhandeclinic.org/xvo/ktwgbvijwltpqgsvpsqhvhmlidzd.agwrwioptumrlyeal

http://tiara-tver.ru/oefsv/rhjnmlcdzsxoslzcpgeskuzx.dsovmxvzqy

http://geekherald.com/owxz/nmjnqkg.qfiwsnhaksdfvhjl

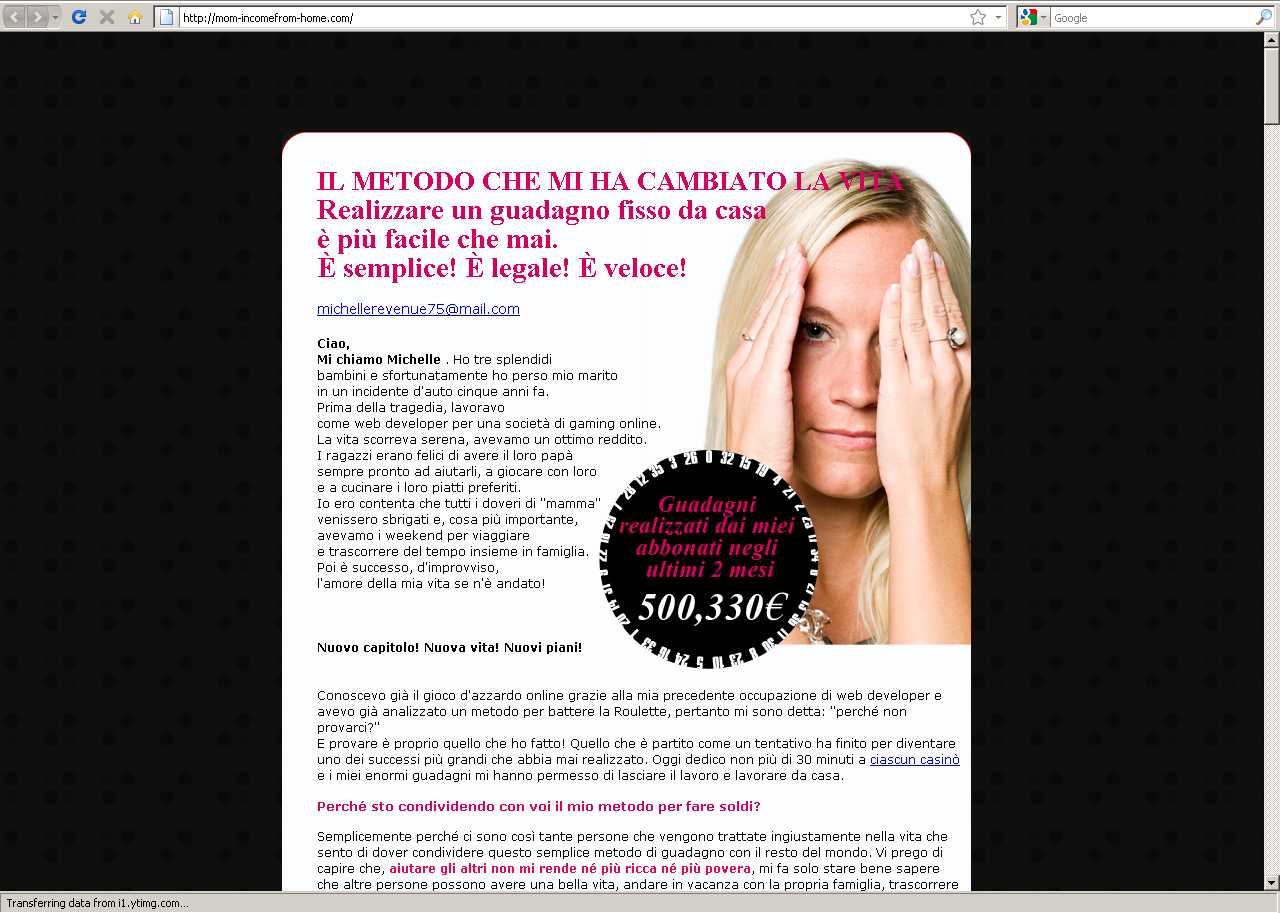

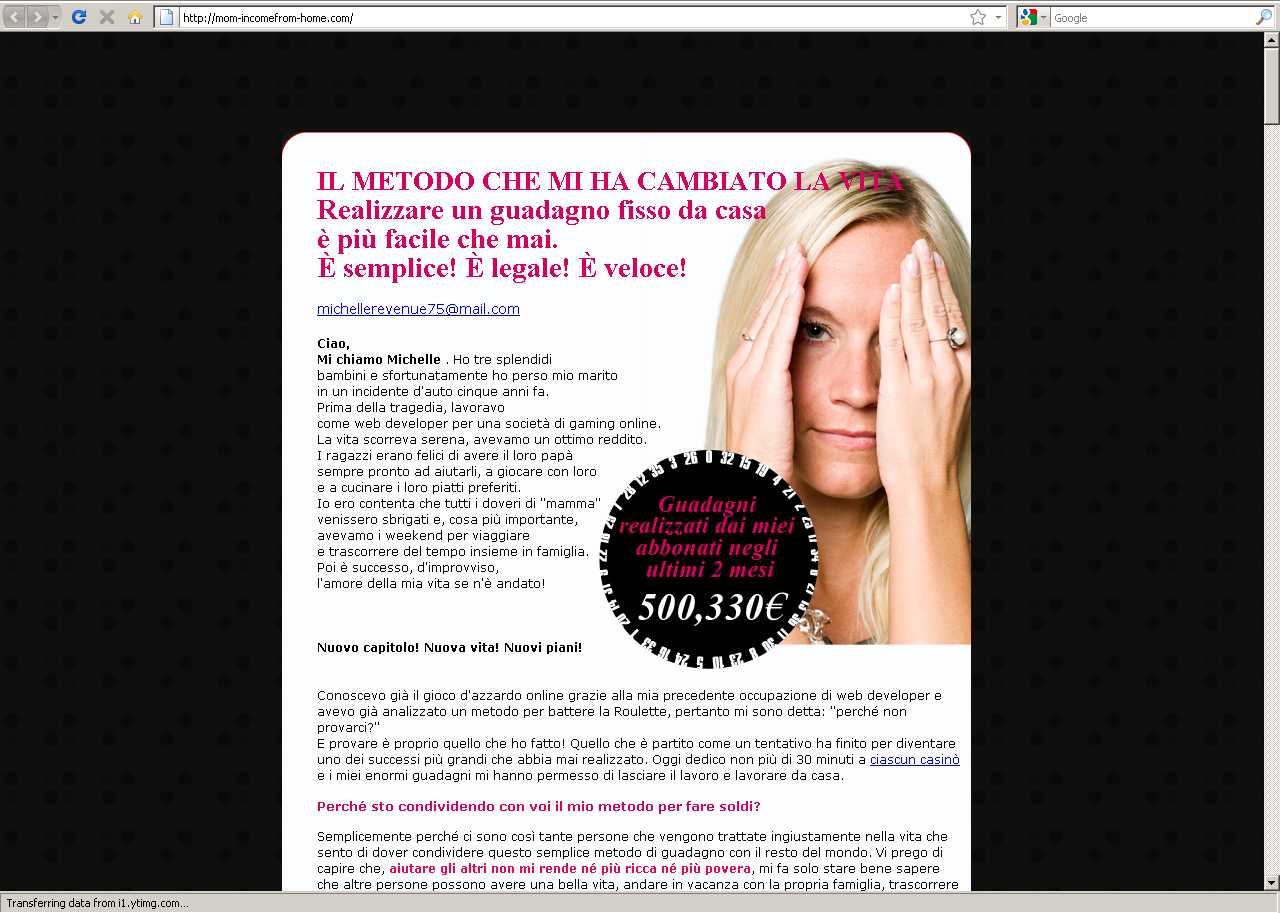

Clickando sul link si viene re-indirizzati sul sito: http://www.mom-incomefrom-home.com/

In questo momento il sito http://www.mom-incomefrom-home.com non è più raggiungibile.

ll tipo di attacco potrebbe far presagire a

HeartBleed (7 Aprile 2014), se fosse così i sistemisti di Libero.it non hanno installato le relative patch per correggere la vulnerabiltà di

OpenSsl.

In questo caso, il cambio della password non è sufficiente a risolvere il problema dello spam, fino a che non verrà corretta la vulnerabiltà di HeartBleed, perchè questo non garantisce che non possa venire rubata nuovamente.

Ad ogni modo Libero.it ha risposto con il seguente comunicato "

Informazione Post n°143 pubblicato il 29 Maggio 2014":

"In merito ad alcune segnalazioni che ci sono pervenute relative ad attività di spam, desideriamo comunicarvi che i problemi che stanno interessando alcuni account di posta elettronica Libero.it hanno fatto partire le procedure di controllo, come previsto dalle nostre policy in tema di sicurezza.

Al momento non è stata riscontrata alcuna violazione dei nostri server, la cui sicurezza è costantemente monitorata. Con l’occasione si ricorda che nei casi di spoofing (invio di spam apparentemente proveniente dal proprio account di posta) il modo più efficace di tutelarsi è seguire le raccomandazioni dei provider in tema di gestione e utilizzo delle password.

Invitiamo tutti a consultare il seguente link, http://aiuto.libero.it/sicurezza/tutela-della-casella-di-posta/faq/7203.phtml in evidenza nella sezione di aiuto preposta."

C.R.A.M. Centro Ricerche Anti-Malware by

TG Soft