| Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di Maggio 2016. Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili. |

|

INDICE

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi... |

19 maggio 2016 ==> Phishing Banca Popolare di Vicenza (19/05)

OGGETTO: certifica indirizzo e-mail <caratteri casuali>

|

|

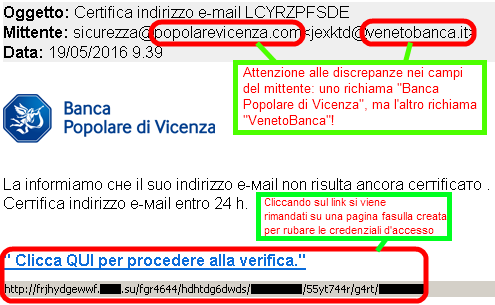

Questo tentativo di phishing giunge sotto forma di finta email da parte di Banca Popolare di Vicenza. L'impostazione della mail è molto simile a quella già analizzata nella presente informativa ( 12 maggio - Phishing Banca Popolare di Vicenza), e il link rimanda alla medesima pagina fasulla per il furto delle credenziali.

Questa email in particolare, tuttavia, si differenzia dall'altra per alcuni aspetti.

In primis, si può notare a colpo d'occhio che la mail è stata scritta utilizzando dei caratteri particolari, alternando caratteri dell'alfabeto latino con quelli dell'alfabeto cirillico.

|

Ma quello che dovrebbe allarmare il ricevente è la discrepanza nel campo del mittente: infatti il NOME RIPORTATO assomiglia a quello di Banca Popolare di Vicenza ("@popolarevicenza.com"), ma l'INDIRIZZO dal quale questa mail proviene è simile a quello di VenetoBanca ("@venetobanca.it")!!!

Questo dovrebbe indurre il malcapitato utente a non fidarsi di questa comunicazione dato che i due enti bancari, nella realtà dei fatti, non hanno niente in comune.

19 maggio 2016 ==> Phishing "Mail Administrator"

OGGETTO: IMPORTANT! Mail Update Required to Avoid Interruption in Service

|

|

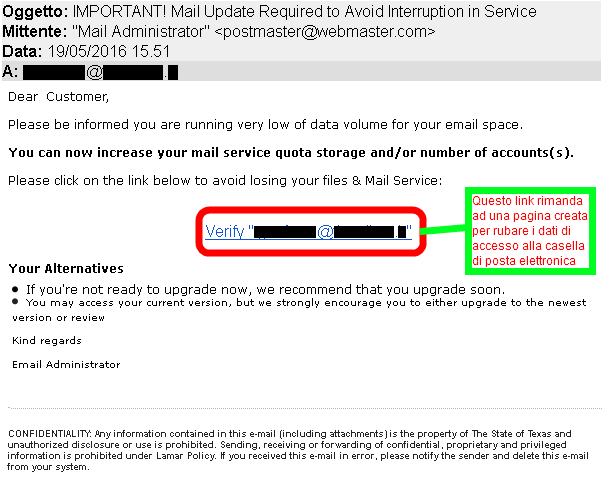

Questa mail di phishing ha lo scopo di indurre chi la riceve a credere che lo spazio a disposizione nella sua casella di posta sia in esaurimento e di seguire una procedura per aumentarne la capacità.

La mail è scritta in inglese ed è impaginata in modo pulito e chiaro. Nonostante questo ci sono delle incongruenze.

La prima è che non è indicato nessun mittente ben preciso. Infatti non è specificato chi sia il gestore di posta elettronica (es. Aruba, Tiscali, ecc.) che ha emesso questa comunicazione.

Secondo, se ci si basa sull'indirizzo email del mittente qui riportato, "webmaster" e "postmaster" sono termini generici che non indicano, per l'appunto, quale sia l'ente che fornisce il servizio.

|

La pagina alla quale si viene rimandati cliccando il link contiene un form per l'inserimento dei dati di accesso. Una volta inseriti, questi verrebbero inviati alle organizzazioni criminali che hanno creato la truffa, con esiti facilmente immaginabili.

12 maggio 2016 ==> Phishing Banca Popolare di Vicenza (12/05)

OGGETTO: Certifica indirizzo e-mail <caratteri casuali>

|

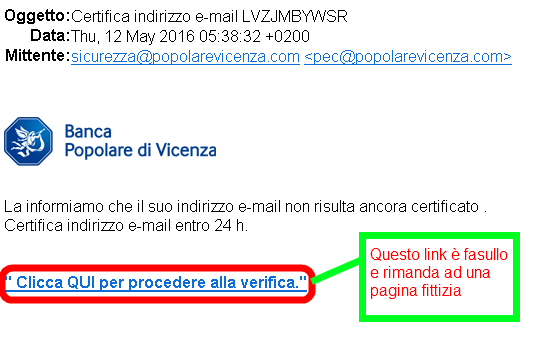

Questa email di phishing si spaccia per una comunicazione "ufficiale" della Banca Popolare di Vicenza.

Il ricevente viene informato che il suo indirizzo email non è stato ancora certificato, ed è invitato a procedere alla verifica cliccando sul link proposto.

L'impostazione della mail è ordinata, e gli indirizzi email riportati possono sembrare autentici:

- sicurezza@popolarevicenza{dot}com

- pec@popolarevicenza{dot}com

|

|

|

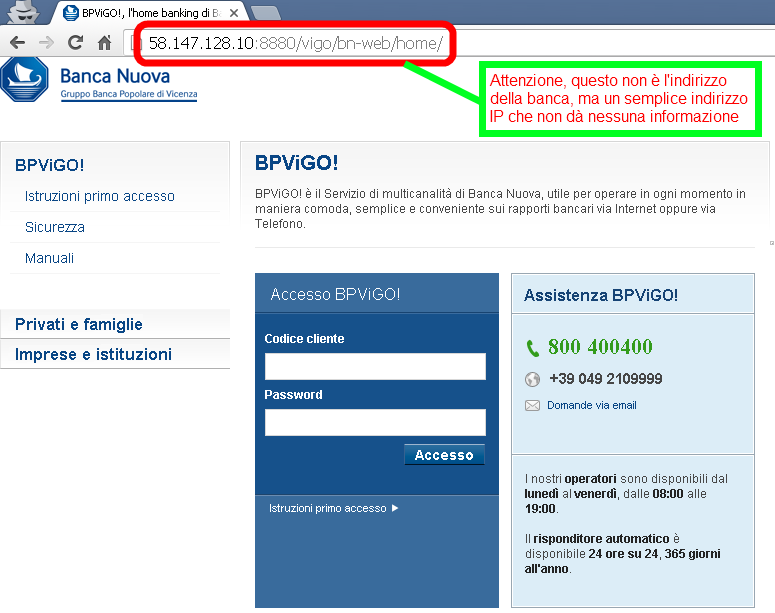

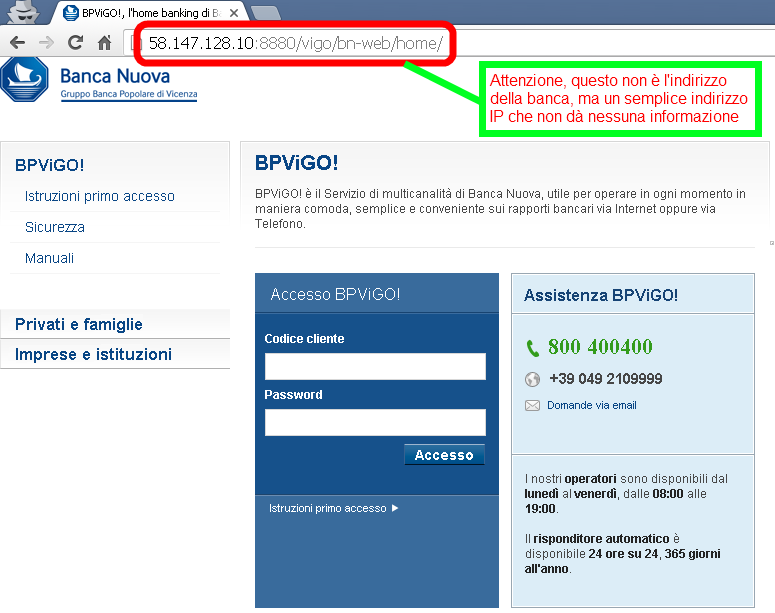

Tuttavia, il collegamento "Clicca QUI per procedere alla verifica." rimanda ad una pagina non ospitata sul sito della Banca Popolare di Vicenza, bensì su una pagina creata con le sembianze di quella originale, con lo scopo di rubare le credenziali inserite.

Dalle analisi effettuate sulla email, è stato rilevato che l'indirizzo IP di questa pagina è lo stesso utilizzato in precedenti tentativi di phishing, come quello già evidenziato in calce ( 4 maggio - Phishing BancaMarche). |

11 maggio 2016 ==> Phishing Aruba

OGGETTO: Account di posta elettronica verrà chiusa!

|

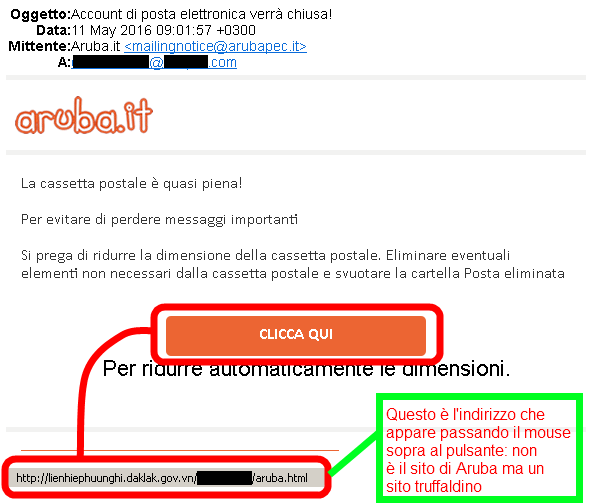

Questo tentativo di phishing a mezzo email è stato progettato per assomigliare ad una comunicazione di Aruba, nella quale si avverte che lo spazio a disposizione nella casella di posta è in esaurimento.

La mail è strutturata in modo ordinato e, nonostante qualche imperfezione a livello grammaticale, potrebbe passare come comunicazione autentica, anche grazie ad accorgimenti grafici come il logo di Aruba.

Inoltre, l'indirizzo email del mittente riportato può essere scambiato per quello autentico di Aruba, cioè "aruba.it" (quello riportato è "arubapec.com"). |

|

Tuttavia non è riportato nessun destinatario o comunque nessun dettaglio che possa identificare univocamente il ricevente (come ad esempio l'indirizzo email interessato dall'ipotetico problema).

L'obiettivo di questa mail di phishing è quello di ingannare l'utente e fargli cliccare il link proposto, che caricherà una pagina web con un modulo creato per rubare le credenziali eventualmente inserite.

9 maggio 2016 ==> Phishing CartaSi

OGGETTO: Avviso Importante

|

|

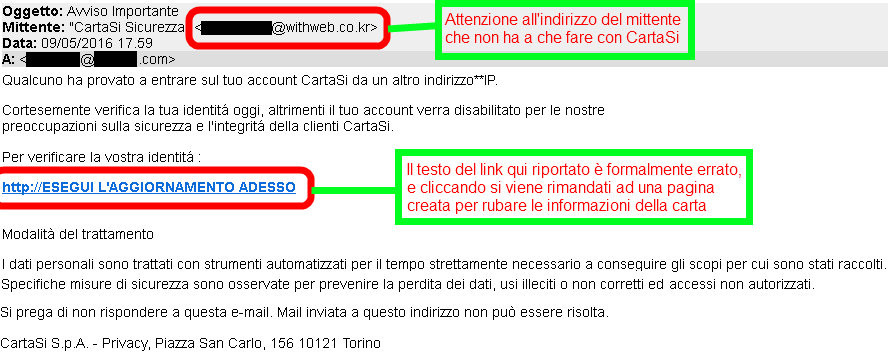

Con questa email di phishing, i creatori hanno cercato di redigere una email, per quanto possibile, credibile e riconducibile a CartaSi.

Al ricevente viene notificato che sono stati registrati tentativi di accesso al suo account CartaSi da un indirizzo IP non abituale, disabilitando per motivi di sicurezza tale account. |

Graficamente, la mail risulta poco convincente, visto che non c'è nessun logo o comunque nessun simbolo che rimandi a CartaSi.

A livello grammaticale si possono notare delle lacune abbastanza evidenti.

Dall'immagine si può notare che l'indirizzo del mittente non è quello di CartaSi, ma è un indirizzo sud-coreano; inoltre non viene specificato nessun destinatario.

L'obiettivo di questa email di phishing è quello di indurre il ricevente a cliccare sul link che, stando a quanto riportato nella mail, dovrebbe sbloccare l'account. In realtà tale link rimanda ad una pagina non ospitata sul sito di CartaSi, creata appositamente per rubare le credenziali d'accesso inserite.

4 maggio 2016 ==> Phishing BancaMarche

OGGETTO: Info di sicurezza dell'account

|

|

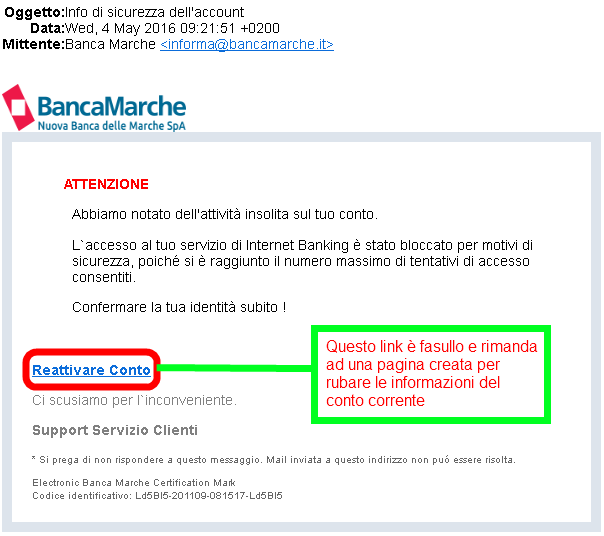

Questo tentativo di phishing arriva attraverso un'email che si spaccia per BancaMarche, e segnala che è stata notata dell'attività insolita nel conto, invitando a confermare la propria identità per sbloccarlo.

L'obiettivo è quello di indurre il malcapitato utente a cliccare sul link Reattivare Conto come evidenziato nell'immagine.

L'email è impostata in modo abbastanza ordinato e graficamente potrebbe essere credibile data la presenza del logo di BancaMarche.

L'indirizzo del mittente può risultare credibile visto che è riportato come "@bancamarche.it".

Ma per essere una mail che dovrebbe riportare un evento così importante, non viene riportato nessun riferimento ad un destinatario, come il nome o altri dati identificativi del cliente.

|

|

Cliccando il link proposto, si carica una pagina contenente un modulo per l'inserimento del codice cliente e della password. Tuttavia il logo e la grafica non sono quelli di BancaMarche, bensì quelli di Banca Popolare di Vicenza!

Questo dovrebbe indurre il malcapitato utente a non inserire le sue credenziali su un modulo che nulla ha a che vedere con la sua banca.

È da evitare, come sempre, la compilazione e l'invio dei dati, visto che le informazioni verrebbero messe a disposizione dei cyber-criminali che hanno creato la truffa.

|

|

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

Segnaliamo che tutti i virus/malware realmente circolanti vengono identificati e, in moltissimi casi, anche rimossi da Vir.IT eXplorer Lite -FREE Edition- grazie ai suoi due grandi punti di forza:

- TG Soft rende Vir.IT eXplorer Lite liberamente utilizzabile sia in ambito privato che in ambito aziendale;

- Vir.IT eXplorer Lite è stato specificatamente progettato per essere utilizzato ad integrazione con qualsiasi altro AV o Internet Security già presenti sul computer, senza doverli disinstallare o disabilitare moduli, permettendo quindi quel controllo incrociato che oggigiorno non è più un vezzo, ma una necessità poichè la sicurezza non è mai abbastanza.

Vai alla pagina di download. |

|

C.R.A.M. Centro Ricerche Anti-Malware by TG Soft