Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di NOVEMBRE 2017.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

|

23 Novembre 2017 ==> Phishing Apple

«OGGETTO: <

Il tuo ID Apple e stato utilizzato per accedere a iCloud da un browser web>

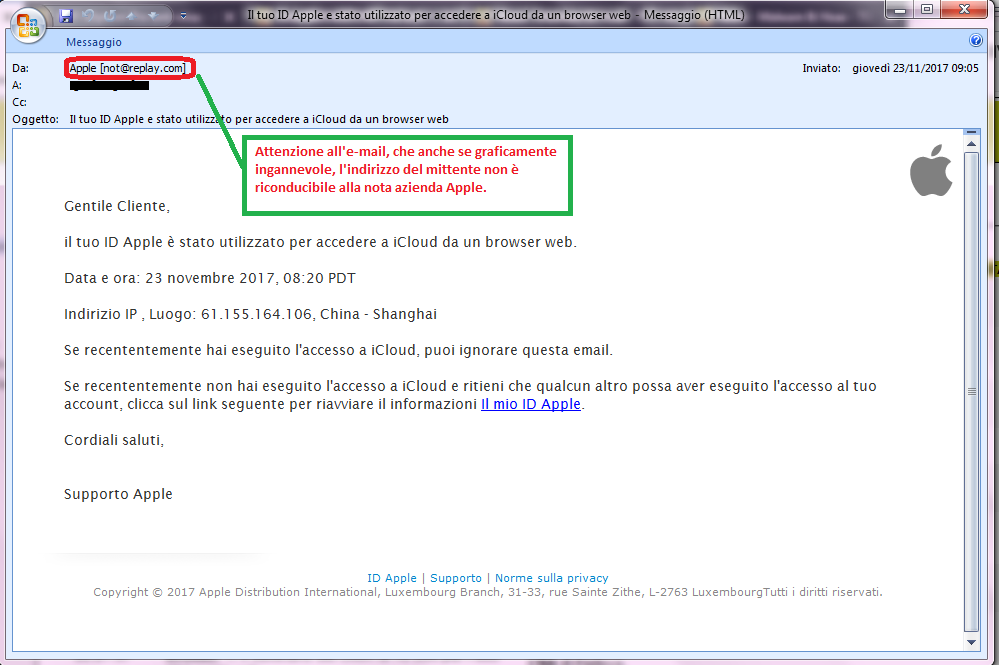

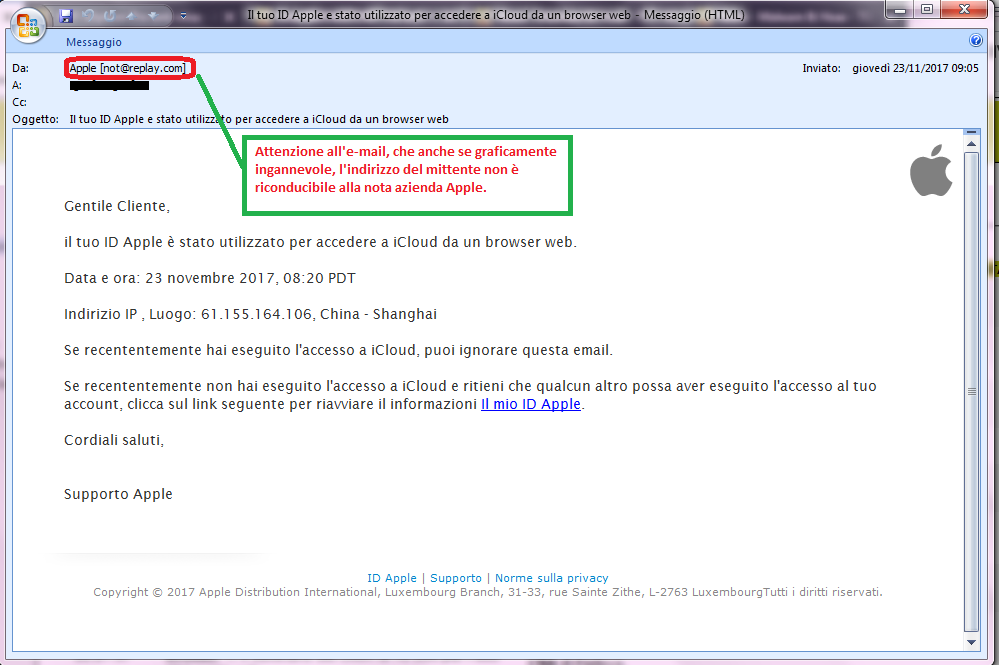

Il tentativo di phishing seguente giunge da una finta email da parte di

Apple.

Il messaggio, estremamente conciso, avverte il ricevente che il suo Apple ID è stato utilizzato per effettuare un tentativo dfi accesso a iCloud da un altro browser, e per completezza vengono indicati il luogo e anche il giorno e l'orario in cui è stato registrato l'accesso. Quindi invita il destinatario a verificare le informazioni inserite nel suo Apple ID nel caso in cui non riconosca il tentativo di accesso segnalato, cliccando sul link ''Il mio ID Apple'' per approfondire.

Lo scopo è quello di indurre, con l'inganno, l'ignaro destinatario ad inserire le credenziali di accesso di Apple ID in una pagina web che però non ha nulla a che vedere con la nota azienda di informatica.

La mail di alert giunge da un indirizzo email <not(at)replay(dot)com> che, seppur ingannevole, non proviene dal dominio ufficiale di Apple. I cyber-criminali ideatori della truffa hanno avuto tuttavia l'accorgimento grafico di inserire nel corpo della mail il noto logo di Apple oltre a dei presunti dati identificativi di Apple in calce alla mail, tutto questo per rassicurare l'utente sull'autenticità della mail.

L'intento è quello di portare il ricevente a cliccare sul link

Il mio ID Apple

che, ci preme precisarlo, dirotta su una pagina internet che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto il suo dominio non aveva nulla a che fare con il sito di

Apple.... ma gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

21 novembre 2017 ==> Phishing PostePay

«OGGETTO: <

Avviso cliente e-PostePay>

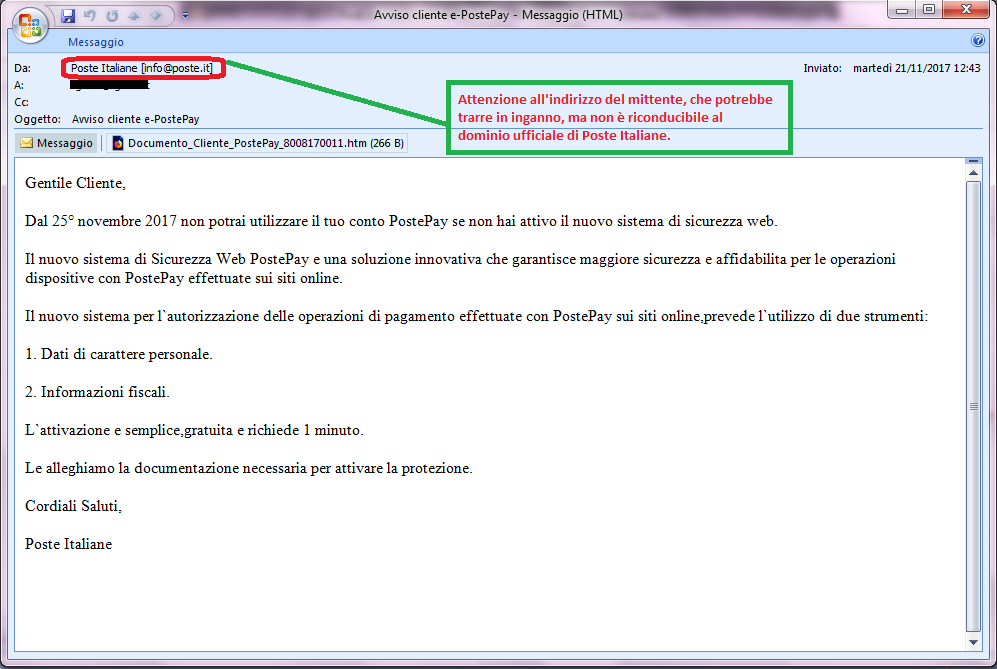

Ecco un altro tentativo di phishing che questa volta giunge da una finta email da parte di

PostePay.

Il messaggio sembrerebbe segnalare all'ignaro ricevente che dal 25 novembre 2017 sarà attivo il nuovo sistema di Sicurezza Web PostePay che garantisce maggior sicurezza e affidabilità per le operazioni effettuate sui siti online con la carta PostePay.

Lo scopo è quello di indurre, con l'inganno, chi la riceve a scaricare il documento allegato all'e-mail, per attivare la nuova protezione web.

Il messaggio di alert giunge da un indirizzo email <info(at)poste(dot)it> che potrebbe indurre in inganno il malcapitato ricevente, però notiamo che il testo del messaggio è molto generico e poco chiaro e inoltre non viene riportato alcun dato identificativo del cliente.

L'intento come detto, è quello di portare il ricevente a scaricare il documento allegato, dove vengono richiesti come riportato nel corpo del messaggio:

1. Dati di carattere personale.

2. Informazioni fiscali.

Fortunatamente, chi dovesse aprire il file allegato, verrebbe dirottato su una pagina internet che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto il suo dominio non aveva nulla a che fare con PostePay.... ma gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

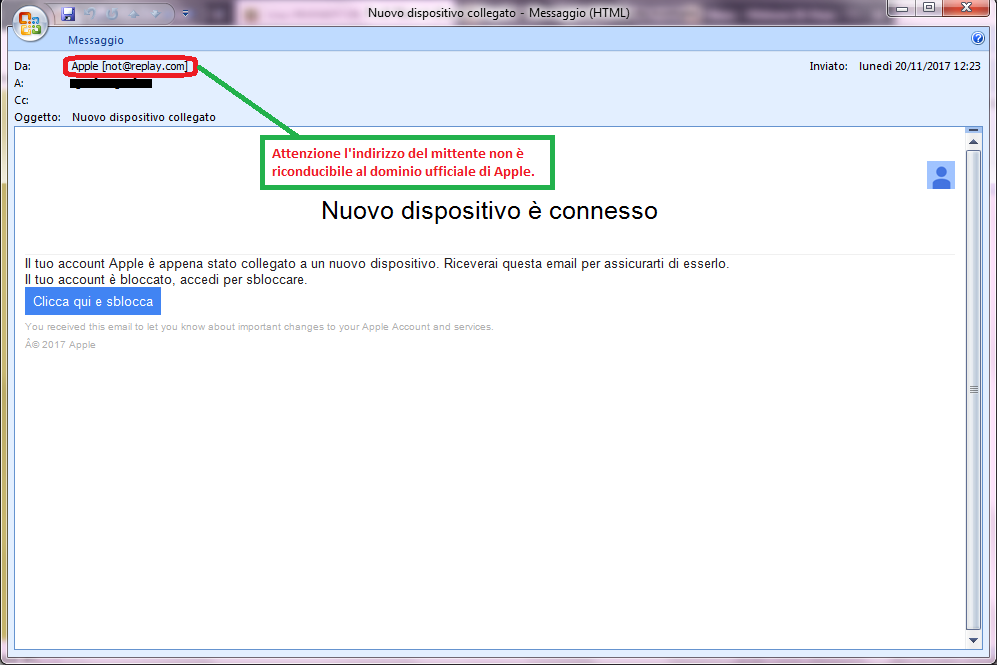

20 novembre 2017 ==> Phishing Apple

«OGGETTO: <

Nuovo dispositivo collegato>

Siamo di fronte ad un altro tentativo di phishing che giunge da una finta email da parte di

Apple.

Il messaggio sembrerebbe segnalare all'ignaro ricevente che il suo account Apple ID è stato collegato a un nuovo dispositivo non riconosciuto e in attesa di confermare il nuovo dispositivo l'account Apple ID è stato bloccato.

Lo scopo è quello di indurre, con l'inganno, chi la riceve ad inserire le credenziali di accesso di Apple ID in una pagina web che però non ha nulla a che vedere con la nota azienda di informatica.

Il messaggio di alert giunge da un indirizzo email <not@repaly.com> che non appartiene al dominio ufficiale di Apple. |

|

Inoltre possiamo notare che il messaggio è estremamente generico e non riporta i riferimenti della nota azienda quali sede legale, P.Iva, o contatti, ne tantomeno dati identificativi del destinatario dell'e-mail, diversamente da quanto avviene nella maggior parte delle comunicazioni ufficiali e autentiche di questo tipo

.

L'intento è quello di portare il ricevente a cliccare sul link:

Clicca qui e sblocca

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di Apple ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

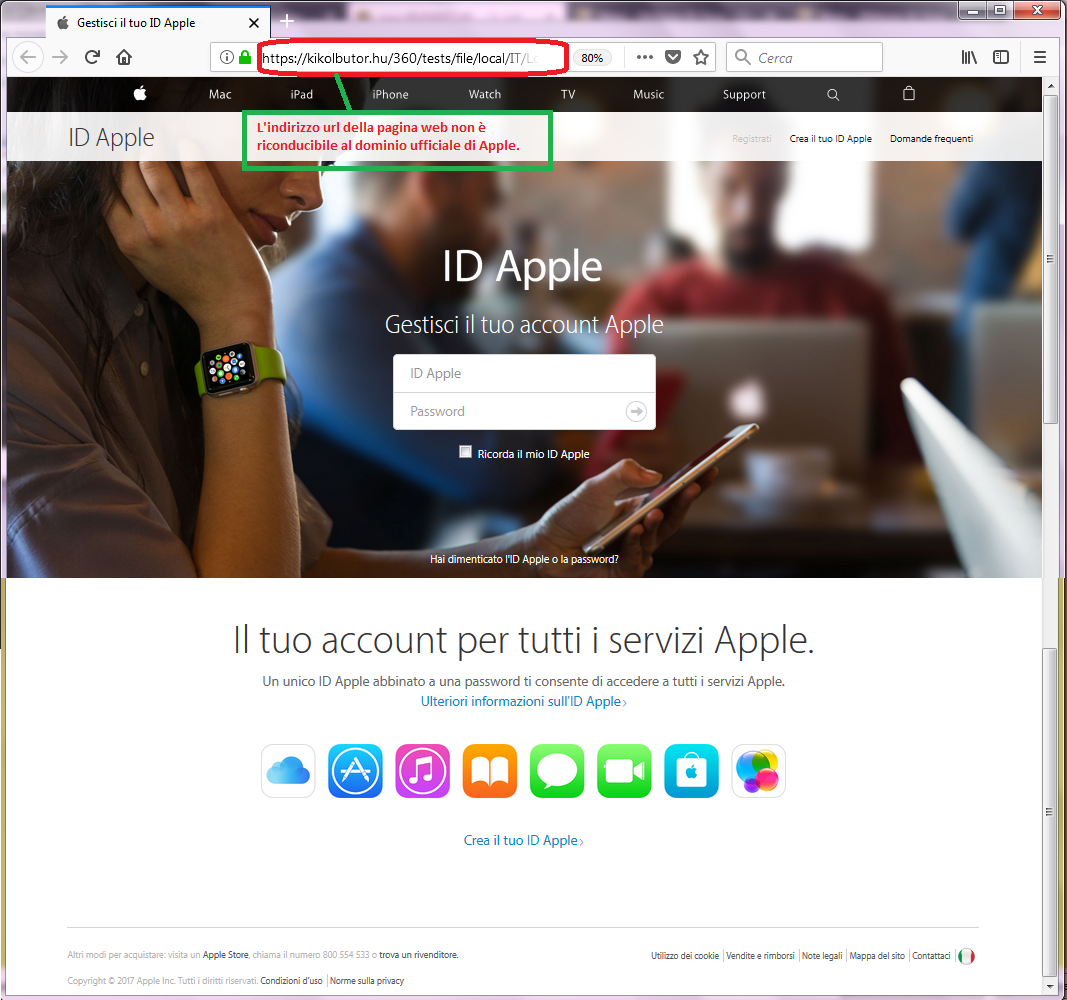

|

La pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che nulla ha a che fare con Apple...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

http://www[.]kikolbutor[.]hu/360/tests/.. |

Inserendo i dati di accesso all'account

Apple su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

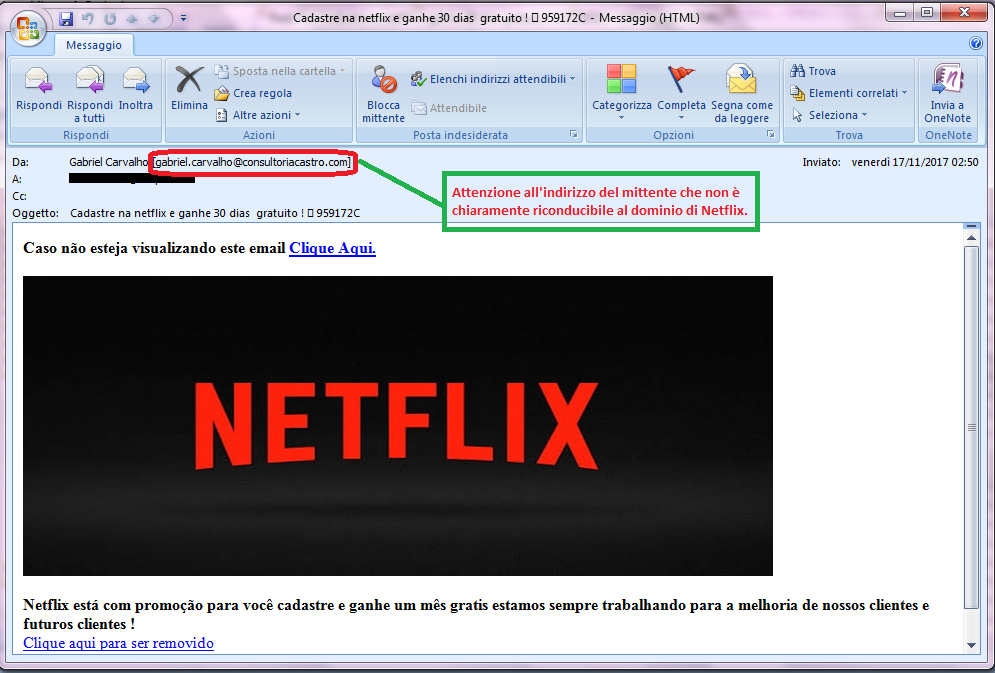

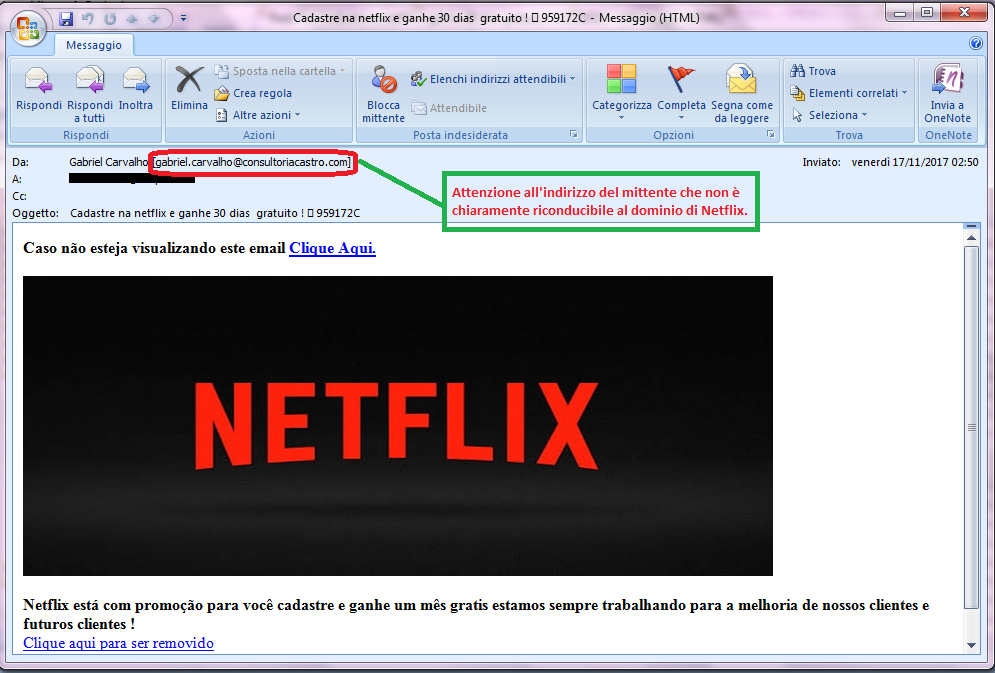

17 novembre 2017 ==> Phishing Netflix

«OGGETTO: <

Cadastre ne netflix e ganhe 30 dias gratuito ! 959172C>

Questo nuovo tentativo di phishing si spaccia per finta email da parte di NetFlix, la nota azienda operante nella distribuzione via internet di film, serie tv e altri contenuti di intrattenimento.

L'e-mail dà la possibilità al malcapitato ricevente di vincere 1 mese gratis di abbonamento a

NetFlix, tutto quello che il cliente deve fare è cliccare sul link

Clique Aqui A colpo d'occhio notiamo subito che l'indirizzo email del mittente gabriel.carvalho@consultoriacastro.com non è chiaramente riconducibile al dominio reale di NetFlix.

La richiesta della mail (in lingua portoghese), poco chiara e precisa dovrebbe quanto mai insospettirci, anche se i cyber-truffatori hanno avuto l'accortezza di inserire l'immagine di NetFlix. Il testo inoltre è estremamente generico e non riporta i riferimenti della nota azienda quali sede legale, P.Iva, o contatti, ne tantomeno dati identificativi del destinatario dell'e-mail, diversamente da quanto avviene nella maggior parte delle comunicazioni ufficiali e autentiche di questo tipo.

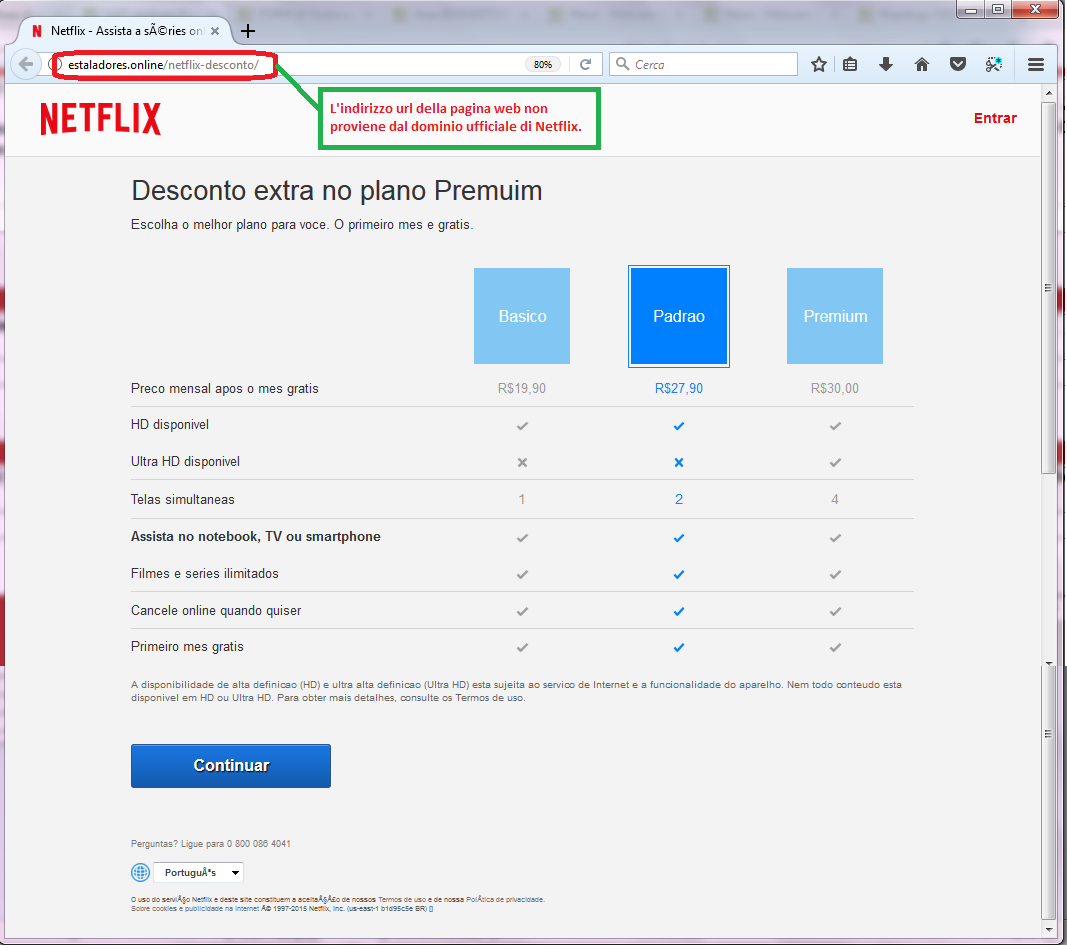

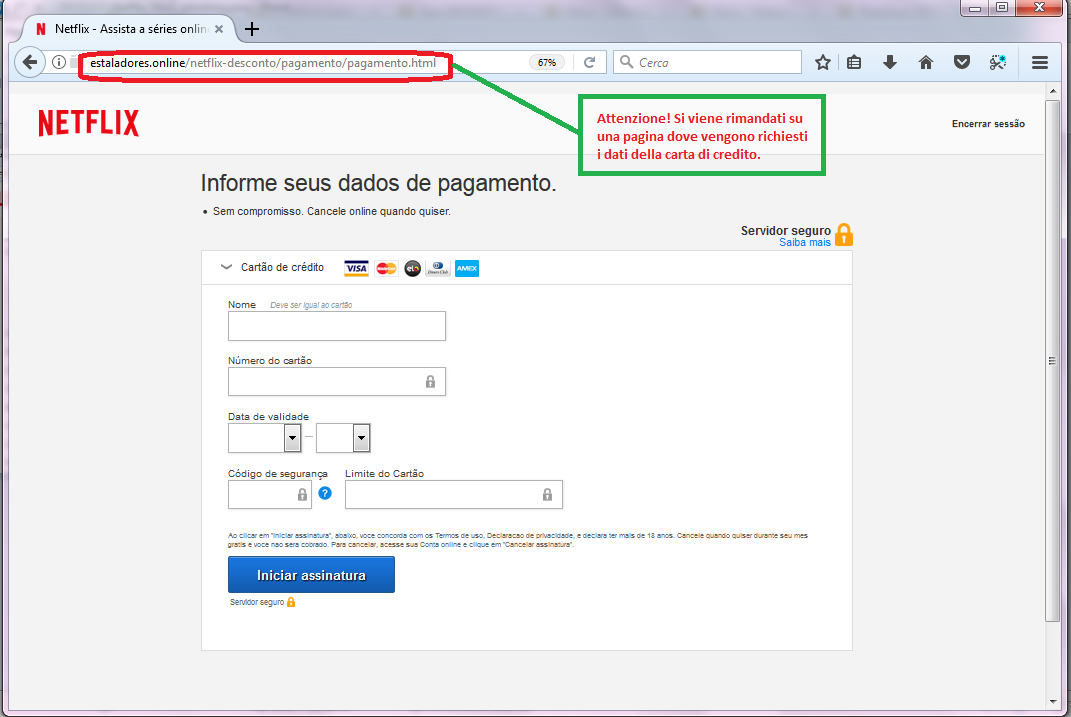

Cliccando sul link:

Clique Aqui

si verrà indirizzati su una pagina WEB malevole che non ha nulla a che vedere con NetFlix.

|

La tab del broswer che si apre inviterà l'utente a scegliere uno tra i 3 abbonamenti disponibili di NetFlix.

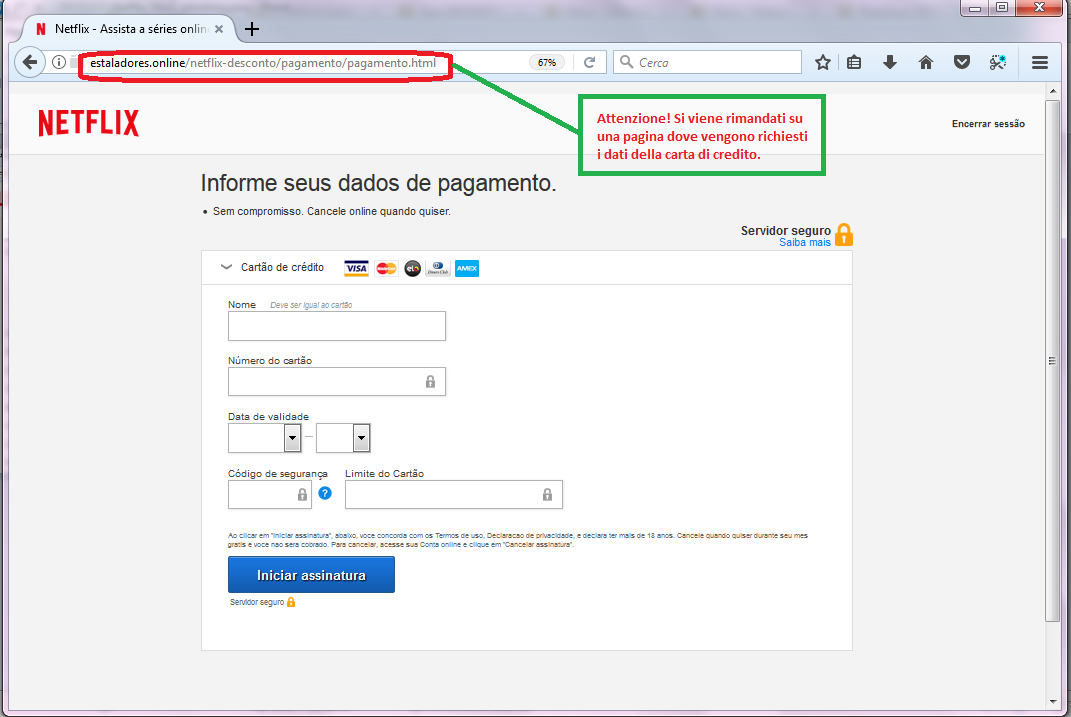

Continuando il sito rimanda ad un FORM di autenticazione dove vengono richiesti i dati della carta di credito.

|

Come visualizzato nella videata in calce, possiamo notare facilmente che l'indirizzo sulla barra del broswer non ha nulla a che fare con NetFlix poichè è ospitato su un dominio anomalo e questo dovrebbe essere un chiaro segnale sull' inattendibilità del FORM.

|

Tutto questo per concludere che i dati eventualmente inseriti nel form fasullo non verranno trasmessi ai server di NetFlix ma ad un server remoto gestito da cyber-truffatori che se ne appropieranno con tutti i rischi annessi e connessi facilmente immaginabili.

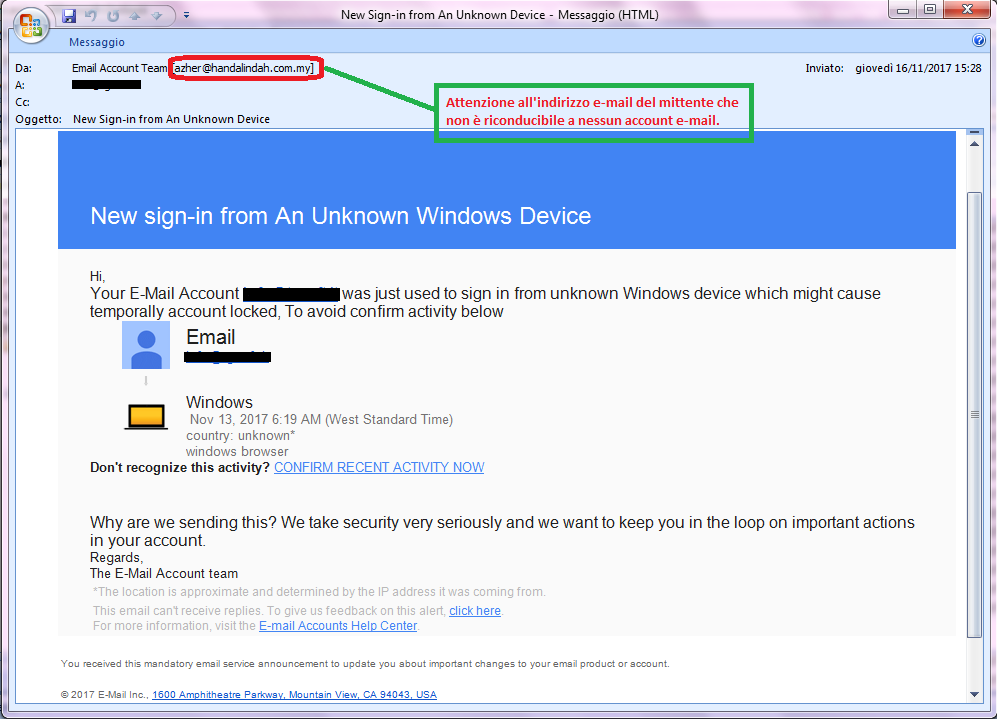

16 novembre 2017 ==> Phishing E-mail Account

«OGGETTO: <

New Sign-in from An Unknown Device>

Ecco un altro tentativo di phishing che questa volta giunge da una finta email da parte del team dell' Account e-mail. .

Il messaggio sembrerebbe segnalare all'ignaro ricevente che è stato effettuato un accesso all'indirrizzo di posta elettronica da un dispositivo Windows non riconosciuto.

Il messaggio di alert giunge da un indirizzo email <azher(at)handalindah(dot)com(dot)my> che non sembrerebbe riconducibile all'account di posta elettronica, notiamo inoltre che il testo del messaggio è molto generico e poco chiaro e inoltre non viene riportato alcun dato identificativo del cliente.

L'intento è quello di portare il ricevente a cliccare sul link CONFIRM RECENT ACTIVITY NOW.

che, fortunatamente, dirotta su una pagina internet che è già stata segnalata come pagina /SITO INGANNEVOLE.... gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

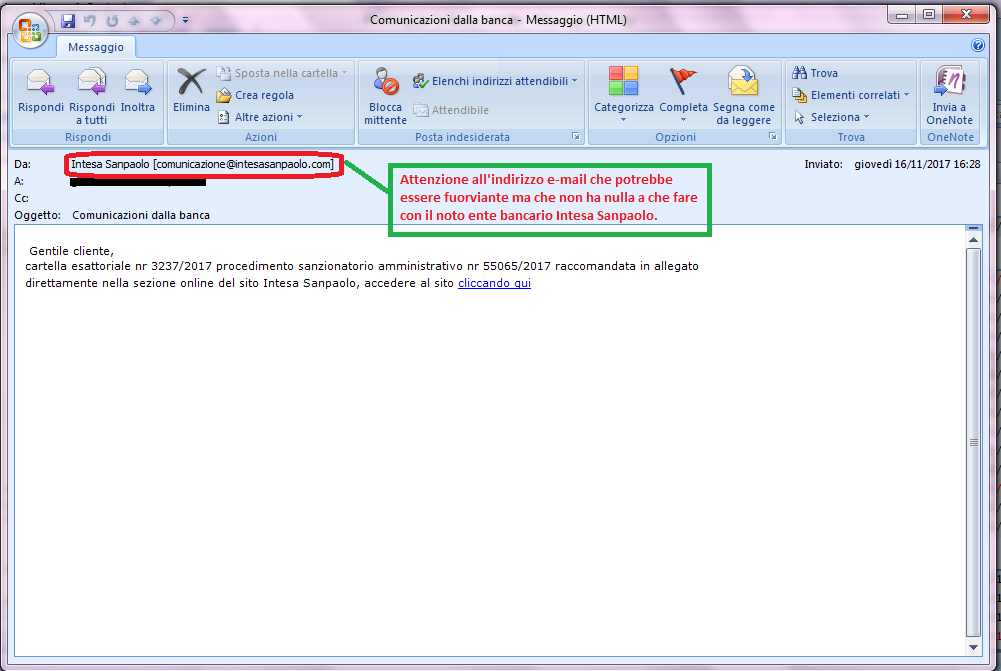

16 novembre 2017 ==> Phishing Intesa Sanpaolo

«OGGETTO: <

Comunicazioni dalla banca>

Ecco un altro tentativo di phishing che questa volta giunge da una finta email da parte di

Intesa Sanpaolo.

Il messaggio sembrerebbe segnalare all'ignaro ricevente che è in atto un procedimento sanzionatorio amministrativo nei suoi confronti e che può accedere alla sua cartella esattoriale direttamente dal sito di Intesa Sanpaolo.

Lo scopo è quello di indurre, con l'inganno, chi la riceve ad inserire le credenziali di accesso al conto corrente online in una pagina web che però non ha nulla a che vedere con il noto ente bancario.

Il messaggio di alert giunge da un indirizzo email <comunicazione(at)intesasanpaolo(dot)com> che potrebbe indurre in inganno il malcapitato ricevente, però notiamo che il testo del messaggio è molto generico e poco chiaro e inoltre non viene riportato alcun dato identificativo del cliente.

L'intento è quello di portare il ricevente a cliccare sul link cliccando qui.

che, fortunatamente, dirotta su una pagina internet che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto il suo dominio non aveva nulla a che fare con Intesa Sanpaolo.... ma gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

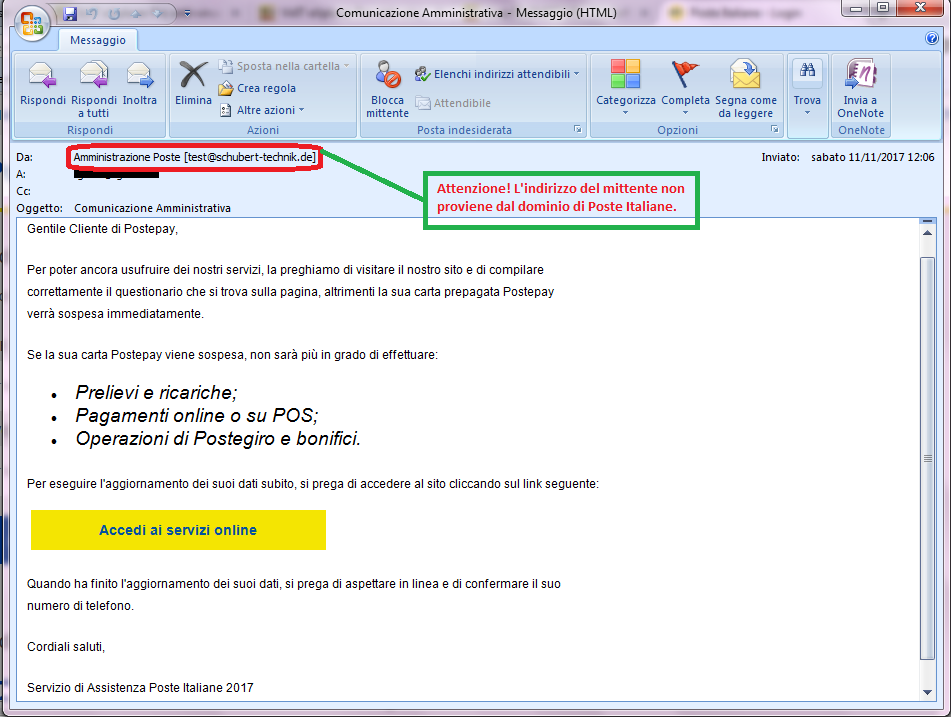

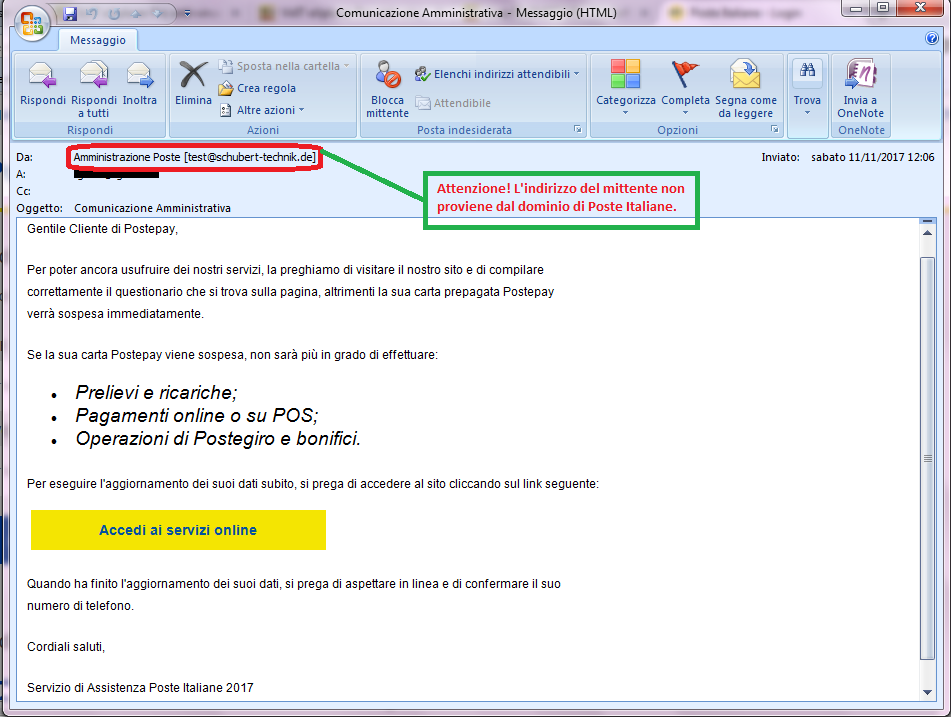

11 novembre 2017 ==> Phishing Poste Italiane

OGGETTO: <

Comunicazine Amministrativa>

Questo nuovo tentativo di phishing si spaccia per una falsa comunicazione di

Poste Italiane.

Il messaggio segnala al ricevente che per poter continuare ad usare la sua carta prepagata PosetPay deve visitare il sito e compilare un questionario, altrimenti la sua carta Postepay verrà sospesa. Per eseguire l'aggiornamento dei dati compilando il questionario è necessario cliccare sul seguente link:

"Accedi ai servizi online"

In prima battuta notiamo che il testo dell'email è molto generico in quanto non contiene nessun riferimentio all'intestatario della carta prepagata nè tantomeno alcun dato identificativo di Poste Italiane, se non la firma generica.

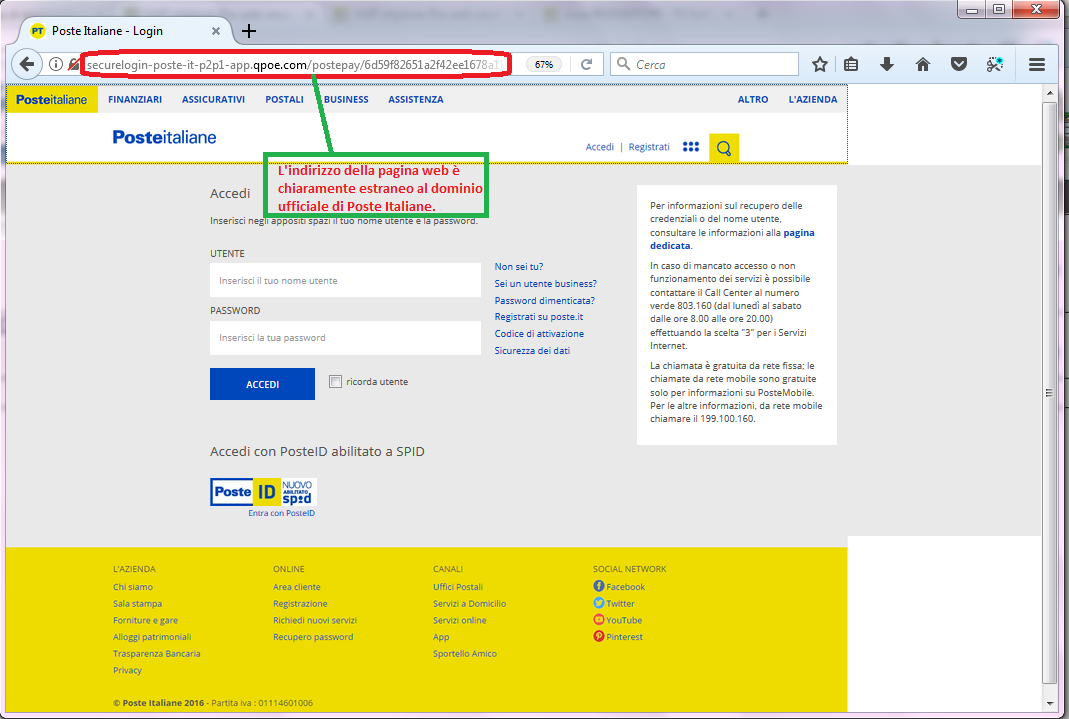

Chi dovesse malauguratamente cliccare sul link "Accedi ai servizi online" verrà indirizzato su una pagina WEB malevole, in cui vengono richiesti i codici di accesso al conto corrente online quali nome utente e password. Come evidenziato nell'immagine qui sotto il form di autenticazione simula quello originale. Tuttavia l'indirizzo sulla barra del broswer non è riconducibile al sito ufficiale di Poste Italiane poichè è ospitato su un dominio anomalo.

|

|

Infatti il sito internet riportato in calce

'''www.securelogin-poste-it-p2p1-app[.]qpoe[.]com..''

non ha alcun legame con il sito web di Poste Italiane perchè risiede su un dominio anomalo.

L'assenza del protocollo HTTPS inoltre dovrebbe far perdere credibilità alla pagina poichè i dati eventualmente inseriti non sarebbero protetti. |

Tutto questo per concludere che è sempre bene diffidare da qualunque email che richieda l'inserimento di dati riservati evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

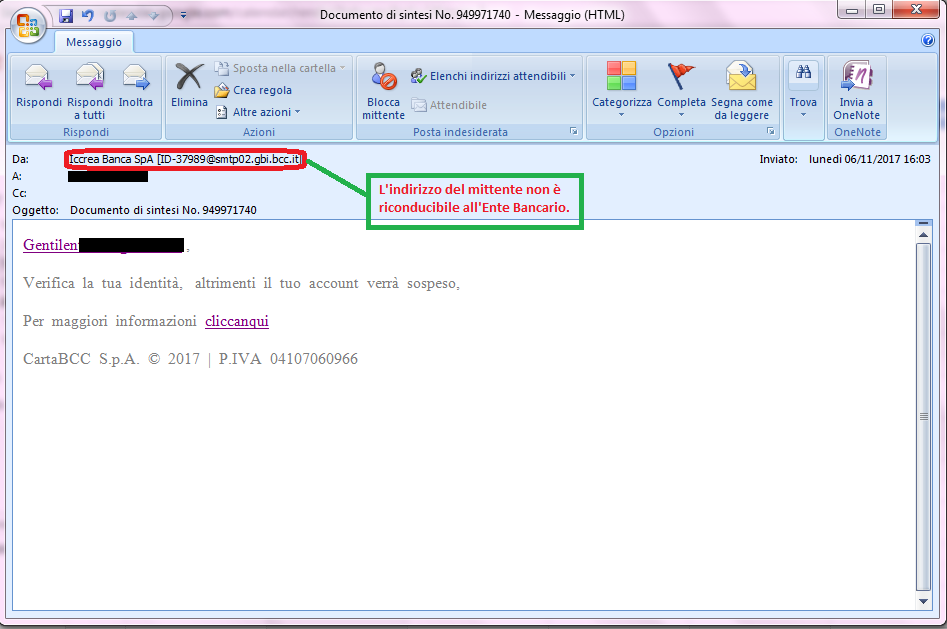

07 novembre 2017 ==> Phishing Iccrea Banca

«OGGETTO: <

Documento di sintesi No. 949971740>

Siamo di fronte ad un altro tentativo di phishing che giunge da una finta email da parte di

Iccrea Banca.

Il messaggio sembrerebbe segnalare all'ignaro ricevente che è stato riscontrato un tentativo di accesso al suo account BCC da un altro indirizzo IP e che quindi il suo account è stato disattivato, è consigliato procedere a verificare i dati inseriti sull'account BCC e aggiornarli.

Lo scopo è quello di indurre, con l'inganno, chi la riceve ad inserire le credenziali di accesso alla carta BCC in una pagina web che però non ha nulla a che vedere con la nota azienda di informatica. |

|

Il messaggio di alert giunge da un indirizzo email chiaramente non riconducibile al dominio ufficiale di BCC. Inoltre, analizzando il testo del messaggio notiamo fin da subito che il testo è molto generico e sintetico e non è presente alcun riferimento identificativo che possa ricondurci all'ente bancario Iccrea Banca, quali sede legale, partita IVA o eventuali recapiti telefonici.

L'intento è quello di portare il ricevente a cliccare sul link:

cliccanqui

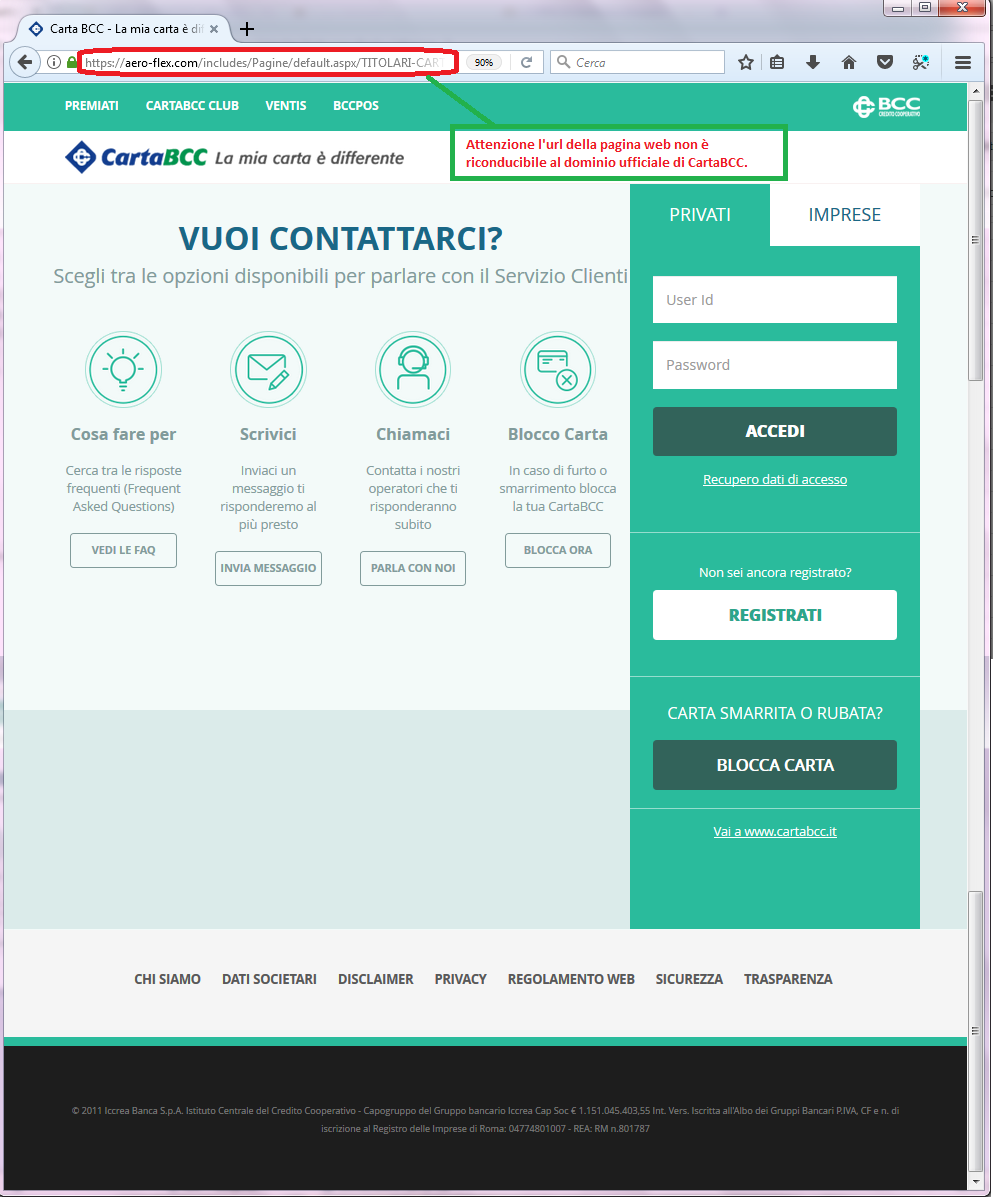

che rimanda ad una pagina che non ha nulla a che vedere con il sito di BCC ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

La pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che nulla ha a che fare con BCC...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

http://www[.]aero-flex[.]com/includes/Pagine/default.aspx... |

Inserendo i dati di accesso all'account

BCC su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

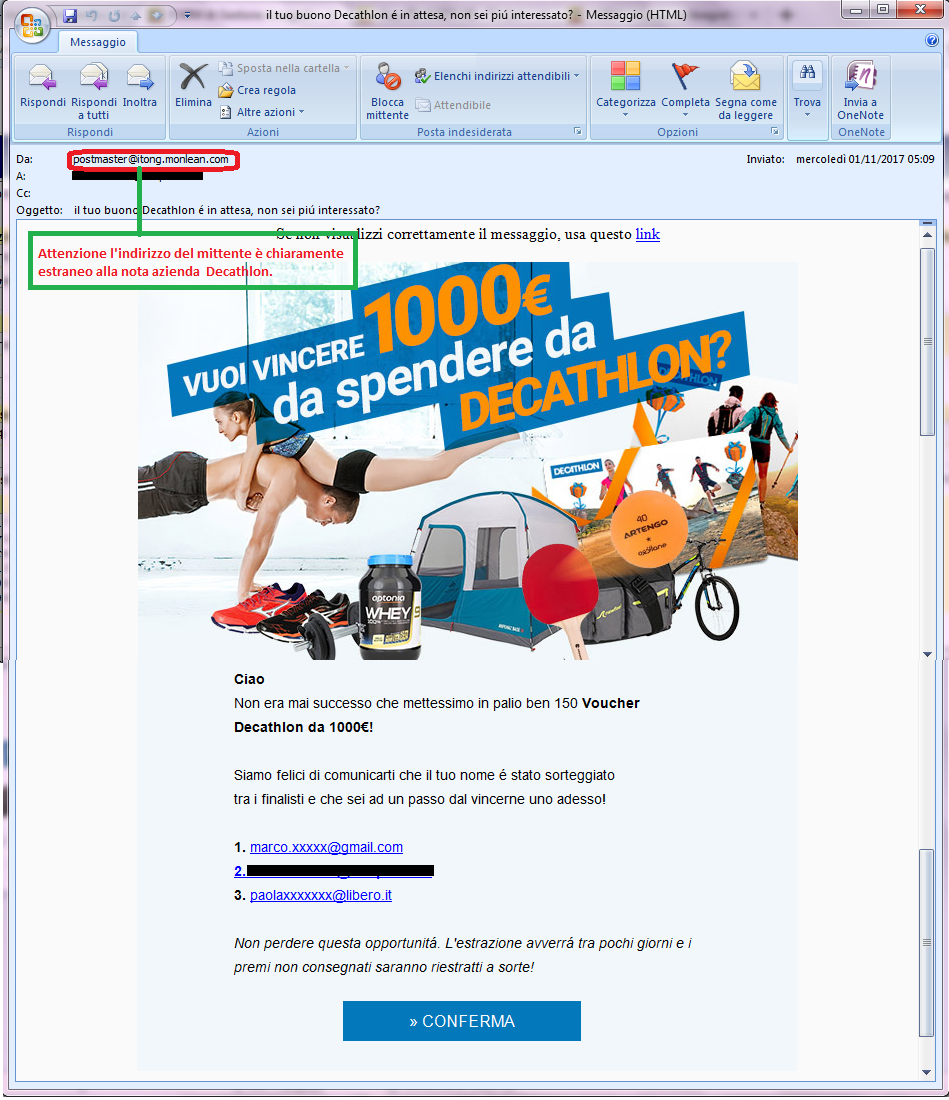

01 novembre 2017 ==> Phishing Decathlon

«OGGETTO: <

il tuo buono Decathlon è in attesa, non sei più interessato?>

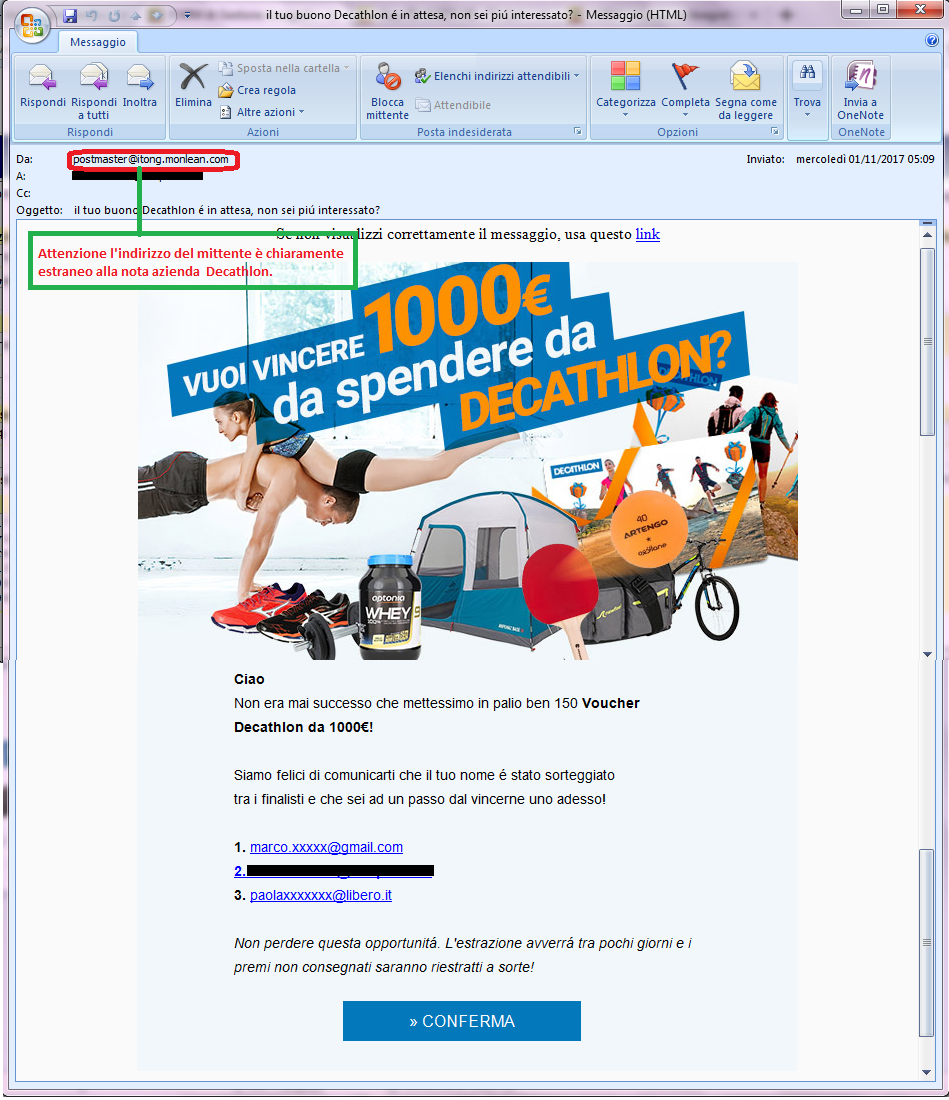

Questo nuovo tentativo di phishing proviene da una falsa comunicazione da parte di

DECATHLON.

II messaggio informa il ricevente che è stato sorteggiato tra i finalisti per poter vincere un voucher DECATHLON da 1000 Euro. Per partecipare all'estrazione e vincere è neccessario continuare cliccando sul link CONFERMA.

Chiaramente la nota azienda di commercio DECATHLON è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che non è presente alcun riferimento identificativo che possa ricondurci all'azienda DECATHLON, quali sede legale, partita IVA o eventuali recapiti telefonici. Il messaggio oltretutto non è firmato, anche se graficamente potrebbe trarre in inganno in quanto i cyber truffatori hanno avuto l'accortezza di inserire delle immagini di prodotti venduti daqlla nota azienda di abbigliamento e acessori sportivi.

Ad insospettirci ulteriormente vi è l'indirizzo email del mittente postmaster(at)itong(dot)monleal(dot)com che non proviene dal dominio reale di DECATHLON ma da uno anomalo.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

''

CONFERMA''

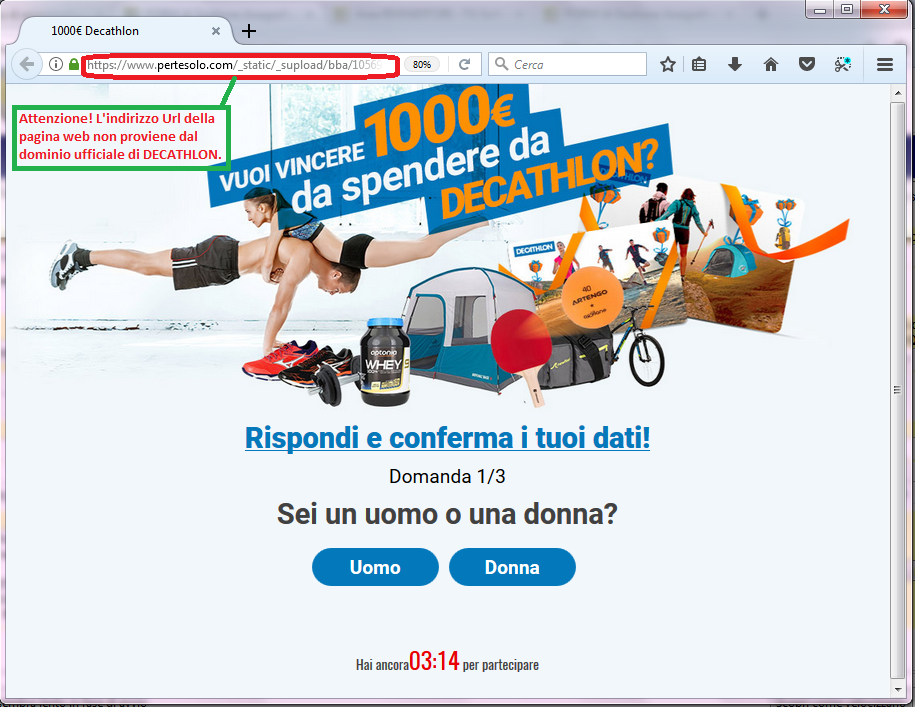

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

DECATHLON.

|

La tab del broswer che si apre inviterà l'utente a rispondere ad un sondaggio che dovrebbe permettergli di vincere come premio un voucher da 1000 Euro della DECATHLON.

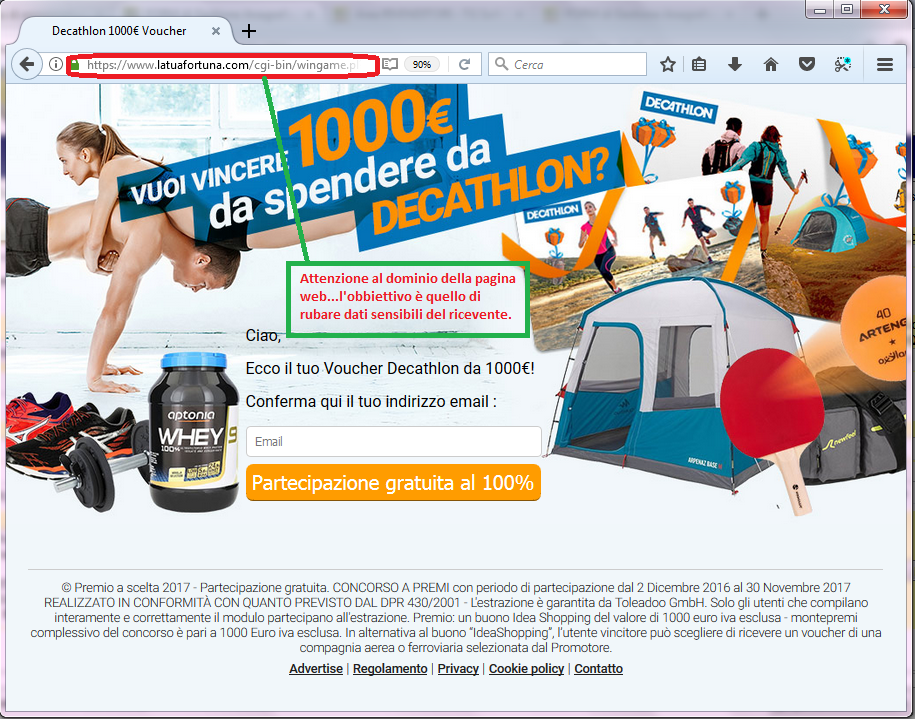

Al termine del sondaggio il sito rimanda ad un FORM di autenticazione dove vengono richiesti dati sensibili.

|

Come visualizzato nella videata in calce, possiamo notare facilmente che l'indirizzo sulla barra del broswer non ha nulla a che fare con DECATHLON poichè è ospitato su un dominio anomalo e questo dovrebbe essere un chiaro segnale sull' inattendibilità del FORM.

|

La pagina web di inserimento dati ha come indirizzo url

www(dot)latuafortuna(dot)com(dash)cgi-bin(dash)wingame...

che non è in nessun modo riconducibile a

DECATHLON.

In conclusione vi invitiamo sempre a diffidare da qualunque email che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

04/10/2017 11:09:51 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2017...

07/09/2017 16:57:23 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2017...

03/08/2017 10:31:05 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2017...

06/07/2017 15:02:36 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2017...

06/06/2017 15:07:05 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giugno 2017...

03/05/2017 17:47:35 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2017...

06/04/2017 11:10:07 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di aprile 2017...

01/03/2017 06:52:30 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2017...

06/02/2017 19:14:12 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2017...

02/01/2017 19:21:43 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2017...

01/12/2016 14:36:20 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2016...

02/11/2016 19:42:09 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di novembre 2016...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconnducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al Sig. Marco Mira per la fattiva collaborazione che ha voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliento come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi . Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (http://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft