|

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di settembre 2019.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

|

26 Settembre 2019 ==> Phishing Aruba - Problema di fatturatione !!!!

«OGGETTO: <

Urgenti: problema di fatturatione !>

Il seguente tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che in merito al suo dominio, attualmente ospitato da

Aruba, è stato riscontrato un problema di rinnovo in quanto l tentativi di addebitare i costi di rinnovo pari a Euro 8,56 con la sua banca è stato più volte respinto. Quindi invita il malcapitato a provvedere manualmente al rinnovo, compilando il modulo e seguendo le istruzioni sul seguente link:

RINNOVA ORA CON UN CLICK

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

staff(at)comunicazioni(dot)aruba(dot)it> non proviene dal dominio di

Aruba,

ma potrebbe trarre in inganno.

Ad insospettirci, oltre all' indirizzo email del mittente non riconducibile in nessun modo ad

Aruba, vi è il testo generico del messaggio che si rivolge ad un ''

Gentile cliente'' non facendo alcun riferimento al titolare della casella email oggetto dell'alert, diversamente da quanto avviene nelle comunicazioni di questo tipo.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

''

RINNOVA ORA CON UN CLICK''

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Aruba ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

25 Settembre 2019 ==> Phishing PayPal

«OGGETTO: <

Hai inviato 100,87 EUR a ****>

Ecco un altro tentativo di phishing che giunge questa volta da una falsa mail di

PayPal.

Il messaggio informa il cliente che è stato effettuato un pagamento di Euro 100,87 a favore di un soggetto, e per completezza viene riportata la data del pagamento 19 luglio 2019 e il codice di transazione, quindi invita l'utente a comunicare immediatamente se non è stato lui ad effettuare la transazione, cliccando sul seguente link:

Informaci immediatamente

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email

<ildubbio(at)cnf(dot)news> che non è chiaramente riconducibile al dominio di

PayPal.

Sebbene nella mail non ci sia alcun riferimento all'account oggetto della verifica possiamo notare che il cybercriminale ha comunque avuto l'accorgimento grafico di inserire il logo di

PayPal e dei dati in calce al messaggio ("

Come posso essere sicuro che questa email non è falsa?") e questo potrebbe trarre in inganno un utente inesperto.

Chi dovesse malauguratamente cliccare sul link

Informaci immediatamente verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

PayPal.

|

|

Come si può vedere dall' immagine di lato la pagina web dove si viene dirottati per effettuare l'accesso al proprio account di PayPal è impostata in modo ragionevolmente ingannevole per un utente inesperto.

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

https[:]//www[.]httpss-www[.]eu/ITALIA-LOGIN/www[.]paypal[.]com/... |

In conclusione vi invitiamo sempre a diffidare da qualunque e-mail che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

13 Settembre 2019 ==> Phishing PayPal

«OGGETTO: <

Support>

Ecco un altro tentativo di phishing che giunge questa volta da una falsa mail di

PayPal.

Il messaggio, in lingua francese, informa il cliente che è stato effettuato un aggiornamento delle condizioni d'uso, quindi invita l'utente ad accettare le nuove condizioni per riprendere la normale attività del suo account, riprendendo quindi la possibilità di fare acquisti online e di trasferire denaro dal conto PayPal. Le funzioni dell'account rimaranno limitate fino a quando non avrà completato i passaggi necessari per mettere in sicurezza l'account. Per procedere è necessario cliccare sul seguente link:

Confirmez votre compte

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email

<k9msj5vf051(at)r4g(dot)voq(dot)me> che non è chiaramente riconducibile al dominio di

PayPal.

Sebbene nella mail non ci sia alcun riferimento all'account oggetto della verifica possiamo notare che il cybercriminale ha comunque avuto l'accorgimento grafico di inserire il logo di

PayPal e dei dati in calce al messaggio e questo potrebbe trarre in inganno un utente inesperto.

Chi dovesse malauguratamente cliccare sul link

Confirmez votre compte verrà indirizzato su una pagina WEB malevola, che non ha nulla a che vedere con il sito di

PayPal, ma che è è già stato segnalato come pagina /SITO INGANNEVOLE....in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

12 Settembre ==> Phishing Wind Tre

Questo nuovo tentativo di Phishing proviene da un falso messaggio da parte della nota compagnia telefonica

Wind Tre..

''Gentile cliente di Wind Tre:

Complimenti! Sei uno dei 100 utenti che abbiamo selezionato per una possibilità di vincere un iPhone X o un Samsung Galaxy S10.''

Questa meravigliosa possibile vincita è stata proposta navigando in internet....

L'ignaro destinatario sembra stato selezionato per un programma di ricompense in quanto cliente

Wind Tre. Sembrerebbe infatti che la nota compagnia telefonica voglia premiare alcuni dei suoi clienti fidelizzati dando l'opportunità di vincere un iPhone X o un Samsung Galaxy S10 a patto che si proceda a rispondere ad un sondaggio online.

Per far questo vengono dati a disposizione solo

4 minuti e 23 secondi...

La pagina in cui viene offerta la possibilità di partecipare ad un sondaggio per ottenere come premio uno smartphone è ospitata tuttavia su un indirizzo/dominio che nulla ha a che fare con la compagnia telefonica Wind Tre...

Nello specifico la pagina web è

greencovenants[.]club...

che non ha alcun legame con il dominio ufficile di Wind Tre.

Inoltre, fin dalla prima delle 9 domande previste, vediamo riportati in calce alcuni commenti di utenti che sembrerebbero aver già partecipato al programma di ricompensa. |

|

Ecco nel dettaglio alcuni dei numerosi commenti riportati nel corso del sondaggio.

Si tratta al più di testimonianze rassicuranti sulla consegna effettiva della vincita....

Di certo se così tanti utenti sono stati fortunati perchè non tentare la fortuna compilando un semplice sondaggio?!

Ovviamente l'obbiettivo è quello di illudere il malcapitato utente facendogli credere che il tutto è attendibile.

|

|

|

|

|

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai dati della vostra carta di credito.

Vediamo cosa accade portando a termine il sondaggio, quindi rispondendo a tutte le 9/9 domande.

Come mostrato nell'immagine a lato per ricevere il regalo basta un semplice click su ''

Richiedi'' o così almeno sembrerebbe.. Tra l'altro, mentre l'iPhone X risulta già esaurito (sono numerosi i clienti

Wind Tre fortunati!!), sono rimasti solo 3 Samsung Galaxy S10.

Lo scopo è chiaramente quello di mettere fretta all'utente di modo che porti a termine la richiesta ed inserisca i suoi dati personali e quelli della sua carta di credito.

Non a caso infatti la prenotazione dello smartphone sembra richiedere il pagamento dell'ammodica cifra di 1 Euro per la spedizione del premio.

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di ottenere come premio un nuovo smartphone?!

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

Riportiamo di seguito anche la videata in cui viene richiesto l'inserimento di dati personali quali indirizzo email e password come anche quella della richiesta di pagamento di 1 Euro per ottenere lo smartphone dal valore di ben 899 Euro in premio.

Anche in questo caso viene fornito un tempo massimo con l'obiettivo di mettere fretta all'utente.

In conclusione vi invitiamo sempre a diffidare da qualunque form che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

12 Settembre 2019 ==> Phishing Banca BPER

«OGGETTO: <

ID: 73228931>

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

Banca BPER.

Il messaggio informa l'ignaro ricevente che a partire dal 12 settembre tutti i clienti dovranno confermare i pagamenti tramite SMS o tramite notifiche PUSH sull'applicazione mobile. Quindi lo invita a contrllare il suo numero di cellulare nelle Impostazioni ed eventulmente aggiornarlo, dopodichè il servizio funzionerà automaticamente. Per procedere ad aggiornare i propri dati, cliccare sul seguente link: CLICCA QUI

Il messaggio di alert giunge da un indirizzo email <moritz(dot)amberger(at)sil(dot)at> estraneo al dominio di Banca BPER e contiene un testo estremamanete semplice e molto generico, con errori lessicali. Notiamo infatti che non viene riportato alcun dato identificativo del cliente, nè alcun dato identificativo di Banca BPER come la P.IVA o sede legale, ad eccezione del logo.

L'intento è quello di portare il ricevente a cliccare sul link:

CLICCA QUI

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Banca BPER, ma che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

11 Settembre 2019 ==> Phishing Aruba "Rifiuto di rinnovo"

«OGGETTO: <

Ti informiamo che il tuo dominio scadrà >

Il seguente ennesimo tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il rinnovo dei suoi servizi di

Aruba è stato respinto nonostante diversi tentativi di addebito, il costo del rinnovo dei servizi di Euro 6,11 viene continuamente rifiutato dalla banca. Invita quindi il malcapitato a regolarizzare la sua situaizone procedendo a rinnovare i servizi manualmente compilando il modulo di rinnovo attraverso il seguente link:

Accedi Al Tuo Modulo Di Pagamento.

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

info(at)one(dot)com> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

Accedi Al Tuo Modulo Di Pagamento.

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba.

|

|

Come si può vedere dall' immagine di lato la pagina web dove si viene dirottati per il pagamaneto con Banca Sella è impostata in modo ragionevolmente ingannevole per un utente inesperto.

La pagina di inserimento dei dati della propria carta di credito per procedere al rinnovo dei serivizi di Aruba è però ospitata su un indirizzo/dominio che non ha nulla a che fare con Banca Sella.

Nell'immagine si può notare che la pagina che ospita il form di inserimento dei dati della carta di credito è:

https[:]//www[.]hotelcapanninacortina[.]it/images/stories/... |

In conclusione vi invitiamo sempre a diffidare da qualunque e-mail che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

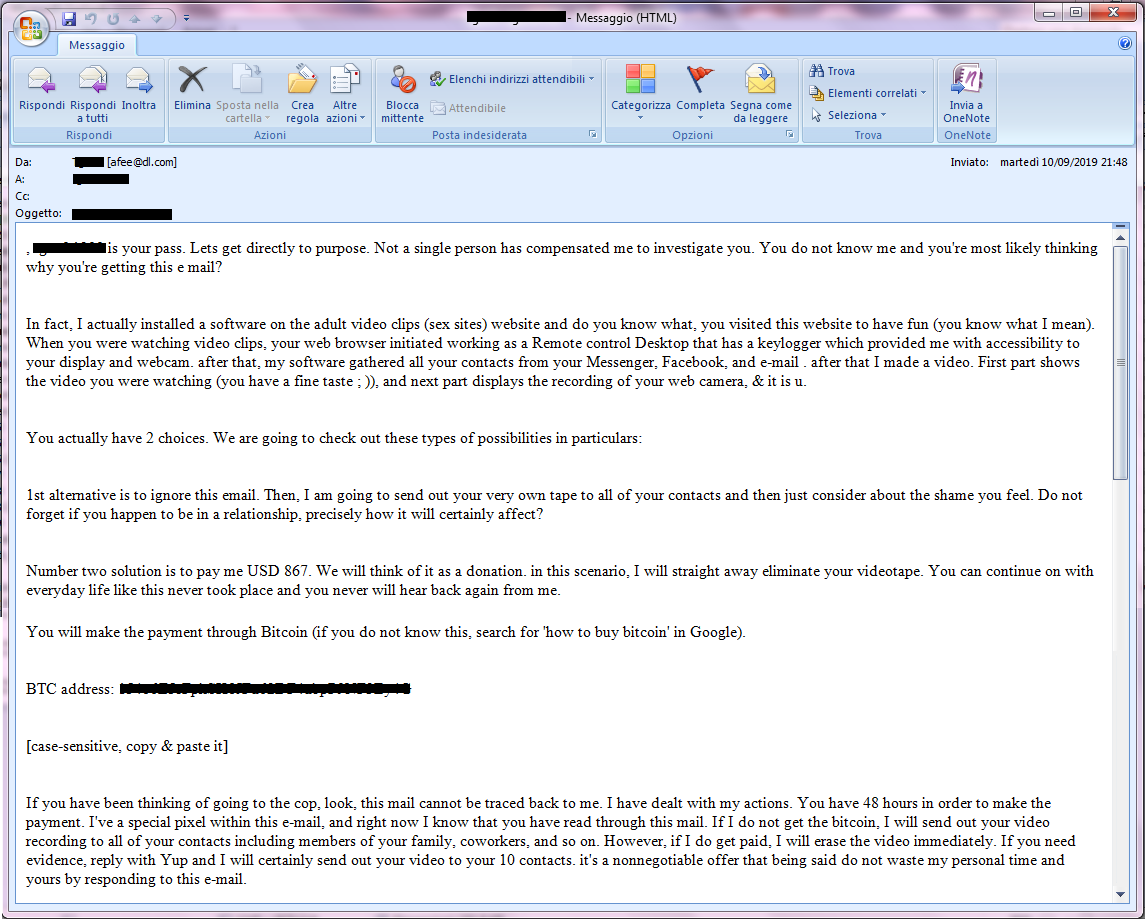

10 Settembre 2019 ==> SexTortion: your password...

Ecco un altro esempio di tentativo di SCAM già analizzato questo mese dal nostro

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft.

L' e-mail, che ritroviamo questa volta in lingua inglese, di cui vi riportiamo di seguito il testo, minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e questa volta viene anche riportata la password di accesso all'account di posta elettronica utilizzata dalla vittima.

"Andiamo direttamente allo scopo. Nessuna persona mi ha compensato per indagare su di te. Non mi conosci e probabilmente stai pensando perché stai ricevendo questa e-mail?

In realtà, ho effettivamente installato un software sul sito Web di video adulti (siti di sesso) e sai cosa, hai visitato questo sito per divertirti (sai cosa intendo). Durante la visione di video clip, il browser Web ha iniziato a funzionare come desktop di controllo remoto con un keylogger che mi ha fornito accessibilità al display e alla webcam. successivamente, il mio software ha raccolto tutti i tuoi contatti da Messenger, Facebook ed e-mail. Successivamente ho realizzato un video. La prima parte mostra il video che stavi guardando e la parte successiva mostra la registrazione della tua webcam, e sei tu.

In realtà hai 2 scelte. La prima alternativa è ignorare questa email. Quindi, invierò il tuo nastro a tutti i tuoi contatti... La soluzione numero due è pagarmi 867 USD. La considereremo come una donazione. in questo scenario, eliminerò immediatamente la tua videocassetta. Puoi continuare con la vita di tutti i giorni...

|

|

Invita quindi il malcapitato a inviare $ 867 (usd) in BTC (criptovaluta) affinchè il video venga cancellato e non venga inviato ai suoi contatti. Viene indicato il wallet per il pagamento e viene richiesto di effettuare la transazione entro 48 ore.

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

12iXXXXXXXXXXXXXXXXXXXXXXupbXX" ad oggi 16/09/2019, il walet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Per approfondimenti su come proteggere i tuoi dati dai tentativi di truffa informatica

Clicca qui

9 settembre 2019 ==> Phishing Aruba

«OGGETTO: <

Your Mailbox Syìnchr?nizati?n Failure N?tificati?n. >

Il seguente ennesimo tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio, in lingua inglese, informa il ricevente che la sincronizzazione della casella di posta elettronica non è riuscita. Lo informa quindi che può recuperare i suoi messaggi e i documenti importanti procedendo attraverso il seguente link:

Restore my account

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

donotreply(at)mail(dot)com> non proviene chiaramente dal dominio di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

Restore my account

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba.

|

|

Come si può vedere dall' immagine di lato la pagina web di inserimento delle proprie credenziali di accesso ai servizi di Aruba è però ospitata su un indirizzo/dominio che nulla ha a che fare con il dominio ufficiale di Aruba.

Nell'immagine si può notare che la pagina che ospita il form di inserimento delle credenziali è:

https[:]//sivasakthigroups[.]com/securesecure/login... |

In conclusione vi invitiamo sempre a diffidare da qualunque e-mail che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

08 Settembre 2019 ==> Phishing PayPal

«OGGETTO: <

Important: Activate Yoour Account>

Ecco un altro tentativo di phishing che giunge questa volta da una falsa mail di

PayPal.

Il messaggio, in lingua inglese, informa il cliente che l'uso del suo account scadrà in meno di 48 ore e che è necessaro eseguire un controllo dei dati, attraverso il seguente link:

Click Here =>

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email

<service(at)intl(dot)paypal(dot)com> che non sembra per nulla riconducibile al dominio di

PayPal.

Sebbene nella mail non ci sia alcun riferimento all'account oggetto della verifica possiamo notare che il cybercriminale ha comunque avuto l'accorgimento grafico di inserire il logo di

PayPal e dei dati in calce al messaggio e questo potrebbe trarre in inganno un utente inesperto.

Chi dovesse malauguratamente cliccare sul link

Click Here => verrà indirizzato su una pagina WEB malevola, che non ha nulla a che vedere con il sito di

PayPal, ma che è è già stato segnalato come pagina /SITO INGANNEVOLE....in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

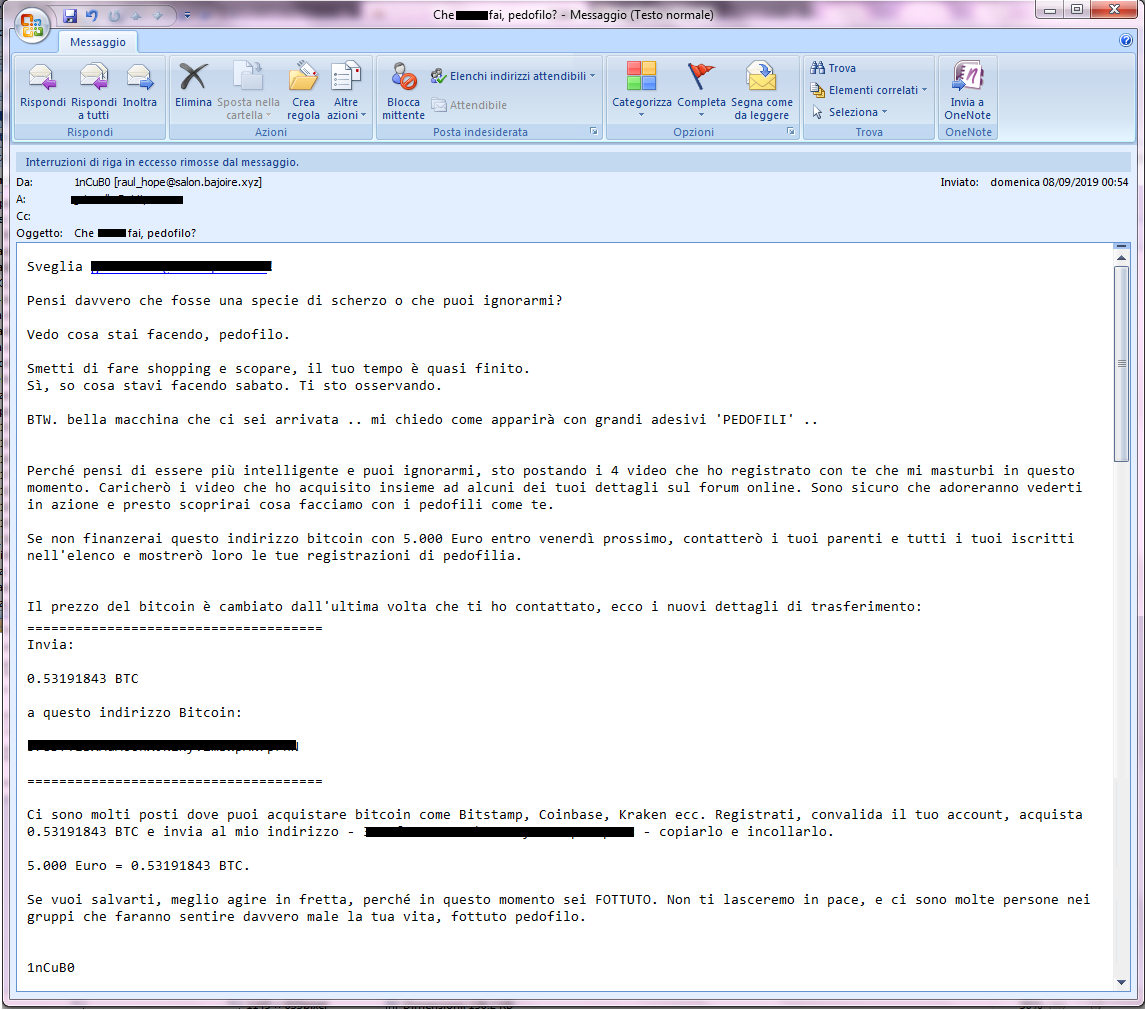

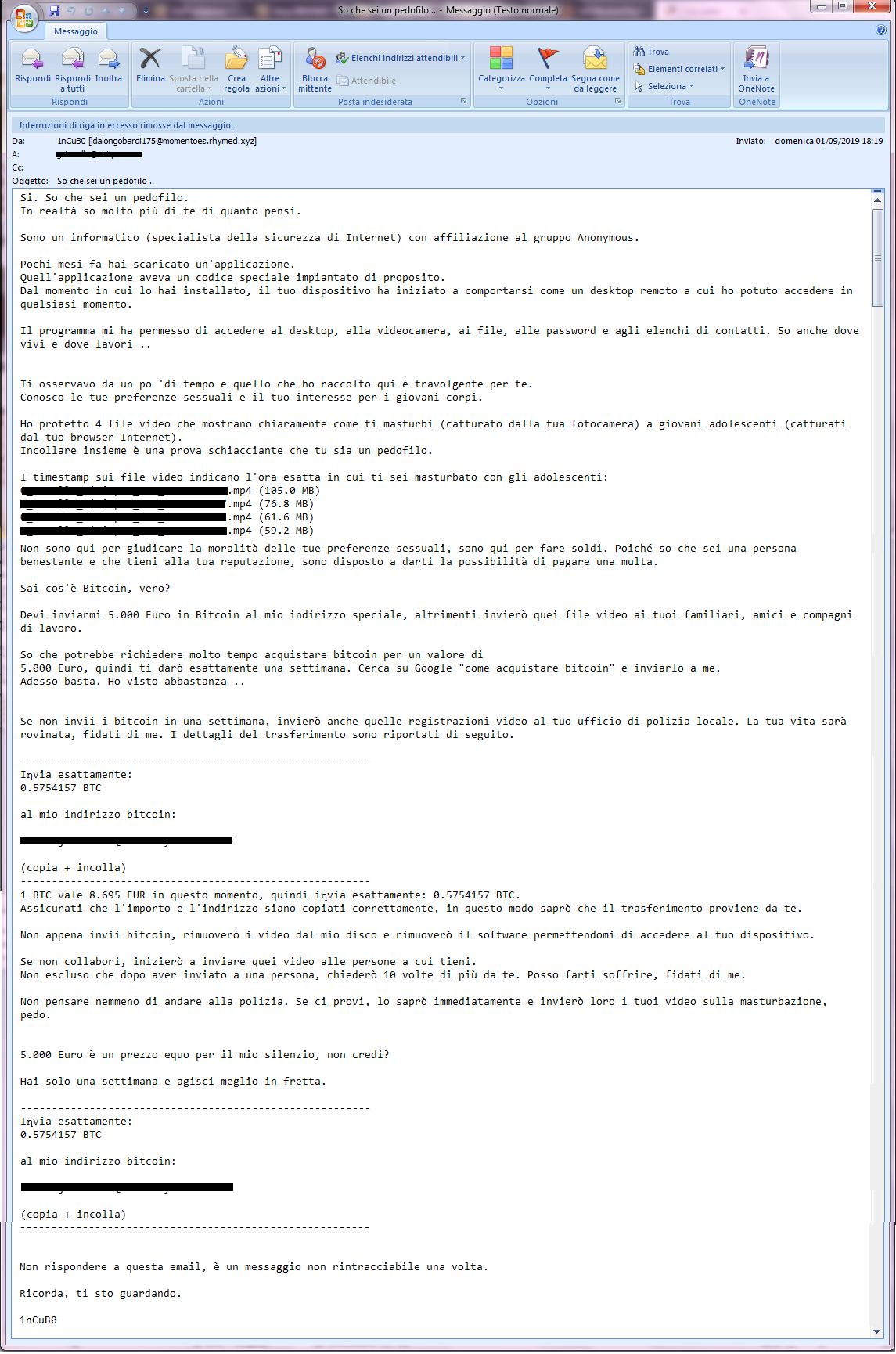

8 Settembre 2019 ==> SexTortion: Che **** fai, pedofilo?

Ecco un altro esempio di tentativo di SCAM già analizzato questo mese dal nostro

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft.

L' e-mail in italiano, di cui vi riportiamo di seguito il testo, minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti.

Sveglia *****! Pensi davvero che fosse una specie di scherzo o che puoi ignorarmi?

Vedo cosa stai facendo, pedofilo. Smetti di fare shopping e scopare, il tuo tempo è quasi finito. Sì, so cosa stavi facendo sabato. Ti sto osservando. BTW. bella macchina che ci sei arrivata .. mi chiedo come apparirà con grandi adesivi 'PEDOFILI' .. Perché pensi di essere più intelligente e puoi ignorarmi, sto postando i 4 video che ho registrato con te che mi masturbi in questo momento.

Caricherò i video che ho acquisito insieme ad alcuni dei tuoi dettagli sul forum online. Sono sicuro che adoreranno vederti in azione e presto scoprirai cosa facciamo con i pedofili come te. Se non finanzerai questo indirizzo bitcoin con 5.000 Euro entro venerdì prossimo, contatterò i tuoi parenti e tutti i tuoi iscritti nell'elenco e mostrerò loro le tue registrazioni di pedofilia. |

|

Invita quindi il malcapitato a inviare 5000 Euro in BTC (criptovaluta) affinchè il video venga cancellato e non venga inviato ai suoi contatti. Viene indicato il wallet per il pagamento e viene richiesto di effettuare il pagamento entro una data precisa.

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

378XXXXXXXXXXXAK7XXXXXXXXXX" ad oggi 9/09/2019, il wallet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Per approfondimenti su come proteggere i tuoi dati dai tentativi di truffa informatica

Clicca qui

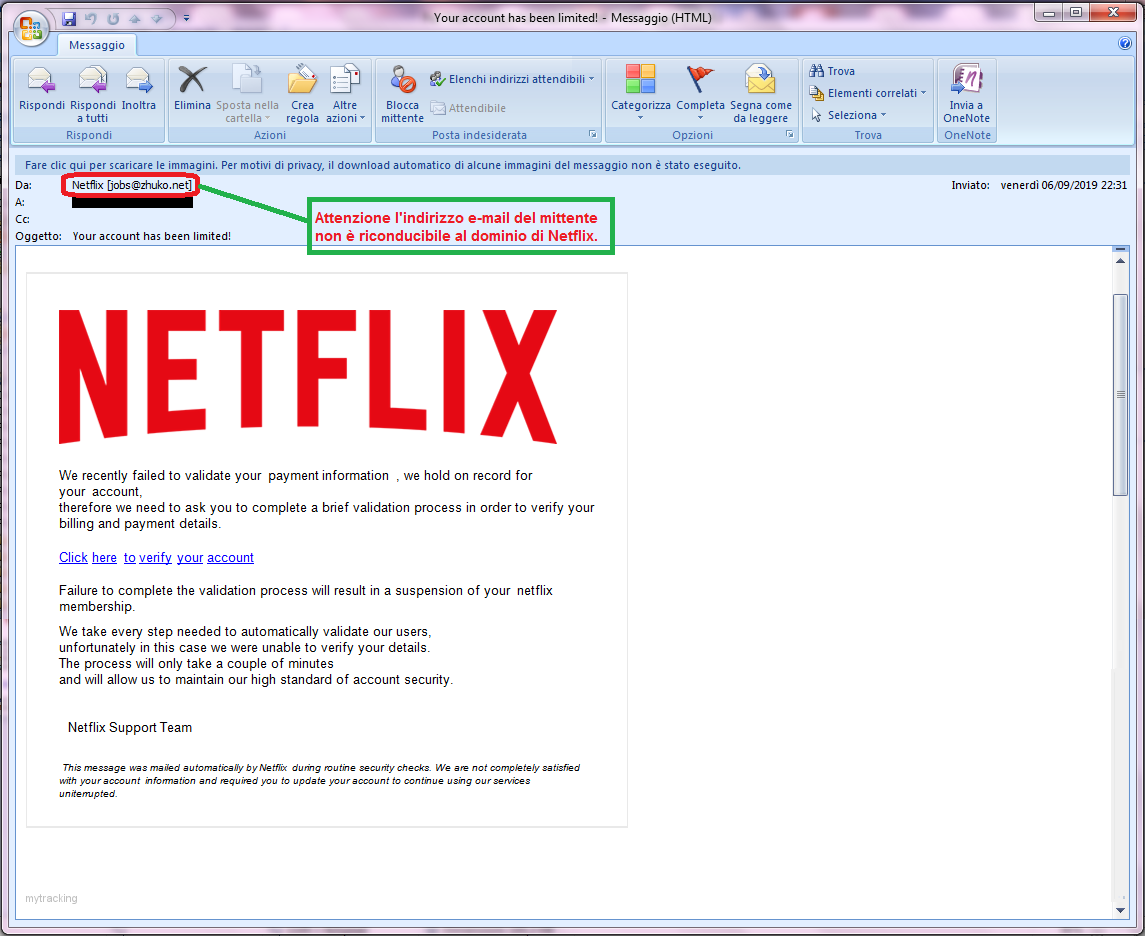

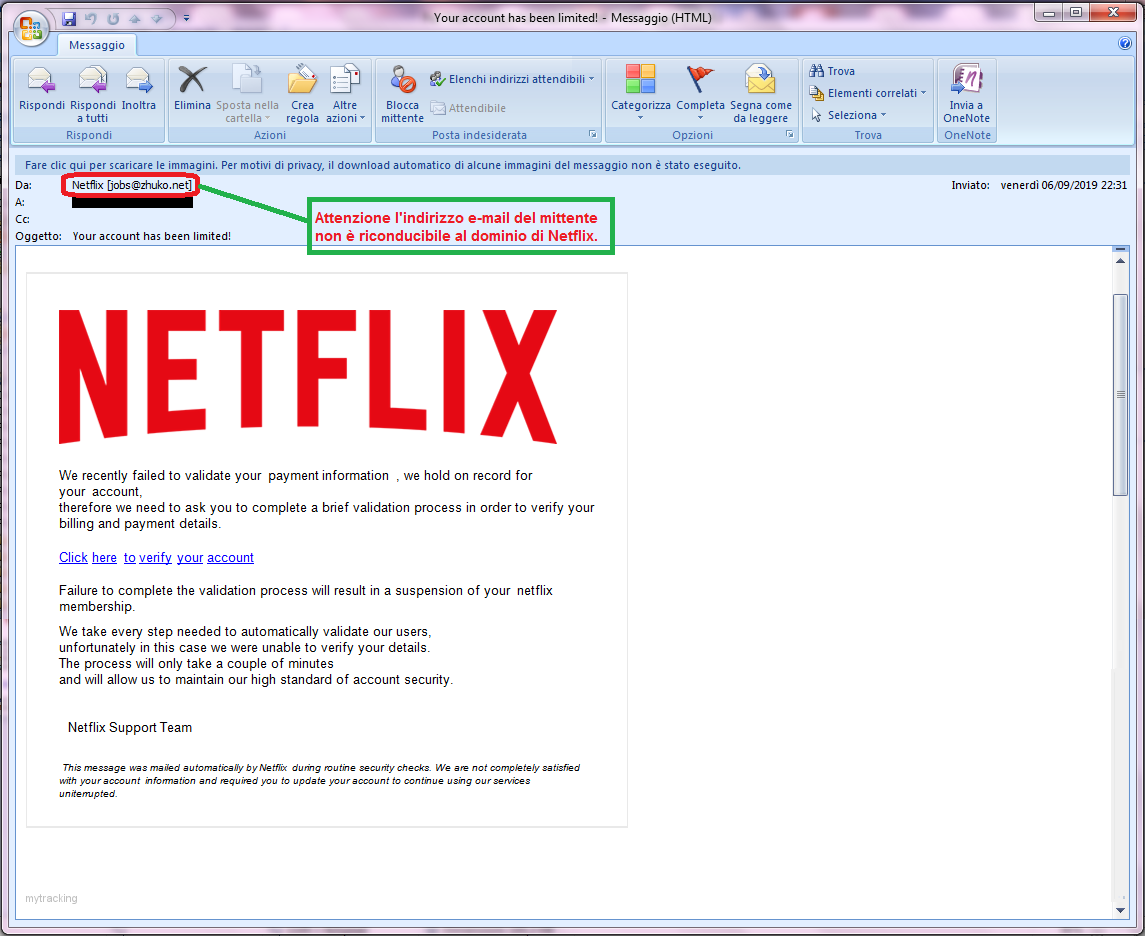

6 Settembre 2019 ==> Phishing Netflix

«OGGETTO: <

Your account has been limited!>

Questo nuovo tentativo di phishing si spaccia per una finta e-mail da parte di NetFlix, la nota azienda operante nella distribuzione via internet di film, serie tv e altri contenuti di intrattenimento.

L'e-mail invita il malcapitato a verificare e aggiornare i dati del suo account

NetFlix, in particolare i dati di fatturazione e di dati della carta di credito e nel caso in cui non vengano aggiornati il suo account verrà sospeso. Per aggiornare i propri dati è necessario continuare cliccando sul seguente link:

Click here to verify your account.

A colpo d'occhio notiamo subito che l'indirizzo email del mittente jobs(at)zhuko(dot)net non è riconducibile al dominio ufficiale di NetFlix.

La richiesta della mail (in lingua inglese), poco chiara e precisa dovrebbe quanto mai insospettirci, il testo inoltre è estremamente generico e non riporta i riferimenti della nota azienda quali sede legale, P.Iva, o contatti, ne tantomeno dati identificativi del destinatario dell'e-mail, diversamente da quanto avviene nella maggior parte delle comunicazioni ufficiali e autentiche di questo tipo.

Cliccando sul link:

Click here to verify your account

si verrà indirizzati su una pagina WEB malevole che non ha nulla a che vedere con NetFlix e che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

4 Settembre 2019 ==> Phishing Intesa Sanpaolo

«OGGETTO: <

La tua password e scaduta>

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

Intesa Sanpaolo.

Il messaggio segnala all'ignaro ricevente che la password è scaduta ed è necessario rinnovare l apassword per continuare ad usare i servizi. Per procedere al rinnovo è sufficiente cliccare sul seguente link:

RINNOVA QUI

Il messaggio di alert giunge da un indirizzo email <info(at)chinapickup(dot)ru> estraneo al dominio di Intesa Sanpaolo e contiene un testo che, oltre ad essere estremamente scarno e conciso, è molto generico. Notiamo infatti che non viene riportato alcun dato identificativo del cliente, nè alcun dato identificativo di Intesa Sanpaolo come la P.IVA o sede legale.

L'intento è quello di portare il ricevente a cliccare sul link:

RINNOVA QUI

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di Intesa Sanpaolo ma che, come si può vedere dall' immagine sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

A colpo d'occhio la pagina web dove si viene dirottati sembra attendibile, soprattutto grazie agli accorgimenti grafici utilizzati che possono trarre in inganno l'utente.

La pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che non ha nulla a che fare con Intesa Sanpaolo, come si può notare dall'immagine di lato, e che riportiamo di seguito:

https[:]//lilliquespa[.]com/INTESASANPAOLO[.]COM/logIn[.]html |

Inserendo i dati di accesso all'account

Intesa Sanpaolo su questo FORM per effettuare l'accesso al conto corrente, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

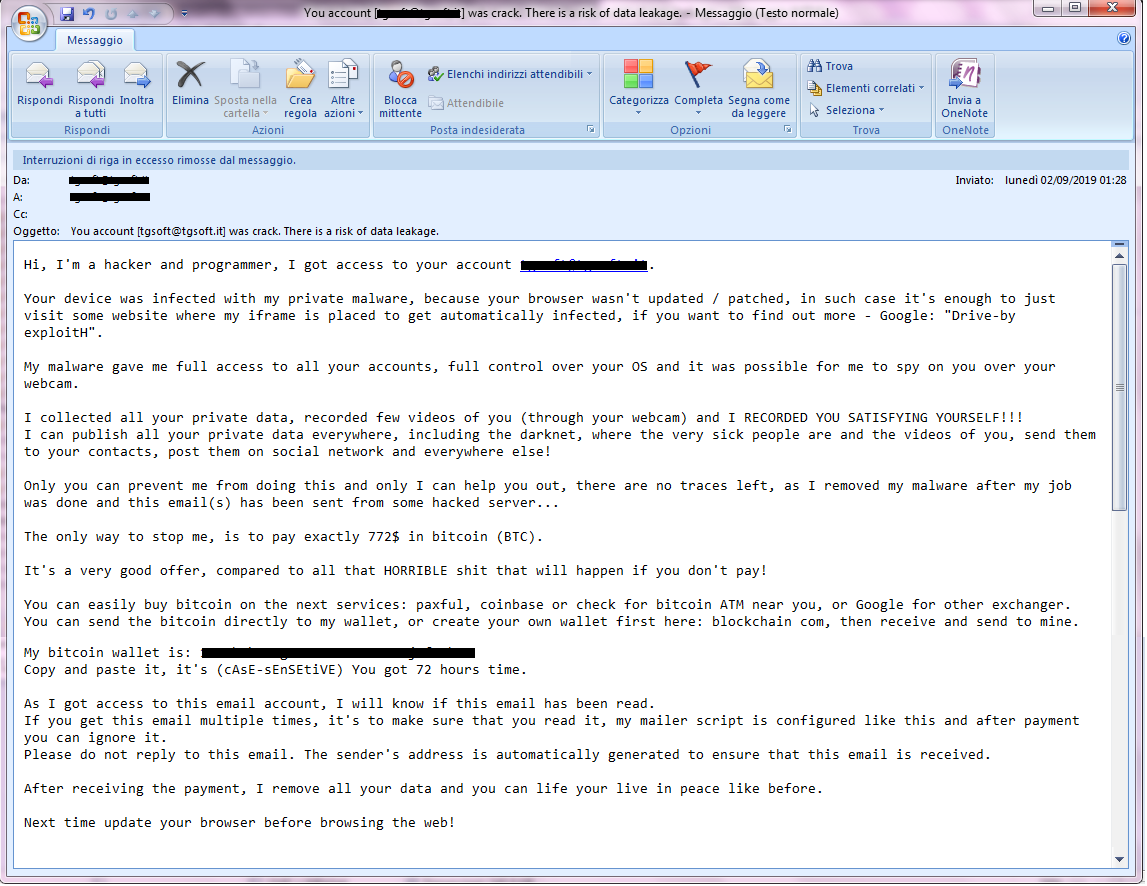

2 Settembre 2019 ==> SexTortion: You account was crack..

Ecco un altro esempio di tentativo di SCAM, l' e-mail, che ritroviamo questa volta in lingua inglese, di cui vi riportiamo di seguito il testo, minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e questa volta viene anche riportata la password di accesso all'account di posta elettronica utilizzata dalla vittima.

Ciao, sono un hacker e programmatore, ho avuto accesso al tuo account ****. Il tuo dispositivo è stato infettato dal mio malware privato, perché il tuo browser non è stato aggiornato, in tal caso è sufficiente visitare solo un sito Web in cui è posizionato il mio iframe per essere automaticamente infettato, se vuoi saperne di più - Google: " Drive-by exploitH ".

| Il mio malware mi ha dato pieno accesso a tutti i tuoi account, pieno controllo sul tuo sistema operativo ed è stato possibile per te spiarti tramite la tua webcam. Ho raccolto tutti i tuoi dati privati, registrato pochi video di te (tramite la tua webcam) e TI HO REGISTRATO SODDISFATTI !!! Posso pubblicare tutti i tuoi dati privati ovunque, compresa la darknet, dove si trovano le persone molto malate e i tuoi video, inviarli ai tuoi contatti, pubblicarli sui social network e ovunque! Solo tu puoi impedirmi di farlo e solo io posso aiutarti, non ci sono tracce, poiché ho rimosso il malware dopo che il mio lavoro è stato completato e questa e-mail è stata inviata da un server compromesso ...L'unico modo per fermarmi è pagare esattamente 772 $ in bitcoin (BTC). È un'ottima offerta, rispetto a tutta quella merda ORRIBILE che accadrà se non paghi! |

|

Invita quindi il malcapitato a inviare $ 772 (usd) in BTC (criptovaluta) affinchè il video venga cancellato e non venga inviato ai suoi contatti. Viene indicato il wallet per il pagamento e viene richiesto di effettuare la transazione entro 72 ore.

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

14LXXXXXXXXXXXXXXXXXXXXXXCojXX" ad oggi 03/09/2019, il wallet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Per approfondimenti su come proteggere i tuoi dati dai tentativi di truffa informatica

Clicca qui

2 Settembre 2019 ==> Phishing Aruba - Problema di fatturatione !!!!

«OGGETTO: <

Problema di fatturatione !!!>

Il seguente tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che in merito al suo dominio, attualmente ospitato da

Aruba, è stato riscontrato un problema di fatturazione dovuto probabilmente alla carta di credito scaduta o ad un indirizzo di fatturazione sbagliato. Se non si provede al rinnovo entro il 04/09/2019 la casella e-mail cesserà di funzionare. Per procedere al rinnovo del servizio

Aruba è neccessario procedere attraverso il seguente link:

https[:]//managehosting(dot)aruba(dot)it/

AreaUtenti(dot)asp?Lang=it?

aggiornare(=)C145vb4xw5

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

comunicazioni(at)aruba(dot)gpgroup(dot)it> non proviene dal dominio di

Aruba.

Ad insospettirci, oltre all' indirizzo email del mittente non riconducibile in nessun modo ad

Aruba, vi è il testo generico del messaggio che si rivolge ad un ''

Gentile cliente'' non facendo alcun riferimento al titolare della casella email oggetto dell'alert, diversamente da quanto avviene nelle comunicazioni di questo tipo. Da notare anche la presenza di molti errori grammaticali a partire già dall'oggetto del messaggio (vedasi ''

problemi di fatturaTione'', ''

e'' al posto di ''

é'',

''cesser. à'').

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

''

https[:]//managehosting(dot)aruba(dot)it/AreaUtenti(dot)asp?Lang=it?aggiornare(=)C145vb4xw5''

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Aruba ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

01 Settembre 2019 ==> Phishing Wind

Questo nuovo tentativo di Phishing, proviene da un falso messaggio da parte della nota compagnia telefonica

Wind ed è molto simile a quello analizzato già nel mese di agosto.

''Complimenti!

1 Settembre 2019.

Gentile cliente di Wind!

Complimenti! Sei uno dei 100 utenti che abbiamo selezionato per una possibilità di vincere un Samsung Galaxy S9!''

Questa meravigliosa possibile vincita è stata proposta durante la consultazione dell'articolo del Gazzettino ''Calpesta un filo elettrico in spiaggia a piedi nudi: Melina muore a 17 anni davanti ai fratelli''...

Ma non è da escludere che possa comparire anche su altri articoli..

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di ottenere come premio un nuovo smartphone?!

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai dati della vostra carta di credito.

La pagina in cui viene offerta la possibilità di partecipare ad un sondaggio che darrebbe la possibilità di vincere uno smartphone è ospitata su un indirizzo/dominio che nulla ha a che fare con la compagnia telefonica Wind...

Nell'immagine riportata di sotto si può notare infatti che la pagina che ospita il sondaggio è:

eugifts3[.]space...

|

|

Nell'ulteriore videata in calce possiamo notare pure un numero non trascurabile di commenti rassicuranti di presunti fortunelli che hanno risposto al questionario ed hanno avuto la fortuna di vedersi consegnare la vincita...

Questo chiaramente vuole essere un ulteriore tentativo di ingannare l'utente inesperto convinto di poter ricevere uno smartphone in regalo attraverso la semplice compilazione del sondaggio proposto.. |

|

|

|

|

|

|

Purtroppo alcuni utenti come vediamo nell'immagine di lato, un pò incuriositi e un pò spinti dalla possibilità di vincere un nuovo smartphone, partecipano al sondaggio rispondendo alle domande, al termine del quale viene richiesto di corrispondere la somma di Euro 1,00 per vincere il nuovo Samsung Galaxy S9. Tutto questo per indurre l'utente, dietro ad una finta vincita, a fornire i dati della propria carta di credito, che nel caso di carta ricaricabile si rischia solo la somma presente, ma nel caso in cui forniamo i dati della carta collegata al nostro c/c/b rischiamo che ci vengano sotratte somme ben più alte, fino al limite mensile ancora residuo...

Vi invitiamo pertanto a prestare la massima attenzione in quanto proseguendo con la trascrizione del sondaggio si verrà dirottati su una pagina WEB che non ha nulla a che vedere con il sito di Wind e che cercando di indurre il ricevente ad inserire i dati della propria carta di credito. |

Inserendo i propri dati sul form proposto, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

1 Settembre 2019 ==> SexTortion: So che sei un pedofilo...

Anche questo mese ritroviamo il tentativo di SCAM, di cui vi riportiamo di seguito il testo in lingua italiana rivolto quindi ad un target principalmente italiano, che minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e gli propone un'offerta

per non divulgare il video tra i suoi contatti mail e social invitandolo a pagare una somma di denaro sottoforma di Bitcoin.

| "Si. So che sei un pedofilo. Sono un informatico (specialista della sicurezza di Internet) con affiliazione al gruppo Anonymous. Pochi mesi fa hai scaricato un'applicazione. Quell'applicazione aveva un codice speciale impiantato di proposito. Dal momento in cui lo hai installato, il tuo dispositivo ha iniziato a comportarsi come un desktop remoto a cui ho potuto accedere in qualsiasi momento. Il programma mi ha permesso di accedere al desktop, alla videocamera, ai file, alle password e agli elenchi di contatti. So anche dove vivi e dove lavori .. Ti osservavo da un po 'di tempo e quello che ho raccolto qui è travolgente per te. Conosco le tue preferenze sessuali e il tuo interesse per i giovani corpi. Ho protetto 4 file video che mostrano chiaramente come ti masturbi (catturato dalla tua fotocamera) a giovani adolescenti (catturati dal tuo browser Internet)... Poiché so che sei una persona benestante e che tieni alla tua reputazione, sono disposto a darti la possibilità di pagare una multa. Devi inviarmi 5.000 Euro in Bitcoin al mio indirizzo speciale, altrimenti invierò quei file video ai tuoi familiari, amici e compagni di lavoro. |

|

Viene quindi richiesto di inviare 5000€ in BTC sul seguente portafoglio Bitcoin:

"3HdXXXXXXXXXXXXXXXXXXXXXXGFaXX", vista la somma richiesta il criminale dà a disposizione una settimana di tempo. Dopo aver ricevuto la transazione tutti i dati veranno cancellati, altrimenti in caso contrario un video che ritrae l'utente, verrà mandato a tutti i colleghi, amici e parenti!

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

3HdXXXXXXXXXXXXXXXXXXXXXXGFaXX" ad oggi 02/09/2019, il wallet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Come proteggere i tuoi dati dai tentativi di truffa informatica...

Quello che Vi consigliamo di fare è di cambiare tempestivamente la password di accesso alla posta elettronica, infatti in questi casi il cybercrimanle sostiene di conoscere la Vostra password e in alcuni esempi la password viene riportata nel corpo del messaggio, e se la stessa password viene utilizzata per accedere ad altri account è consigliabile modificarla su tutti gli account in cui è stat utilizzata.

Fate quindi attenzione a non utilizzare le stesse password quando vi iscrivete a diversi tipi di siti/servizi web, in particolare usate password diverse per i servizi sensibili (come l'homebanking, la posta elettronica...), in quanto rischiate di fornire la vostra password su siti poco affidabili che verrebbero facilmente utilizzati per scopi criminali. Sarebbe buona norma quindi differenziare le password usate per ogni sito/servizio web e modificarle sistematicamente.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

01/08/2018 15:17:54 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2018...

02/07/2019 16:18:21 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2019...

03/06/2019 15:42:50 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giugno 2019...

13/05/2019 09:20:34 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2019...

03/04/2019 09:50:09 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di aprile 2019...

05/03/2019 10:10:57 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2019...

04/02/2019 11:17:34 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2019...

07/01/2019 18:22:55 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2019...

04/12/2018 09:10:21 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2018...

08/11/2018 11:37:10 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2018...

04/10/2018 17:22:49 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2018...

03/09/2018 15:11:00 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2018...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer).

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconnducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al sig. Marco Mira e al sig. Giuseppe Pistoia per la fattiva collaborazione che hanno voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi. Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (https://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft

L'e-mail invita il malcapitato a verificare e aggiornare i dati del suo account NetFlix, in particolare i dati di fatturazione e di dati della carta di credito e nel caso in cui non vengano aggiornati il suo account verrà sospeso. Per aggiornare i propri dati è necessario continuare cliccando sul seguente link: Click here to verify your account.

L'e-mail invita il malcapitato a verificare e aggiornare i dati del suo account NetFlix, in particolare i dati di fatturazione e di dati della carta di credito e nel caso in cui non vengano aggiornati il suo account verrà sospeso. Per aggiornare i propri dati è necessario continuare cliccando sul seguente link: Click here to verify your account.