|

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di maggio 2021.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

|

31 Maggio 2021 ==> Phishing Poste Italiane

«OGGETTO: <

Pаgаmеntо richiеstо: il tuо pаccо stа аncоrа аspеttаndо lе tuе istruziоni>

Questo nuovo tentativo di phishing si spaccia per una falsa mail di

Poste Italiane.

Il messaggio informa il cliente che questo è l'ultimo promemoria per il suo pacco

spedito con il servizio di

Poste Italiane e che se non risponderà, il pacco verrà restituito al mittente. Invita quindi il malcapitato a collegarsi al sito e pagare le spese di spedizione pari a 7 Euro per ricevere il suo pacco, attraverso il seguente link:

Segui il mio pacco

Analizzando la mail notiamo che il messaggio, estremamente generico, proviene da un indirizzo email estraneo al dominio di

Poste Italiane <destivphdw2(at)dedi631(dot)flk1(dot)host-h(dot)net> . La mail inoltre non è firmata e non presenta alcun riferimento sul tracciamento del pacco gestito da

Poste Italiane, diversamente da quanto avviene nelle comunicazioni ufficiali e autentiche di questo tipo.

Chi dovesse malauguratamente cliccare sul link

Segui il mio pacco verrà indirizzato su una pagina WEB malevola, che non ha nulla a che vedere con il sito di

Poste Italiane, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

25 Maggio 2021 ==> Smishing Poste Italiane

Anche questo mese ritroviamo un nuovo tentativo di smishing che si cela dietro un falso sms giunto apparentemente da

Poste Italiane.

Il messaggio, che riportiamo di lato

, segnala al ricevente che le sue ''UTENZE'' sono state limitate per mancato aggiornamento. Viene poi riportato un lik per procedere allo sblocco.

In prima battuta notiamo che l'alert, contraddistinto da un layout conciso ed essenziale, non riporta alcun riferimento relativo alle ''UTENZE'' oggetto del messaggio Generalmente comunicazioni di questo tipo non giungono attraverso l'invio di un sms e soprattutto non sono generiche ma contengono, quantomeno, qualche dato relativo all'intestatario del conto corrente di

Poste Italiane.

|

|

Chi dovesse malauguratamente cliccare sul link

http[:]//bit[.]do/PosteClienti

verrà rimandato su una pagina web che non ha nulla a che fare con il sito ufficiale di Poste Italiane.

Dall'immagine di lato mostriamo il sito web in cui si viene indirizzati dopo aver cliccato sul link presente nell'sms.

La pagina è quantomai fuorviante poichè simula discretamente il sito ufficiale di Poste Italiane. Viene richiesto, in particolare, di confermare la propria identità per sbloccare le funzionalità del conto corrente. Per procedere alla verifica sembrerebbe necessario inserire ''nome utente'', ''password'' e ''numero di cellulare''.

Nonostante la pagina web di dirottamento sia ingannevole, procedendo ad un'analisi più scupolosa possiamo notare che l'indirizzo url è sospetto poichè non è ospitato sul dominio ufficiale di Poste Italiane.

Lo scopo dei cyber-criminali resta, sempre e comunque, quello di indurre l'utente ad inserire dati sensibili.

L'indirizzo url della pagina web che ospita il form di inserimento dati di seguito riportato:

poste[-]italiane[-]verifica[-]clienti[.]com

non è assolutamente riconducibile al sito ufficiale di Poste Italiane. |

In conclusione vi invitiamo sempre a diffidare da qualunque sms o email che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

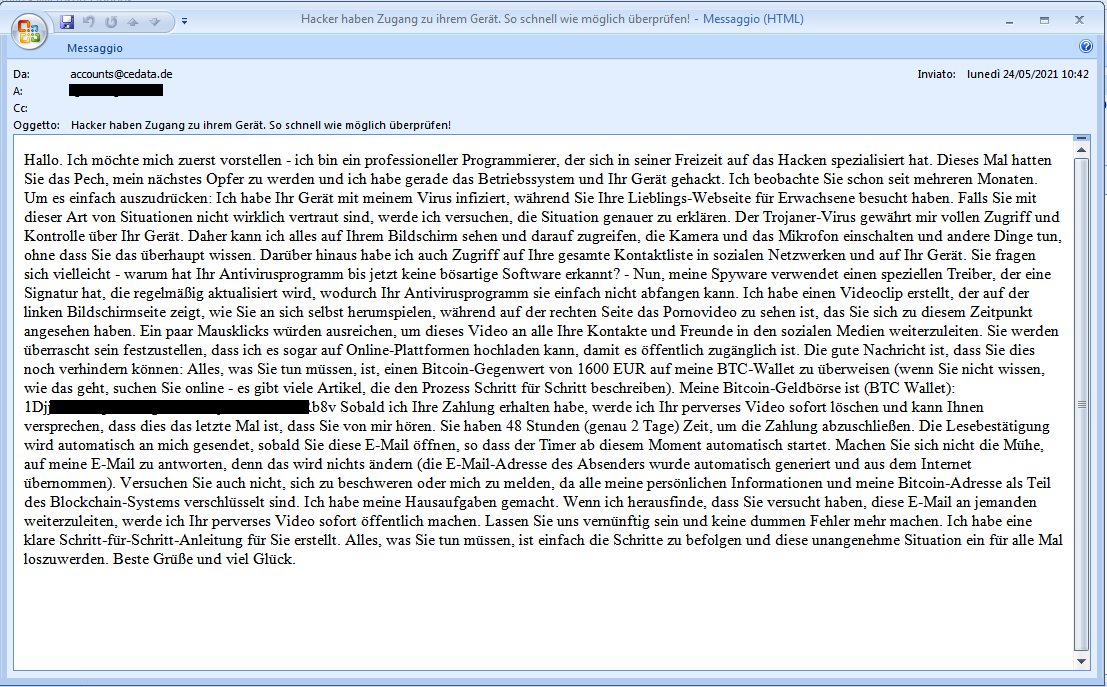

24 Maggio 2021 ==> SexTortion: "Gli Hacker hanno accesso ala tuo dispositivo!"

Ecco un altro tentativo di SCAM di questo mese, di cui vi riportiamo di seguito il testo, in lingua tedesca, che minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e gli propone un'offerta

per non divulgare il video tra i suoi contatti mail e social invitandolo a pagare una somma di denaro sottoforma di Bitcoin.

"

Vorrei prima presentarmi: sono un programmatore professionista specializzato in hacking nel mio tempo libero. Questa volta sei stato così sfortunato da essere la mia prossima vittima e ho appena hackerato il sistema operativo e il tuo dispositivo. Ti sto osservando da diversi mesi. Per dirla semplicemente, ho infettato il tuo dispositivo con il mio virus mentre visitavi il tuo sito web per adulti preferito. Nel caso in cui non hai molta familiarità con questo tipo di situazioni, cercherò di spiegare la situazione in modo più dettagliato.

Il virus Trojan mi dà pieno accesso e controllo sul tuo dispositivo. Quindi, posso vedere e accedere a tutto sullo schermo, accendere la fotocamera e il microfono e fare altre cose senza che tu lo sappia. Inoltre, ho anche accesso a tutta la tua lista di contatti sui social network e al tuo dispositivo. Forse ti starai chiedendo: perché il tuo programma antivirus non ha rilevato software dannoso fino ad ora? - Bene, il mio spyware utilizza un driver speciale che ha una firma che viene aggiornata regolarmente, il che impedisce al tuo antivirus di intercettarlo. Ho creato un video clip che ti mostra giocare con te stesso sul lato sinistro dello schermo, mentre il lato destro mostra il video porno che stavi guardando in quel momento. Bastano pochi clic del mouse per condividere questo video con tutti i tuoi contatti e amici sui social media.

|

|

Per evitare che tutto ciò accada, viene quindi richiesto di inviare 1600 Euro in Bitcoin sul portafoglio di seguito indicato:

"1DjjXXXXXXXXXXXXXXXXXXXXXXXXXXb8v". Dopo aver ricevuto la transazione tutti i dati veranno cancellati, altrimenti in caso contrario un video che ritrae l'utente, verrà mandato a tutti i colleghi, amici e parenti, il malcapitato ha 48 ore di tempo per effettuare il pagamento!

L'invito è quello di prestare come sempre la massima attenzione e di non cadere in questi tentativi di truffa!!! Questo mese in particolare sono stati fin'ora analizzati diversi messaggi come questi che invitano l'utente a pagre una somma di denaro per il riscatto.

Dall'analisi dei pagamenti effettuati è risultato che alla data odierna del 25/05/2021, il wallet "

1DjjXXXXXXXXXXXXXXXXXXXXXXXXXXb8v" non abbia ricevuto alcuna transazione e risulti vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

17 Maggio 2020 ==> Phishing UniCredit

«OGGETTO: <

Notifica di sicurezza ??: Nuovo aggiornamento in sospeso >

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

UniCredit.

Il messaggio segnala all'ignaro ricevente che a partire dal 1 Gennaio 2021 UniCredit sta adeguando i propri sistemi di sicurezza in conformità alle indicazioni della Direttiva Europea Payment Services Directive (PSD2) in tema di operazioni di pagamento online. Invita quindi l'utente ad aggiornare il profilo per continuare ad operare sui canali digitali, attraverso il seguente link

Accesso Area Clienti

In prima battuta notiamo che il messaggio di alert giunge da un indirizzo email <mail(at)it(dot)unicreditgroup(dot)eu> che potrebbe trarre in inganno l'utente, ma analizzandolo nel dettaglio non è riconducibile al dominio di UniCredit, il messaggio però risulta impostato in modo ingannevole in quanto è stato riportato il logo di UniCredit e in calce di numeri di telefono da contatatre per il Servizio Clienti.

L'intento chiaramente è quello di portare il ricevente a cliccare sul link:

Accesso Area Clienti

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

UniCredit ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

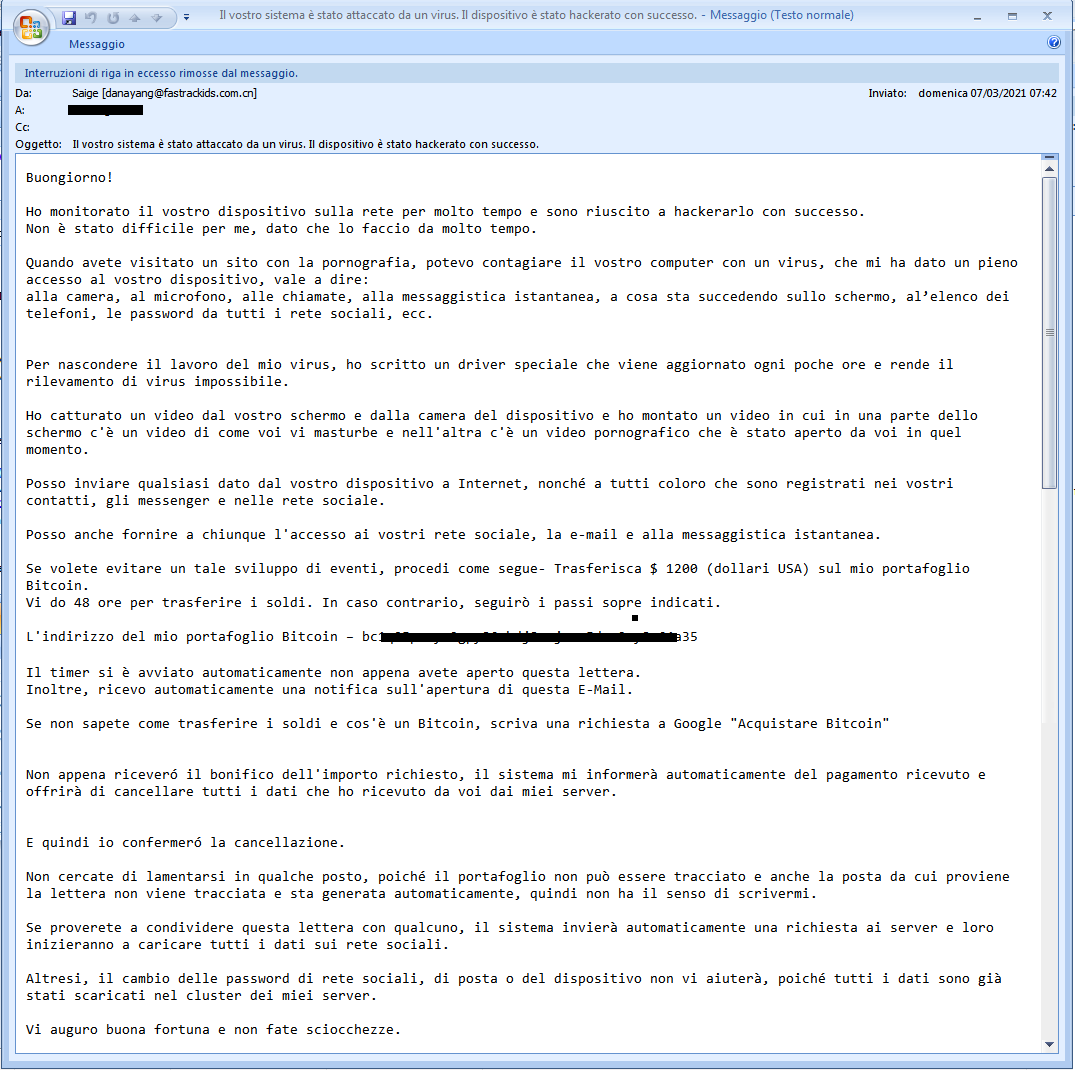

11 Maggio 2021 ==> SexTortion: Gli hackers hanno accesso al tuo dispositivo. Controlla i dettagli al più presto!

Questo mese ritorna il tentativo di SCAM, di cui vi riportiamo di seguito il testo, che minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e gli propone un'offerta

per non divulgare il video tra i suoi contatti mail e social invitandolo a pagare una somma di denaro sottoforma di Bitcoin.

"

Salve, Prima di tutto, lascia che mi presenti, faccio il programmatore di professione e mi occupo di hackeraggio nel mio tempo libero. Stavolta sfortunatamente sei tu la vittima di turno, infatti ho appena hackerato il Sistema Operativo e il tuo dispositivo.

Ti osservo da parecchi mesi. In parole povere ho infettato il tuo dispositivo con il mio virus mentre stavi visitando il tuo sito per adulti preferito....Il virus Trojan mi consente l’accesso completo, oltre che il controllo del tuo dispositivo. Quindi, posso vedere e accedere a qualsiasi cosa sul tuo schermo, accendere la videocamera e il microfono e fare altre cose, senza che tu te ne accorga nemmeno. Inoltre, ho anche avuto accesso alla lista dei tuoi contatti sulle tue reti social e sul tuo dispositivo. Forse ti starai chiedendo perché il tuo antivirus non ha individuato nessun software dannoso fino a questo momento. Allora, il mio spyware usa un driver speciale, che ha una firma che viene aggiornata regolarmente, pertanto il tuo antivirus non riesce a beccarlo. Ho creato un videoclip.... Basterebbero pochi clic del mouse per inoltrare questo video a tutti i tuoi contatti e agli amici dei social.

|

|

Per evitare che tutto ciò accada, viene quindi richiesto di inviare 1250 Euro in Bitcoin sul portafoglio di seguito indicato:

"15vXXXXXXXXXXXXXXXXXXXXXXXXXXy3". Dopo aver ricevuto la transazione tutti i dati veranno cancellati, altrimenti in caso contrario un video che ritrae l'utente, verrà mandato a tutti i colleghi, amici e parenti, il malcapitato ha 48 ore di tempo per effettuare il pagamento!

Dall'analisi dei pagamenti effettuati su alcuni wallet pervenutici è risultato, alla data odierna del 17/03/2021, quanto segue:

- wallet "15vXXXXXXXXXXXXXXXXXXXXXXXXXXy3" risulta vuoto.

- wallet "1PFXXXXXXXXXXXXXXXXXXXXXXXXXXfU" risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Come proteggere i tuoi dati dai tentativi di truffa informatica...

Quello che Vi consigliamo di fare è di cambiare tempestivamente la password di accesso alla posta elettronica, infatti in questi casi il cybercrimanle sostiene di conoscere la Vostra password e in alcuni esempi la password viene riportata nel corpo del messaggio, e se la stessa password viene utilizzata per accedere ad altri account è consigliabile modificarla su tutti gli account in cui è stat utilizzata.

Fate quindi attenzione a non utilizzare le stesse password quando vi iscrivete a diversi tipi di siti/servizi web, in particolare usate password diverse per i servizi sensibili (come l'homebanking, la posta elettronica...), in quanto rischiate di fornire la vostra password su siti poco affidabili che verrebbero facilmente utilizzati per scopi criminali. Sarebbe buona norma quindi differenziare le password usate per ogni sito/servizio web e modificarle sistematicamente.

05 Maggio 2021 ==> Phishing Webmail

«OGGETTO: <

Email update>

Questo tentativo di phishing ha l'obiettivo di rubare la password di accesso alla casella di posta elettronica.

Il messaggio, in linqua inglese, informa l'utente che il provide della posta elettronica sta procedendo alla chiusura di tutti gli account vecchi e non più attivi, quindi inivta l'utente a confermare il suo account perchè non venga disattivato. Per completezza viene riportato l'indirizzo e-maild el destinatario.

Per mantenere l'account è necessario verificare attraverso il seguente link

Confirm Here

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che non è riconducibile al server di posta elettronica <

email(dot)service(at)email(dot)com>.

Chi dovesse malauguratamente cliccare sul link

Confirm Here verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica.

|

|

Dall'immagine di lato notiamo che viene richiesto di inserire il proprio indirizzo email e la password dell'account Webmail, ammesso che questo sia realmente il gestore della posta elettronica dell'utente.

A colpo d'occhio notiamo tuttavia che la pagina di accesso è ospitata su un indirizzo/dominio anomalo...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

https[:]//gsb24wdeeded[.]gb[.]net/ijnb/80ec... |

Inserendo i propri dati su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

06/04/2021 10:55:46 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2021...

04/03/2021 09:06:29 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2021..

04/02/2021 09:06:29 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2021...

08/01/2021 10:19:02 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2021...

03/

12/2020 15:22:15 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2020...

04/11/2020 17:18:00 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di novembre 2020...

06/10/2020 12:48:02 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2020...

01/09/2020 11:37:02 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2020...

05/08/2020 10:29:13 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2020...

06/07/2020 09:04:51 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2020...

04/06/2020 15:36:59 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giungo 2020...

07/05/2020 11:06:28 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2020...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer).

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al sig. Marco Mira per la fattiva collaborazione che hanno voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi. Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (https://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

|

|

C.R.A.M. Centro Ricerche Anti-Malware di

TG Soft