| Il Centro Ricerche Anti-Malware di TG Soft ha monitorato gli attacchi di questi agenti redigendo un report specifico riguardante tutti e soli gli attacchi Crypto-Malware dei clienti e degli utenti che abbiano richiesto supporto tecnico telefonico. Questo ci ha permesso di registrate, con precisione, il numero dei file effettivamente crittografati sul totale e rilevare anche le situazioni singolari ove i file crittografati abbiano superato qualche decina. Prima di procedere riteniamo sia utile spiegare cosa siano e come operino i Crypto-Malware. |

|

Cosa sono e come operano i Crypto-Malware

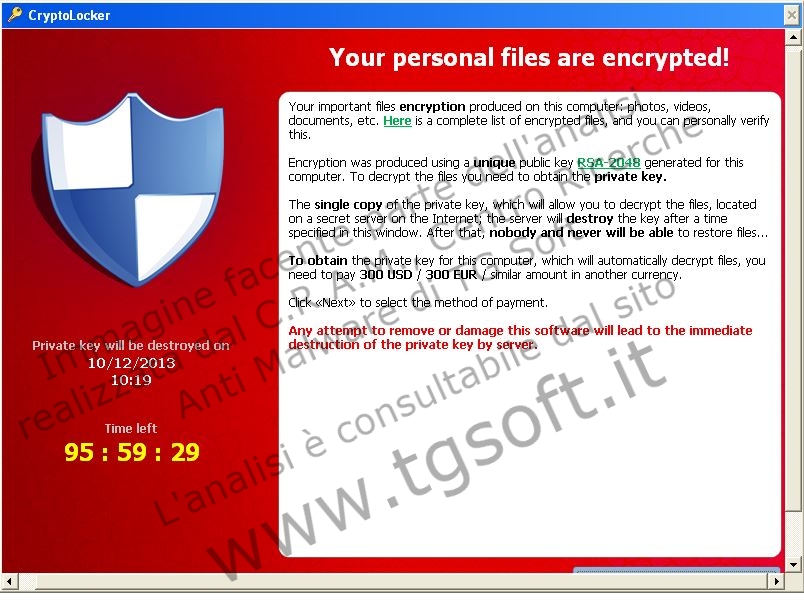

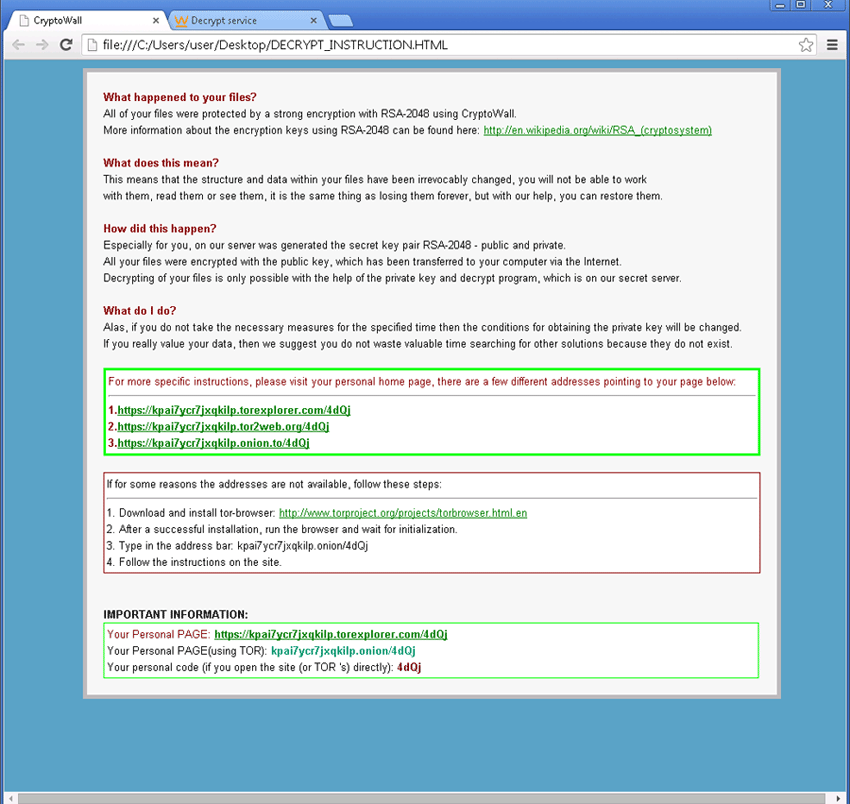

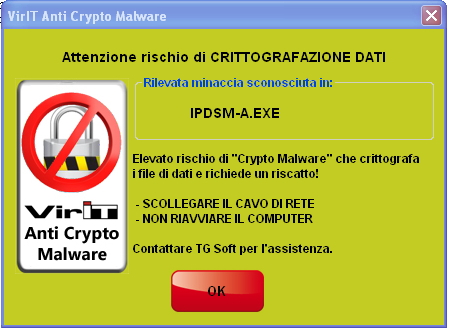

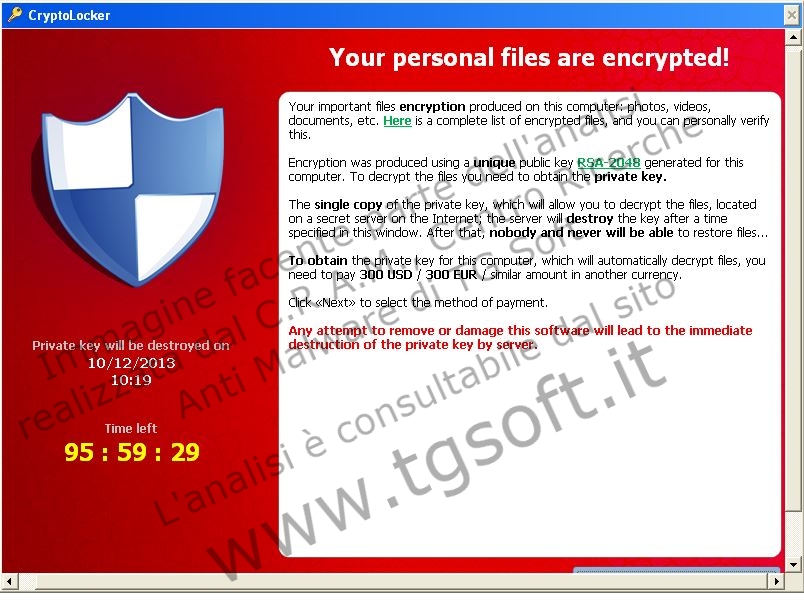

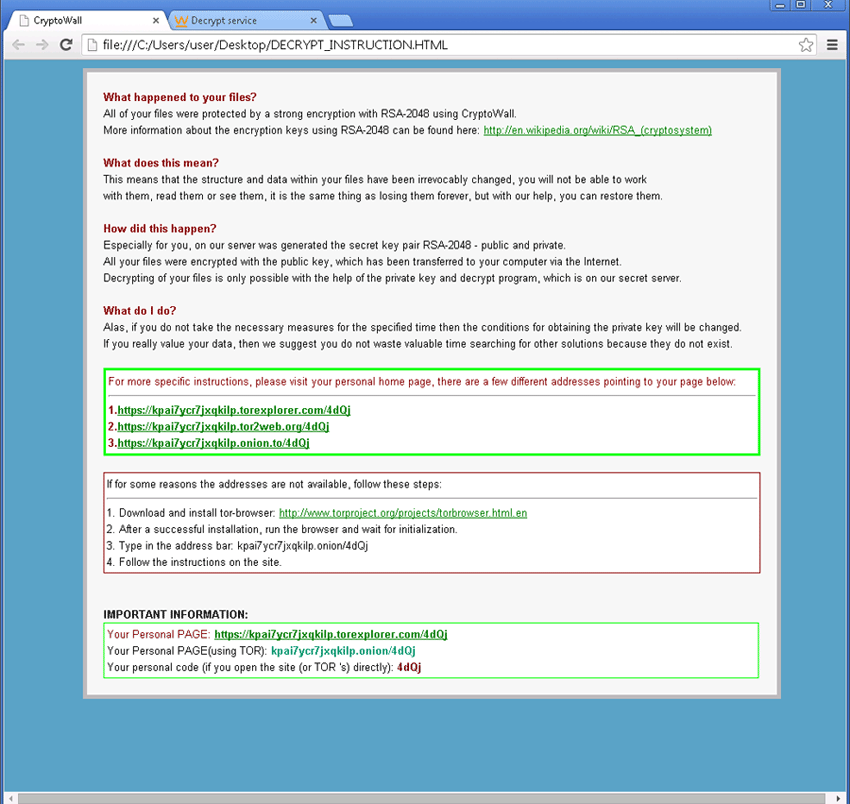

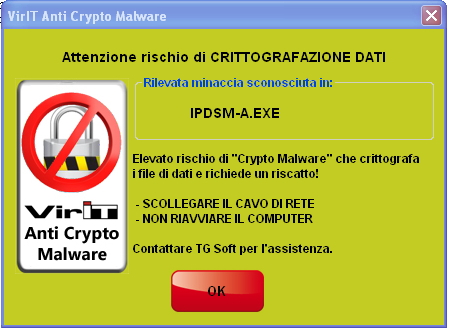

I Crypto-malware sono dei ransomware cioè dei malware che crittografano file di documenti all'interno dei computer rendendoli inutilizzabili e, per la loro decrittografazione, richiedono un pagamento/riscatto. Ogni ora vengono re-impacchettate nuove varianti di malware, ad esempio: CryptoLocker; CryptoWall; TeslaCrypt etc. etc. rendendo difficoltosa la loro intercettazione tramite il metodo delle firme di identificazione. Il metodo delle firme in particolare per la protezione in tempo reale, per queste tipoligie di attacchi, risulta in molti casi inefficace.

La peculiarità di questa tipologia di malware è che quando viene eseguito il file, si attiva immediatamente la crittografazione dei documenti rendendo la protezione dell'AntiVirus attraverso le firme di univoca identificazione inefficace.

|

|

|

|

I Crypto-malware hanno, in sintesi, e senza la presunzione dell'esaustività, le seguenti caratteristiche peculiari:

- sono generalmente dei malware "polimorfici" cioè mutanti. Polimorfismo ottenuto attraverso l'attivazione di file totalmente diversi dal medesimo link ad intervalli di tempo molto ravvicinati anche nell'ordine del quarto d'ora (15'), da dove vengono scaricati file che potranno scatenare la crittografazione dei file di dati oppure, in altenativa, l'attacco di altre tipologie di virus/malware quali dropper, rootkit etc. etc. Di fatto con una frequenza di mutazione/distribuzione così ravvicinata che nessun software basato su un approccio preventivo tradizionale (scudo residente in tempo reale basato sulle firme/pattern di identificazione), potrà ragionevolmente essere in grado di bloccare preventivamente.

- hanno un periodo di incubazione praticamente nullo. L'attivazione del Crypto-Malware produce immediatamente i propri effetti malevoli/dannosi come la crittografazione dei file di uso più comune quali, ad esempio: .doc, .xls, .mdb, .jpg etc. etc. e in più di qualche occasione anche i file di backup di alcuni dei più comuni sistemi in uso;

- crittografano i dati con algoritmi estremamente sofisticati anche a 2.048 bit rendendoli, di fatto, praticamente irrecuperabili.

- richiedono un riscatto, in molti casi in BitCoin attraveso la rete Tor-Onion (deep-web / dark-web), per la decrittografazione dei file quindi, i loro creatori, visto il ritorno economico, per mantenere elevata l'efficacia del tentativo di truffa hanno tutto l'interesse di variare i file portatori con la massima velocità di modo che alcun software AntiVirus-AntiSpyware-AntiMalware possa intercettarli preventivamente.

|

Attacchi Crypto-Malware verificati dai ricercatori del C.R.A.M. nell'ottobre 2015

Il periodo di rilevamento di questi attacchi è il mese di ottobre 2015 e si tratta, lo ribadiamo, di tutti e soli gli attacchi di clienti/utenti che hanno avuto modo di rapportarsi telefonicamente con il nostro supporto tecnico.

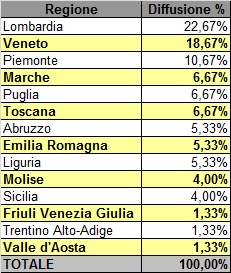

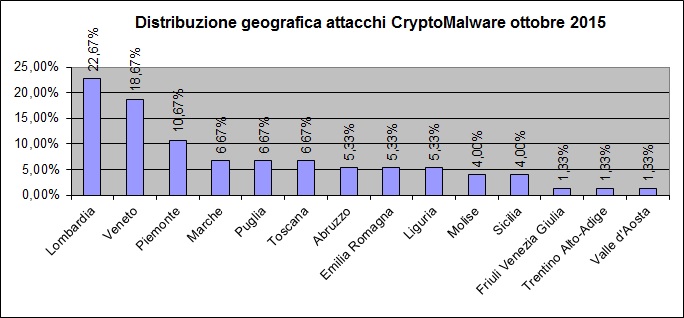

Distribuzione territoriale degli attacchi Crypto-Malware supportati dal C.R.A.M.

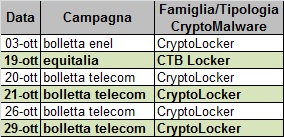

Con quali escamotage si sono diffusi i CryptoMalware in Italia nel mese di ottobre 2015

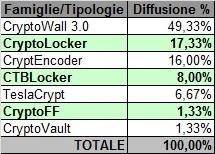

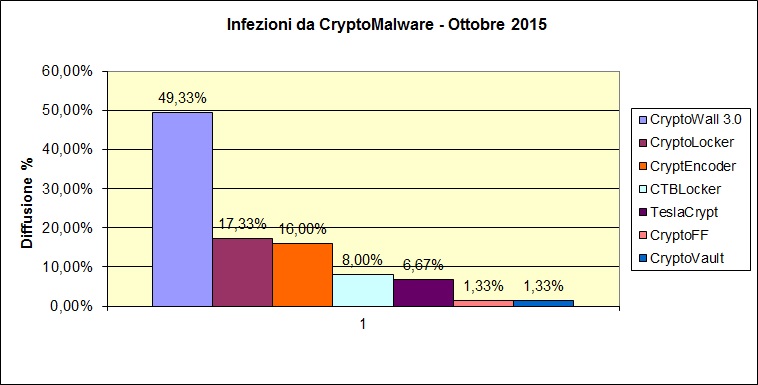

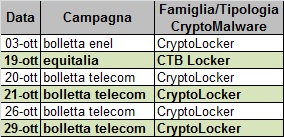

Nel mese di ottobre vi sono state alcune campagne con l'invio via email di finte bollette o avvisi di pagamento da parte di CryptoLocker e CTBLocker.

Il C.R.A.M. di TG Soft ha rilevato che gli attacchi di CryptoLocker e CTB Locker collegati a campagne già utilizzate in passato, bollette ENEL e Telecom in particolare, è stato abbastanza contenuto probabilmente perchè queste tecniche di diffusione erano già state utilizzate nei mesi scorsi e molti utenti hanno evitato di cliccare sui link allodola. |

|

Di fatto si sono registrati maggiori diffusione di attacchi CryptoMalware ad opera di varianti della famiglia CryptoWall che per la sua diffusione non utilizzata la tecnica "classica" della mail allodola ma si diffonde sfruttando vulnerabilità durante la navigazioni su siti compromessi o per adulti, oppure viene iniettato sul computer della vittima attraverso altri malware già presenti nel computer stesso.

|

Analisi di alcuni casi dove la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO era attiva

Nei casi verificati dal supporto tecnico di

TG Soft sui clienti licenziatari di

Vir.IT eXplorer PRO segnaliamo:

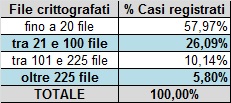

- numero minimo di file crittografati 5 (cinque), il resto dei file è stato preservato dalla crittografazione;

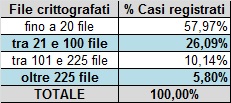

- in poco meno del 58% dei casi i file crittografati NON hanno superato le 20 unità;

- in oltre l'83% (57,97+26,09) dei casi analizzati i file crittografati NON superato le 100 unità;

- solamente nel 5,8% dei casi i file crittografati hanno superato le 225 unità.

|

|

Segnaliamo che in molti casi i file crittografati si trovano all'interno del cestino e quindi i file di uso quotidiano salvati dalla crittografazione dell'attacco CryptoMalware, grazie alla protezione integrata in

Vir.IT eXplorer PRO, può considerarsi nell'ordine del 100%.

Analisi di alcuni dei casi ove si siano registrati un numero di file crittografati da considerarsi non trascurabile

Procediamo di seguito ad analizzare i motivi che hanno portato alla crittografazione di un numero di file NON trascurabile.

Caso con 2.970 file crittografati

I file crittografati sono stati numericamente così elevati a causa dell'esclusione dal controllo in tempo reale di Vir.IT eXplorer PRO di alcune cartelle. Si è verificato che sulle cartelle presidiate dalla protezione Anti-CryptoMalware i file crittografati sono stati solamente 7 (sette).

Caso con 181 file crittografati

I file crittografati sembrerebbero essere stati molti ma 129 erano collocati nel cestino. Di fatto i file crittografati di uso quotidiano sono stati (181-129) = 52.

Caso con 1.723 file crittografati

I file crittografati hanno raggiunto un numero consistente poichè la variante ha crittografato file con estensione NON controllato dalla protezione Anti-CryptoMalware.

Caso con 2.293 file crittografati

Si tratta di file presenti nelle cartelle escluse dalla protezione Anti-CryptoMalware.

Caso con 224 file crittografati

I file crittografati sono stati molti ma 143 erano collocati nel cestino. Di fatto i file crittografati di uso quotidiano sono stati (224-143) = 81.

Caso con 1.685 file crittografati

I file crittografati sono stati numericamente così elevati a causa dell'esclusione dal controllo in tempo reale di

Vir.IT eXplorer PRO di alcune cartelle.

Come si può notare dall'analisi di ogni caso singolare, l'esclusione delle cartelle dalla protezione in tempo reale di

Vir.IT eXplorer PRO, comporta anche, conseguentemente, la disattivazione del modulo di protezione Anti-Crypto Malware su quelle cartelle, lasciado la possibilità al Crypto Malware di crittare i file presenti in tali directory.

Anche il fattore di riavviare il computer, quando il pc è infetto da Crypto Malware, comporta un maggiore numero di file crittati.

Più riavvii verranno eseguiti maggiori saranno i file crittografati !!!

Per avere le migliori prestazioni dalla protezione Anti-Crypto Malware di Vir.IT eXplorer PRO è consigliabile:

- Non escludere cartelle dalla protezione in tempo reale.

- NON riavviare il computer quando scatta la protezione Anti-Crypto Malware.

Si consiglia di eseguire una copia di Backup dei file delle cartelle escluse attraverso il modulo Vir.IT BackUp.

|

|

Analisi dei casi dove Vir.IT eXplorer PRO non era installato o la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO era stata disattivata

Il supporto tecnico di

TG Soft è stato contattato anche da alcuni clienti che avevano acquisito una Licenza/Multilicenza di Vir.IT eXplorer PRO per un numero di PC / SERVER inferiore al numero dei computer complessivi aziendali affidando la protezione ad altri prodotti AV diversi da Vir.IT.

Sui computer ove NON sia installata la protezione Anti-CryptoMalware integrata in

Vir.IT eXplorer PRO segnaliamo:

- il massimo numero di file crittogarfati registrati è stato di 129.714;

- il minimo è stato di 2.813, di fatto tutti i file di dati presenti su quel PC / SERVER;

- la media dei file crittografati su PC / SERVER ove NON era presente la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO è stata di 42.452.

Qual'è l'efficacia della protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO

Per dare un reale valore alla tecnologia di

protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO è necessario confrontare la media dei file crittografati sui PC / SERVER ove fosse attiva la protezione Anti-CryptoMalware con la media dei file crittografati dove la protezione sia stata disattivata o dove Vir.IT eXplorer PRO non fosse stato installato:

- la media dei file crittografati su PC / SERVER con la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO è stata di 157 file;

- la media dei file crittografati con Anti Virus-Malware diverso da Vir.IT è stata di 42.452.

Noti questi due valori è ragionevole determinare l'efficacia della protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO come il rapporto tra la differenza tra la media dei file che potrebbero essere stati salvati se su quei PC / SERVER se fosse stata attiva la protezione di Vir.IT (42.452-157) e la media dei file che sono stati effettivamente crittografati (42.452) essendo presente un AV diverso da Vir.IT.

Matematicamente: [ ( 42.452 - 157 ) / 42.452 ] * 100 = 99,63% |

|

| Efficacia della tecnologia Anti-CryptoMalware integrata in Vir.IT eXplorer PRO |

99,63% |

Conclusioni

|

Sebbene il campione sia limitato, trattandosi dei soli clienti di Vir.IT eXplorer PRO che hanno contattato il nostro supporto tecnico telefonicamente, possimo notare che la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO, se correttamente installata e utilizzata secondo le specifiche della casa madre, è in grado di limitare la crittograzione dei file:

|

|

- fino ad un massimo di 20 file nel 57,97% dei casi rilevati;

- tra 21 e 100 nel 26,09% dei casi rilevati;

- tra 101 e 225 nel 10,14% dei casi rilevati.

Nei casi residui sono stati crittografati oltre 225 file, la maggior parte dei quali, collocati nelle cartelle escluse dalla protezione Anti-CryptoMalware.

Se confrontiamo il numero di file crittografati da attacchi CryptoMalware su computer dove non era installato Vir.IT eXplorer PRO o la protezione Anti-CryptoMalware era disattivata, ove i file crittografati hanno toccato il picco di quasi 130.000 con una media di 42.452, possiamo concludere che la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO se utilizzata secondo le specifiche raccomandate dal produttore è in grado di arginare con ragionevole affidabilità attacchi CryptoMalware delle famiglie ad oggi note anche dalle varianti di nuova generazione con una mitigazione del danno rispetto a sistemi privi di protezione del 99,63%.

Il modulo Anti-CryptoMalware di Vir.IT inoltre utilizza un sistema di backup automatico, chiamato backup on-the-fly, che permette:

- backup di file documenti (.doc, .docx, .xls, .xlsx, .jpg, .pdf, etc) con dimensione compresa tra 2 KB e 3 MB;

- conservazione del backup on-the-fly per 48 ore.

Senza contare la possibilità di ripristinare i file crittografati dalle copie di backup generati da Vir.IT BackUp dove potremmo avere a disposizione file aggiornati al giorno precedente l'attacco riducendo ulteriormente le perdite ai soli nuovi file creati successivamente all'ultima BackUp disponibile. |

|

TG Soft - Divisione Ricerca & Sviluppo