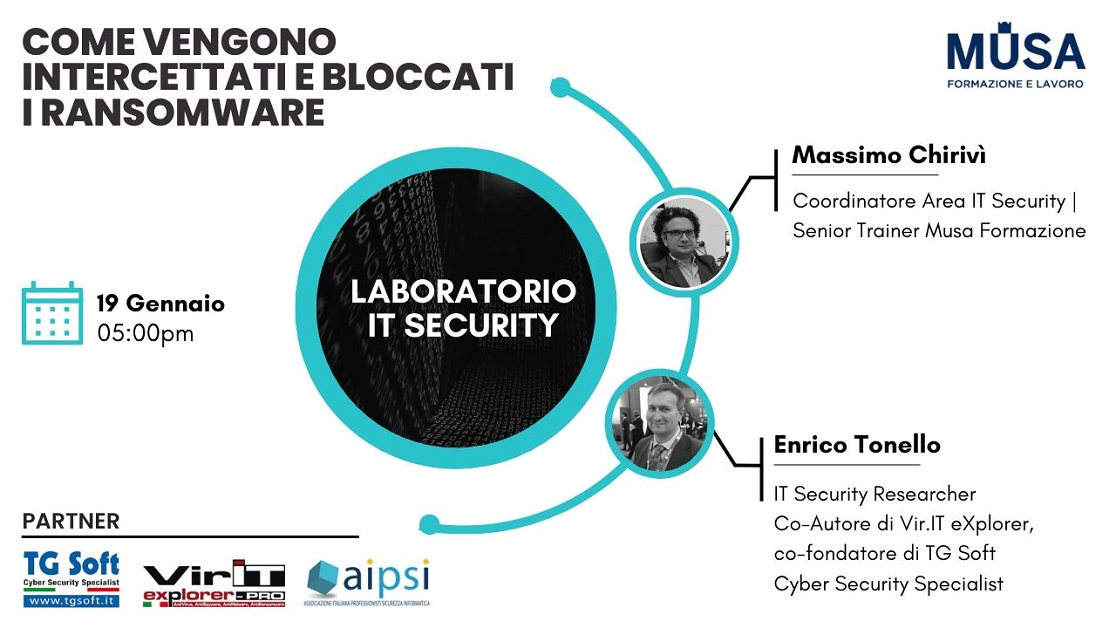

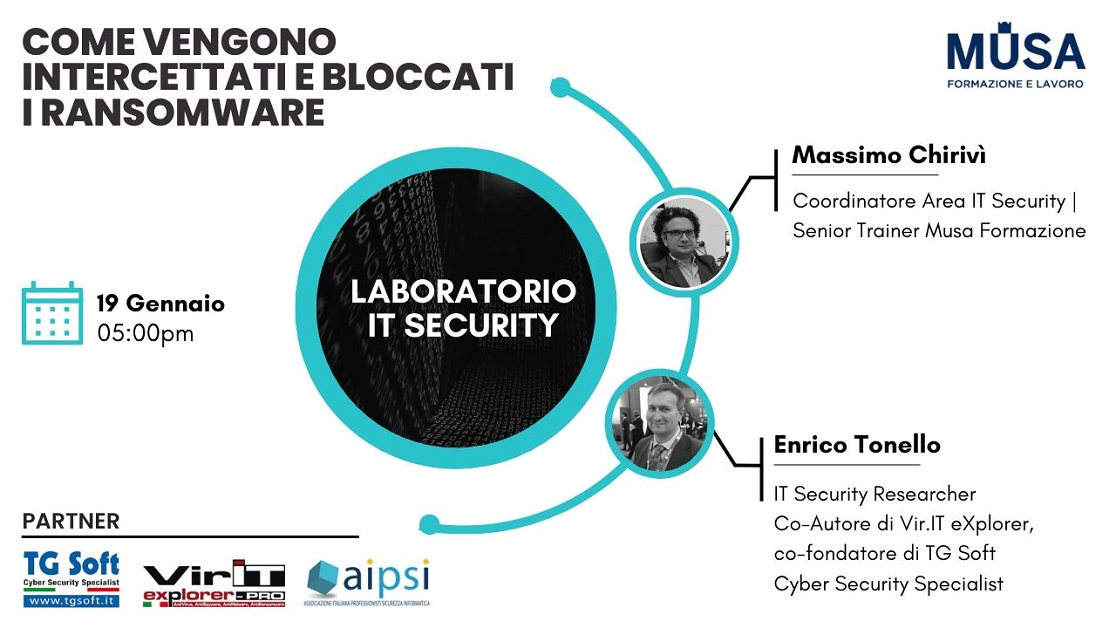

Siamo lieti di annunciare che

l'ing.

Enrico Tonello, IT Security Researcher & Co-fondatore di

TG Soft Cyber Security Specialist, è stato invitato da

MUSA Formazione a partecipare come relatore al

Laboratorio di IT Security: Come Vengono Intercettati e Bloccati i Ransomware, che si svolgerà:

Il seminario gratuito dal titolo "

Laboratorio di IT Security: Come Vengono INTERCETTATI e BLOCCATI i Ransomware" è organizzato da

MUSA Formazione in collaborazione con

TG Soft Cyber Security Specialist e

AIPSI (

Associazione Italiana Professionisti Sicurezza Informatica).

Si tratta di un laboratorio di approfondimento tecnico e pratico in cui i corsisti avranno l'opportunità di assistere ad un attacco Ransomware reale utilizzando un sample recente e realmente circolante che mostrerà un tipico

#CyberHumanOperatedRansomwareAttacks, dal vivo nelle 3 modalità:

- SENZA PROTEZIONE

- CON PROTEZIONE EURISTICO COMPORTAMENTALE sul SERVER dove l'attacco verrà avviato dal #CyberCriminale da un CLIENT non adeguatamente protetto ed infine...

- CON PROTEZIONE EURISTICO COMPORTAMENTALE sia sul SERVER sia sul CLIENT.

Il percorso/seminario è GRATUITO e rivolto a tutti gli appassionati, esperti, aspiranti ethical hacker e a chiunque ne abbia voglia, con lo scopo di approfondire una minaccia sempre più attuale i RANSOMWARE e scoprire come si sono evoluti e come vengono intercettati e bloccati.

Ringraziamo gli organizzatori,

MUSA Formazione ed in particolare

il

dr. Massimo Chirivì (Senior Trainer Musa Formazione)

per aver invitato

TG Soft Cyber Security Specialist alla realizzazione del Seminario con l'intrervento dell'

ing. Enrico Tonello in qualità di relatore dell'evento.

Abstract

Un incontro GRATUITO e PRATICO della durata di 2 ore che ti porterà nel mondo dei Ransomware. In particolare, durante il Seminario / Laboratorio verranno affrontate le seguenti tematiche:

- Cosa sono i Ransomware e loro classificazione;

- Come si sono evoluti dal 2010 a oggi

- I Ransomware aka Crypto-Malware attuali

- I principali metodi di diffusione / attacco

- Come ci si può / DEVE difendere dai Ransomware - Crypto-Malware

- Attacco senza tecnologie specifiche euristico comportamentali su Macchina "nuda" con AV di primo equipaggiamento

- Attacco con tecnologie euristico comportamentali integrate in Vir.IT eXplorer PRO attive solo sulla macchina Server con cartella condivisa

- Attacco con tecnologie euristico comportamentali integrate in Vir.IT eXplorer PRO attive sia sulla macchina Server sia sulla macchina Client

- Conclusioni su efficacia ed efficienza di queste tecnologie e i tempi di reazione riguardo ad un un'attacco di tale natura;

- Sessione di Q&A con Esperti

ll relatore ing. Enrico Tonello

|

- Ing. Enrico Tonello IT Security Researcher & Co-Autore di Vir.IT eXplorer, co-fondatore di TG Soft Cyber Security Specialist.

- Laureato in ingegneria a Padova. Dal 1990 attento agli aspetti di sicurezza informatica ed in particolare agli attacchi da virus&malware.

- Autore di numerosi articoli su virus&malware informatici pubblicati su alcune delle principali riviste italiane del settore.

|

Coadiuvato per la dimostrazione tecnica da

:

Michele Zuin

- Esperto informatico, sistemista senior.

- Ricercatore & Analista di Malware, Ransomware ed attacchi informatici.

- Coordinatore del supporto tecnico clienti di TG Soft Cyber Security Specialist.

TG Soft Relazioni esterne