Il CRAM (Centro di Ricerche Anti-Malware di TG Soft) ha condotto un piccolo studio sulla piattaforma di distribuzione di app per Android di Google.

Al fine di effettuare un test di protezione reale, abbiamo deciso di collegarci a Google Play Store e scaricare alcune delle app più popolari del market. Abbiamo scaricato

un totale di 500 app, di cui 9 sono risultate essere malware. Stando a queste cifre, quindi,

l'1,8% delle app su Google Play sono effettivamente malevole.

Ovviamente, questo studio non deve essere assolutamente considerato completo. Infatti, il dataset studiato è fin troppo piccolo per valutare la sicurezza complessiva del Google Play Store. Tuttavia, esso può dare un'idea approssimativa.

| Icona |

App |

Download |

Malware |

|

Talking Tom & Ben News Free

com.outfit7.talkingnewsfree |

10.000.000-50.000.000 |

Adware.Youmi |

|

Tom ama Angela

com.outfit7.tomlovesangelafree |

10.000.000-50.000.000 |

Adware.Youmi |

|

FIFA 2014 - The Soccer Game

com.tam.soccer.free.game |

500.000-1.000.000 |

Adware.Airpush |

|

File Manager Pro

org.tellmej.filemanager |

100.000-500.000 |

Adware.Airpush |

|

Sketch Pad

dex.dex.dex5 |

50.000-100.000 |

Adware.Plankton |

|

Naked Scanner Magic

com.naked.scanner.magic.fun.app |

10.000-50.000 |

Adware.Airpush |

|

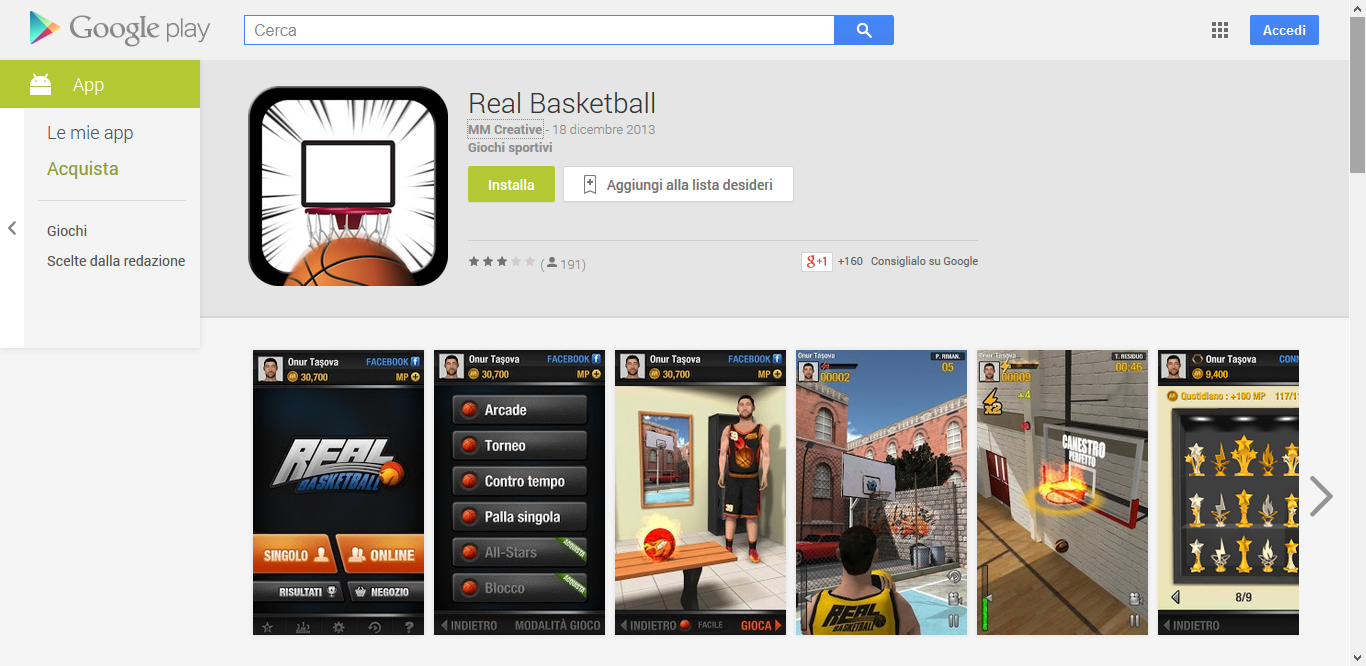

Real Basketball

com.bktballelite.com |

10.000-50.000 |

Trojan.FakeMarket |

|

Cricket 2014

com.tam.cricket.free.game |

1.000-5.000 |

Adware.Airpush |

|

Mp3 Cutter - Ringtone Maker

com.best.ringtone.maker.music.cutter |

1.000-5.000 |

Adware.Airpush |

In particolare,

8 dei malware scoperti sono Adware che mostrano semplicemente fastidiose, spesso ingannevoli pubblicità e vengono rilevati dalla maggior parte delle soluzioni Anti-Virus commerciali per Android. Tuttavia, uno di questi (cioè

"Real Basketball") è un malware di nuova generazione che

non è ancora rilevato da nessuna delle soluzioni Anti-Virus commerciali. Si tratta di

un Trojan che finge di essere niente di meno che Google Play stesso (il che piuttosto divertente dato che è distribuito sul vero Google Play Store)!

Navigando in Google Play Store, il Trojan finge di essere un videogioco di pallacanestro.

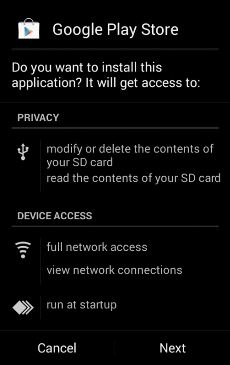

Tuttavia, quando si scarica, il Trojan verrà installato come:

"Google Play".

Se apriamo l'app, il malware aprirà la pagina di Google Play relativa a Facebook. Tuttavia, in background, inizierà a collegarsi a svariate pagine web all'insaputa dell'utente. Alcuni di questi siti sono:

- redirects.ero-advertising.com

- banners.ero-advertising.com

- adspaces.ero-advertising.com

- www.fethullahhocam.com/advertising.php

- www.mobilefilmizle.com/ipzaman.php

In particolare, gli

URL del sito web

ero-advertising.com sono nella forma:

http://redirects.ero-advertising.com/speedclicks/in.php?pid=[...]&siteid=[...]&spaceid=[...]&mdoc=[...]

Dove

pid,

siteid e

spaceid sono identificativi differenti mentre

mdoc conterrà l'

URL effettivo che verrà aperto, come ad esempio:

- www.xnxxvideosesso.com

- www.youpornitaliano.tv

- www.maxsesso.com

È molto probabile che il Trojan utilizzi questa tecnica per guadagnare soldi, attraverso l'imitazione di

"click" di un utente su vari ad. Questo attacco informatico è noto come:

click fraud.

Tutte le app sono state segnalate a Google. Si spera che Google procederà a rimuovere questi malware dal market al più presto.

-------------------------

Analisi a cura di:

Paolo Rovelli

Mobile Developer & Malware Analyst

CRAM (Centro Ricerche Anti-Malware) di TG Soft S.a.s.