|

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di aprile 2021.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

|

26 Aprile 2021 ==> Smishing DHL

Ecco l'enneismo tentativo di smishing analizzato questo mese, che si cela dietro un falso sms giunto apparentemente da

DHL.

Questa volta il messaggio, che riportiamo di lato

, riporta nel corpo del messaggio una parola riconducibile al destinatario,

segnalando all'ignaro ricevente che il suo pacco è nel magazzino, e può richiederlo attraverso il link proposto.

In prima battuta notiamo che nell'alert questa volta, per rendere la truffa più veritiera. è stato riportato una parola riconducibile al destinatario, ma comunque non è riportato alcun riferimento all'ordine. Soltanto analizzando il link inserito, possiamo presupporre si tratti d un ordine assegnato al noto corriere

DHL , utilizzato questa volta per perpetrare la truffa ai danni dei consumatori che utlizzano sempre più l'e-commerce per i prorpi acquisti.

Il messagio invita quindi l'utente a cliccare sul seguente link:

http[:]//www[.]noviyangroup[.]ir/dhl/?j0dat95qv100v

Chi dovesse cliccare sul link verrà rimandato su una pagina web, che non ha nulla a che fare con il sito di

DHL o con la presunta spedizione del pacco, ma sembra più riconducibile alla pagina di

Amazon, in quanto viene riportato anche il noto logo, e dove viene richiesto di partecipare invece a un breve sondaggio per poter vincere un fantastico iPhone 12 Pro..

"

Oggi, 26 Aprile, 2021, sei stato scelto per partecipare al nostro sondaggio.

Ti ci vorrà solo un minuto e riceverai un fantastico premio: Apple iPhone 12 Pro!"

|

Di seguito viene richiesto all'utente, che è uno dei 10 fortunati vincitori estratti oggi, di partecipare a un breve sondaggio di 4 domande per poter vincere il nuovo iPhone 12 Pro!

|

In calce sono stati riportati alcuni commenti di clienti che sembrerebbero aver già partecipato al sondaggio. Le domande successive sono molto generiche.

|

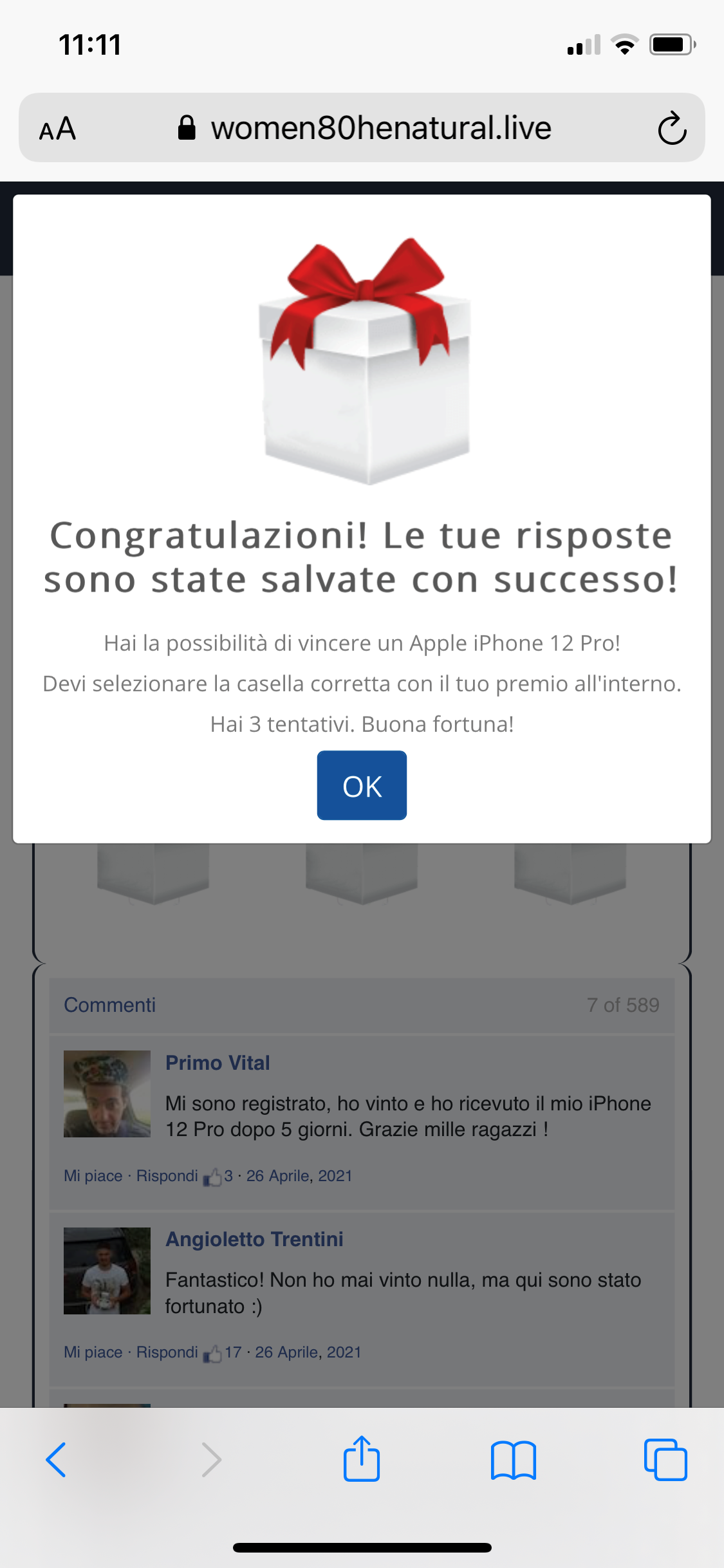

Al termine del questionario si verrà successivamente rimandati ad un'altra pagina web, dove viene richiesto di scegliere un pacco regalo....Dopo 2 tentativi finalmente riusciamo a vincere il nostro Apple iPhone 12 Pro!

|

Nell'immagine in calce vengono indicate LE REGOLE per ottenre il nuovo smartphone, tra le quali viene indicato che verrà richiesto il pagamento delle spese di spedizone tra 1-5 € per ottenre un iPhone 12 Pro!

|

Di certo se così tanti utenti sono stati fortunati perchè non tentare la fortuna compilando un semplice sondaggio?!

|

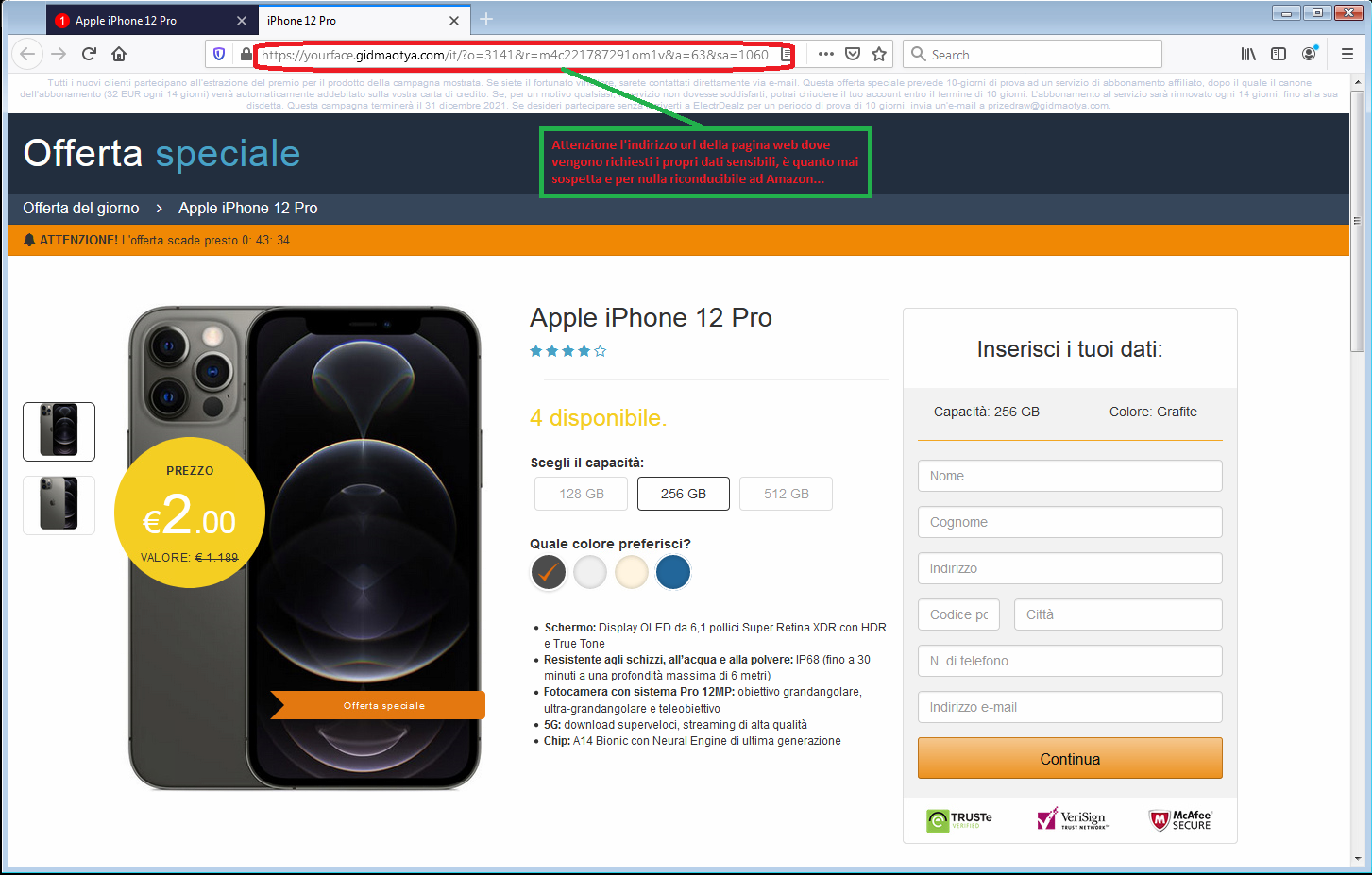

Lo scopo è proprio quello che l'utente inserisca i suoi dati sensibili che vengono richiesti per il pagamento dei costi di spedizione per ricevere il suo iPhone 12 Pro!

Notiamo nell'immagine di lato, che l'indirizzo url della pagina web che ospita il form di inserimento dei dati sensibili di seguito riportato:

successfullclaims[.]com

oltre chiaramente non aver nulla a che fare con Amazon, non è assolutamente attendibile.

|

In conclusione vi invitiamo sempre a diffidare da qualunque email che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

20 Aprile 2021 ==> Phishing Webmail

«OGGETTO: <

IMAP/POP Setting Error>

Questo tentativo di phishing ha l'obiettivo di rubare la password di accesso alla casella di posta elettronica.

Il messaggio, in linqua inglese, informa l'utente che a causa di problemi con l'autenticazione quando si utilizza un server IMAP/POP, ci sono 9 messaggi in arrivo pendenti nel cloud. Per recuperare i messaggi pendenti, invita quindi l'utente ad accedere alle impostazioni della casella di posta elettronica e risolvere il problema, attraverso il link che si cela dietro al suo indirizzo email:

https://firebasestorage.googleapis.com/v0/b/pin0804sapy.appspot.com...

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che sembra riconducibile all'ndirizzo del destinatario <

postamaster(at)*****>, chi dovesse malauguratamente cliccare sul link:

https://firebasestorage.googleapis.com/v0/b/pin0804sapy.appspot.com...

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

20 - 21 Aprile 2021 ==> Smishing ''Il tuo pacco e' stato trattenuto''

Analizziamo di seguito due nuovi tentativi di furto dati sensibili che giungono entrambi attraverso un sms ingannevole.

Queste campagne di smishing, molto attuali e sempre più diffuse, sfruttano il trend in aumento dell'e-commerce dovuto alla situazione emergenziale ancora in atto al danno dei consumatori. Entrambi i messaggi, che riportiamo sotto, fanno riferimento nello specifico ad una spedizione in sospeso. Segnalano infatti all'ignaro ricevente che il suo pacco è stato trattenuto presso il centro di spedizione e che è necessario cliccare sul link proposto per seguire le istruzioni e procedere allo sblocco della spedizione.

|

Smishing del 20/04/2021

|

Smishing del 21/04/2021

|

Il primo campanello d'allarme sull'autenticità di entrambi gli alert è la provenienza dei messaggi. Non è infatti chiaro da chi giunge l'sms, nello specifico non è riportato il corriere a cui, di fatto, è stata affidata la spedizione. Inoltre non viene menzionato nemmeno alcun dato identificativo sulla spedizione, come per esempio il numero d'ordine o il riferimento per il tracciamento.

L'intento chiaramente è quello di portare l'utente a cliccare sul link presente in entrambi gli sms, ovvero:

http://1ph[.]me/bw53Y

http://1cf[.]me/bbrBi

Entrambi i link, seppur apparentemente diversi, rimandano alla stessa pagina web che ha, come sempre, l'obiettivo di indurre l'utente ad inserire dati sensibili.

Analizziamola di seguito nel dettaglio.

Dal link presente sul sms veniamo dirottati su una pagina web che dovrebbe simulare il sito ufficiale del noto corriere espresso TNT, o almeno così sembra dal momento che in testa alla pagina viene riportato il suo logo.

|

Notiamo tuttavia, nell'immagine in basso, che l'indirizzo url presente sulla barra del broswer non ha proprio nulla a che vedere con il dominio autentico di TNT:

https://tap4fun[.]live/tntit/?cep=70a...

|

Cliccando poi su ''Monitora il tuo ordine'' veniamo catapultati su una nuova videata dove ci viene segnalato che la consegna del pacco è in sospeso a causa delle spese doganali non pagate. L'indirizzo url, sempre anomalo, resta invariato..

|

Proseguendo, dopo aver cliccato su ''Programma la consegna adesso'' ci viene proposta una nuova videata che ci invita a scegliere la modalità per predisporre la nuova consegna.

|

La successiva schermata ci richiede dove preferiamo che venga effettuata la consegna del pacco: "A casa" o "A lavoro".

|

A questo punto ci viene richiesta la preferenza tra giorni lavorativi o weekend...Tutto questo ovviamente serve a rendere la riprogrammazione della spedizione più realistica. Al termine della procedura, viene indicata la consegna stimata in 3 giorni..

|

...Cliccando su "Inserisci le informazioni per la consegna" si dovrebbe venir rimandati su un ulteriore pagina per l'inserimento dei propri dati di contatto e il pagamento delle spese di spedizione doganali che vengono riportati, al costo di €2.

|

Ma ecco la sorpresa.

Ebbene, veniamo dirottati sempre in un FORM di inserimento dati ma che fa riferimento a tutt'altro!

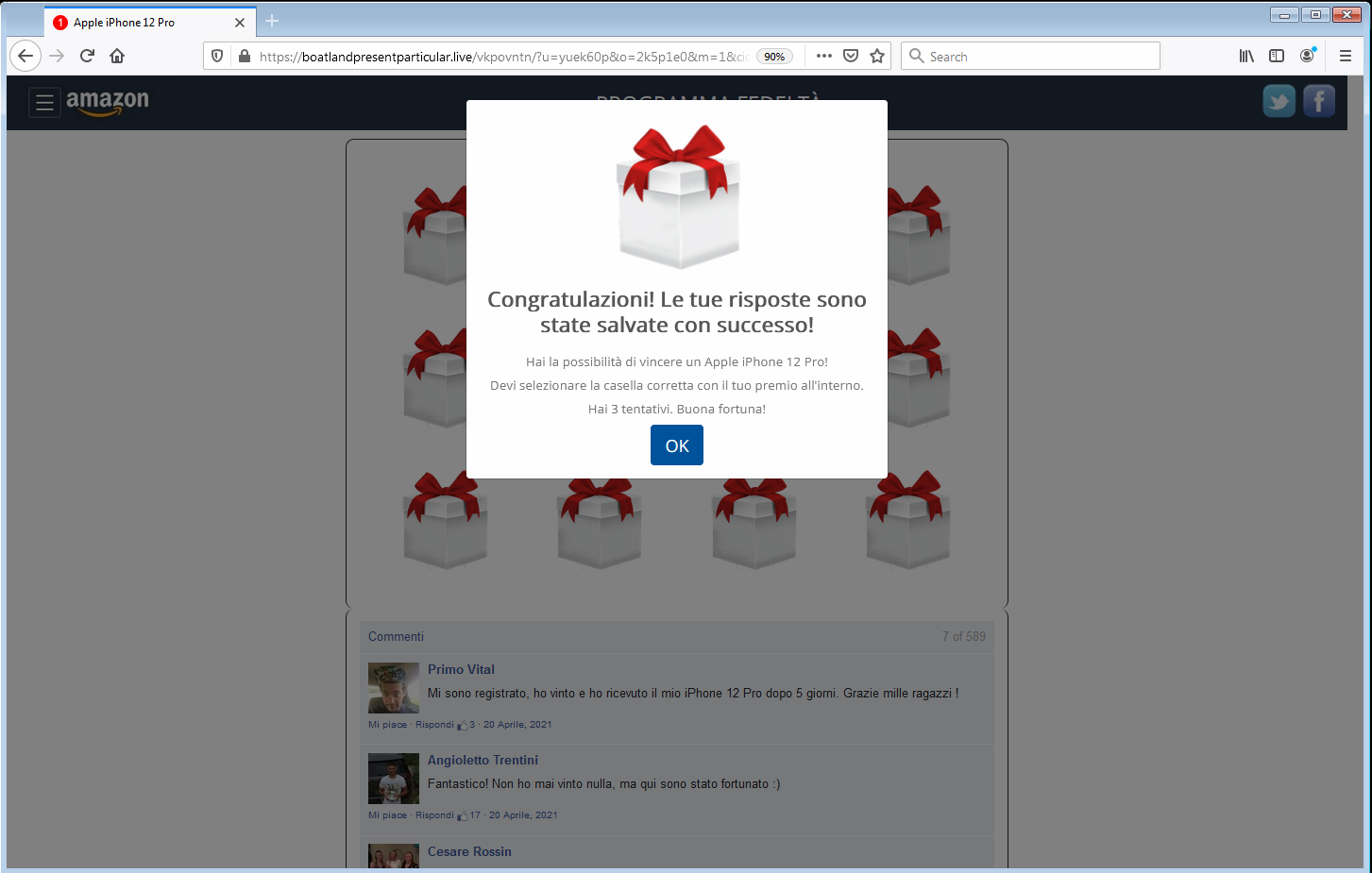

Nello specifico, sembra trattarsi di un concorso a premi che permetterebbe la vincita di un iPhone 12 Pro. L'offerta sembrerebbe pure in scadenza a breve..

Purtoppo si tratta di un vero e proprio specchietto per le allodole.

Aldilà dell'incoerenza di tutto l'iter di raggiungimento al FORM (da una spedizione che sembrava in sospeso siamo incappati all'interno di un concorso con estrazione finale di un iphone 12 Pro del valore di ben 1189€) che già dovrebbe quantomai insospettirci... |

|

notiamo che anche qui l'indirizzo url riportato sulla barra del broswer, oltre chiaramente a non aver nulla a che fare con

TNT, non è assolutamente attendibile:

https://yourface[.]gidmaotya[.]com/it/?o=3141&r...

Lo scopo è quello di indurre l'utente ad inserire i suoi dati personali.

La possibile vincita infatti è codizionata all'inserimento dei propri dati sensibili quali

nome, cognome, email, telefono, indirizzo...come si può vedere dall'immagine in alto.

In conclusione vi invitiamo sempre a diffidare da qualunque email che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

20 Aprile 2021 ==> Smishing Amazon

Questo tentativo di smishing, che ritroviamo anche questo mese, si cela dietro un falso sms giunto da

Amazon.

Il messaggio, che riportiamo di lato

, segnala all'ignaro ricevente che il suo ordine è in consegna e che può seguirne il tracking.

In prima battuta notiamo che nell'alert, contraddistinto dal layout conciso ed essenziale, non viene menzionato alcun riferimento identificativo (nome e cognome per esempio) dell'intestatario dell'account

Amazon o nessun riferimento all'ordine, ma il messaggio è molto generico.

Il messagio invita quindi l'utente a cliccare sul seguente link:

http[:]//ygdn0000[.]com/track/?d0e10k9qlre3

Chi dovesse cliccare sul link verrà rimandato su una pagina web, graficamente ingannevole in quanto molto simile alla pagina di

Amazon, dove viene richiesto di partecipare a un breve sondaggio per poter vincere un fantastico iPhone 12 Pro..

"

Oggi, 20 Aprile, 2021, sei stato scelto per partecipare al nostro sondaggio.

Ti ci vorrà solo un minuto e riceverai un fantastico premio: Apple iPhone 12 Pro!"

|

Di seguito viene richiesto all'utente, che è uno dei 10 fortunati vincitori estratti oggi, di partecipare a un breve sondaggio di 4 domande per poter vincere il nuovo iPhone 12 Pro!

|

In calce sono stati riportati alcuni commenti di clienti che sembrerebbero aver già partecipato al sondaggio. Le domande successive sono molto generiche.

|

Al termine del questionario si verrà successivamente rimandati ad un'altra pagina web, dove viene richiesto di scegliere un pacco regalo....Dopo 2 tentativi finalmente riusciamo a vincere il nostro Apple iPhone 12 Pro!

|

Nell'immagine in calce vengono indicate LE REGOLE per ottenre il nuovo smartphone, tra le quali viene indicato che verrà richiesto il pagamento delle spese di spedizone tra 1-5 € per ottenre un iPhone 12 Pro!

|

Di certo se così tanti utenti sono stati fortunati perchè non tentare la fortuna compilando un semplice sondaggio?!

|

Lo scopo è proprio quello che l'utente inserisca i suoi dati sensibili che vengono richiesti per il pagamento dei costi di spedizione per ricevere il suo iPhone 12 Pro!

Notiamo nell'immagine di lato, che l'indirizzo url della pagina web che ospita il form di inserimento dei dati sensibili di seguito riportato:

https://yourface[.]gidmaotya[.]com/it/?o=3141&r...

oltre chiaramente non aver nulla a che fare con Amazon, non è assolutamente attendibile.

|

In conclusione vi invitiamo sempre a diffidare da qualunque email che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

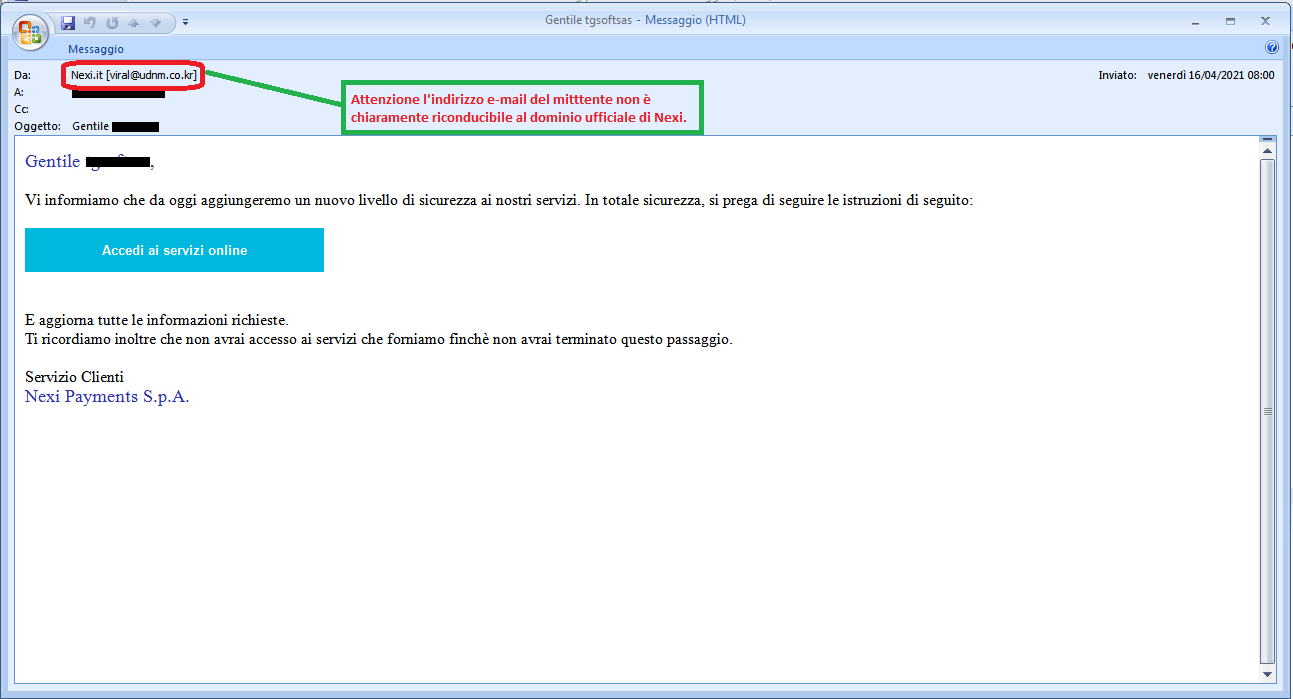

16 Aprile 2021 ==> Phishing Nexi

OGGETTO: <

Gentile ****>

Questo nuovo tentativo di phishing si spaccia per una falsa comunicazione di

Nexi.

Il messaggio segnala al ricevente che al fine di aumentare la sicurezza è stato aggiunto un nuovo livello di sicurezza, quindi è necessario aggiornare le proprie informazioni per continuare ad usufruire dei servizi collegati al suo account

Nexi. E' necessario quindi aggiornare le informazioni attraverso il seguente link proposto:

"Accedi ai servizi online"

In prima battuta notiamo che il testo dell'email è molto generico, anche se notiamo che viene riportato nel testo della mail l'indirizzo del destinatario, rivolgendosi a un ''

Gentile *** '', non è però presente alcun dato identificativo di

Nexi o dell'account collegato. La mail di alert giunge da un indirizzo email <

viral(at)udnm(dot)co(dot)kr> che non proviene chiaramente dal dominio ufficiale di

Nexi.

Chi dovesse malauguratamente cliccare sul link

"Accedi ai servizi online" verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito ufficiale di

Nexi, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

13 Aprile 2021 ==> Phishing TIM

«OGGETTO: <

Hai ricevuto un rimborso da TIM>

Questo tentativo di phishing giunge da una finta e-mail da parte della nota compagnia telefonica

TIM.

Il messaggio, che giunge apparentemente da

TIM, informa il ricevente che la fattura è stata pagata due volte nello stesso tempo, ha diritto quindi ad un rimborso. Per ottenerlo è necessario cliccare sul seguente link:

http://rimborso[.]tim[.]it

In prima battuta possiamo notare che, aldilà dell'unico accorgimento grafico di inserire il logo effettivo di

TIM, la mail appare fin da subito sospetta. Non è presente infatti alcun riferimento sul titolare del contratto

TIM, ma solo un numero di riferimento: TIM-00722-85; la mail è, di fatto, piuttosto generica, e non contiene al cun riferimento nè alla fattura relativa nè all'importo da rimborsare.

A trarre in inganno l'utente potrebbe essere l'indirizzo del mittente

info(at)timnewsletter(dot)com che però non proviene dal dominio effettivo di

TIM.

Chiaramente la nota azienda in questione è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Cliccando sui link:

http://rimborso[.]tim[.]it

si viene dirottati su una pagina WEB malevola che non ha nulla a che fare con il sito ufficiale di

TIM ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

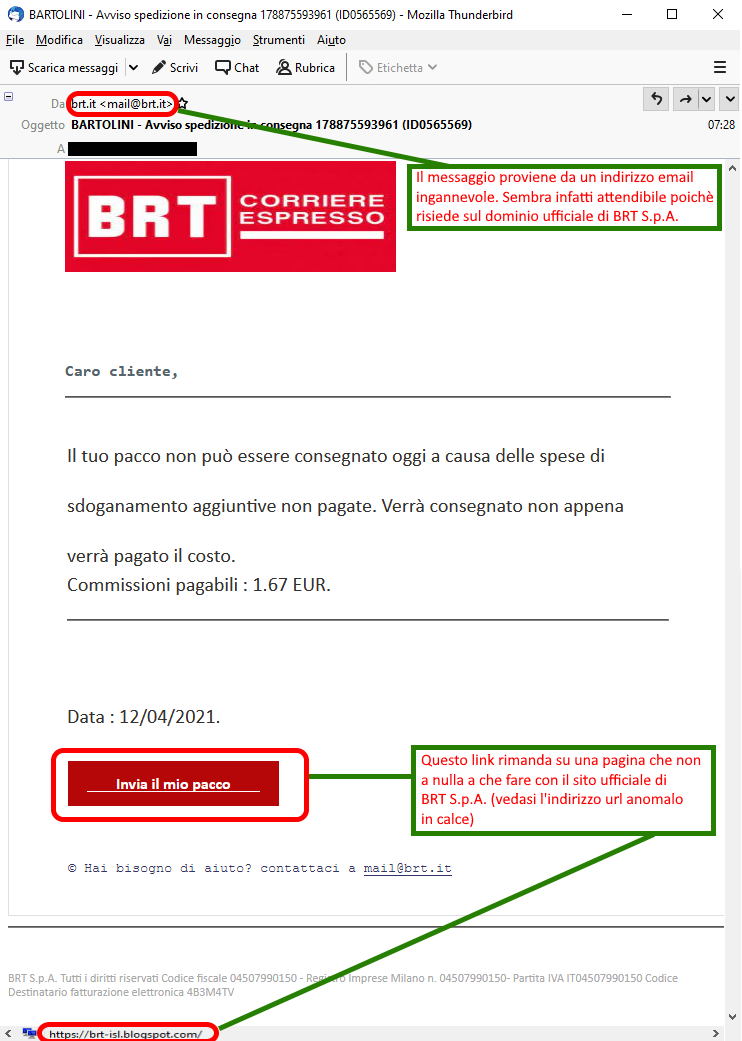

12 Aprile ==> Phishing BRT Corriere Espresso

OGGETTO: <

BARTOLINI - Avviso spedizione in consegna 178875593961 (ID0565569)>

Questo nuovo tentativo di phishing si spaccia per una falsa comunicazione di

BRT.

Il messaggio segnala al ricevente che il suo pacco spedito con

BRT non può essere consegnato a causa delle spese di sdoganamento aggiuntive non pagate. Il pacco verrà spedito non appena il costo verrà pagato, che ammonta a Euro 1,67. Invita quindi il cliente a confermare il pagamento cliccando sul seguente link:

Invia il mio pacco

In prima battuta notiamo che il messaggio è molto generico in quanto non contiene nessun riferimento sul destinatario o sulla spedizione a cui fa riferimento l'avviso; vengono però riportati per completezza in calce dei presunti dati identificativi di

BRT "

BRT S.p.A. Tutti i diritti riservati - Codice fiscale 04507990150 - Registro Imprese Milano n. 04507990150 - Partita IVA IT04507990150 Codice Destinatario fatturazione elettronica 4B3M4TV". L'alert giunge da un indirizzo email <

mail(at)brt(dot)it> che è ingannevole in quanto sembrerebbe provenire dal dominio ufficiale di

BRT.

Tuttavia chi dovesse malauguratamente cliccare sul link:

Invia il mio pacco

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

BRT.

Come evidenziato nell'immagine notiamo che l'indirizzo url della pagina è anomalo e nello specifico:

https[:]brt-isl[.]blogspot[.]com

Pertanto chi dovesse malauguratamente cliccare sul link

Invia il mio pacco verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito ufficiale di

BRT, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

05 Aprile ==> Phishing Aruba "Il tuo dominio e' stato sospeso"

«OGGETTO: <

Il tuo dominio e' stato sospeso >

Anche questo mese troviamo un nuovo tentativo di phishing che giunge sempre da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il suo dominio ospitato su

Aruba scadrà e che i servizi collegati sono stati temporanemanete sospesi. Per procedere alla riattivazione del dominio è necessario verificare e confermare i propri dati cliccando sul link riportato di seguito:

https://approve[.]domainadmin[.]com...

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente

comunicazioni(at)sttaf(dot)a-ruba(dot)it <noreply(at)coludaruba(dot)it> non proviene dal dominio ufficiale di

Aruba.

Notiamo altresì che i cyber-criminali, per rendere l'alert più attendibile, hanno avuto l'accorgimento di inserire alcuni link che rimandano effettivamente al sito ufficiale di

Aruba come guida online, hosting.aruba.it .. il tutto per dare credibilità all'alert. Per il resto però non c'è dubbio che il link

https://approve[.]domainadmin[.]com... non ha nulla a che vedere con il sito autentico di

Aruba.

Chi dovesse malauguratamente cliccare sul link verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

04/03/2021 09:06:29 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2021..

04/02/2021 09:06:29 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2021...

08/01/2021 10:19:02 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2021...

03/

12/2020 15:22:15 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2020...

04/11/2020 17:18:00 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di novembre 2020...

06/10/2020 12:48:02 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2020...

01/09/2020 11:37:02 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2020...

05/08/2020 10:29:13 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2020...

06/07/2020 09:04:51 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2020...

04/06/2020 15:36:59 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giungo 2020...

07/05/2020 11:06:28 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2020...

02/04/2020 17:43:33 -

Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2020...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer).

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al sig. Marco Mira per la fattiva collaborazione che hanno voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi. Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (https://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

|

|

C.R.A.M. Centro Ricerche Anti-Malware di

TG Soft