La mail infetta

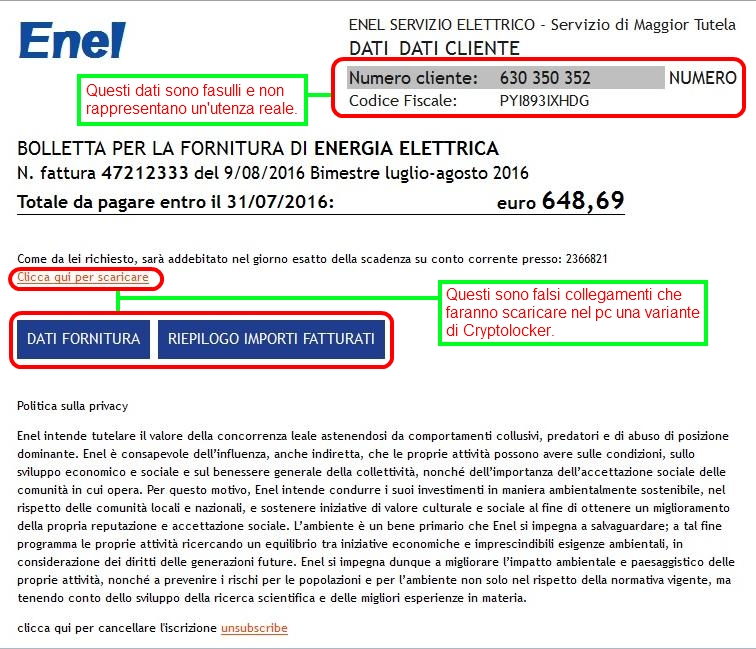

| Questa nuova variante di CryptoLocker giunge nel PC dell'ignara vittima attraverso una falsa mail che sembrerebbe essere giunta da ENEL. Stando a quanto riportato, l'ipotetica fattura per il mese corrente è disponibile online e raggiungibile cliccando il link indicato. |

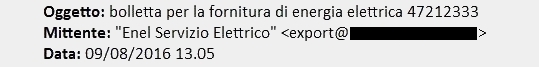

Analizzando l'intestazione dell'e-mail:

- Oggetto: bolletta per la fornitura di energia elettrica <numero casuale>

- Mittente: "Enel Servizio Elettrico" <export@******>

* la data varia in base a quando la finta mail è stata generata e spedita |

|

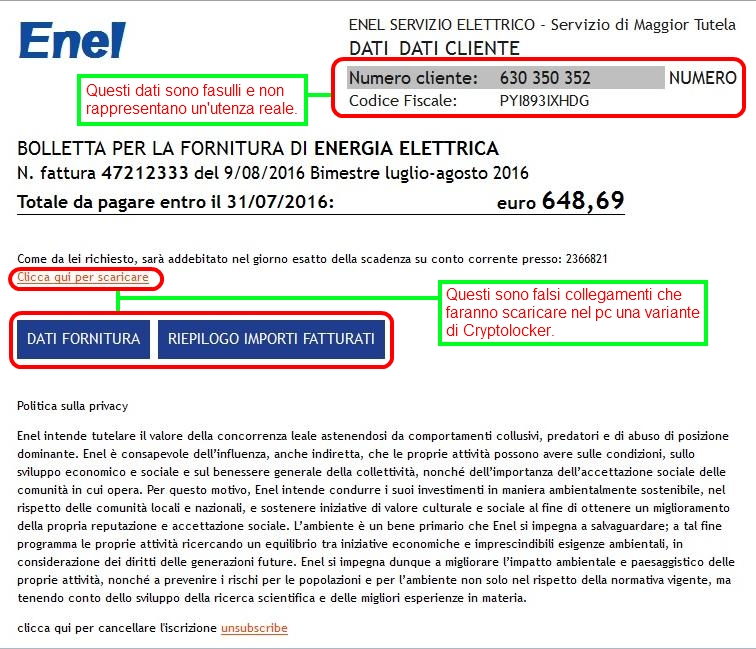

È stata adottata una certa cura nell'impaginazione della email, con accorgimenti grafici come il logo ed i colori di ENEL che rendono il tutto molto credibile e che possono trarre in inganno l'utente meno attento.

Ad un controllo più approfondito infatti si possono notare delle anomalie e incongruenze, come il codice fiscale che non è formalmente valido ed il codice cliente che non corrisponde a quello effettivo del titolare, sempre ammesso che questo possieda un'utenza ENEL. |

Visualizza la falsa email di ENEL che diffonde CryptoLocker Visualizza la falsa email di ENEL che diffonde CryptoLocker |

Il link "

Clicca qui per scaricare" ed i pulsanti

[DATI FORTITURA] [RIEPILOGO IMPORTI FATTURATI] non rimandano al sito ufficiale dell'area di consultazione delle fatture di

ENEL, ma si viene reindirizzati ad una pagina dalla quale verrà automaticamente scaricato un archivio ZIP chiamato "

ENEL_BOLLETA.ZIP". All'interno del quale si trova un file Javascript, con le seguenti caratteristiche:

- Nome file: ENEL_BOLLETA.JS

- MD5: 996D3AD8064A59A3B75C5A53B3FDBA4D

- Dimensione: 24.576 byte

Questo file Javascript in realtà è un malware, identificato da Vir.IT come

JS.Dropper.CA, che una volta messo in esecuzione tramite doppio click contatta un server remoto dal quale scarica l'eseguibile di

CryptoLocker.

Il file eseguibile in questione viene prima scaricato all'interno della cartella temporanea dell'utente, poi spostato in "

C:\Windows" oppure "

C:\Programdata" e da qui messo in esecuzione.

Da questo momento il

CryptoLocker inizia il processo di cifratura dei file di dati.

Due esempi di infezione reali che sono stati riscontrati dopo che era stato eseguito il file Javascript sono i seguenti:

- Nome file: C:\Windows\ebonugad.exe

- MD5: 3909DB192FD912C173A9262E2E6311F1

- Dimensione: 563.200 byte

- Nome file: C:\Programdata\edobozut.exe

- MD5: A46D950C64D47BCA08DAFD4E4F2E6C78

- Dimensione: 933.888 byte

Questi due file eseguibili (

ebonugad.exe, edobozut.exe)vengono già intercettatti da Vir.IT come

Trojan.Win32.CryptoLocker.IA e sono solo due esempi di file che possono venire scaricati dall'esecuzione del Javascript perchè spesso cambiano nell'arco di un periodo di tempo molto breve, ad esempio anche nel giro di qualche ora.

A differenza delle precedenti varianti di

CryptoLocker che rinominano i file cifrati con l'estensione "

.ENCRYPTED", questa variante rinomina i file con l'estensione "

.ENC".

Naturalmente se doveste ricevere questa tipologia di mail vi invitiamo a NON farvi sopraffare dalla curiosità, cercando di accedere subito al link indicato ed eseguire il file malevolo che potrebbe scaricare la nuova variante CryptoLocker.

Ci permettiamo di suggerire di inoltrare preventivamente la mail al nostro Centro Ricerche Anti-Malware per l'analisi all'indirizzo e-mail lite@virit.com.

Torna ad inizio pagina

Come proteggersi da CryptoLocker

La versione attuale di Vir.IT eXplorer PRO che integra le tecnolgie Anti-Ransomware e protezione Anti-CryptoMalware è già in grado di bloccare l'attacco anche di questa nuova variante di

CryptoLocker.

Come già segnalato, la tecnologia Anti-CryptoMalware di Vir.IT eXplorer PRO se correttamente installato, configurato, aggiornato ed utilizzato, è in grado di mitigare i possibili danni derivanti anche questa nuova variante di CryptoLocker riuscendo a salvaguardare dalla cifratura, mediamente, non meno del 99,63% dei file di dati di PC e SERVER, permettendo il recupero dei file cifrati nella fase iniziale dell'attacco fino al 100% grazie alle tecnologie:

- Backup On-The-Fly;

- Vir.IT BackUp.

Torna ad inizio pagina

Come comportarsi per mitigare i danni derivanti da CryptoLocker e sue varianti

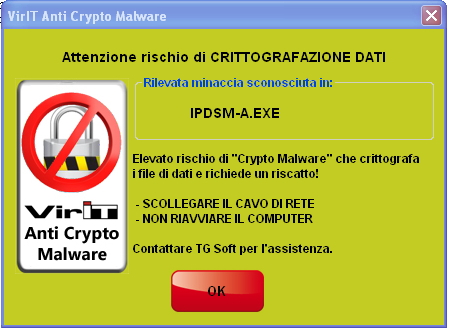

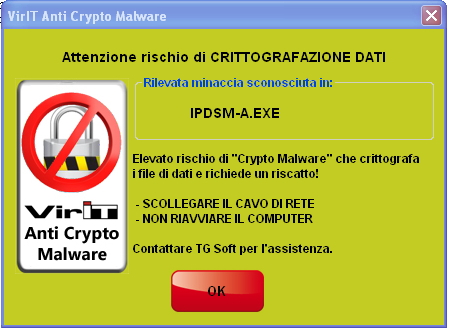

Quando compare la videata di Alert qui a fianco significa che la protezione Anti-CryptoMalware integrata in Vir.IT eXplorer PRO sta già bloccando la cifratura dei file da parte della nuova variante di CryptoLocker e quindi eseguire le operazioni che vengono di seguito indicate:

- SCOLLEGARE IL CAVO DI RETE: in questo modo si isolerà fisicamente quel PC / SERVER dagli altri computer eventualmente collegati con questo in rete Lan mantenendo confinato l'attacco solamente a quel computer.

- NON RIAVVIARE IL COMPUTER: è bene precisare che lo spegnimento e il successivo riavvio del PC / SERVER, in questa particolare situazione, ha come risultato quello di far progressivamente aumentare il numero di file che il CryptoMalware riuscirà a cifrare eludendo la protezione di Vir.IT eXplorer PRO.

- Vi invitiamo a MANTENERE il PC / SERVER ACCESO e a contattare, il prima possibile, il nostro supporto tecnico scrivendo una mail segnalando la situazione in atto all'indirizzo assistenza@viritpro.com e successivamente contattare i numeri del supporto tecnico 049.631748 e 049.632750 disponibili, gratuitamente, nelle giornate lavorativi dal lunedì al venerdì 9:00-12:30 e 14:30-18:00.

|

Clicca per ingrandire l'immagine

99,63%*

Aspettativa percentuale media di file salvati dalla crittografazione grazie alla protezione Anti-CryptoMalware di Vir.IT eXplore PRO ==> Consulta l'informativa

|

Posso recuperare i file cifrati?

Con la protezione Anti-Crypto Malware integrata in VirIT, il numero dei file cifrati anche da questa nuova variante

CryptoLocker saranno al più qualche decina.

Nella fase iniziale dell'attacco di CryptoLocker, quando l'approccio euristico-comportamentale sta valutando di intevernire per "inabilitare" il processo, le tecnologie Anti-CryptoMalware di Vir.IT eXplorer PRO attraverso il "salvataggio al volo", chiamato Backup On-the-Fly, effettua copie di sicurezza dei file di documenti (.doc, .docx, .xls, .xlsx, .jpg, .pdf, ecc.) con dimensione compresa tra 2 KB e 3 MB e conserva questi file in una cartella di servizio per 48 ore in modo da permetterne il ripristino in caso di necessità.

Questi copie di sicurezza realizzate attraverso il "Backup On-the-Fly" permettono il ripristino dei file cifrati senza perdere alcuna modifica, essendo copie di file realizzate in tempo reale.

Per recuperare eventuali file cifrati delle dimensioni inferiori ai 2KB e superiori ai 3MB, dei quali non dovesse essere disponibile la copia di sicurezza realizzata attraverso "

Backup On-The-Fly", sarà possibile procedere al loro ripristino selettivo attraverso la tecnologia

Vir.IT Backup (Backup avanzato che garantisce di preservare i file di backup dalla cifratura) sempre che queste copie di sicurezza sistematiche siano state precedentemente configurate.

Considerazioni finali

Nel caso si sia scatenata la cifratura vi invitiamo a mentenere la calma poichè potreste trovarvi in una di queste situazioni:

- siete clienti di Vir.IT eXplorer PRO che se correttamente installato, configurato, aggiornato, utilizzato e seguendo le indicazioni della videata di Alert della tecnologia Anti-CryptoMalware vi permetterà di salvare dalla cifratura dei vostri preziosi file di dati, mediamente, NON meno del 99,63% del vostro lavoro;

- NON avete installato un software AntiVirus in grado di segnalare e bloccare la crittografazione dei file, nel caso specifico di attacco CryptoLocker, procedere a:

- SCOLLEGARE il CAVO di RETE LAN;

- SPEGNERE il PC / SERVER di modo da limitare il numero di file cifrati.

- Contattare il proprio supporto tecnico sistemistico segnalando la situazione di particolare criticità in atto eventualmente facendo riferimento alla presente informativa.

Se vi troviate nel caso 1., dove grazie a

Vir.IT eXplorer PRO e alle tecnologie Anti-CryptoMalware integrate avrete la ragionevole speranza di salvare dalla cifratura fino al 100% dei file di dati del Vs. prezioso lavoro, vi invitiamo a contattare, il prima possibile, il

supporto tecnico di TG Soft.

Nel caso 2., non avendo Vir.IT eXplorer PRO, non possiamo che invitarvi a mantenere la calma e a contattare il vostro supporto sistemistico di riferimento e a valutare, per prevenire queste tipologie di attacchi, l'utilizzo di

Vir.IT eXplorer PRO AntiVirus-AntiSpyware-AntiMalware con tecnologie Anti-Ransomware e protezione CryptoMalware integrate.

TG Soft

Centro Ricerche Anti-Malware

Visualizza la falsa email di ENEL che diffonde CryptoLocker

Visualizza la falsa email di ENEL che diffonde CryptoLocker