|

Il C.R.A.M. (Centro Ricerche Anti-Malware) di TG Soft ha pubblicato le statistiche dei virus/malware realmente circolanti nel mese di agosto 2016. Scopriamo quali sono le famiglie e varianti di Malware che hanno attaccato i PC degli utenti.

|

INDICE

|

Analisi dei virus/malware che attaccano i file

Click per ingrandire |

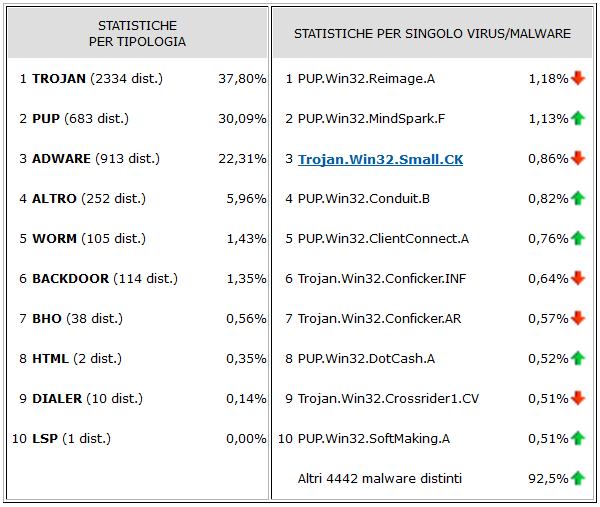

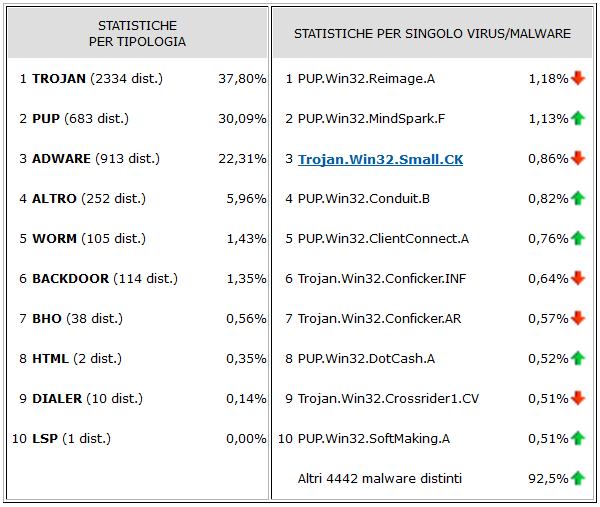

Analizzando i dati riportati nell'immagine qui a sinistra è possibile osservare come la famiglia dei TROJAN continui a rimanere stabilmente in prima posizione.

A seguire PUP e ADWARE per la maggior parte programmi pubblicitari e software ingannevoli.

Nelle prime due posizioni della TOP10 troviamo il PUP.Win32.Reimage.A e PUP.Win32.MindSpark.F. a seguire, in maniera alterna, sono ulteriori Trojan e PUP.

Da segnalare il trend in calo dei Trojan.Win32.Conficker.INF e Trojan.Win32.Conficker.AR, come osservabile nell'immagine.

|

Attenzione: Nuova variante di CryptoLocker...!

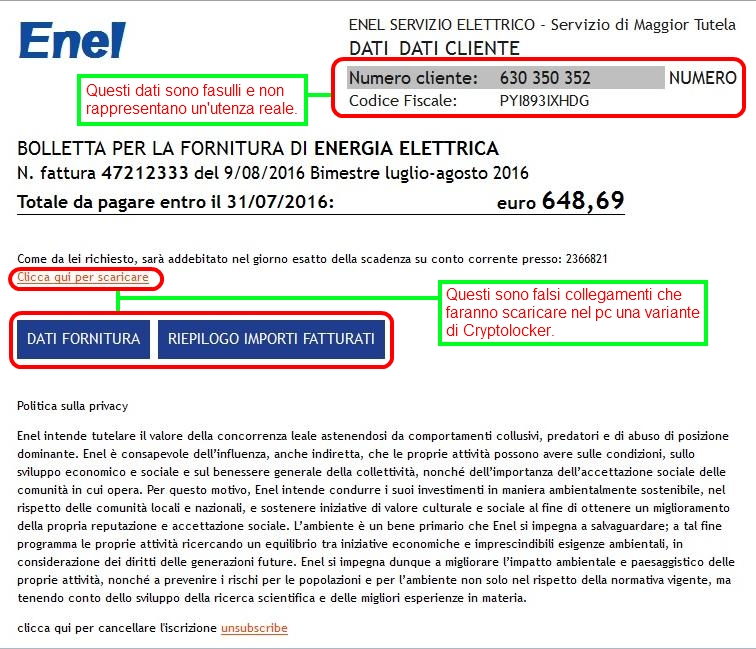

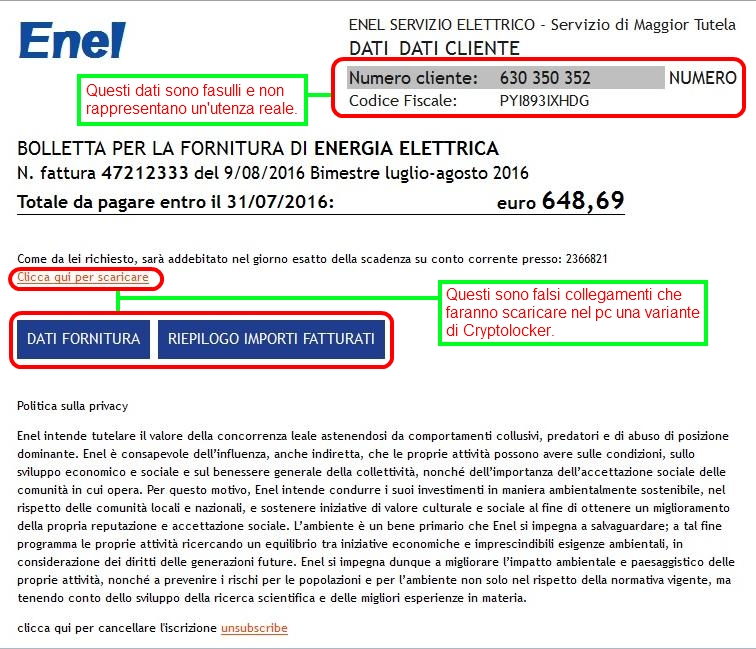

Il C.R.A.M. di TG Soft ha individuato una nuova variante di CryptoLocker.

Questa nuova variante di crypto-malware si diffonde attraverso false email che sembrebbero giungere dalla gestione di energia ENEL .

Questa nuova variante di CryptoLocker è differente dalle precedenti per il tipo di estensione con la quale rinomina i file dopo averli cifrati. La nuova estensione è " .ENC" che ha probabilmente sostituito la più classica ".ENCRYPTED" |

|

Analisi dei virus / malware che si diffondono via email

Fra i virus/malware realmente circolanti che si diffondono via email in questo mese sono stati rilevati numerosi episodi di email truffa (Spam o Phishing) contenenti finti allegati (come fatture, ddt ecc...). Andando ad analizzare le segnalazioni rilevate ed evidenziate nell'immagine sottostante si evidenzia:

- alle prime due posizioni della Top10 troviamo:

- Trojan.Win32.Agent.ETJ

- Trojan.Win32.Dropper.YI

Osserviamo che anche questo mese, rispetto alle statistiche di giugno 2016, la TOP10 vede stabile la presenza di Trojan.Win32.Dropper, a conferma della continua diffusione di e-mail contenenti allegati malevoli che hanno lo scopo di scaricare ed eseguire file malevoli che, se avviati, scatenano attacchi Crypto-Malware.

|

|

Telemetria

Vediamo ora i dati relativi alla prevalenza dei malware forniti dalla TG Soft per il mese di agosto 2016. Per prevalenza si intende l'incidenza che i malware hanno in un determinato periodo. Il valore calcolato si chiama "rate di infezione".

Il rate di infezione viene calcolato dividendo il numero di computer ove siamo stati rilevati attacchi per il numero di computer dove è installato Vir.IT. eXplorer.

Come si può osservare nell'immagine sottostante, le categorie di malware che hanno maggiormente colpito i computer nel mese di luglio sono i

Trojan con a seguire

PUP,

Adware,

Ransomware e

Worm.

Per

Ransomware vengono considerati tutti i malware che chiedono un riscatto, come, ad esempio, i

Cryptomalware (

Cryptolocker,

TeslaCrypt,

CTBLocker, etc.) e il famoso

FakeGDF (virus della polizia di stato, guardia di finanza etc.)

Andando ora ad analizzare le infezioni del mese di agosto in base ai sistemi operativi suddivisi tra sistemi Server e Client.

Nelle immagini sottostanti i dati raccolti sono stati suddivisi secondo i sistemi operativi Windows Server e Client in macro categorie senza dividere per tipo di architettura o per le varianti che la stessa versione può avere (es: Server 2008 R2, Server 2008 R2 Foundation, etc.).

Nel mese di agosto il sistema Windows Server dove si è registrato il maggior numero di tentati attacchi da malware è stato Server 2008, seguito da Server 2012. Di poco più dietro troviamo Server 2003.

Evidentemente nei server non inclusi nella tabella non si sono registrate segnalazioni significative di infezioni.

Per quanto riguarda le postazioni Client, Windows 7 si attesta in prima posizione come sistema con il maggior numero di attaccati.

A seguire il nuovo Windows 10, Windows XP ed in quarta posizione Windows 8.1.

TG Soft fornisce la telemetria sul rate ovvero, il tasso di incidenza percentuale di attacchi suddivisi per sistema operativo rapportati al complessivo numero di computer (PC o Server) ove sia intallato quel S.O. (esempio: se il rate di infezione per il S.O. Windows 8 è di poco superiore al 10% significa che su 100 computer con Windows 8 ove sia presente Vir.IT eXplorer, 10 hanno subito un attacco o un'infezione riconosciuta da Vir.IT eXplorer).

Nell'immagine sottostante è stato graficato il rate degli attacchi/infezioni rilevate sui PC con VirIT installato.

Si evince che poco più di 10 PC con Windows 8 su 100, ove è installato Vir.IT eXplorer, o hanno subito un tentativo di attacco virus/malware sventato dal nostro software o erano già infetti prima dell'installazione del nostro software e con l'installazione dell'ottimo Vir.IT eXplorer (versioni LIte o PRO) è stata riconosciuta l'infezione e bonificata.

Per quanto riguarda Windows 10, Windows Vista, è stato rilevato mediamente che circa 8 PC su 100 ove è installato Vir.IT eXplorer o è stato installato Vir.IT eXplorer, hanno subito un tentativo di attacco virus/malware, mentre per quanto riguarda Windows 8.1, Windows 7, Windows XP , mediamente circa 7 PC su 100.

Va segnalato che mancano ancora diverse segnalazioni rispetto al totale delle installazioni di VirIT reali. Considerando il trend di allineamento possiamo stimare che mediamente circa 8 PC su 100 (8%) subisca un tentativo di attacco.

Integra la difesa del tuo PC / SERVER per rilevare attacchi dai virus/malware realmente circolanti

Segnaliamo che tutti i virus/malware realmente circolanti vengono identificati e, in moltissimi casi, anche rimossi da Vir.IT eXplorer Lite -FREE Edition- grazie ai suoi due grandi punti di forza:

- TG Soft rende disponibile Vir.IT eXplorer Lite liberamente utilizzabile sia in ambito privato che in ambito aziendale;

- Vir.IT eXplorer Lite è stato specificatamente progettato per essere utilizzato ad integrazione con qualsiasi altro AV o Internet Security già presenti sul computer, senza doverli disinstallare o disabilitare moduli, permettendo quindi quel controllo incrociato che oggigiorno non è più un vezzo, ma una necessità poichè la sicurezza non è mai abbastanza.

Vai alla pagina di download. |

|

Centro Ricerche AntiMalware di TG Soft