|

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di febbraio 2020.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

|

25 Febbraio 2020 ==> Phishing Aruba

«OGGETTO: <

Rinascita Di Aruba: Ti informaimo che il tuo dominio scadrà >

Il seguente ennesimo tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il rinnovo del suo dominio ospitato su

Aruba non è andato a buon fine in quanto le diverse richieste di addebito dei costi di rinnovo , pari a Euro 6,11, alla sua banca sono state sempre respinte. Il dominio quindi è stato sospeso e invita il malcapitato a rinnovare manualmente i suoi servizi compilando il modulo e seguendo le istruzioni al seguente link:

Accedi Al Tuo Modulo Di Pagamento

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

aruba-pagaminto(at)admin(dot)com> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

Accedi Al Tuo Modulo Di Pagamento

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba.

|

|

Come si può vedere dall' immagine di lato la pagina web dove si viene dirottati per il pagamaneto con Banca Sella è impostata in modo ragionevolmente ingannevole per un utente inesperto.

La pagina di inserimento dei dati della propria carta di credito per procedere al rinnovo dei serivizi di Aruba è però ospitata su un indirizzo/dominio che non ha nulla a che fare con Banca Sella.

Nell'immagine si può notare che la pagina che ospita il form di inserimento dei dati della carta di credito è:

https[:]//taniranaasdikaz[.]com/sipoind/toripilo/?6z5e4f65ef46 |

In conclusione vi invitiamo sempre a diffidare da qualunque e-mail che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

20 Febbraio 2020 ==> Phishing E-mail account

«OGGETTO: <

Complete your free mail upgrade now!>

Questo tentativo di phishing cerca di rubare la password di accesso alla casella di posta elettronica.

Il messaggio, in lingua inglese, informa il cliente che la sua cassella postale è piena e sta raggiungendo il limite massimo di archiviazione e a breve non sarà più in grado di poter ricevere o inviare nuovi messaggi, e l'account verrà sospeso fino a quando non ri-convalida il suo indirizzo di posta elettronica. Quindi lo invita a riconvalidare la sua casella di posta elettronica dal seguente link:

Upgrade Your Account Now

Analizzando la mail notiamo che il messaggio contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che non sembra riconducibile ad un dominio di posta elettronica

<admin(at)mailserver(dot)com>. Il messaggio inoltre non è firmato e non vi è riportato alcun logo.

Chi dovesse malauguratamente cliccare sul link

Upgrade Your Account Now verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

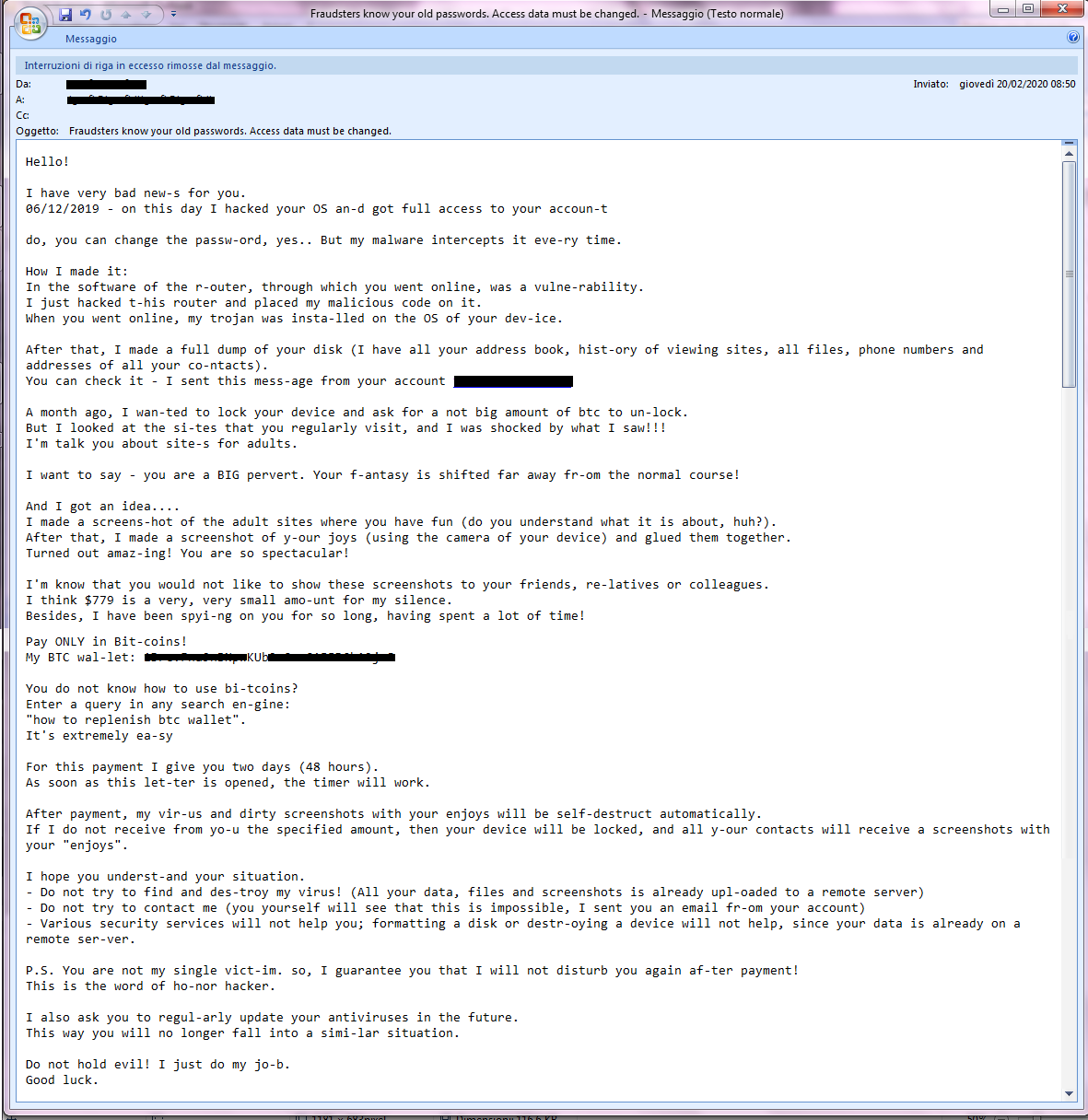

20 Febbraio 2020 ==> SexTortion: Fraudsters know your old passwords

Ecco un altro esempio di tentativo di SCAM già analizzato questo mese dal nostro

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft.

L' e-mail, che ritroviamo questa volta in lingua inglese, di cui vi riportiamo di seguito il testo, minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e questa volta viene anche riportata la password di accesso all'account di posta elettronica utilizzata dalla vittima.

"Ho una brutta notizia per te. 06/12/2019 - in questo giorno ho violato il tuo sistema operativo e ho avuto pieno accesso al tuo account fai, puoi cambiare la password, sì .. Ma il mio malware la intercetta ogni volta. Come l'ho fatto: Nel software del router, attraverso il quale sei andato online, c'era una vulnerabilità.

Ho appena violato questo router e vi ho inserito il mio codice malevolo. Quando sei andato online, il mio trojan è stato installato sul sistema operativo del tuo dispositivo. Successivamente, ho creato un dump completo del tuo disco (ho tutta la tua rubrica, la cronologia dei siti di visualizzazione, tutti i file, i numeri di telefono e gli indirizzi di tutti i tuoi contatti). Puoi verificarlo: ho inviato questo messaggio dal tuo account ****

Un mese fa, volevo bloccare il tuo dispositivo e chiedere una quantità non elevata di btc da sbloccare. Ma ho guardato i siti che visiti regolarmente e sono rimasto scioccato da quello che ho visto !!! E ho avuto un'idea ... Ho realizzato uno screenshot dei siti per adulti in cui ti diverti (capisci di cosa si tratta, eh?).... So che non vorresti mostrare questi screenshot ai tuoi amici, parenti o colleghi. Penso che $ 779 sia un importo molto piccolo per il mio silenzio.

|

|

Invita quindi il malcapitato a inviare $ 779 (usd) in BTC (criptovaluta) affinchè il video venga cancellato e non venga inviato ai suoi contatti. Viene indicato il wallet per il pagamento e viene richiesto di effettuare la transazione entro 48 ore.

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

XXXXXXXXXXXXXXXKUbXXXXXXXXX" ad oggi 25/02/2020, risultano 4 transazioni sul walet per un totale di 1546,06 USD.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Per approfondimenti su come proteggere i tuoi dati dai tentativi di truffa informatica

Clicca qui

20 Febbraio 2020 ==> Phishing Tiscali

«OGGETTO: <

Chiusura dell'account >

Questo tentativo di phishing cerca di rubare la password di accesso alla casella di posta elettronica, si tratta di una falsa comunicazione che giunge da

TISCALI.

Il messaggio informa il cliente che è stato avviato il processo di chiusura dell'account e-mail a seguito della sua recente richiesta. Se questa richiesta è stata fatta per errore o non si è a conoscenza di questa richiesta, si consiglia di annullarla entro 24 ore, cliccando sul seguente link:

accedi qui per annullare la risoluzione

Analizzando la mail notiamo che il messaggio contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che potrebbe trarre in inganno <

g(dot)eretta(at)tiscali(dot)it> in quanto sembra riconducibile al dominio di

TISCALI, notiamo però che il messaggio contiene diversi errori grammaticali, inoltre non risulta firmato e non contiene alcun dato identificativo di

TISCALI.

Chi dovesse malauguratamente cliccare sul link

accedi qui per annullare la risoluzione verrà dirottato su una pagina WEB che non ha nulla a che vedere con il dominio del server di posta elettronica, ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

La pagina di accesso all'account della casella di posta elettronica di TISCALI è ospitata su un indirizzo/dominio anomalo...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

janczak-Kancelaria[.]pl/language/tiscali/mail[.]tiscali[.]it/index[.]html |

Inserendo i propri dati su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

18 Febbraio 2020 ==> Phishing Aruba

«OGGETTO: <

ti informiamo che il dominio ar uba .it scadrà.>

Anche questo mese ritroviamo un classico, una falsa comunicazione che giunge da

Aruba.

II messaggio informa il ricevente che il rinnovo del suo dominio ospitato su

Aruba scadrà il giorno 18/02/2020 e ricorda all'utente che qualora non venga rinnovato tutti i servizi associati, comprese le caselle di posta elettronica verranno disattivate e non potranno più essere usate per l'invio e la ricezione. Invita quindi il malcapitato a rinnovare i suoi servizi confermando i dettagli della sua carta di credito attraverso il seguente link:

RINNOVA IL DOMINIO

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

gestione(at)rinnovamanagehosting(dot)com> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

RINNOVA IL DOMINIO

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

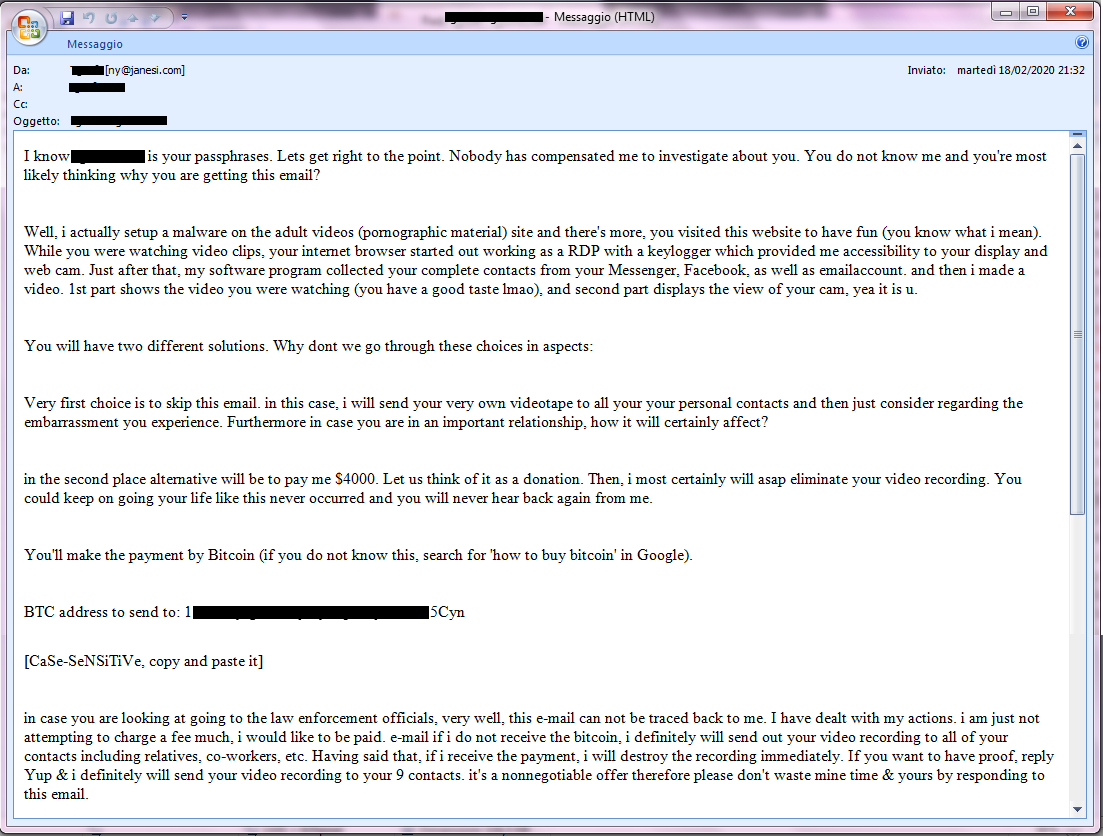

18 Febbraio 2020 ==> SexTortion: Password...

Questo mese ritorna il tentativo di SCAM, di cui vi riportiamo di seguito il testo in lingua inglese, che minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e gli propone un'offerta

per non divulgare il video tra i suoi contatti mail e social invitandolo a pagare una somma di denaro sottoforma di Bitcoin.

| "So che **** è la tua passphrase. Andiamo subito al punto. Nessuno mi ha compensato di indagare su di te. Non mi conosci e probabilmente stai pensando perché stai ricevendo questa email? Bene, in realtà ho installato un malware sul sito di video per adulti (materiale pornografico) e c'è di più, hai visitato questo sito per divertirti (capisci cosa intendo). Mentre guardavi i video clip, il tuo browser Internet ha iniziato a funzionare come RDP con un keylogger che mi ha fornito accessibilità al tuo display e alla tua webcam. Subito dopo, il mio programma software ha raccolto i tuoi contatti completi dal tuo Messenger, Facebook e dall'account e-mail. e poi ho fatto un video. La prima parte mostra il video che stavi guardando e la seconda parte mostra la vista della tua videocamera, sì, sei tu. |

|

Viene quindi richiesto di inviare 4000USD in BTC sul seguente portafoglio Bitcoin:

"1XXXXXXXXXXXXXXXXXXXXXX5CynXX", dopo aver ricevuto la transazione tutti i dati veranno cancellati, altrimenti in caso contrario un video che ritrae l'utente, verrà mandato a tutti i colleghi, amici e parenti!

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

1XXXXXXXXXXXXXXXXXXXXXX5CynXX" ad oggi 25/02/2020, il wallet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Come proteggere i tuoi dati dai tentativi di truffa informatica...

Quello che Vi consigliamo di fare è di cambiare tempestivamente la password di accesso alla posta elettronica, infatti in questi casi il cybercrimanle sostiene di conoscere la Vostra password e in alcuni esempi la password viene riportata nel corpo del messaggio, e se la stessa password viene utilizzata per accedere ad altri account è consigliabile modificarla su tutti gli account in cui è stat utilizzata.

Fate quindi attenzione a non utilizzare le stesse password quando vi iscrivete a diversi tipi di siti/servizi web, in particolare usate password diverse per i servizi sensibili (come l'homebanking, la posta elettronica...), in quanto rischiate di fornire la vostra password su siti poco affidabili che verrebbero facilmente utilizzati per scopi criminali. Sarebbe buona norma quindi differenziare le password usate per ogni sito/servizio web e modificarle sistematicamente.

15 Febbraio 2020 ==> Phishing Scadenza Dominio

«OGGETTO: <

''Dominio'' expiration>

La tipologia di phishing analizzata di seguito ha sempre l'obiettivo di rubare dati sensibili, in questo caso le credenziali della carta di credito, ma in veste nuova.

Questa volta il malcapitato utente riceve una mail in lingua inglese che lo invita ad effettuare il pagamento del suo dominio, che sembrerebbe essere in prossima scadenza (Expiration date: 19/02/2020), ma in realtà non si tratta di un servizio di registrazione e/o rinnovo di domini, ma di un servizio per permettere il processo di ottimizzazione del motore di ricerca, per generare traffico.

Se non si effettuerà il pagamento nei termini indicati, come da esplicita intimazione, questo servizio non sarà più disponibile per il dominio indicato e questo, o almeno così vogliono far credere i cyber criminali, renderebbe difficile la ricerca sul web del dominio indicato, da pate di potenziali clienti.

In prima battuta notiamo che il messaggio di alert giunge da un indirizzo email <info(at)shaxiamight(dot)top> che non dovrebbe per nulla trarre in inganno l'utente in quanto decisamente poco attendibile.

L'intento chiaramente è quello di portare il ricevente a cliccare su uno dei due link:

Secure Online Payment

che, ci preme precisarlo, rimandano entrambi ad una pagina che non ha nulla a che vedere con la gestione effettiva del dominio in oggetto ma che, come si può vedere dall' immagine sotto, è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

I cyber-criminali ideatori della truffa hanno realizzato una pagina web con un FORM da compilare dettagliato.

Vengono richiesti dati identificativi quali First Name, Last Name, Address, City, Phone Number, Email Address e ovviamente le credenziali della carta di credito.

Notiamo che in calce sono stati riportati anche alcuni loghi delle più conosciute carte di credito/circuiti bancari che sembrerebbero accettate. |

La pagina in questione tuttavia è ospitata su un indirizzo/dominio che non ha nulla a che fare con il gestore effettivo del dominio e che riportiamo di seguito:

https://worlddomainseo.org/.......

Inserendo i propri dati sensibili su questo FORM con l'ingenuo intento di effettuare il pagamento del rinnovo dominio, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

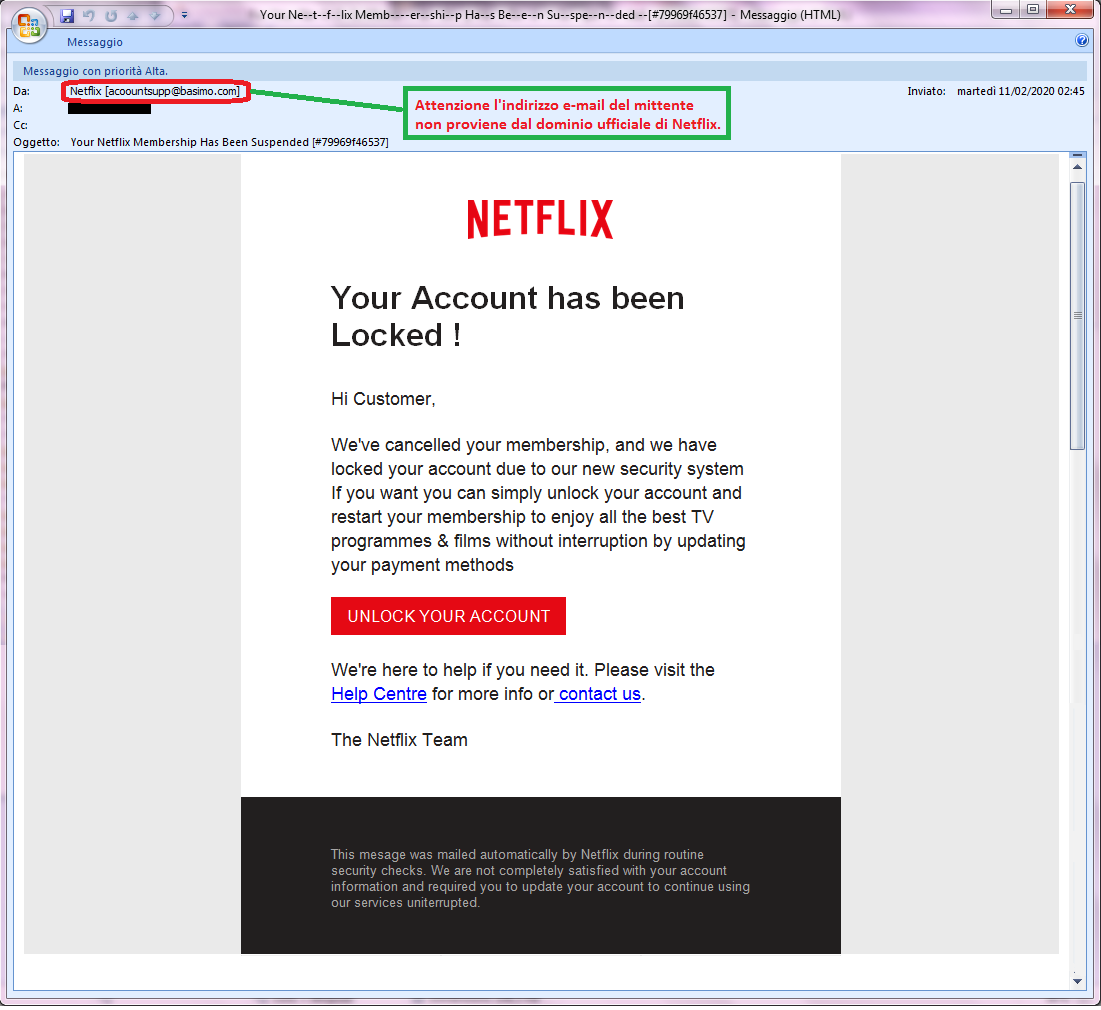

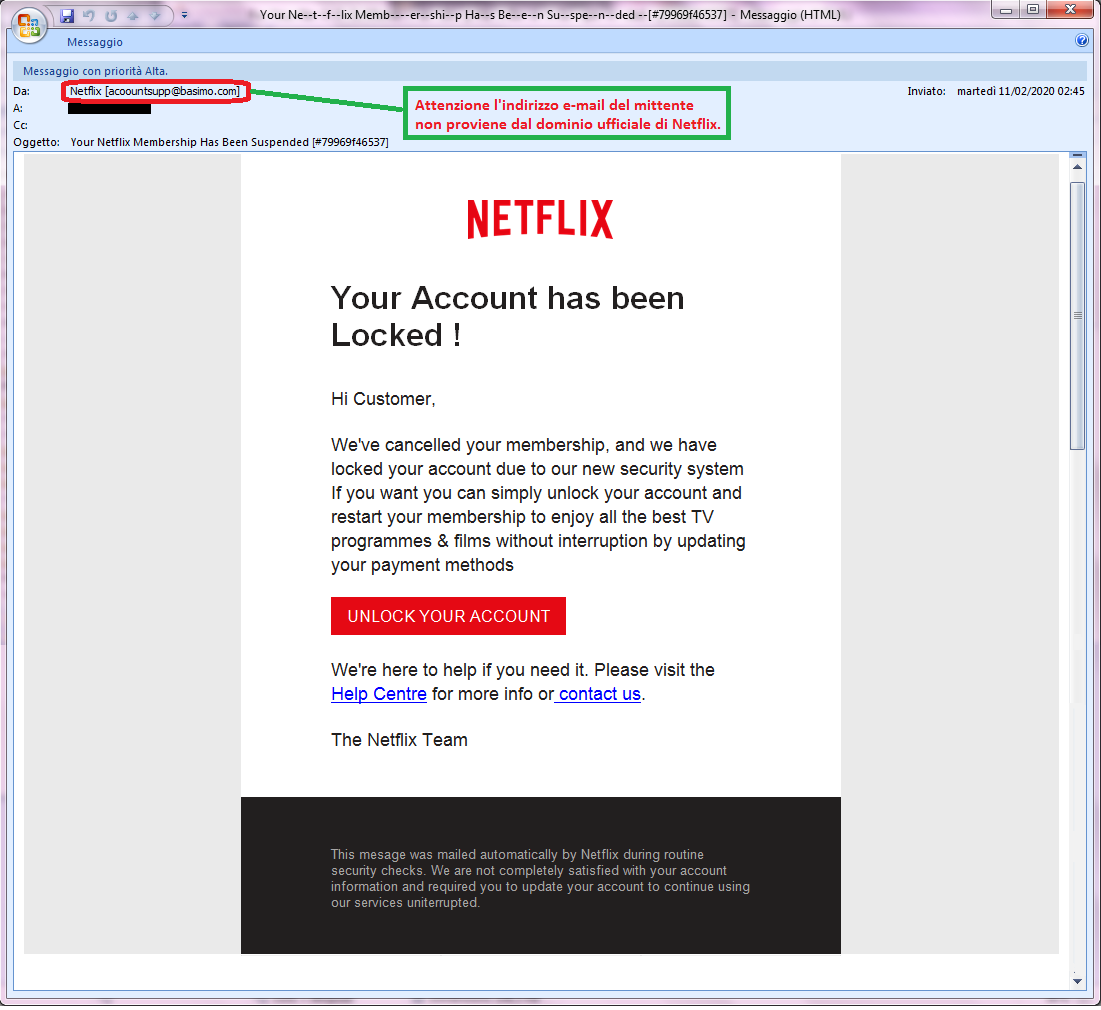

11 Febbraio 2020 ==> Phishing Netflix

«OGGETTO: <

Your Netflix Memebership Has Been Suspended [#79969f46537]>

Questo nuovo tentativo di phishing si spaccia per una finta e-mail da parte di NetFlix, la nota azienda operante nella distribuzione via internet di film, serie tv e altri contenuti di intrattenimento.

L'e-mail, in lingua inglese, invita il malcapitato a verificare e aggiornare i dati di pagamento del suo abbonamento a

NetFlix, in quanto il suo account è stato bloccato per motivi di sicurezza legati al nuovo sistema di sicurezza di Netflix. Per aggiornare i propri dati e sbloccare l'account è necessario aggiornare il metodo di pagamento cliccando sul seguente link:

UNLOCK YOUR ACCOUNT.

A colpo d'occhio notiamo subito che l'indirizzo email del mittente <accountsupp(at)basimo(dot)com> non è riconducibile al dominio ufficiale di NetFlix.

La richiesta della mail (in lingua inglese), poco chiara e precisa dovrebbe quanto mai insospettirci, il testo inoltre è estremamente generico e non riporta i riferimenti della nota azienda quali sede legale, P.Iva, o contatti, ne tantomeno dati identificativi del destinatario dell'e-mail, diversamente da quanto avviene nella maggior parte delle comunicazioni ufficiali e autentiche di questo tipo.

Cliccando sul link:

UNLOCK YOUR ACCOUNT

si viene rimandati ad una pagina che non ha nulla a che vedere con il sito di NetFlix ma che, come si può vedere dall' immagine sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

A colpo d'occhio i cyber-criminali ideatori della truffa sono stati molto astuti creando un FORM di accesso all'Area Riservata decisamente illusorio.

Per far credere al destinatario di trovarsi effettivamente sulla pagina ufficiale della nota azienda operante nella distribuzione via internet di film, serie tv e altri contenuti di intrattenimento, è stata usata l'immagine di un film come sfondo, la pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che non ha nulla a che fare con NetFlix. |

che riportiamo di seguito:

https://www[.]brioos[.]ga/update/...

Inserendo i dati di accesso all'account

NetFlix su questo FORM per effettuare l'accesso al conto corrente, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

10 Febbraio 2020 ==> Phishing UniCredit

«OGGETTO: <

27S97435267 - 2987345786>

Questo ennesimo tentativo di phishing giunge da una finta e-mail da parte di

UniCredit.

Il messaggio informa l'ignaro ricevente che le operazioni sul sito della UniCredit sono state sospese, in quanto l'utente non ha confermato la propria identità, com'era stato precedentemente richiesto per motivi di sicurezza. Per poter utilizzare le sue carte e il conto è necessario confermare le informazioni personali richieste, attraverso il seguente link:

https[:]//www[.]unicredit[.]it/it/privati[.]html

In prima battuta notiamo che il messaggio di alert giunge da un indirizzo e-mail <info(at)alarciaferrer(dot)com(dot)ar> che non è chiaramentericonducibile al dominio di UniCredit, a trarre in inganno però è il modo in cui è impostato il messaggio che anche se risulta essere generico, è graficamente ben impostato e vengono riportati dati identificativi di UniCredit, in quanto Titolare del trattamento e Responsabile del Trattamento dei dati e viene riportata anche la sede legale.

L'intento chiaramente è quello di portare il ricevente a cliccare sul link:

https[:]//www[.]unicredit[.]it/it/privati[.]html

che, che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di UniCredit ma che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

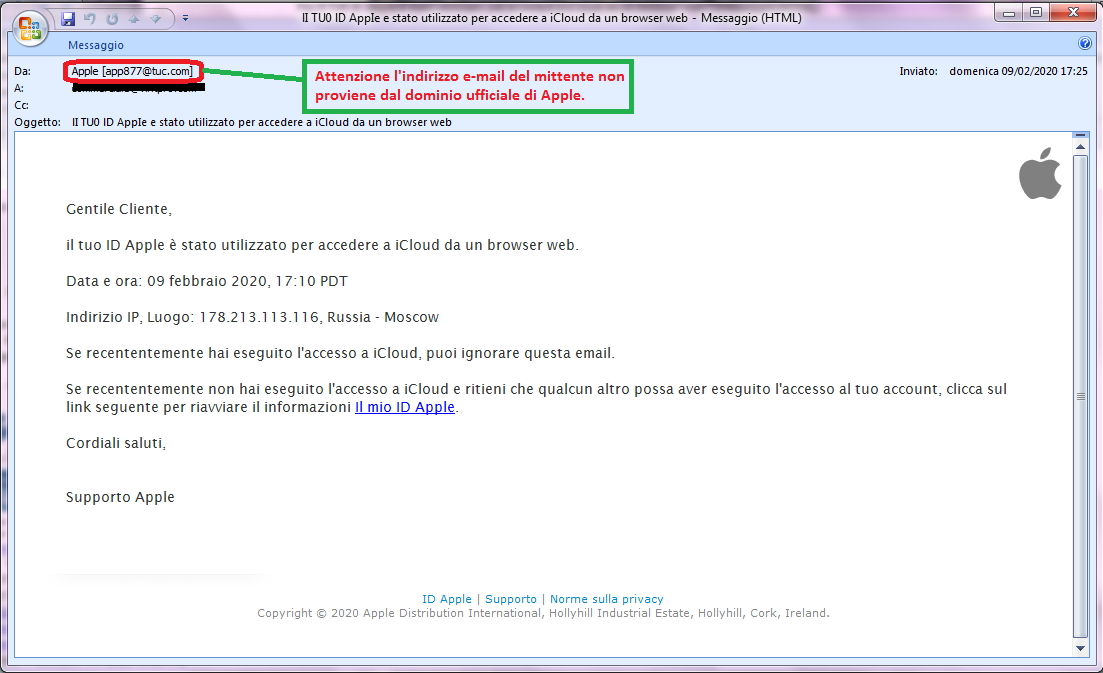

09 Febbraio 2020 ==> Phishing Apple

«OGGETTO: <

Il tuo ID Apple e stato utilizzato per accedere a iCloud da un browser web>

Ecco un altro tentativo di phishing che si spaccia per una finta e-mail da parte di

Apple.

Il messaggio, estremamente conciso, avverte il ricevente che il suo Apple ID è stato utilizzato per effettuare un tentativo dfi accesso a iCloud da un altro browser, e per completezza vengono indicati il luogo e anche il giorno e l'orario in cui è stato registrato l'accesso. Quindi invita il destinatario a verificare le informazioni inserite nel suo Apple ID nel caso in cui non riconosca il tentativo di accesso segnalato, cliccando sul link ''Il mio ID Apple'' per approfondire.

Lo scopo è quello di indurre, con l'inganno, l'ignaro destinatario ad inserire le credenziali di accesso di Apple ID in una pagina web che però non ha nulla a che vedere con la nota azienda di informatica.

La mail di alert giunge da un indirizzo email <app877(at)tuc(dot)com> che, non proviene dal dominio ufficiale di Apple. I cyber-criminali ideatori della truffa hanno avuto tuttavia l'accorgimento grafico di inserire nel corpo della mail il noto logo di Apple oltre a dei presunti dati identificativi di Apple in calce alla mail, tutto questo per rassicurare l'utente sull'autenticità della mail.

L'intento è quello di portare il ricevente a cliccare sul link

Il mio ID Apple che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Apple ma che è già stata segnalata come pagina /SITO INGANNEVOLE in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

05 Febbraio 2020 ==> Phishing UniCredit

«OGGETTO: <

Nessuna risposta alla nostra richiesta #08732913>

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

UniCredit.

Il messaggio segnala all'ignaro ricevente che sono state registrate attività insolite nel suo conto e che per motivi di sicurezza è stata sospeso l'accesso al conto corrente online. Invita quindi l'utente a verificare la propria identità e a reinserire le informazioni sul suo profilo, attraverso il seguente link

CONTATTACI

In prima battuta notiamo che il messaggio di alert giunge da un indirizzo email <test(at)kymaz(dot)com(dot)tr> che potrebbe trarre in inganno l'utente in quant sembrerebbe riconducibile al dominio di UniCredit, ad inospettirci però è che il messaggio è molto generico e non vengono riportati dati identificativi del titolare della carta di credito, nè tantomeno di UniCredit.

L'intento chiaramente è quello di portare il ricevente a cliccare sul link:

CONTATTACI

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di UniCredit ma che, come si può vedere dall' immagine sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

A colpo d'occhio i cyber-criminali ideatori della truffa sono stati molto astuti creando un FORM di accesso all'Area Riservata decisamente illusorio.

Per far credere al destinatario di trovarsi effettivamente sulla pagina ufficiale del noto istituto bancario viene riportato anche l'ammonimento ''Attenzione alle false telefonate ed e-mail inviate a nome di UniCredit'' con relativo link Scopri di più che tuttavia non non rimanda ad alcun collegamento. |

La pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che non ha nulla a che fare con

UniCredit e che riportiamo di seguito:

https://www[.]unicredit[.]it[.]banca[.]accedi[.]conto[.]clienticredit[.]online...

Inserendo i dati di accesso all'account

UniCredit su questo FORM per effettuare l'accesso al conto corrente, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

03 Febbraio 2020 ==> Phishing WeTransfer

«OGGETTO: <

Check the file sent to you>

Questo nuovo tentativo di phishing si spaccia per una finta e-mail da parte di

WeTransfer, la web app che permette di scambiare file di grandi dimensioni.

Il messaggio in lingua inglese, informa il cliente che non è stato possibile inviare 3 file in quanto le dimensioni sono troppo grandi. Quindi invita il malcapitato a scaricare i file entro il 7 febbraio altrimenti veranno cancellati, cliccando sul seguente link:

Download Your Files Now

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo e-mail che potrebbe trarre in inganno

<noreply(at)jwetransfer(dot)com>.

Chi dovesse malauguratamente cliccare sul link

Download Your Files Now verrà indirizzato su una pagina WEB malevole, che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali....

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

10/01/2020 12:30:40 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2020...

11/12/2019 15:11:51 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2019...

11/11/2019 10:22:45 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di novembre 2019...

03/10/2019 08:53:06 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2019...

02/09/2019 09:22:37 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2019...

01/08/2019 15:17:54 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2019...

02/07/2019 16:18:21 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2019...

03/06/2019 15:42:50 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giugno 2019...

13/05/2019 09:20:34 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2019...

03/04/2019 09:50:09 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di aprile 2019...

05/03/2019 10:10:57 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2019...

04/02/2019 11:17:34 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2019...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer).

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconnducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al sig. Marco Mira e al sig. Giuseppe Pistoia per la fattiva collaborazione che hanno voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi. Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (https://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft

L'e-mail, in lingua inglese, invita il malcapitato a verificare e aggiornare i dati di pagamento del suo abbonamento a NetFlix, in quanto il suo account è stato bloccato per motivi di sicurezza legati al nuovo sistema di sicurezza di Netflix. Per aggiornare i propri dati e sbloccare l'account è necessario aggiornare il metodo di pagamento cliccando sul seguente link: UNLOCK YOUR ACCOUNT.

L'e-mail, in lingua inglese, invita il malcapitato a verificare e aggiornare i dati di pagamento del suo abbonamento a NetFlix, in quanto il suo account è stato bloccato per motivi di sicurezza legati al nuovo sistema di sicurezza di Netflix. Per aggiornare i propri dati e sbloccare l'account è necessario aggiornare il metodo di pagamento cliccando sul seguente link: UNLOCK YOUR ACCOUNT.