|

Analisi da parte del C.R.A.M. (Centro di Ricerca Anti-Malware) di TG Soft di una mail della campagna che diffonde il malware Trojan Ursnif inviata in data 17 Maggio 2019.

Per gli invii massivi di mail fraudolente, vengono utilizzati i metodi di "ingegneria sociale" che sono sviluppati da persone/cyber-criminali per indurre la vittima ad aprire gli allegati infetti oppure a cliccare sui link presenti nel corpo del messaggio.

|

INDICE

|

Falsa mail con finta Fattura diffonde Trojan Ursnif

Descrizione:

La campagna di invio di

malspam è stata rilevata nella mattina del 17 Maggio 2019.

Le mail si presentano con un breve messaggio variabile che sollecita l'apertura del link contenuto nella mail.

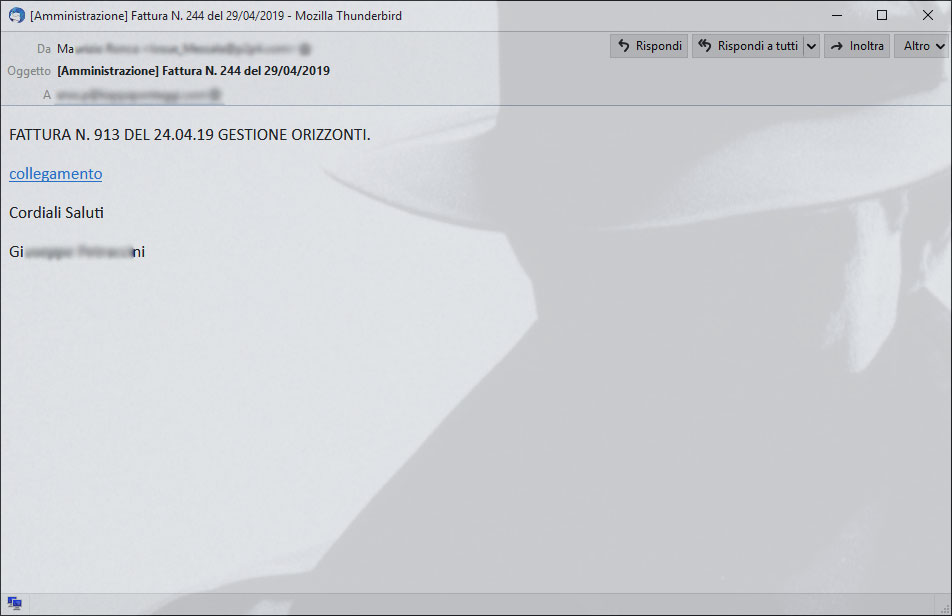

Riportiamo un esempio di email:

|

Oggetto: [Amministrazione] Fattura N. 244 del 29/04/2019

|

|

| [Amministrazione] Fattura N. 244 del 29/04/2019 - Mozilla Thunderbird |

Da:

Oggetto: [Amministrazione] Fattura N. 244 del 29/04/2019

A: |

FATTURA N. 913 DEL 24.04.19 GESTIONE ORIZZONTI.

collegamento

Cordiali Saluti

Gi ini

|

| |

|

| |

Altre email analizzate nascondono il link malevolo con queste altre diciture:

- scarica qui

- il tuo link

- qui

Quando si apre il sito linkato nella mail (

http://lucabrasisitaliandelinyc[.]com/dTrHewDju?lqGmPcjP=61288), viene effettuato il download di un file di archivio ZIP con il nome "

Nuovo ducumento 1.zip" :

- Nome File: Nuovo ducumento 1.zip

- Dimensione: 219624 Byte

- Md5: DFFD2F439E7FBFA1FE9A5FCD757450B3

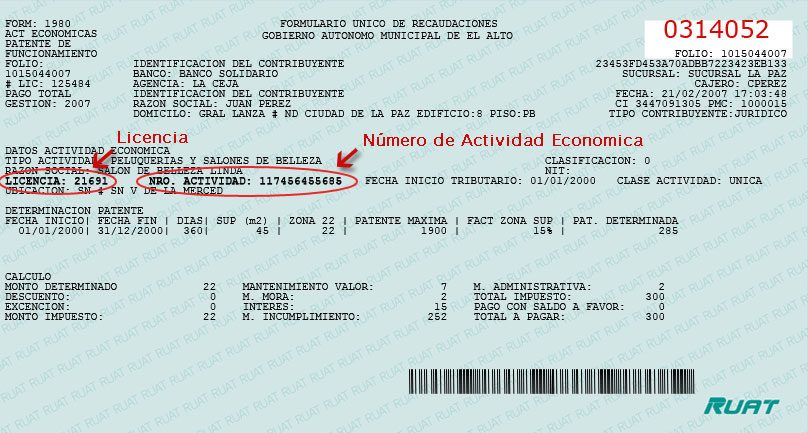

All'interno dello

ZIP è presente un file

VBS e una immagine fasulla (vedi sotto) per ingannare l'utente. Il Dropper analizzato ha le seguenti caratteristiche:

- Nome File: Nuovo documento 1.vbs

- Dimensione: 164748 Byte

- Md5: CF836263499F015F00D9D2FEC5E632EF

- Famiglia malware: Dropper

- VirIT: Trojan.VBS.Dropper.CK

|

img. fake

|

Aprendo il file VBS (

Nuovo documento 1.vbs) verrà effettuato un collegamento al sito

http://gaetanascucinaitaliananyc[.]com/pagiy75.php che scaricherà il payload del malware Ursnif che sarà salvato nella cartella

%temp% con il nome "

VideoBoost.exe" e successivamente eseguito.

Il sample del malware Ursnif analizzato è:

- Nome File: VideoBoost.exe

- Dimensione: 522912 Byte

- Md5: 0B5FF24EF39C68F6C2948A65E014ADBA

- Famiglia malware: Ursnif

- VirIT: Trojan.Win32.Ursnif.KL

- Firma digitale: WIKI SKIN LIMITED

- Data di Compilazione: 2018-05-15 14:45:28

Il malware Ursnif analizzato si collega poi al

Server di Comando e Controllo (C&C) all'indirizzo

http://kolqvbanle[.]com/index.htmUlteriori dettagli sul malware Ursnif sono visionabili ai seguenti link:

IOC

MD5:

DFFD2F439E7FBFA1FE9A5FCD757450B3 [ZIP]

CF836263499F015F00D9D2FEC5E632EF [VBS]

0B5FF24EF39C68F6C2948A65E014ADBA [URSNIF]

URL:

http://lucabrasisitaliandelinyc[.]com/dTrHewDju?lqGmPcjP=61288 -> OLD IP: 212.109.194.253 NEW IP:212.109.195.28 - ASN: AS29182 JSC The First

http://lavillacafebk[.]com/QFGba?BbWJC=54

http://littleluigipizzact[.]com/fQQxhYFSH?kFo=174

http://manganarosheroboynyc[.]com/hlqhlyZC?Skcu=6345

http://order42ndstpizzacorp[.]com/Iprr?XQc=54

http://midwestgrillcambridge[.]com/RgEX?uxRcoV=846216

http://mexicanpostlovepark[.]com/BJjVynHr?VvCK=51

http://gaetanascucinaitaliananyc[.]com/pagiy75.php -> IP: 79.174.12.253 - ASN: AS29182 JSC The First

https://kolqvbanle[.]com/index.htm -> IP: 46.17.45.187 - ASN: AS51659 LLC Baxet

Torna ad inizio pagina

Come cercare di riconoscere una falsa mail

L'esperienza ed il buon senso sono le prime armi per non rimanere vittima di questo tipo di truffe.

E' fondamentale un'

attenta lettura della mail, in tutti i suoi elementi. Diffidare da subito di allegati in formato

ZIP e, se possibile, NON abilitare l'esecuzione automatica delle

macro. E' fortemente sconsigliato impostare l'esecuzione automatica delle macro poichè la semplice apertura di file

Word ed

Excel vedrà l'immediata esecuzione delle macro senza alcun alert preventivo.

Nel caso in cui si fosse stati infettati da un

Banker, il consiglio da parte del

C.R.A.M. di

TG Soft è quello di prendere opportuni accorgimenti di sicurezza

anche dopo la bonifica del/dei sistemi coinvolti come il cambio delle password più comunemente utilizzate nel web.

Nel caso in cui la postazione coinvolta fosse stata utilizzata per operazioni di home-banking è consigliato anche un accertamento con il proprio

istituto di credito.

Come inviare e-mail sospette per l'analisi come possibili virus/malware/ransomware e/o tentativi di Phishing

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi . Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (http://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possibile/probabile phishing; possibile/probabile malware o altro).

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

Integra la protezione del tuo PC/SERVER con Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

Per i licenziatari in assistenza della versione PRO di Vir.IT eXplorer...

|

Per i possessori di Vir.IT eXplorer PRO è anche possibile contattare gratuitamente il supporto tecnico telefonico di TG Soft le cui modalità sono consultabili alla pagina del supporto CLIENTI. |

C.R.A.M.

Centro Ricerche Anti-Malware di

TG Soft

Torna ad inizio pagina