|

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di giugno 2020.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

24/06/2020 => Aruba Attesa pagamento ordine

22/06/2020 => Aruba Pagamento non accettato

20/06/2020 => Range Rover Sports: Concorso promozionale

19/06/2020 => Buono Carburante Esso

17/06/2020 => Aruba Pagamento non accettato

17/06/2020 => Aruba "Avviso problema di rinnovo"

13/06/2020 => Aruba "Rinnovo rifiuto"

12/06/2020 => Webmail "Re-Convalida il tuo Webmail"

08/06/2020 => Banco BPM

08/06/2020 => Aruba "il pagamento del rinnovo non è stato ricevuto."

06/06/2020 => Aruba "nuovo messaggio"

04/06/2020 => Webmail "Re-Convalida il tuo Webmail"

04/06/2020 => Aruba "Problema di rinnovo"

01/06/2020 => Banco BPM

01/06/2020 => UBI Banca

|

24 Giugno 2020 ==> Phishing Aruba "Attesa pagamento ordine"

«OGGETTO: <

[nr. ordine] - Attesa pagamento ordine Aruba >

Di seguito analizziamo l'ennesimo tentativo di phishing proveniente da una falsa comunicazione di

Aruba.

II messaggio informa il ricevente che il suo ordine nr.

xxxxxxxxx per il servizio

Aruba risulta in attesa di pagamento.

Per poter riprendere ad utilizzare i servizi attivi è necessario quindi procedere quanto prima ad onorare la pendenza in essere effettuando il pagamento della modica cifra di Euro 5,42. Si è quindi invitati a cliccare sul seguente link:

ACCEDI ALL'AREA CLIENTI

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Sebbene per illudere il malcapitato utente siano stati inseriti nel messaggio anche alcuni link veritieri, che rimandano quindi ad estratti della pagina ufficiale di

Aruba (per. es. cliccando su ''

nostre guide''), è evidente che l'indirizzo e-mail del mittente <comunicazione

(at)fatturazione(dot)com> non proviene dal dominio ufficiale di

Aruba; questo dovrebbe bastare per insospettirci.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

ACCEDI ALL'AREA CLIENTI

come anche sui link riportati in fondo al al messaggio

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

22 Giugno 2020 ==> Phishing Aruba "Pagamento non accettato"

«OGGETTO: <

il tuo pagamento non ha accettato. >

Di seguito un altro tentativo di questo mese di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il suo dominio ospitato su

Aruba risulta scaduto e non rinnovato, quindi il servizio è stato sospeso, per rinnovarlo basta andare sul sito ed effettuare l'ordine di rinnovo. Per sollecitare che il rinnovo venga effettuato quanto prima e che quindi il malcapitato fornisca le informazioni necessarie, viene evidenziato che è necessario procedere entro 5 giorni altrimenti il dominio potrebbe essere DEFINITIVAMENTE cancellato. Per procedere al rinnovo basta andare sul seguente link:

IL MIO ACCOUNT>

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

areaclienti(at)pagamento(dot)it> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

IL MIO ACCOUNT>

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

20 Giugno 2020 ==> Phishing Range Rover Sports: Concorso promozionale

Questo nuovo tentativo di Phishing proviene da un falso messaggio che allude ad una possibile vincita di uno Range Rover Sports.

''Range Rover Sports omaggio di Range Rover 2020

Prima volta nella storia di Facebook,

Ci accingiamo a dare via questo incredibile Range Rover Sport

A qualcuno che condivide questo post e commenta di seguito

"grazie".

Il vincitore sarà annunciato sabato 23.00h

Registrazione qui : https://rangerover4x4[.]com/sports-it

Come la nostra pagina per gli aggiornamenti"

Questa meravigliosa possibile vincita proposta per la prima volta nella storia di Facebook, ha creato un effetto volano con oltre 72mila condivisioni, 40mila commenti e 12mila "like". Per concorrere al graditissimo omaggio, naturalmente, tutti noi saremo disposti a cedere volontariamente i nostri dati personali in quanto la posta in gioco, vera o presunta che sia, è ghiotta!

Cerchiamo di fare attenzione soprattutto in questo periodo di difficoltà economica legata all'emergenza epidemiologica COVID-19, in quanto i cybercriminali sfruttano questi momenti difficili e il tempo "libero" di molti sul web e/o sui social per circuire le persone meno disincantate con questi specchietti per le allodole!

Cliccando sul link proposto si viene dirottati sulla seguente pagina di atterraggio, come si può vedere dall'immagine di sotto, di cui riportiamo il link:

"

rangerover4x4.com..."

Per vincerlo è necessario registrarsi ma scopriamo che una volta effettuata la registrazione viene proposta la vincita immediata, non dell'auto come sarebbe da aspettarsi, ma di un iPhone 11 PRO 512GB dal loro partner Amazon.

|

|

Per poter vincere il nuovo smartphone iPhone 11 PRO viene richiesto di partecipare ad un sondaggio. Notiamo anche qui che la pagina web di atterraggio è anomala e non ha nulla a che fare con la nota azienda di commercio elettronico Amazon: dcuniverse(.)store.. |

|

|

|

|

|

Riportiamo in calce la videata del sondaggio. Ogni sabato vengono selezionati dei fortunati utenti che concorrono ai premi di Amazon. Per vincere il nuovo smartphone basta rispondere a 4 semplici domande relative a informazioni personali.

|

Notiamo che vengono inseriti anche dei commenti di altri presunti partecipanti, alcuni positivi e altri che fanno intendere che la vincita non sia vera...

Tutto questo vuole essere chiaramente un ulteriore tentativo di ingannare l'utente inesperto.

|

|

Al termine del sondaggio, e dopo aver risposto a tutte le domande, si passa al gioco delle scatole per tentare la fortuna e vincere il fantastico premio di questa settimana...Dopo 3 tentativi fatalità, apriamo il pacco corretto e vinciamo il nostro iPhone 11; vengono a questo punto indicate le REGOLE per ottenerlo, a condizione di pagare le spese di spedizione al costo di €1,95. In questo modo il nostro nuovo iPhone 11 arriverà entro 5-7 giorni lavorativi.

|

A questo punto si viene dirottati sul sito web dei distributori ''certificati". Ovviamente si tratta di un sito fake contraffatto d i cui riportiamo in calce l'url:

"chooseandwinit[.]com"

Oltre alla taglia del nuovo smartphone si può scegliere anche il colore preferito, ne restano solo 3 disponibili!

Vengono quindi richiesti i dati personali per continuare.

|

|

|

Per ottenere il nuovo iPhone 11 viene richiesto anche l'inserimento dei dati della carta di credito per pagare le spese di spedizione e ottenere il proprio smartphone a casa. Sui termini dell'estrazione si viene rassicurati che i dati della carta di credito vengono richiesti "solo per facilitare acquisti futuri" e che non ci saranno addebiti nascosti, ovviamente si tratta solo di un modo per rassicurare il malcapitato.

In conclusione vi invitiamo sempre a diffidare da qualunque form che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto. |

19 Giugno 2020 ==> Phishing Buono Carburante Esso!

Analizziamo di seguito un tentativo di phishing proveniente da una falsa comunicazione di

Esso.

Questo nuovo tentativo di phishing proviene da una falsa e-mail che allude ad una possibile vincita di un buono carburante del valore di 500 Euro. Per partecipare alla selezione e ottenere il buono è necessario cliccare sul link

ATTIVA ORA>

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero specchietto per le allodole, soprattutto in questo periodo di difficoltà economica legata all'emergenza epidemiologica COVID19 in cui i cyber-criminali sfruttano questi momenti difficili oltre al "tempo libero" di molti sul web e/o sui social per circuire le persone meno disincantate a cadere in queste trappole.

D'altronde a chi non farebbe gola tentare di vincere un buono carburante del valore di 500 Euro?! Proprio all'inizio della stagione estiva e delle prime partenze per le ferie 2020 dopo il lockdown per il COVID 19...tanto che potrebbe sembrare anche un tentativo di marketing per ripartire tutti insieme!

Innanzitutto analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <info

(at)pdmofferte(dot)ovh> non è riconducibile al dominio ufficiale di

Esso.

Per partecipare all'estrazione della vincita basta cliccare sul seguente link:

ATTIVA ORA>

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali, quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

Nelle immagini riportate di lato si può notare la pagina in cui si viene dirottati dopo aver cliccato sul link ATTIVA ORA> dove viene offerta la possibilità di vincere uno buono carburante del valore di 500 Euro della compagnia internazionale Esso...la partecipazione è completamente GRATUITA!! |

|

Nelle immagini di sotto evidenziamo le svariate domande che vengono richieste durante la partecipazione al sondaggio, che ricordiamo, è completamente GRATUITO...Le prime riguardano i dati personali del partecipante quali nome, cognome ed età.....

|

Nell'ulteriore videata analizzata, vengono richieste altre informazioni come l'indirizzo e-mail e il numero di telefono del partecipante...

Questi chiaramente sono dati personali che vengono sottratti con la speranza di poter vincere il buono carburante....

|

|

Nell'immagine seguente viene infine richiesto l'indirizzo in cui verrà spedito il buono carburante del valore di 500 Euro, qualora il partecipante venisse estratto tra i fortunati vincitori. Continuando con il sondaggio vengono richieste ulteriori domande di profilazione dell'utente...

|

Di seguito alcuni esempi delle domande richieste che riguardano: situazione lavorativa, l'operatore di telefonia o la partecipazione/interesse a progetti umanitari, di cui viene riportata una lista considerevole di progetti da sostenere...

|

Infine in base alle scelte effettuate vengono proposti diversi servizi/prodotti...

Ci siamo, finalmente arriviamo all'ultima domanda dove ipotizziamo di essere ineteressati ad acquistare TIM SUPER, più il mondo Disney ad un prezzo speciale, il tutto con la speranza di poter vincere il famoso buono carburante del valore di 500 Euro della Esso...

Nella schermata successiva infatti si apre l'offerta a noi dedicata TIM SUPER, e ancora una volta ci richiedono i nostri dati personali, che ci hano già sottratto....In conclusione vi invitiamo sempre a diffidare da qualunque messaggio che prometta la vincita di premi o buoni spesa da parte di grosse catene nazionali/internazionali, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto. |

|

|

|

Torna ad inizio pagina

17 Giugno 2020 ==> Phishing Aruba "Pagamento non accettato"

«OGGETTO: <

[Aruba.it] il tuo pagamento non ha accettato. >

Di seguito un altro tentativo di questo mese di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il suo dominio ospitato su

Aruba risulta scaduto e non rinnovato, quindi il servizio è stato sospeso, per rinnovarlo basta andare sul sito ed effettuare l'ordine di rinnovo. Per sollecitare che il rinnovo venga effettuato quanto prima e che quindi il malcapitato fornisca le informazioni necessarie, viene evidenziato che è necessario procedere entro 5 giorni altrimenti il dominio potrebbe essere DEFINITIVAMENTE cancellato. Per procedere al rinnovo basta andare sul seguente link:

IL MIO ACCOUNT>

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <Comunicazione mail4

(at)pagamento-apper(dot)com> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

IL MIO ACCOUNT>

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

17 Giugno 2020 ==> Phishing Aruba "Avviso problema di rinnovo"

«OGGETTO: <

Aruba.it: Avviso problema di rinnovo >

Di seguito l'ennesimo tentativo di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il rinnovo del suo dominio ospitato su

Aruba, è stato respinto nonostante diversi tentativi di addebito automatico dei costi di rinnovo pari a 7,98 Euro sulla sua carta di credito. Quindi invita il malcapitato a rinnovare i servizi manualmente entro 24 ore, attraverso il modulo di rinnovo e seguendo le istruzioni sul seguente link:

RINNOVA ORA CON UN CLICK

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <comunicazioni

(at)itarubanetworks(dot)it> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

RINNOVA ORA CON UN CLICK

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

13 Giugno 2020 ==> Phishing Aruba "Rinnovo rifiuto - domino.xxx"

«OGGETTO: <

Rinnovo rifiuto - domino.xxx >

Di seguito l'ennesimo tentativo di questo mese di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il rinnovo del suo dominio ospitato su

Aruba, è stato respinto nonostante diverse richieste di addebito alla sua banca dei costi di rinnovo pari a 3,99 Euro. Quindi invita il malcapitato a rinnovare i servizi attraverso il modulo di rinnovo, seguendo le istruzioni sul seguente link:

Procedi con il pagamento

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <comunicazion

(at)fiesta(dot)it> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

Procedi con il pagamento

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

12 Giugno 2020 ==> Phishing Webmail

«OGGETTO: <

Re-Convalida il tuo Webmail.>

Ecco un altro tentativo di phishing, simile a quello già analizzato in data 4 giugno, che cerca di rubare la password di accesso alla casella di posta elettronica.

Il messaggio informa il cliente che la cassella postale ha supertao il limite di archiviazione come imposto dall'amministratore e che non sarà più in grado di ricevere o inviare nuovi messaggi. Quindi lo invita a riconvalidare la sua casella di posta elettronica, cliccando sul seguente link:

Clicca qui

Analizzando la mail notiamo che il messaggio contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che non sembra riconducibile ad un dominio di posta elettronica <

wsp(at)ioaccolgo(dot)it>.

Chi dovesse malauguratamente cliccare sul link

Clicca qui verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

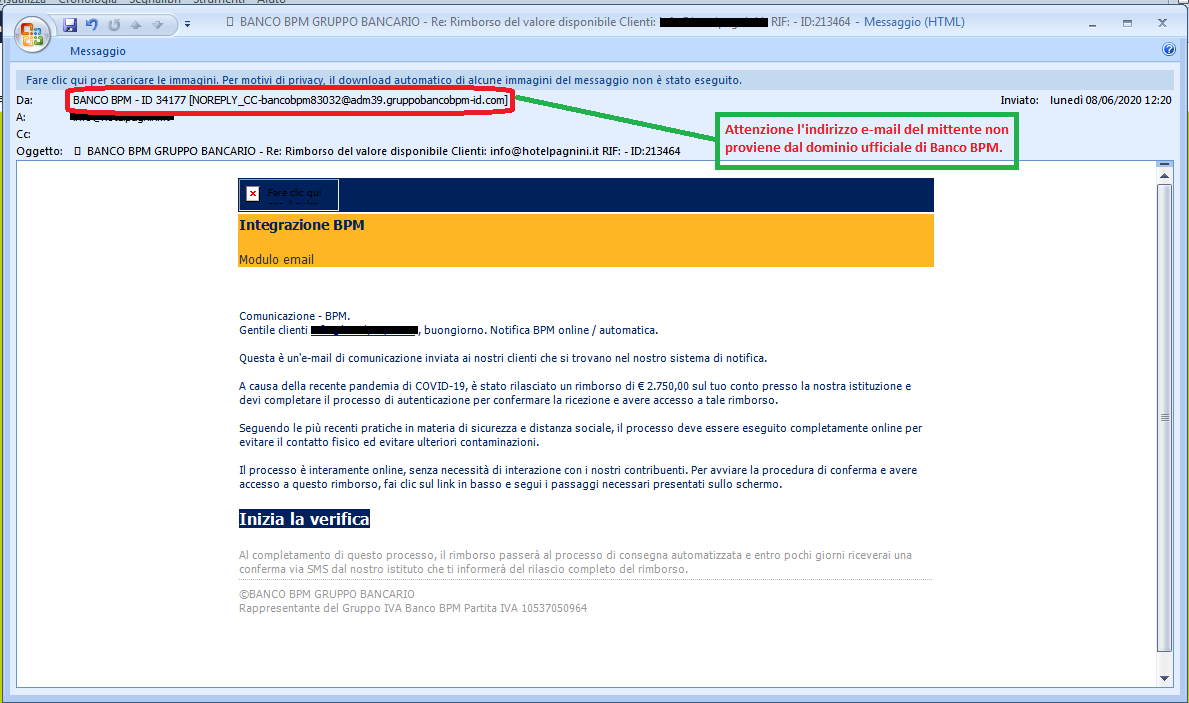

08 Giugno 2020 ==> Phishing Banco BPM

«OGGETTO: <

BANCO BPM GRUPPO BANCARIO - Re: Rimborso del valore disponibile Clienti: *** RIF: - ID:213464 >

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

Banco BPM.

Il messaggio

segnala all'ignaro ricevente che a causa della recente pandemia di COVID-19 è stato rilasciato un rimborso di € 2750,00 disponibile sul suo conto corrente, e lo informa che per avere accesso a tale rimborso deve completare il processo di autenticazione e confermare la ricezione del rimborso. Viene dunque segnalato che il processo da eseguire è interamente online, al fine di mantenere la sicurezza e la distanza sociale, come da normativa vigente ed evitare il contatto fisico. I cyber criminali hanno approffitato anche in questo caso della recente pandemia per ingannare l'utente per i loro scopi criminali. Quindi invita il cliente ad eseguire la procedura dal seguente link:

Inizia la verifica

Il messaggio di alert giunge da un indirizzo email <

NOREPLY_CC-bancobpm83032(at)adm39(dot)gruppobancobpm-id(dot)com> estraneo al dominio di

Banco BPM, e contiene un testo che, oltre ad essere estremamente scarno e conciso, è molto generico, anche se per renderlo più credibile il cyber criminale ha avuto l'accortezza di inserire dei dati identificativi di

Banco BPM come la P.IVA e inoltre possiamo notare che il messaggio è impostato in modo graficamente ingannevole per un utente inesperto.

L'intento è quello di portare il ricevente a cliccare sul link:

Inziia la verifica

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Banco BPM ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

08 Giugno 2020 ==> Phishing Aruba "nuovo messaggio"

«OGGETTO: <

Il pagamento del rinnovo non è stato ricevuto. No. MO2238759 >

Di seguito l'ennesimo tentativo di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il rinnovo del suo dominio ospitato su

Aruba, è stato respinto nonostante diverse richieste di addebito alla sua banca dei costi di rinnovo pari a 7,35 Euro. Quindi invita il malcapitato a rinnovare i servizi attraverso il modulo di rinnovo, seguendo le istruzioni sul seguente link:

ACCEDETE AL VOSTRO MODULO DI PAGAMENTO

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <##AZ-[6]##89793

(at)prohaus(dot)com> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

ACCEDETE AL VOSTRO MODULO DI PAGAMENTO

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

06 Giugno 2020 ==> Phishing Aruba "nuovo messaggio"

«OGGETTO: <

nuovo messaggio >

Ecco anche questo mese un tentativo di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che ci sono 7 nuovi messaggi in ritardo nella casella postale in data 06 giugno riguardanti il nome del suo dominio ospitato su

Aruba, lo informa quindi che è necessario correggere le informazioni cliccando sul seguente link:

ACCEDI CON UN CLICK

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <comunicazioni

(at)fotoparitani(dot)it> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

ACCEDI CON UN CLICK

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

04 Giugno 2020 ==> Phishing Webmail

«OGGETTO: <

Re-Convalida il tuo Webmail.>

Questo tentativo di phishing cerca di rubare la password di accesso alla casella di posta elettronica.

Il messaggio informa il cliente che la cassella postale ha supertao il limite di archiviazione come imposto dall'amministratore e che non sarà più in grado di ricevere o inviare nuovi messaggi. Quindi lo invita a riconvalidare la sua casella di posta elettronica, cliccando sul seguente link:

Clicca qui

Analizzando la mail notiamo che il messaggio contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che non sembra riconducibile ad un dominio di posta elettronica <

wsp(at)ioaccolgo(dot)it>.

Chi dovesse malauguratamente cliccare sul link

Clicca qui verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica, ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

La pagina di accesso alla gestione della casella di posta elettronica è ospitata su un indirizzo/dominio anomalo...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

dnsaa[.]net/porta-italia/webmail[.]it |

Inserendo i propri dati su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

04 Giugno 2020 ==> Phishing Aruba "Problema di rinnovo"

«OGGETTO: <

Problema di rinnovo >

Ecco anche questo mese un tentativo di phishing che giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il suo dominio ospitato su

Aruba è in scadenza il 04/06/2020 e che se non verrà rinnovato entro tale data, i servizi ad esso associati, comprese le caselle di posta elettronica verranno disattivate e non potranno più essere utilizzate per l'invio e la ricezione. Invita quindi l'utente a procedere al rinnovo confermando i dettagli della carta di credito, e per incentivare il pagamento con carta viene comunicato che verrà applicato uno sconto pari a Euro 8,11, per procedere al rinnovo seguire le istruzioni sul seguente link:

RINNOVA ORA CON UN CLICK

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <comunicazioni

(at)alinternational(dot)it> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

RINNOVA ORA CON UN CLICK

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba, ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

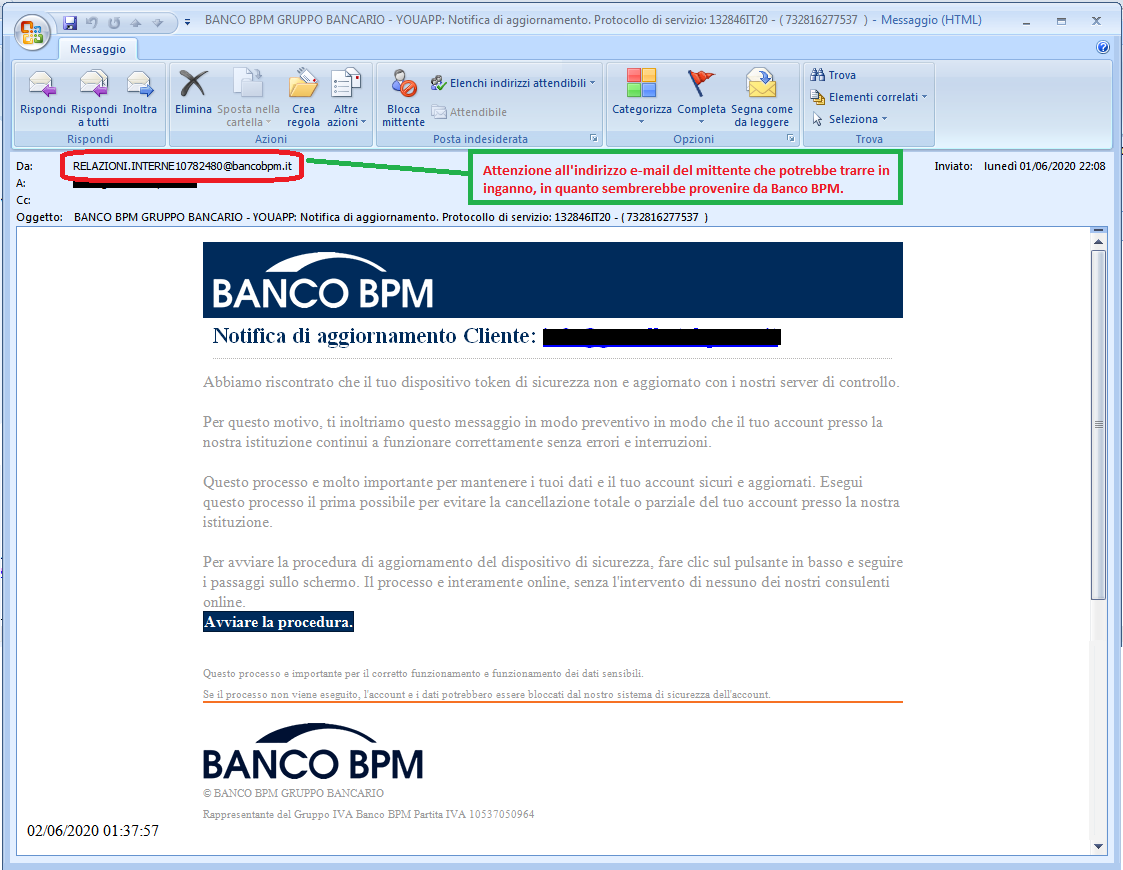

01 Giugno 2020 ==> Phishing Banco BPM

«OGGETTO: <

BANCO BPM GRUPPO BANCARIO - YOUAPP: Notifica di aggiornamento. Protocollo di servizio 132846IT20 >

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

Banco BPM.

Il messaggio

segnala all'ignaro ricevente che è stato riscontrato che il suo token non è aggiornato, e per questo motivo è stato inviato un messaggio preventivo per informare l'utente di modo da evitare errori o interruzioni dei servizi. Quindi invita il cliente ad eseguire l'aggiornamento per mantenere i dati e l'account in sicurezza, per avviare la procedura di aggiornamento è sufficiente fare clic sul pulsante di seguito e seguire le indicazioni:

Avviare la procedura

Il messaggio di alert giunge da un indirizzo email <

RELAZIONI(dot)INTERNE10782480(at)bancobpm(dot)it> estraneo al dominio di

Banco BPM, e contiene un testo che, oltre ad essere estremamente scarno e conciso, è molto generico, anche se per renderlo più credibile il cyber criminale ha avuto l'accortezza di inserire dei dati identificativi di

Banco BPM come la P.IVA e inoltre possiamo notare che il messaggio è impostato in modo graficamente ingannevole per un utente inesperto.

L'intento è quello di portare il ricevente a cliccare sul link:

Avviare la procedura

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Banco BPM ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

Torna ad inizio pagina

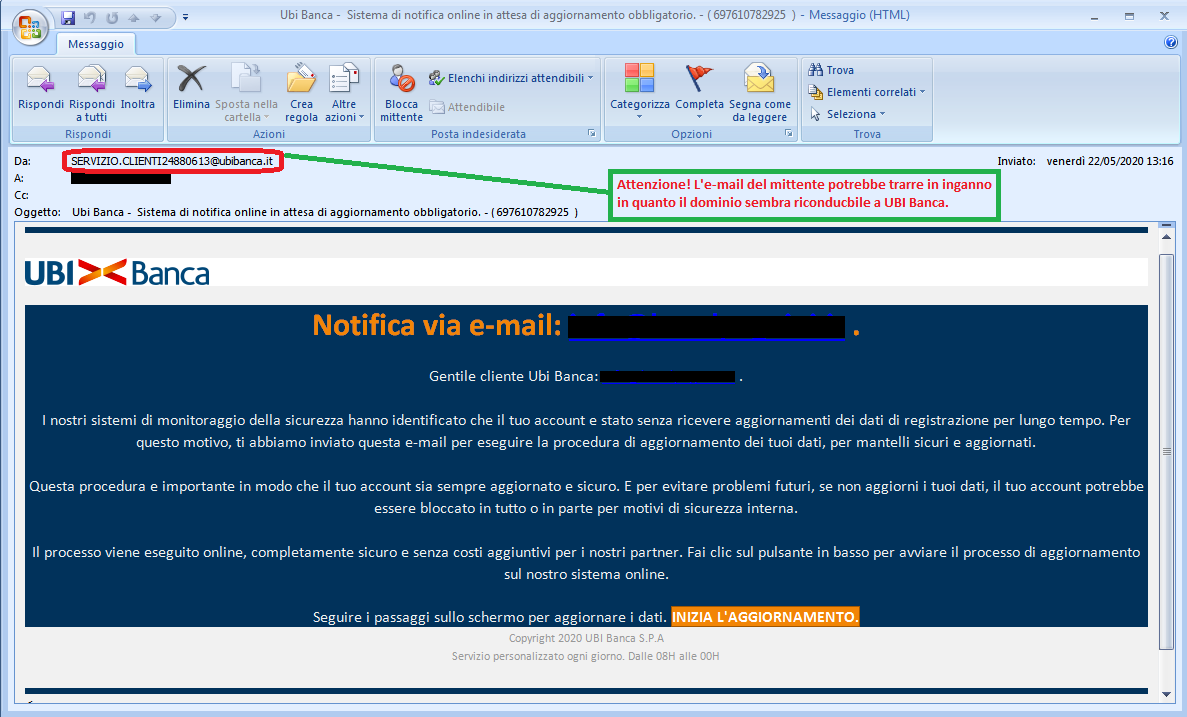

01 Giugno 2020 ==> Phishing UBI Banca

«OGGETTO: <Ubi Banca - Sistema di notifica online in attesa di aggiornamento obbligatorio. - (697610782925) >

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di UBI Banca.

Il messaggio

segnala all'ignaro ricevente che i sistemi di monitoraggio della sicurezza hanno identificato che il suo account non riceve aggiornamenti dei dati di registrazione da lungo tempo, per questo motivo è necessario eseguire una procedura di aggiornamento per mantenere i dati sicuri. Per evitare problemi futuri, se non si aggiornano i dati l'account potrebbe essere bloccato in tutto o in parte. Quindi invita il cliente ad eseguire l'aggiornamento online, il processo è sicuro e senza costi aggiuntivi, è sufficiente fare clic sul pulsante di seguito per avviare il processo:

INIZIA L'AGGIORNAMENTO

Il messaggio di alert giunge da un indirizzo email <

SERVIZIO(dot)CLIENTI24880613(at)ubibanca(dot)it> estraneo al dominio di

UBI Banca, e contiene un testo che, oltre ad essere estremamente scarno e conciso, è molto generico, e non contiene alcun dato identificatico nè del cliente ne dell'istituto di credito

UBI Banca come la P.IVA, tuttavia possiamo notare che il messaggio è impostato in modo graficamente ingannevole per un utente inesperto.

L'intento è quello di portare il ricevente a cliccare sul link:

INIZIA L'AGGIORNAMENTO

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

UBI Banca ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

07/05/2020 11:06:28 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2020...

02/04/2020 17:43:33 -

Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2020...

04/03/2020 18:28:59 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2020...

06/02/2020 09:41:52 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2020...

10/01/2020 12:30:40 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2020...

11/12/2019 15:11:51 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2019...

11/11/2019 10:22:45 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di novembre 2019...

03/10/2019 08:53:06 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2019...

02/09/2019 09:22:37 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2019...

01/08/2019 15:17:54 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2019...

02/07/2019 16:18:21 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2019...

03/06/2019 15:42:50 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giugno 2019...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer).

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconnducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al sig. Marco Mira e al sig. Giuseppe Pistoia per la fattiva collaborazione che hanno voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi. Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (https://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

|

|

C.R.A.M. Centro Ricerche Anti-Malware di

TG Soft