|

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di agosto 2019.

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

|

INDICE dei PHISHING

|

31 Agosto 2019 ==> Phishing Tre

Questo nuovo tentativo di Phishing proviene da un falso messaggio da parte della nota compagnia telefonica

Tre, già analizzato il giorno 17 agosto un esempio simile.

''Gentile cliente 3!

Congratulazioni! Sei uno dei 100 utenti che abbiamo scelto come parte del nostro programma di fidelizzazione. Puoi vincere SAMSUNG Galaxy S9, iPhone XS o iPad PRO''

Questa meravigliosa possibile vincita è stata proposta durante la consultazione dell'articolo sul sito online <

www.notizie.it> di Giuseppe Conte denunciato dall'Antitrust per publicità occulta...

ma non è da escludere che possa comparire anche su altri articoli..

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di ottenere come premio un nuovo smartphone?!

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai dati della vostra carta di credito.

La pagina in cui viene offerta la possibilità di partecipare ad un sondaggio che darebbe la possibilità di vincere uno smartphone è ospitata su un indirizzo/dominio che nulla ha a che fare con la compagnia telefonica Tre...

Nell'immagine di sotto si può notare infatti che la pagina che ospita il sondaggio è:

luckywinningvisitor[.]site... |

|

Nella videata in calce possiamo notare il messaggio rivolto ai fortunati vincitori, che non devono far altreo che rispondere a delle semplici domande... |

|

|

|

|

Nell'ulteriori videate in calce possiamo notare pure i commenti rassicuranti sulla consegna della vincita da parte di un presunto vincitore, tale

Paolo Tartarini (che notiamo essere uno dei vincitori anche della precedente campagna analizzata in data 17 agosto...fortunato ben 2 volte!!)

Questo chiaramente vuole essere un ulteriore tentativo di ingannare l'utente inesperto convinto di poter ricevere uno smartphone in regalo attraverso la semplice compilazione del sondaggio proposto..

Vi invitiamo pertanto a prestare la massima attenzione in quanto proseguendo con la trascrizione del sondaggio si verrà dirottati su una pagina WEB che non ha nulla a che vedere con il sito di

Tre.

Inserendo i propri dati sul form proposto, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

30 Agosto 2019 ==> Phishing Adidas

Questo nuovo e singolare tentativo di Phishing proviene da un falso messaggio da parte di

Adidas.

''Adidas festeggia il suo 95esimo compleanno

regalando 3000 paia di scarpe e magliette''

Guardaaa

ADIDAS regala scarpe e magliette gratis!!!

Questa meravigliosa possibile vincita si diffonde con l'invio del messaggio attraverso l'app Whatsapp.

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di ottenere come premio scarpe o abbigliamento firmato dal noto brand di articoli sportivi

Adidas?!

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai vostri dati sensibili.

| Come mostrato nell'immagine di fianco la pagina in cui viene offerta la possibilità di partecipare ad un sondaggio che darrebbe la possibilità di vincere scarpe e abbigliamento firmato Adidas è ospitata su un indirizzo/dominio che nulla ha a che fare con la famosa azienda. |

|

Si può notare infatti che la pagina, decisamente poco attendibile, dove risiede il sondaggio è:

https://adidas[.]corn[-]regalo[.]win/it/#

Al termine del sondaggio l'utente viene invitato a chiccare su ''Invita'' per inoltrare il messaggio a 20 amici o a 5 Gruppi Whatsapp e successivamente a cliccare su ''Contina'' per ottenere ''subito'' della scarpe come premio.

Anche in questa nuova videata possiamo notare che il sito url sulla barra del broswer non è cambiato e non ha nulla a che fare con il sito ufficiale di Adidas! |

|

Quindi, per quanto la pagina sia graficamente illusoria visto l'accorgimento dei creatori di utilizzare il noto logo

Adidas come anche immagini accattivanti, basta un pò di attenzione e colpo d'occhio per non cadere in inganno.

Vi invitiamo pertanto a prestare la massima attenzione in quanto chi dovesse invitare i suoi contatti whatsapp a partecipare al sondaggio e cliccare successivamente su ''Continua'' sarà dirottati su una pagina WEB che non ha nulla a che vedere con il sito di

Adidas e avrà l'obiettivo di carpire dati sensibili che verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

26 Agosto 2019 ==> Phishing UniCredit

«OGGETTO: <

Si prega di soddisfare la richiesta per continuare con il nostro servizio >

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

UniCredit.

Il messaggio segnala all'ignaro ricevente che non potrà utilizzare il suo account in quanto, a causa dell'ultimo aggiornamento di sistema, è stata inviata una richiesta via mail a cui non è stata data risposta. La sospensione dell'account potrà essere bloccata verificando/aggiornando le informazioni dopo aver cliccato sul link

VERIFICARE

In prima battuta notiamo che il messaggio di alert giunge da un indirizzo email

<no-replays(at)okikencon(dot)com>

che non sembra in nessun modo riconducibile al dominio di UniCredit; inoltre il testo del messaggio è molto generico. Da notare che non viene riportato alcun dato identificativo nè del cliente nè tantomeno di UniCredit. L'unico accorgimento che forse può trarre in inganno è l'inserimento del logo ufficiale di UniCredit.

L'intento chiaramente è quello di portare il ricevente a cliccare sul link:

VERIFICARE

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di UniCredit ma che, come si può vedere dall' immagine sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

A colpo d'occhio la pagina web dove si viene dirottati sembra veritiera. I cyber-criminali ideatori della truffa sono stati molto astuti creando un FORM di accesso all'Area Riservata decisamente illusorio.

Per far credere al destinatario di trovarsi effettivamente sulla pagina ufficiale del noto istituto bancario viene riportato anche l'ammonimento ''Attenzione alle false mail inviate a nome di Unicredit'' con relativo link Scopri di più che tuttavia non non rimanda ad alcun collegamento. |

La pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che non ha nulla a che fare con UniCredit e che riportiamo di seguito:

https://mobile[.]unicredit[.]portale[.]modal[.]accedit[.]glaustudios[.]com

Inserendo i dati di accesso all'account UniCredit su questo FORM per effettuare l'accesso al conto corrente, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

25 Agosto 2019 ==> Phishing Eurospin

Analizziamo di seguito un tentativo di phishing proveniente da una falsa comunicazione di

Eurospin.

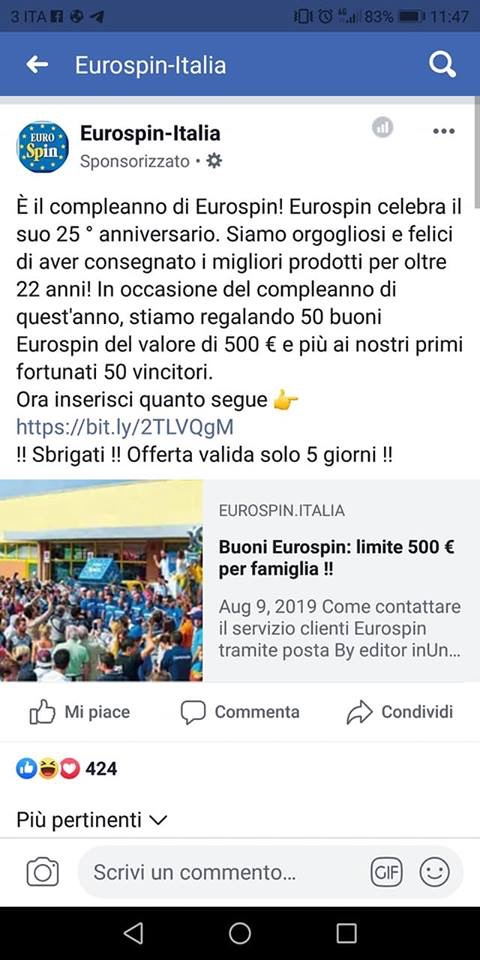

Dal post di sponsorizzazione comparso su Facebook e riportato di lato sembrerebbe che Eurospin Italia stia dando la possibilità di ottenere un buono spesa del valore di 500 Euro per festeggiare il suo 25° anniversario.

La promozione parrebbe valida per solo 5 giorni!

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di vincere ben 500 Euro in buoni spesa?! Proprio oggi che sei appena rientrato dalle vacanze ed hai il frigo presumibilmente vuoto...ma anche no!

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai dati della vostra carta di credito.

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

Innanzitutto l'account ''EuroSpin-Italia'' da dove giunge il post sembra poco attendibile.. come anche la pagina di ''atterraggio'' che compare dopo aver cliccato sul link proposto.

|

Come visualizzato nell'immagine in calce, possiamo notare facilmente che l'url del sito dove viene richiesto l'inserimento dei dati per tentare la vincita del buono spesa non sembra riconducibile a Eurospin.

La pagina web infatti non è ospitata sul dominio ufficiale di Eurospin.

|

Chiaramente la nota azienda di commercio Eurospin è estranea al diffondersi di queste truffe tanto che, già qualche anno fa, sulla sua pagina Facebook ufficiale aveva ammonito i suoi clienti a prestare attenzione a queste pagine fake che promettono falsi buoni spesa e concorsi.

|

|

Che poi, oltre a non trovare alcuna traccia della possibilità di vincita del buono spesa nella pagina Facebook ufficiale di Eurospin, da un rapido controllo nel sito ufficiale, il 20° Anniversario è stato festeggiato nel 2013...Quindi, diversamente da quanto segnalato nel post, il 25° Anniversario cadeva l'anno scorso!

|

Riportiamo altresì la risposta via mail giunta dal servizio clienti ufficiale di Eurospin, nello specifico dall'ufficio marketing, dopo aver chiesto chiarimenti sull'iniziativa scovata. Come segnalato nel messaggio la nota catena di supermercati ha provveduto a denunciare il tutto alla polizia postale confermandoci che non è in corso alcuna iniziativa promozionale.

|

In conclusione vi invitiamo sempre a diffidare da qualunque messaggio richieda l'inserimento di dati riservati, anche se in palio c'è la vincita di premi o buoni sconto, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

Torna ad inizio pagina

24 Agosto 2019 ==> Phishing Wind

Questo nuovo tentativo di Phishing proviene da un falso messaggio da parte della nota compagnia telefonica

Wind ed è molto simile a quello analizzato qualche giorno fa riguardante l'altra compagnia telefonica Tre.

''Complimenti!

24 Agosto 2019.

Gentile cliente di Wind!

Complimenti! Sei uno dei 100 utenti che abbiamo selezionato per una possibilità di vincere un Samsung Galaxy S9!''

Questa meravigliosa possibile vincita è stata proposta durante la consultazione dell'articolo del Gazzettino ''Affittano in Croazia villa da 6.000 euro su booking, all'arrivo trovano un terreno incolto''...

Ma non è da escludere che possa comparire anche su altri articoli..

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di ottenere come premio un nuovo smartphone?!

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai dati della vostra carta di credito.

La pagina in cui viene offerta la possibilità di partecipare ad un sondaggio che darrebbe la possibilità di vincere uno smartphone è ospitata su un indirizzo/dominio che nulla ha a che fare con la compagnia telefonica Wind...

Nelle immagini riportate di sotto si può notare infatti che la pagina che ospita il sondaggio è:

eugifts3[.]space...

|

|

Nell'ulteriore videata in calce possiamo notare pure un numero non trascurabile di commenti rassicuranti di presunti fortunelli che hanno risposto al questionario ed hanno avuto la fortuna di vedersi consegnare la vincita...

Questo chiaramente vuole essere un ulteriore tentativo di ingannare l'utente inesperto convinto di poter ricevere uno smartphone in regalo attraverso la semplice compilazione del sondaggio proposto.. |

|

|

|

|

Vi invitiamo pertanto a prestare la massima attenzione in quanto proseguendo con la trascrizione del sondaggio si verrà dirottati su una pagina WEB che non ha nulla a che vedere con il sito di

Wind.

Inserendo i propri dati sul form proposto, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

24 Agosto 2019 ==> Phishing Aruba - Problema di fatturatione !!!!

«OGGETTO: <

Problema di fatturatione !!!>

Il seguente tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che in merito al suo dominio, attualmente ospitato da

Aruba, è stato riscontrato un problema di fatturazione dovuto probabilmente alla carta di credito scaduta o ad un indirizzo di fatturazione sbagliato. Se non si provede al rinnovo entro il 25/08/2019 la casella e-mail cesserà di funzionare. Per procedere al rinnovo del servizio

Aruba è neccessario procedere attraverso il seguente link:

https[:]//managehosting(dot)aruba(dot)it/

AreaUtenti(dot)asp?Lang=it?

aggiornare(=)C145vb4xw5

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

comunicazioni(at)aruba(dot)gpgroup(dot)it> non proviene dal dominio di

Aruba.

Ad insospettirci, oltre all' indirizzo email del mittente non riconducibile in nessun modo ad

Aruba, vi è il testo generico del messaggio che si rivolge ad un ''

Gentile cliente'' non facendo alcun riferimento al titolare della casella email oggetto dell'alert, diversamente da quanto avviene nelle comunicazioni di questo tipo. Da notare anche la presenza di molti errori grammaticali a partire già dall'oggetto del messaggio (vedasi ''

problemi di fatturaTione'', ''

e'' al posto di ''

é'', ''

rinn ,ovo'').

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

''

https[:]//managehosting(dot)aruba(dot)it/AreaUtenti(dot)asp?Lang=it?aggiornare(=)C145vb4xw5''

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Aruba ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali..

23 Agosto 2019 ==> Phishing CartaSi

«OGGETTO: <

Informazione>

Questa mail di phishing giunge da una falsa mail di

CartaSi.

Al ricevente viene notificato che, come misura cautelare, la sua carta di credito

CartaSi è stata bloccata in quanto non sono ancora state effettuate le operazioni di conferma dati a seguito dell'introduzione dei nuovi termini d'uso. Per continuare ad usufruire dei servizi online offerti sembrerebbe necessario quindi verificare/aggiornare i dati relativi all'account cliccando sul link proposto entro 14 giorni dalla ricezione della comunicazione.

I cyber-criminali ideatori della truffa hanno cercato di redigere una mail per quanto possibile credibile e riconducibile a

CartaSi.

Notiamo infatti la presenza del logo ufficile di

CartaSi.

Inoltre sul fondo della mail, proprio a voler rassicurare l'utente sulla genuinità del messaggio sono stati riportati dei dati che dovrebbero identificare

CartaSi:

_______________________________________

2019 CartaSi S.p.A. ? 2014 | P.IVA 04107060966

Ad insospettirci tuttavia, oltre all' indirizzo email del mittente non riconducibile in nessun modo a

CartaSi, vi è il testo generico del messaggio che si rivolge ad un ''

Caro cliente'' non facendo alcun riferimento al titolare della carta di credito

CartaSi oggetto dell'alert, diversamente da quanto avviene nelle comunicazioni ufficiali e autentiche di questo tipo.

Lo scopo del messaggio è quello di indurre il ricevente a cliccare sul link

Continuare

che, ci preme segnalarlo, rimanda ad una pagina web che non ha nulla a che fare con

CartaSi ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

Il FALSO form di autenticazione mostrato nell'immagine di lato che invita l'utente ad inserire codice utene e password del proprio account CartaSi come anche della sua carta di credito, può trarre in inganno in quanto graficamente simile al sito ufficiale.

Tuttavia l'indirizzo url della pagina ospitante il form

c-card[.]it[.]id187733[.]icu....

dovrebbe quantomai insospettire poichè poco attendibile non risiedendo sul dominio ufficile di CartaSi.

|

Attenzione quindi poichè chi dovesse malauguratamente cliccare sul link

verrà indirizzato su una pagina WEB malevola, che non ha nulla a che vedere con il sito di

CartaSi.

Infatti presumibilmente la pagina web dove vengono indirizzati i dati del form, successivamente al loro inserimento ed inoltro, è ospitata su un server remoto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

21 Agosto 2019 ==> Phishing PayPal

«OGGETTO: <

Account Notification>

Annalizziamo un tentativo di phishing che giunge da una falsa mail di

PayPal.

Il messaggio, in lingua inglese, informa il cliente che alcune informazioni relative al proprio account sembrerebbero mancanti o errate, motivo per cui l'accesso risulterebbe temporaneamente sospeso. Sembrerebbe quindi necessario confermare la validità del proprio account

PayPal e vengono pertanto accordate 48 ore per poter effettuare tale operazione accessibile cliccando sul link

log in

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email

<info(at)blog(dot)athletic24(dot)pl> che non sembra per nulla riconducibile al dominio di

PayPal.

Inoltre nella mail non è presente alcun riferimento all'account oggetto della verifica.

L'intento dei cybercriminali è quello di portare il ricevente a cliccare sul link:

log in

che, ci preme segnalarlo, rimanda ad una pagina web che non ha nulla a che fare con

PayPal ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

Sebbene il form di autenticazione sia ben fatto e simuli quello originale, possiamo notare che la pagina di accesso alla gestione dell'account è ospitata su un indirizzo/dominio che in realtà non ha nulla a che fare con PayPal...

Nell'immagine si può notare che l'indirizzo url riportato sulla barra del broswer è:

https[:]//artzense[.]com[.]..... |

Chi quindi dovesse malauguratamente cliccare sul link

log in verrà indirizzato su una pagina WEB malevola, che non ha nulla a che vedere con il sito di

PayPal in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

19 Agosto 2019 ==> Phishing Webmail

«OGGETTO: <

IT support system xxx@xxx.it needs to be upgraded >

Questo tentativo di phishing cerca di rubare la password di accesso alla casella di posta elettronica.

Il messaggio, in lingua inglese, informa il cliente che ci sono degli aggiornamenti urgenti da fare relativi all'account di posta elettronica, in quanto la versione corrente è obsoleta, e se non si provede non sarà più possibile utilizzare i servizi e ricevere supporto. Quindi lo invita ad aggiornare la sua casella di posta elettronica all'ultima versione, cliccando sul seguente link:

UPGRADE TO NEWER VERSION

Analizzando la mail notiamo che il messaggio in lingua inglese, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email che non sembra riconducibile ad un dominio di posta elettronica

<salon(at)logo(dot)gq> e contiene un testo estremamente generico. Il messaggio inoltre non è firmato e non vi è riportato alcun logo.

Chi dovesse malauguratamente cliccare sul link

UPGRADE TO NEWER VERSION verrà dirottato su una pagina WEB che non ha nulla a che vedere con il server della casella di posta elettronica, ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

La pagina di accesso alla gestione della casella di posta elettronica è ospitata su un indirizzo/dominio anomalo...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

https://206400143740767[-]dot......[.]apps...... |

Inserendo i propri dati su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

18 Agosto 2019 ==> SexTortion: Security Notice...

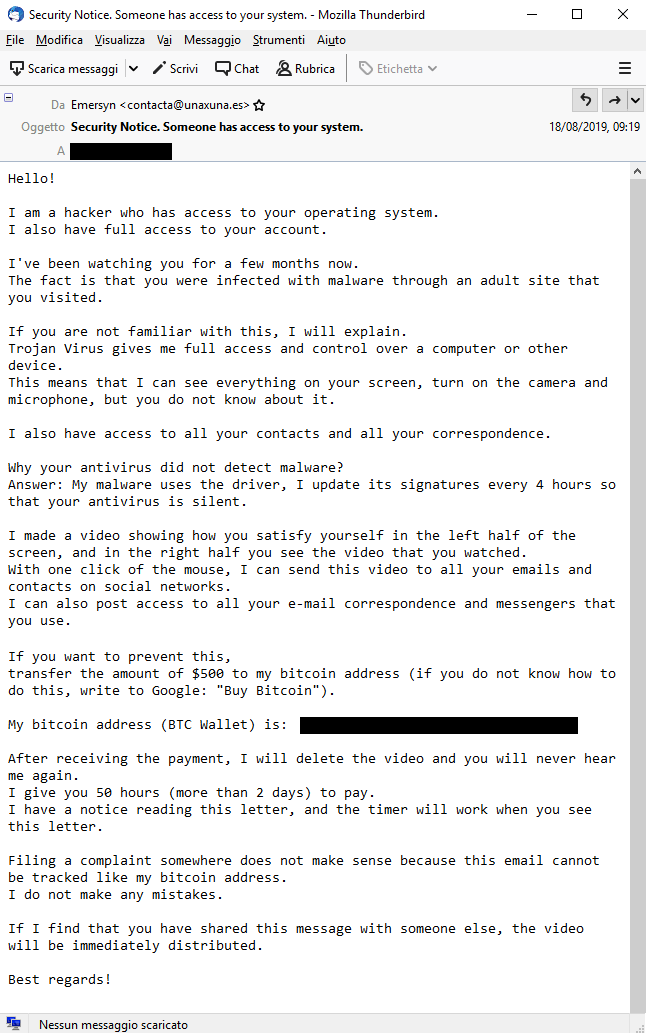

Ecco un altro esempio di tentativo di SCAM già analizzato questo mese dal nostro

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft.

L' e-mail, che ritroviamo questa volta in lingua inglese, di cui vi riportiamo di seguito il testo, minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti.

''Sono un hacker che ha accesso al tuo sistema operativo e al tuo account.

Ti guardo da alcuni mesi ormai.

Sei stato infettato da malware attraverso un sito per adulti che hai visitato....

Ciò significa che posso vedere tutto sullo schermo, accendere la fotocamera e il microfono, ma tu non lo sai.

Ho anche accesso a tutti i tuoi contatti e tutta la tua corrispondenza.

Ho realizzato un video che mostra come ti accontenti...

Con un clic del mouse, posso inviare questo video a tutte le tue e-mail e contatti sui social network.

Per impedirlo,trasferisci l'importo di $ 500 al mio indirizzo bitcoin.

Dopo aver ricevuto il pagamento, eliminerò il video e non mi sentirai più.

Ti do 50 ore (più di 2 giorni) per pagare'' |

|

Invita quindi il malcapitato a inviare $ 500 (usd) in BTC (criptovaluta) affinchè il video venga cancellato e non venga inviato ai suoi contatti. Viene indicato il wallet per il pagamento e viene richiesto di effettuare la transazione entro 50 ore.

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

36XXXXXXXXXXXmTNkXXXXXXXXXH" ad oggi 19/08/2019, il wallet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Per approfondimenti su come proteggere i tuoi dati dai tentativi di truffa informatica

Clicca qui

17 Agosto 2019 ==> Phishing Tre

Questo nuovo tentativo di Phishing proviene da un falso messaggio da parte della nota compagnia telefonica

Tre.

''Gentile cliente 3,

Complimenti! Sei uno dei 100 utenti che abbiamo scelto come parte del nostro programma di fidelizzazione con la possibilità di vincere SAMSUNG Galaxy S9, iPhone XS o iPad PRO''

Questa meravigliosa possibile vincita è stata proposta durante la consultazione dell'articolo sull'infortunio del ciclista Pozzovivo...

ma non è da escludere che possa comparire anche su altri articoli..

Sicuramente per molti utenti inesperti dietro questo phishing si cela un vero e proprio specchietto per le allodole.

D'altronde a chi non farebbe gola tentare di ottenere come premio un nuovo smartphone?!

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un pò di attenzione e colpo d'occhio.

A scanso di equivoci si tratta di un tentativo di phishing volto a carpire i vostri dati personali quando, con qualche stratagemma, i CyberCriminali puntino direttamente ai dati della vostra carta di credito.

La pagina in cui viene offerta la possibilità di partecipare ad un sondaggio che darebbe la possibilità di vincere uno smartphone è ospitata su un indirizzo/dominio che nulla ha a che fare con la compagnia telefonica Tre...

Nell'immagine di sotto si può notare infatti che la pagina che ospita il sondaggio è:

mobileloyaltyprogram[.]site... |

|

Nell'ulteriore videata in calce possiamo notare pure un commento rassicurante sulla consegna della vincita da parte di un presunto vincitore, tale Paolo Tartarini..

Questo chiaramente vuole essere un ulteriore tentativo di ingannare l'utente inesperto convinto di poter ricevere uno smartphone in regalo attraverso la semplice compilazione del sondaggio proposto.. |

|

|

|

|

Vi invitiamo pertanto a prestare la massima attenzione in quanto proseguendo con la trascrizione del sondaggio si verrà dirottati su una pagina WEB che non ha nulla a che vedere con il sito di

Tre.

Inserendo i propri dati sul form proposto, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

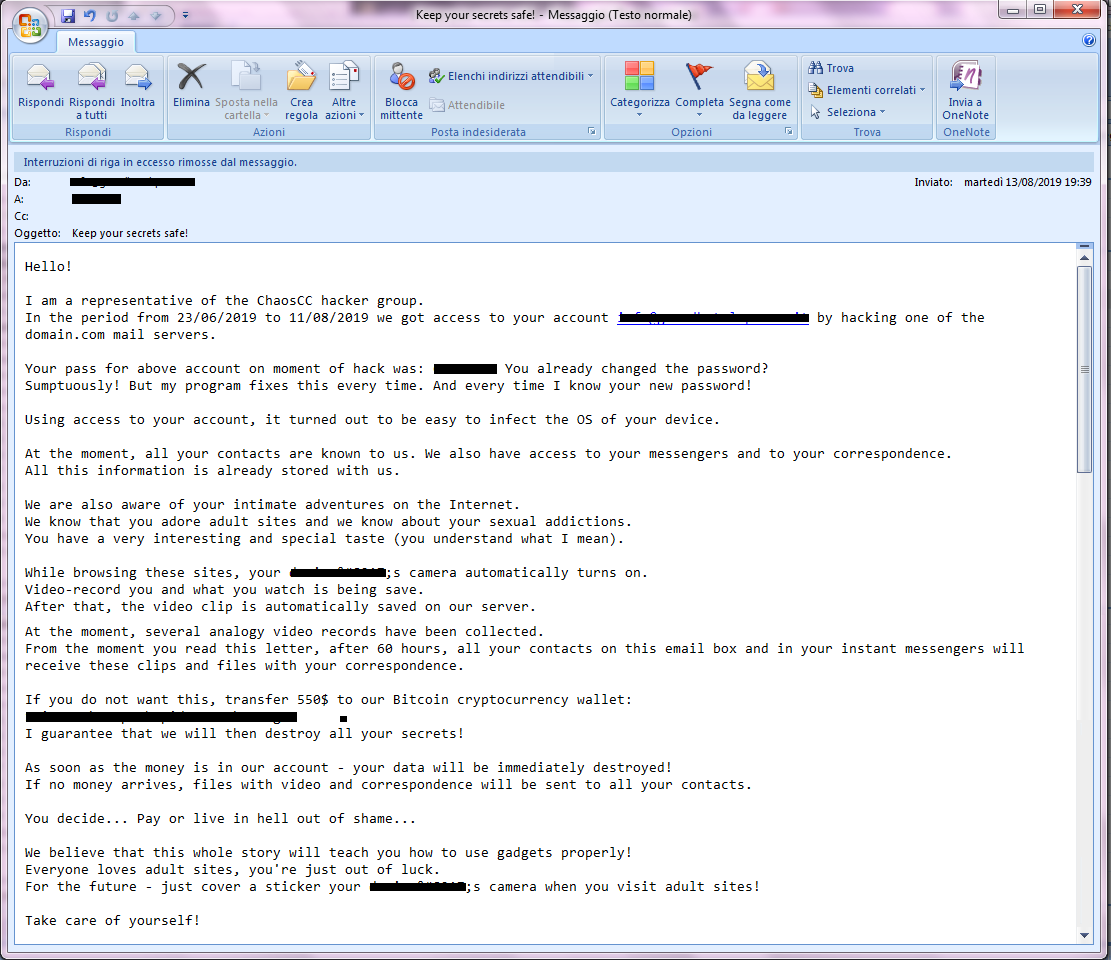

13 Agosto 2019 ==> SexTortion: Keep your secrets safe!

Ecco un altro esempio di tentativo di SCAM già analizzato questo mese dal nostro

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft.

L' e-mail, che ritroviamo questa volta in lingua inglese, di cui vi riportiamo di seguito il testo, minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e questa volta viene anche riportata la password di accesso all'account di posta elettronica utilizzata dalla vittima.

"Sono un rappresentante del gruppo di hacker ChaosCC. Nel periodo dal 23/06/2019 al 11/08/2019 abbiamo avuto accesso al tuo account ***** hackerando uno dei server di posta di domain.com.

| Il tuo pass per l'account sopra al momento dell'hacking era: ***** Hai già cambiato la password? Ma il mio programma lo risolve ogni volta. Utilizzando l'accesso al tuo account, si è rivelato facile infettare il sistema operativo del tuo dispositivo. Al momento, tutti i tuoi contatti ci sono noti. Abbiamo anche accesso ai tuoi messenger e alla tua corrispondenza. Siamo anche a conoscenza delle tue intime avventure su Internet. Durante la navigazione di questi siti, la fotocamera del dispositivo si accende automaticamente. Registra video e ciò che guardi viene salvato. Successivamente, il video viene automaticamente salvato sul nostro server. Dal momento in cui leggi questa lettera, dopo 60 ore, tutti i tuoi contatti su questa casella di posta elettronica e nei tuoi messaggistica istantanea riceveranno questi clip e file con la tua corrispondenza." |

|

Invita quindi il malcapitato a inviare $ 550 (usd) in BTC (criptovaluta) affinchè il video venga cancellato e non venga inviato ai suoi contatti. Viene indicato il wallet per il pagamento e viene richiesto di effettuare la transazione entro 60 ore.

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

12iXXXXXXXXXXXXXXXXXXXXXXtktXX" ad oggi 14/082019, risulta

1 transazione sul wallet per un totale di

$374,80.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Per approfondimenti su come proteggere i tuoi dati dai tentativi di truffa informatica

Clicca qui

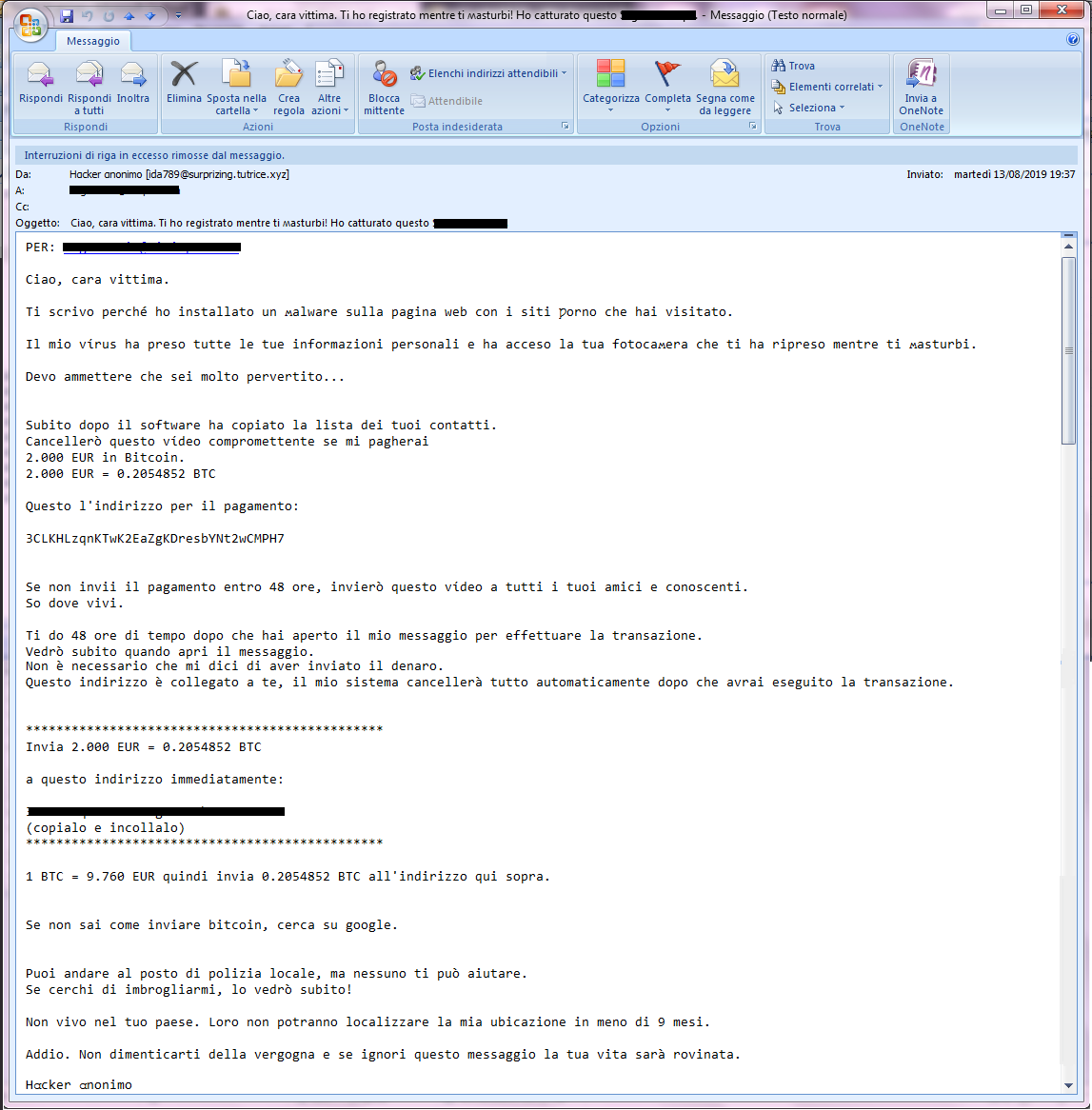

13 Agosto 2019 ==> SexTortion: Ciao, cara vittima...

Anche questo mese ritroviamo il tentativo di SCAM, di cui vi riportiamo di seguito il testo in lingua italiana rivolto quindi ad un target principalmente italiano, che minaccia l'utente di divulgare

un suo video privato mentre guarda siti per adulti, e gli propone un'offerta

per non divulgare il video tra i suoi contatti mail e social invitandolo a pagare una somma di denaro sottoforma di Bitcoin.

"Ciao, cara vittima. Ti scrivo perché ho installato un ʍalware sulla pagina web con i siti Ƿorno che hai visitato. Il mio vίrus ha preso tutte le tue informazioni personali e ha acceso la tua fotocaʍera che ti ha ripreso mentre ti ʍasturbi. Devo ammettere che sei molto pervertito... Subito dopo il software ha copiato la lista dei tuoi contatti.Cancellerò questo vίdeo compromettente se mi pagherai 2.000 EUR in Bitcoin.Questo l'indirizzo per il pagamento: 3CLXXXXXXXXXXXXXXXXXXXXXX2wCXX

Non è necessario che mi dici di aver inviato il denaro. Questo indirizzo è collegato a te, il mio sistema cancellerà tutto automaticamente dopo che avrai eseguito la transazione." |

|

Viene quindi richiesto di inviare 2000€ in BTC sul seguente portafoglio Bitcoin:

"3CLXXXXXXXXXXXXXXXXXXXXXX2wCXX", il malcapitato ha tempo 48 ore. Dopo aver ricevuto la transazione tutti i dati veranno cancellati, altrimenti in caso contrario un video che ritrae l'utente, verrà mandato a tutti i colleghi, amici e parenti!

Analizzando i pagamenti effettuati sul wallet indicato dal cyber criminale "

3CLXXXXXXXXXXXXXXXXXXXXXX2wCXX" ad oggi 14/08/2019, il wallet risulta vuoto.

In questi casi vi invitiamo a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

Come proteggere i tuoi dati dai tentativi di truffa informatica...

Quello che Vi consigliamo di fare è di cambiare tempestivamente la password di accesso alla posta elettronica, infatti in questi casi il cybercrimanle sostiene di conoscere la Vostra password e in alcuni esempi la password viene riportata nel corpo del messaggio, e se la stessa password viene utilizzata per accedere ad altri account è consigliabile modificarla su tutti gli account in cui è stat utilizzata.

Fate quindi attenzione a non utilizzare le stesse password quando vi iscrivete a diversi tipi di siti/servizi web, in particolare usate password diverse per i servizi sensibili (come l'homebanking, la posta elettronica...), in quanto rischiate di fornire la vostra password su siti poco affidabili che verrebbero facilmente utilizzati per scopi criminali. Sarebbe buona norma quindi differenziare le password usate per ogni sito/servizio web e modificarle sistematicamente.

10 Agosto 2019 ==> Phishing Intesa Sanpaolo

«OGGETTO: <

Bonifico in corso>

Questo nuovo tentativo di phishing giunge da una finta email da parte di

Intesa Sanpaolo.

Il messaggio segnala all'ignaro ricevente che è stato rilevato un bonifico sospetto dal suo conto, e che se non è stato lui ad effettuarlo può annularlo attraverso il seguente link:

Clicca qui per - login/annulla

Il messaggio di alert giunge da un indirizzo e-mail <intesa(at)internetbanking(dot)it> che non ha nulla a che vedere con il dominio ufficiale di Intesa Sanpaolo, possiamo inoltre notare che il testo oltre ad essere estremamente scarno e conciso, è molto generico. Notiamo infatti che non viene riportato alcun dato identificativo del cliente ad eccezione dell'indirizzo e-mail, così come nessun dato identificativo di Intesa Sanpaolo, il messaggio infatti non è firmato. Possiamo notare che però vengono riportati i dati del bonifico effettuato che risulta sospetto, come il beneficiario, l' Iban, la banca, la data e l'importo.

L'intento è quello di portare il ricevente a cliccare sul link:

Clicca qui per - login/annulla

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Intesa Sanpaolo ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali...

8 Agosto 2019 ==> Phishing Aruba

«OGGETTO: <

Chiusura dei servizi 4004528-08 >

Il seguente ennesimo tentativo di phishing giunge da una falsa comunicazione da parte di

Aruba.

II messaggio informa il ricevente che il rinnovo dei suoi servizi di

Aruba è stato respinto nonostante diversi tentativi di addebito. Invita quindi il malcapitato a regolarizzare la sua situazione e a controllare le informazioni bancarie, procedendo a rinnovare i servizi manualmente compilando il modulo di rinnovo attraverso il seguente link:

ACCEDI AL MODULO DI PAGAMENTO

Chiaramente la nota azienda di servizi di web hosting, e-mail e registrazione domini,

Aruba è estranea all'invio massivo di queste mail che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Analizzando il testo del messaggio notiamo fin da subito che l'indirizzo e-mail del mittente <

comunicazioni(at)servizio(dot)aruba(dot)it> non proviene dal dominio ufficiale di

Aruba.

L'ignaro destinatario che, malauguratamente, dovesse premere sul link

ACCEDI AL MODULO DI PAGAMENTO

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Aruba ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

In conclusione vi invitiamo sempre a diffidare da qualunque e-mail che richieda l'inserimento di dati riservati, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contaffatto difficilmente distinguibile dall'originale, e dove non vanno inseriti per nessun motivo i dati della carta di credito o altri dati sensibili, se non siete certi della provenienza del sito web...in questo modo mettete i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

6 Agosto 2019 ==> Phishing Banca Mediolanum

«OGGETTO: <

Il tuo account è stato bloccato !>

Questo nuovo tentativo di phishing giunge da una finta email da parte di

Banca Mediolanum.

Il messaggio segnala all'ignaro ricevente che il suo account è stato bloccato per ragioni di privacy e di sicurezza dei suoi dati. Per procedere a sbloccare l'account lo invita a confermare le informazioni sulla sua attività, cliccando sul seguente link:

confermare le informazioni

Il messaggio di alert giunge da un indirizzo e-mail <mediolanum-banca-verifica(at)mediolanum-banca-verifica(dot)unaux(dot)com> che non ha nulla a che vedere con il dominio ufficiale di Banca Mediolanum, possiamo inoltre notare che il testo oltre ad essere estremamente conciso, è molto generico. Notiamo infatti che non viene riportato alcun dato identificativo del cliente, così come nessun dato identificativo di Banca Mediolanum, il messaggio infatti non è firmato. Per trarre in inganno l'utente è stato inserito il noto logo di Banca Mediolanum.

L'intento è quello di portare il ricevente a cliccare sul link:

confermare le informazioni

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Banca Mediolanum ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali...

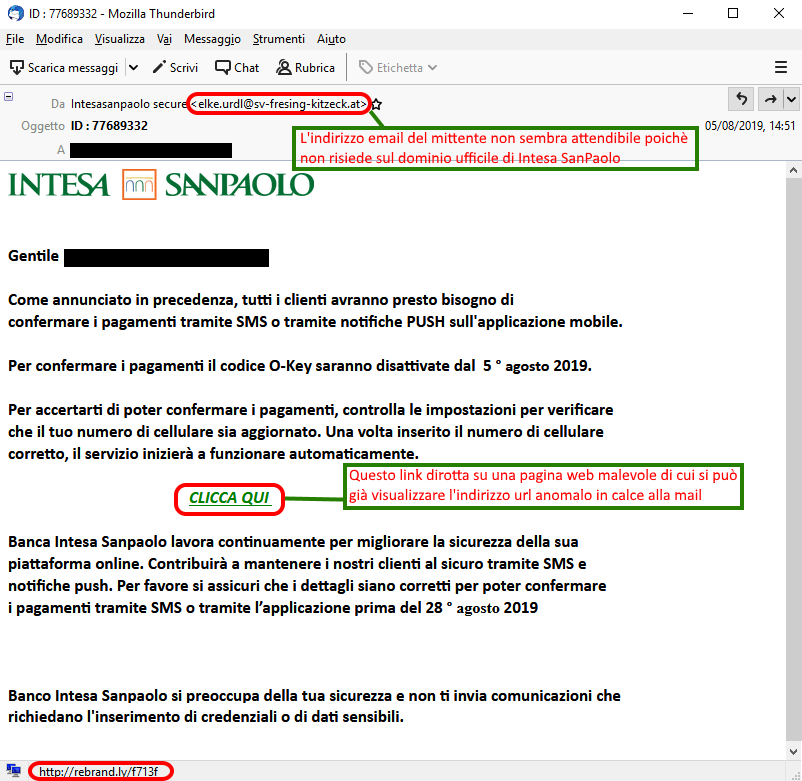

05 Agosto 2019 ==> Phishing Intesa Sanpaolo

«OGGETTO: <

ID : 77689332>

Questo nuovo tentativo di phishing giunge da una finta email da parte di

Intesa Sanpaolo.

Il messaggio segnala all'ignaro ricevente che, come già comunicatoin precedenza, a breve i pagamenti tramite l'applicazione mobile potranno essere confermati solamente tramite SMS o tramite notifiche PUSH, mentre i pagamenti con il codice O-Key saranno disattivati a aprtire dal 5 Agosto. Quindi invita il malcapitato a controllare che il numero di cellulare fornito sia aggiornato per poter effettuare i pagamenti, attraverso il seguente link:

CLICCA QUI

Il messaggio di alert giunge da un indirizzo e-mail <elke(dot)urdl(at)sv-fresing-kitzeck(dot)at> che non ha nulla a che vedere con il dominio ufficiale di Intesa Sanpaolo, possiamo inoltre notare che il testo oltre ad essere estremamente scarno e conciso, è molto generico. Notiamo infatti che non viene riportato alcun dato identificativo del cliente, così come nessun dato identificativo di Intesa Sanpaolo, il messaggio infatti non è firmato. Per trarre in inganno l'utente è stato inserito il noto logo di Intesa Sanpaolo.

L'intento è quello di portare il ricevente a cliccare sul link:

CLICCA QUI

che, ci preme precisarlo, rimanda ad una pagina che non ha nulla a che vedere con il sito di

Intesa Sanpaolo ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali...

02 Agosto 2019 ==> Phishing PayPal

«OGGETTO: <

Notification !>

Ecco un altro tentativo di phishing che giunge da una falsa mail di

PayPal.

Il messaggio, in lingua inglese, informa il cliente che l'uso del suo account è stato temporaneamente limitato in quanto le informazioni fornite sono incomplete o mancanti, è necessario completare le informazioni in modo da poter ripristinare le funzionalità di

PayPal. Per procedere si deve cliccare sul seguente link:

Verify Now

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed essenziale, proviene da un indirizzo email

<service263255(at)pvpal(dot)supp> che non sembra per nulla riconducibile al dominio di

PayPal.

Sebbene nella mail non ci sia alcun riferimento all'account oggetto della verifica possiamo notare che il cybercriminale ha comunque avuto l'accorgimento grafico di inserire il logo di

PayPal e deai dati in calce al messaggio e questo potrebbe trarre ininganno un utente inesperto.

Chi dovesse malauguratamente cliccare sul link

Verify Now verrà indirizzato su una pagina WEB malevola, che non ha nulla a che vedere con il sito di

PayPal, ma che è è già stato segnalato come pagina /SITO INGANNEVOLE....in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

02 Agosto 2019 ==> Phishing PostePay

«OGGETTO: <

Informazioni sulla tua password>

Questo nuovo tentativo di phishing si spaccia per una falsa mail di

Poste Italiane.

Il messaggio informa il cliente che la password della sua carta PostePay è scaduta, Lo invita quindi ad aggiornare la sua password, attraverso il seguente link:

Aggiorna qui

Analizzando la mail notiamo che il messaggio, contraddistinto dal layout testuale conciso ed estremamente essenziale, proviene da un indirizzo email estraneo al dominio di

Poste Italiane <postmaster(at)magicmarkt(dot)nl>. Il messaggio inoltre non è firmato e non vi è riportato alcun logo. Non vi è infatti alcun riferimento sull'intestatario del conto di

Poste Italiane, diversamente da quanto avviene nelle comunicazioni ufficiali e autentiche di questo tipo.

Chi dovesse malauguratamente cliccare sul link

Aggiorna qui verrà indirizzato su una pagina WEB malevola, che ci preme precisarlo non ha nulla a che vedere con il sito di

Poste Italiane ma che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali...

01 Agosto 2019 ==> Phishing Banca MPS

«OGGETTO: <

Informazioni>

Questo nuovo tentativo di phishing giunge da una finta e-mail da parte di

Banca MPS.

Il messaggio segnala all'ignaro ricevente che in base alle novità introdotte dal regolamento bancario europeo è necessario rivedere i dati dei propri clienti. Lo informa quindi che non avendo ancora ricevuto la conferma dei propri dati, la sua carta di credito è stata bloccata, e per recuperare tutti i servizi bisogna prima procedere a confermare i propri dati, cliccando sul seguente link: Continuare

Il messaggio di alert giunge da un indirizzo email <info(at)acmestairfactory(dot)com> estraneo al dominio di Banca MPS e contiene un testo estremamanete semplice e molto generico, con errori lessicali. Notiamo infatti che non viene riportato alcun dato identificativo del cliente, nè alcun dato identificativo di Banca MPS come la P.IVA o sede legale.

L'intento è quello di portare il ricevente a cliccare sul link:

Continuare

verrà dirottato su una pagina WEB che non ha nulla a che vedere con il sito di

Banca MPS, ma che, come si può vedere dall' immagine di sotto è impostata in modo ragionevolmente ingannevole per un utente inesperto.

|

|

La pagina di accesso alla gestione dell'Account però è ospitata su un indirizzo/dominio che nulla ha a che fare con Banca MPS...

Nell'immagine si può notare che la pagina che ospita il form di autenticazione è:

cartetitolari[.]mps[.]it[.]carta23112[.]icu/mps/a1b2c3l... |

Inserendo i propri dati su questo FORM per effettuare la verifica/conferma degli stessi, quest'ultimi verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

02/07/2019 16:18:21 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di luglio 2019...

03/06/2019 15:42:50 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di giugno 2019...

13/05/2019 09:20:34 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di maggio 2019...

03/04/2019 09:50:09 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di aprile 2019...

05/03/2019 10:10:57 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2019...

04/02/2019 11:17:34 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2019...

07/01/2019 18:22:55 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2019...

04/12/2018 09:10:21 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2018...

08/11/2018 11:37:10 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2018...

04/10/2018 17:22:49 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di ottobre 2018...

03/09/2018 15:11:00 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di settembre 2018...

06/08/2018 10:55:24 -

Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di agosto 2018...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusione Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer).

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconnducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.

Particolari ringraziamenti al sig. Marco Mira e al sig. Giuseppe Pistoia per la fattiva collaborazione che hanno voluto accordarci con l'invio di materiale per l'analisi.

Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

- qualsiasi e-mail che sia da considerarsi sospetta può essere inviata direttamente dalla posta elettronica del ricevente scegliendo come modalità di invio "INOLTRA come ALLEGATO" e inserendo nell'oggetto "Possibile Phishing da verificare" piuttosto che "Possibile Malware da verificare" alla mail lite@virit.com

- salvare come file esterno al programma di posta elettronica utilizzato la mail da inviare al C.R.A.M. di TG Soft per l'analisi. Il file che ne risulterà dovrà essere inviato facendone l'Upload dalla pagina di INVIO File Sospetti (https://www.tgsoft.it/italy/file_sospetti.asp). Naturalmente per avere un feed-back rispetto al responso dell'analisi dei file infetti inviati sarà necessario indicare un indirizzo e-mail e sarà gradita una breve descrizione del motivo dell'invio del file (ad esempio: possiible/probabile phishing; possibile/probabile malware o altro).

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

C.R.A.M. Centro Ricerche Anti-Malware di TG Soft