Analisi dei virus/malware che si diffondono via email

TROJAN e MACRO VIRUS sono le tipologie che comandano la classifica. Le macro, se usate in maniera fraudolenta, sembrano essere ancora una temibile minaccia.

Ne è la conferma la presenza in prima posizione (colonna destra) di X97M.Downloader (allegati Excel). Ben 8 varianti, nei primi 10 posti della classifica di marzo, portano la tipologia " MACRO VIRUS" all' 83,70%.

Va ricordato che gli allegati pericolosi con formato Excel, infettano il sistema solo quando si tenta di aprirli e si abilitano appunto le macro in essi contenute.

|

|

Da non sottovalutare gli allegati in formato .DOC (

Word). che potendo contenere anch'essi delle macro, sono potenzialmente pericolosi tanto quanto i file .XLS (

Excel).

Altra tipologia di allegato da non sottovalutare è il tipico file compresso, sia esso .ZIP, .ARJ o altro (anche il formato .ISO, noto per le masterizzazioni di CD/DVD viene utilizzato). All'interno di questi archivi vengono opportunamente piazzati dei file eseguibili o degli script, solo l'esecuzione di quest'ultimi avvia l'attacco che se portato a termine infetterà il sistema.

CYBER ESTORSIONE - SEX TORTION

In questo mese continuano a circolare email legate alla campagna di SPAM che ricattano i malcapitati utenti, già rilevata nel corso dei mesi scorsi dal nostro C.R.A.M. Centro Ricerche Anti-Malware di TG Soft, veicolati dalla minaccia di divulgare un video privato per tentare una estorsione in denaro (Bitcoin).

Di seguito due esempi di ricatto avvenuti a marzo 2019, sia con testo in italiano (immagine a sx) si con testo in inglese (immagine a dx).

|

Oggetto: Info

"Abbiamo installato un trojan di accesso remoto sul tuo dispositivo..."

|

Oggetto: The decision to suspend your account. Waiting for payment

"As you may have noticed, I sent you an email from your account."

|

|

|

|

Progettare, diffondere e rendere prolifico un malware non è cosa da principianti, quasi sempre, un malware che raggiunge particolare notorietà, rappresenta l'apice della tecnologia, mettendo a volte in difficoltà gli stessi sviluppatori di sistemi operativi e sicurezza.

Sex Tortion stà dimostrando che un'eccellente "Ingegneria Sociale" unita ad una insufficente formazione degli utenti, può generare ugualmente profitti, senza la necessità di utilizzare tecniche di programmazione sofisticate. Altre info qui.

|

Per essere aggiornati con le news di TG Soft , vi invitiamo ad iscrivervi alla newsletter |

Torna ad Inizio Pagina

Quale metodologia viene utilizzata per l'elaborazione della telemetria realizzata dal C.R.A.M. di TG Soft

TG Soft, grazie al suo Centro Anti-Virus/Anti-Malware (C.R.A.M) e alle particolari competenze, è stata riconosciuta da Microsoft, ed in quanto tale inclusa, come membro attivo e partecipante al programma Virus Information Alliance.

La Virus Information Alliance (VIA) è un programma di collaborazione Anti-Malware riservato a fornitori di software di sicurezza, fornitori di servizi di sicurezza, organizzazioni di test Anti-Malware e ad altre organizzazioni coinvolte nella lotta contro il crimine informatico.

I membri del programma VIA collaborano attraverso lo scambio di informazioni tecniche sul software dannoso con Microsoft, con l'obiettivo di migliorare la protezione dei clienti/utenti dei S.O. Microsoft.

Pertanto tutti i dati elaborati in forma numerica e grafica seguono e sottostanno alle specifiche del protocollo VIA, al fine di elaborare i dati di diffusione di virus / malware uniformemente secondo le direttive già in uso da Microsoft, sviluppate a partire dal 2006.

Torna ad Inizio Pagina

Telemetria

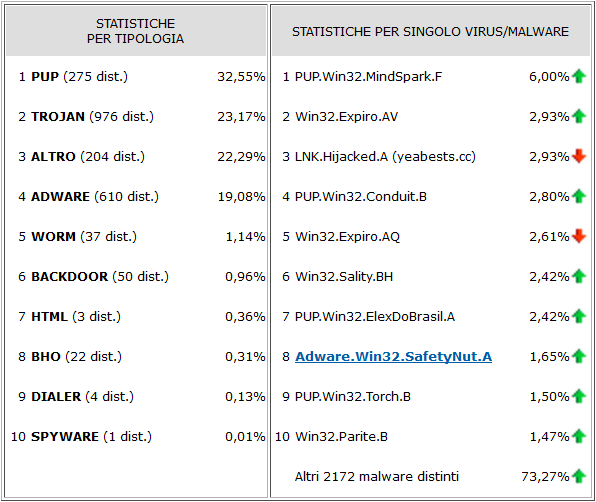

Vediamo ora i dati relativi alla

prevalenza dei malware registrati dal

C.R.A.M. di

TG Soft nel mese di marzo 2019. Per

prevalenza si intende l'incidenza che i malware hanno in un determinato periodo. Il valore calcolato si chiama "

rate di infezione".

Il rate di infezione viene calcolato dividendo il numero di computer ove siano stati rilevati attacchi per il numero di computer dove è installato Vir.IT. eXplorer.

Al primo posto prevalgono i

Trojan dominatori della classifica con una percentuale del

6,23%, più staccati e al secondo posto gli

Adware , con una percentuale del

2,82%, chiude il podio la categoria

PUP con il

2,77%.

Dodicesimo posto per i

Ransomware con lo

0,16% , i quali

restano tra i più

pericolosi malware se non addirittura i più incontrastabili qualora si fosse sprovvisti di

tecnologie AntiRansomware Protezione CryptoMalware.

Ricordiamo che per

Ransomware vengono considerati tutti i malware che chiedono un riscatto, come, ad esempio, i

Cryptomalware (Cryptolocker,

GandCrab,

CryptoScarab, ,

GlobeImposter2.0,

CryptoShade, etc.) e il vecchio e famoso

FakeGDF (virus della polizia di stato, guardia di finanza etc.).

Andiamo ora ad analizzare le infezioni del mese di marzo in base ai sistemi operativi suddivisi tra sistemi Server e Client.

Nelle immagini sottostanti i dati raccolti sono stati suddivisi secondo i sistemi operativi Windows Server e Client in macro categorie, senza dividere per tipo di architettura o per le varianti che la stessa versione può avere (es: Server 2008 R2, Server 2008 R2 Foundation, etc.). Entra a far parte della telemetria il sistema operativo Windows Server 2016.

Prima posizione, per quanto riguarda il numero di tentati attacchi per i sistemi Server, la versione 2003 (0,33%); secondo posto per Windows Server 2008 (0,15%). Di poco staccato dal secondo, Windows Server 2012 (0,13%).

Chiude Windows Server 2016 con lo 0,07%.

E' probabile che nei server non inclusi nella tabella non si siano registrate segnalazioni significative di infezioni.

Per quanto riguarda le postazioni Client, troviamo

Windows XP in prima posizione, come sistema con il maggior numero di attacchi, si attesta infatti al

5,09%, in seconda posizione con oltre tre punti percentuali di distacco, troviamo

Windows 7, il quale si attesta a

1,64%.

Al terzo posto,

Windows 10 con l'

1,32% , segue in quarta posizione e sotto il punto percentuale

Windows 8.1 con lo

0,25% , in quinta piazza

Windows Vista con lo

0,15%. Prossimo allo zero

Windows 8 con lo

0,04%.

TG Soft fornisce la telemetria sul rate ovvero, il tasso di incidenza percentuale di attacchi suddivisi per sistema operativo rapportati al complessivo numero di computer (PC o Server) ove sia installato quel S.O. (esempio immagine sottostante: se il rate di infezione per il S.O. Windows 7 è di poco superiore all'8% significa che, su 100 computer con Windows 8.1 ove sia presente Vir.IT eXplorer, 8 hanno subito un attacco o un'infezione bloccata e/o bonificata da Vir.IT eXplorer).

Nell'immagine sopra è stato graficato il rate degli attacchi/infezioni bloccate e/o bonificate sui PC con Vir.IT eXplorer installato.

In testa alla lista Windows XP, primo con un rate dell' 15,85%.

Al secondo posto troviamo Windows Vista con il 12,72%.

Terza posizione nella classifica per Windows 8.1 con l'8,14%.

In quarta posizione troviamo Windows 7 con il 7,51%.

A seguire Windows 10 con il 6,73%, chiude Windows 8 con il 5,17% unico sistema operativo sotto la soglia dei sei punti percentuali.

Considerando il trend di allineamento possiamo stimare che mediamente circa 9 PC su 100 (9,33%) ha subito un tentativo di attacco bloccato e/o bonificato da Vir.IT.

È possibile consultare la top 10 del mese di Marzo2019 al seguente link:

Trovate, invece, la definizione di varie tipologie di agenti infestanti nel

Integra la difesa del tuo PC / SERVER per rilevare attacchi dai virus/malware realmente circolanti

| Segnaliamo che tutti i virus/malware realmente circolanti vengono identificati e, in moltissimi casi, anche rimossi da Vir.IT eXplorer Lite -FREE Edition- grazie alle seguenti caratteristiche peculiari: |

|

- liberamente utilizzabile sia in ambito privato sia in ambito aziendale con aggiornamenti Motore+Firme senza limitazioni temporali;

- interoperabile con eventuali altri AntiVirus, AntiSpyware, AntiMalware o Internet Security già presenti su PC e SERVER, consigliato l'utilizzo ad integrazione dell'AntiVirus già in uso poichè non conflitta nè rallenta il sistema ma permette di aumentare sensibilmente la sicurezza in termini di identificazione e bonifica dei file infetti;

- identifica e, in moltissimi casi, anche rimuove la maggior parte dei virus/malware realmente circolanti o, in alternativa, ne permette l'invio al C.R.A.M. Centro Ricerche Anti-Malware di TG Soft per l'analisi e l'aggiornamento di Vir.IT eXplorer per l'univoca identificazione e la corretta rimozione;

- grazie alla tecnologia Intrusion Detection, resa disponibile anche nella versione Lite di Vir.IT eXplorer, il software è in grado di segnalare eventuali virus/malware di nuova generazione che si siano posti in esecuzione automatica e procedere all'invio dei file segnalati al C.R.A.M. di TG Soft.

- Procedi al download di Vir.IT eXplorer Lite dalla pagina ufficiale di distribuzione del sito di TG Soft.

Centro Ricerche AntiMalware di TG Soft.